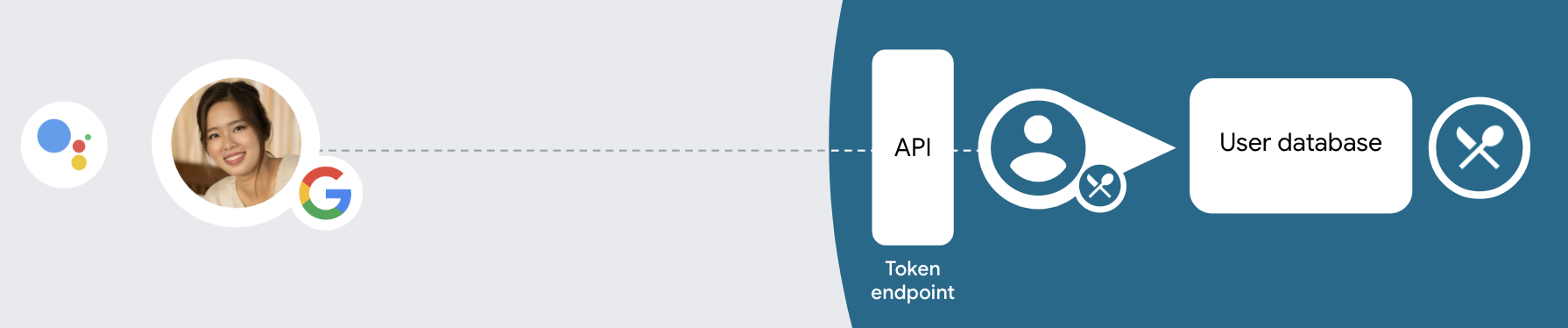

Loại liên kết Đăng nhập bằng Google dựa trên OAuth "Hợp lý" sẽ thêm tính năng Đăng nhập bằng Google vào quy trình liên kết tài khoản dựa trên OAuth. Điều này giúp người dùng Google liên kết liền mạch bằng giọng nói, đồng thời cho phép người dùng đã đăng ký dịch vụ của bạn bằng một danh tính không phải của Google liên kết tài khoản.

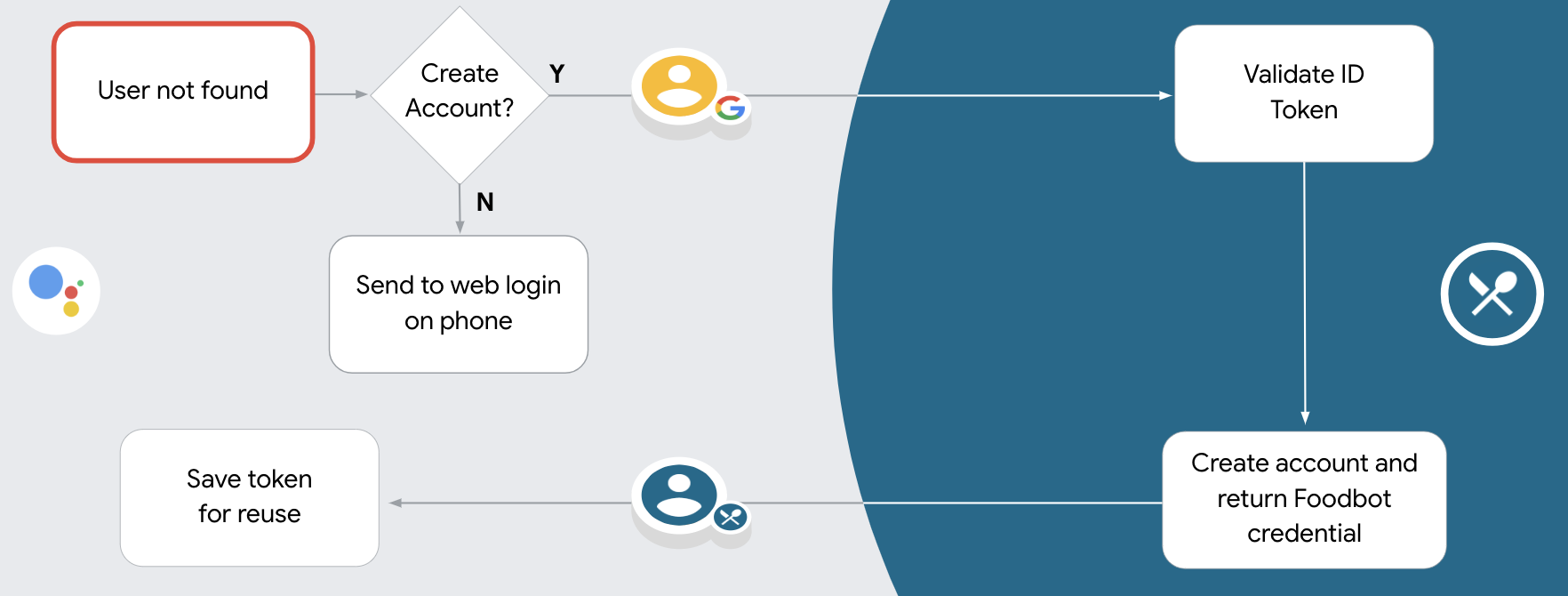

Loại liên kết này bắt đầu bằng tính năng Đăng nhập bằng Google, cho phép bạn kiểm tra xem thông tin hồ sơ của người dùng trên Google có tồn tại trong hệ thống của bạn hay không. Nếu thông tin của người dùng không có trong hệ thống của bạn, thì quy trình OAuth tiêu chuẩn sẽ bắt đầu. Người dùng cũng có thể chọn tạo một tài khoản mới bằng thông tin trong hồ sơ của họ trên Google.

Để thực hiện liên kết tài khoản bằng loại Liên kết tinh giản, hãy làm theo các bước chung sau:

- Trước tiên, hãy yêu cầu người dùng đồng ý cho phép truy cập vào hồ sơ của họ trên Google.

- Sử dụng thông tin trong hồ sơ của họ để xác định người dùng.

- Nếu bạn không tìm thấy người dùng Google nào khớp trong hệ thống xác thực của mình, thì quy trình sẽ tiếp tục tuỳ thuộc vào việc bạn đã định cấu hình dự án Hành động trong bảng điều khiển Actions để cho phép tạo tài khoản người dùng thông qua giọng nói hay chỉ trên trang web của bạn.

- Nếu bạn cho phép tạo tài khoản bằng giọng nói, hãy xác thực mã thông báo nhận dạng nhận được từ Google. Sau đó, bạn có thể tạo một người dùng dựa trên thông tin hồ sơ có trong mã thông báo nhận dạng.

- Nếu bạn không cho phép tạo tài khoản bằng giọng nói, người dùng sẽ được chuyển đến một trình duyệt nơi họ có thể tải trang uỷ quyền của bạn và hoàn tất quy trình tạo người dùng.

Hỗ trợ tạo tài khoản bằng giọng nói

Nếu bạn cho phép người dùng tạo tài khoản bằng giọng nói, Trợ lý sẽ hỏi người dùng xem họ có muốn làm những việc sau hay không:

- Tạo một tài khoản mới trên hệ thống của bạn bằng thông tin Tài khoản Google của họ, hoặc

- Đăng nhập vào hệ thống xác thực của bạn bằng một tài khoản khác nếu họ có tài khoản không phải của Google.

Bạn nên cho phép tạo tài khoản bằng giọng nói nếu muốn giảm thiểu sự phiền toái trong quy trình tạo tài khoản. Người dùng chỉ cần rời khỏi quy trình thoại nếu muốn đăng nhập bằng một tài khoản không phải của Google.

Không cho phép tạo tài khoản bằng giọng nói

Nếu bạn không cho phép người dùng tạo tài khoản bằng giọng nói, Trợ lý sẽ mở URL đến trang web mà bạn cung cấp để xác thực người dùng. Nếu hoạt động tương tác diễn ra trên một thiết bị không có màn hình, thì Trợ lý sẽ hướng dẫn người dùng chuyển sang điện thoại để tiếp tục quy trình liên kết tài khoản.

Bạn nên không cho phép tạo nếu:

Bạn không muốn cho phép người dùng có tài khoản không phải của Google tạo tài khoản người dùng mới và muốn họ liên kết với tài khoản người dùng hiện có trong hệ thống xác thực của bạn. Ví dụ: nếu cung cấp một chương trình khách hàng thân thiết, bạn có thể muốn đảm bảo rằng người dùng không mất điểm đã tích luỹ trên tài khoản hiện có của họ.

Bạn cần có toàn quyền kiểm soát quy trình tạo tài khoản. Ví dụ: bạn có thể không cho phép tạo nếu cần cho người dùng xem điều khoản dịch vụ trong quá trình tạo tài khoản.

Triển khai tính năng liên kết "Đơn giản" Đăng nhập bằng Google dựa trên OAuth

Tài khoản được liên kết bằng các quy trình OAuth 2.0 tiêu chuẩn ngành. Actions on Google hỗ trợ các luồng mã ngầm và uỷ quyền.

In the implicit code flow, Google opens your authorization endpoint in the user's browser. After successful sign in, you return a long-lived access token to Google. This access token is now included in every request sent from the Assistant to your Action.

In the authorization code flow, you need two endpoints:

- The authorization endpoint, which is responsible for presenting the sign-in UI to your users that aren't already signed in and recording consent to the requested access in the form of a short-lived authorization code.

- The token exchange endpoint, which is responsible for two types of exchanges:

- Exchanges an authorization code for a long-lived refresh token and a short-lived access token. This exchange happens when the user goes through the account linking flow.

- Exchanges a long-lived refresh token for a short-lived access token. This exchange happens when Google needs a new access token because the one it had expired.

Although the implicit code flow is simpler to implement, Google recommends that access tokens issued using the implicit flow never expire, because using token expiration with the implicit flow forces the user to link their account again. If you need token expiration for security reasons, you should strongly consider using the auth code flow instead.

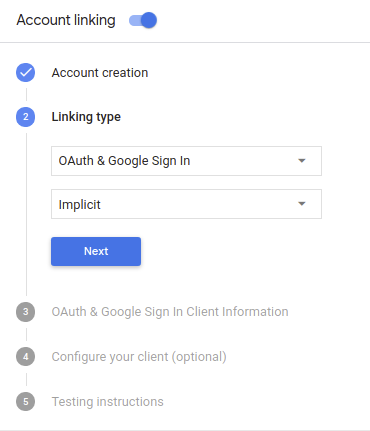

Định cấu hình dự án

Để định cấu hình dự án sử dụng quy trình liên kết tinh giản, hãy làm theo các bước sau:

- Mở Actions Console rồi chọn dự án mà bạn muốn sử dụng.

- Nhấp vào thẻ Phát triển rồi chọn Liên kết tài khoản.

- Bật nút chuyển bên cạnh Liên kết tài khoản.

- Trong phần Tạo tài khoản, hãy chọn Có.

Trong Linking type (Loại liên kết), hãy chọn OAuth & Google Sign In (OAuth và Đăng nhập bằng Google) và Implicit (Ngầm định).

Trong phần Thông tin khách hàng, hãy làm như sau:

- Chỉ định một giá trị cho Mã khách hàng do Actions on Google cấp để xác định các yêu cầu đến từ Google.

- Chèn URL cho các điểm cuối Uỷ quyền và Trao đổi mã thông báo.

Nhấp vào Lưu.

Triển khai máy chủ OAuth

To support the OAuth 2.0 implicit flow, your service makes an authorization endpoint available by HTTPS. This endpoint is responsible for authenticating and obtaining consent from users for data access. The authorization endpoint presents a sign-in UI to your users that aren't already signed in and records consent to the requested access.

When your Action needs to call one of your service's authorized APIs, Google uses this endpoint to get permission from your users to call these APIs on their behalf.

A typical OAuth 2.0 implicit flow session initiated by Google has the following flow:

- Google opens your authorization endpoint in the user's browser. The user signs in if not signed in already, and grants Google permission to access their data with your API if they haven't already granted permission.

- Your service creates an access token and returns it to Google by redirecting the user's browser back to Google with the access token attached to the request.

- Google calls your service's APIs, and attaches the access token with each request. Your service verifies that the access token grants Google authorization to access the API and then completes the API call.

Handle authorization requests

When your Action needs to perform account linking via an OAuth 2.0 implicit flow, Google sends the user to your authorization endpoint with a request that includes the following parameters:

| Authorization endpoint parameters | |

|---|---|

client_id |

The client ID you assigned to Google. |

redirect_uri |

The URL to which you send the response to this request. |

state |

A bookkeeping value that is passed back to Google unchanged in the redirect URI. |

response_type |

The type of value to return in the response. For the OAuth 2.0 implicit

flow, the response type is always token. |

For example, if your authorization endpoint is available at https://myservice.example.com/auth,

a request might look like:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

For your authorization endpoint to handle sign-in requests, do the following steps:

Verify the

client_idandredirect_urivalues to prevent granting access to unintended or misconfigured client apps:- Confirm that the

client_idmatches the client ID you assigned to Google. - Confirm that the URL specified by the

redirect_uriparameter has the following form:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- Confirm that the

Check if the user is signed in to your service. If the user isn't signed in, complete your service's sign-in or sign-up flow.

Generate an access token that Google will use to access your API. The access token can be any string value, but it must uniquely represent the user and the client the token is for and must not be guessable.

Send an HTTP response that redirects the user's browser to the URL specified by the

redirect_uriparameter. Include all of the following parameters in the URL fragment:access_token: the access token you just generatedtoken_type: the stringbearerstate: the unmodified state value from the original request The following is an example of the resulting URL:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google's OAuth 2.0 redirect handler will receive the access token and confirm

that the state value hasn't changed. After Google has obtained an

access token for your service, Google will attach the token to subsequent calls

to your Action as part of the AppRequest.

Handle automatic linking

After the user gives your Action consent to access their Google profile, Google sends a request that contains a signed assertion of the Google user's identity. The assertion contains information that includes the user's Google Account ID, name, and email address. The token exchange endpoint configured for your project handles that request.

If the corresponding Google account is already present in your authentication system,

your token exchange endpoint returns a token for the user. If the Google account doesn't

match an existing user, your token exchange endpoint returns a user_not_found error.

The request has the following form:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

Your token exchange endpoint must be able to handle the following parameters:

| Token endpoint parameters | |

|---|---|

grant_type |

The type of token being exchanged. For these requests, this

parameter has the value urn:ietf:params:oauth:grant-type:jwt-bearer. |

intent |

For these requests, the value of this parameter is `get`. |

assertion |

A JSON Web Token (JWT) that provides a signed assertion of the Google user's identity. The JWT contains information that includes the user's Google Account ID, name, and email address. |

consent_code |

Optional: When present, a one-time code that indicates that the user has granted consent for your Action to access the specified scopes. |

scope |

Optional: Any scopes you configured Google to request from users. |

When your token exchange endpoint receives the linking request, it should do the following:

Validate and decode the JWT assertion

You can validate and decode the JWT assertion by using a JWT-decoding library for your language. Use Google's public keys (available in JWK or PEM format) to verify the token's signature.

When decoded, the JWT assertion looks like the following example:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

In addition to verifying the token's signature, verify that the assertion's issuer

(iss field) is https://accounts.google.com and that the audience (aud field)

is the client ID assigned to your Action.

Check if the Google account is already present in your authentication system

Check whether either of the following conditions are true:

- The Google Account ID, found in the assertion's

subfield, is in your user database. - The email address in the assertion matches a user in your user database.

If either condition is true, the user has already signed up and you can issue an access token.

If neither the Google Account ID nor the email address specified in the assertion

matches a user in your database, the user hasn't signed up yet. In this case, your

token exchange endpoint should reply with a HTTP 401 error, that specifies error=user_not_found,

as in the following example:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found error, Google

calls your token exchange endpoint with the value of the intent parameter

set to create and sending an ID token that contains the user's profile information

with the request.

Handle account creation via Google Sign-In

When a user needs to create an account on your service, Google makes a

request to your token exchange endpoint that specifies

intent=create, as in the following example:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

The assertion parameter contains A JSON Web Token (JWT) that provides

a signed assertion of the Google user's identity. The JWT contains information

that includes the user's Google Account ID, name, and email address, which you can use

to create a new account on your service.

To respond to account creation requests, your token exchange endpoint must do the following:

Validate and decode the JWT assertion

You can validate and decode the JWT assertion by using a JWT-decoding library for your language. Use Google's public keys (available in JWK or PEM format) to verify the token's signature.

When decoded, the JWT assertion looks like the following example:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

In addition to verifying the token's signature, verify that the assertion's issuer

(iss field) is https://accounts.google.com and that the audience (aud field)

is the client ID assigned to your Action.

Validate user information and create new account

Check whether either of the following conditions are true:

- The Google Account ID, found in the assertion's

subfield, is in your user database. - The email address in the assertion matches a user in your user database.

If either condition is true, prompt the user to link their existing account with

their Google Account by responding to the request with an HTTP 401 error, specifying

error=linking_error and the user's email address as the login_hint, as in the

following example:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

If neither condition is true, create a new user account using the information provided in the JWT. New accounts do not typically have a password set. It is recommended that you add Google Sign In to other platforms to enable users to log in via Google across the surfaces of your application. Alternatively, you can email the user a link that starts your password recovery flow to allow the user to set a password for signing in on other platforms.

When the creation is completed, issue an access token and return the values in a JSON object in the body of your HTTPS response, like in the following example:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Thiết kế giao diện người dùng bằng giọng nói cho quy trình xác thực

Kiểm tra xem người dùng đã được xác minh hay chưa và bắt đầu quy trình liên kết tài khoản

- Mở dự án Actions Builder trong Bảng điều khiển Actions.

- Tạo một cảnh mới để bắt đầu liên kết tài khoản trong Thao tác của bạn:

- Nhấp vào Cảnh.

- Nhấp vào biểu tượng thêm (+) để thêm một cảnh mới.

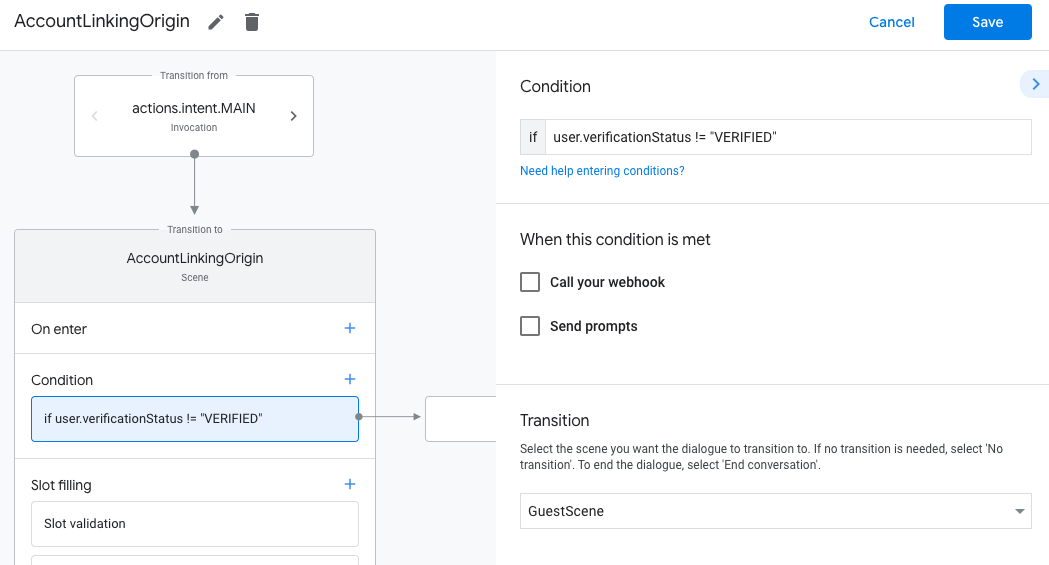

- Trong cảnh mới tạo, hãy nhấp vào biểu tượng thêm add cho Điều kiện.

- Thêm một điều kiện để kiểm tra xem người dùng liên kết với cuộc trò chuyện có phải là người dùng đã xác minh hay không. Nếu quy trình kiểm tra không thành công, Hành động của bạn sẽ không thể thực hiện quy trình liên kết tài khoản trong cuộc trò chuyện và phải quay lại cung cấp quyền truy cập vào chức năng không yêu cầu liên kết tài khoản.

- Trong trường

Enter new expressiontrong mục Điều kiện, hãy nhập logic sau:user.verificationStatus != "VERIFIED" - Trong phần Chuyển cảnh, hãy chọn một cảnh không yêu cầu liên kết tài khoản hoặc một cảnh là điểm truy cập vào chức năng chỉ dành cho khách.

- Trong trường

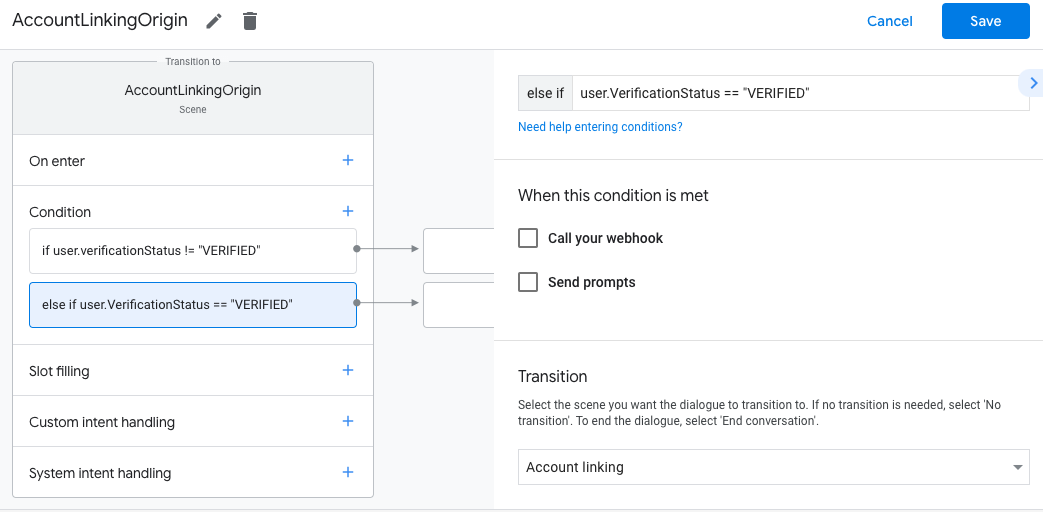

- Nhấp vào biểu tượng thêm add cho Điều kiện.

- Thêm một điều kiện để kích hoạt quy trình liên kết tài khoản nếu người dùng không có danh tính được liên kết.

- Trong trường

Enter new expressiontrong mục Điều kiện, hãy nhập logic sau:user.verificationStatus == "VERIFIED" - Trong mục Chuyển đổi, hãy chọn cảnh hệ thống Liên kết tài khoản.

- Nhấp vào Lưu.

- Trong trường

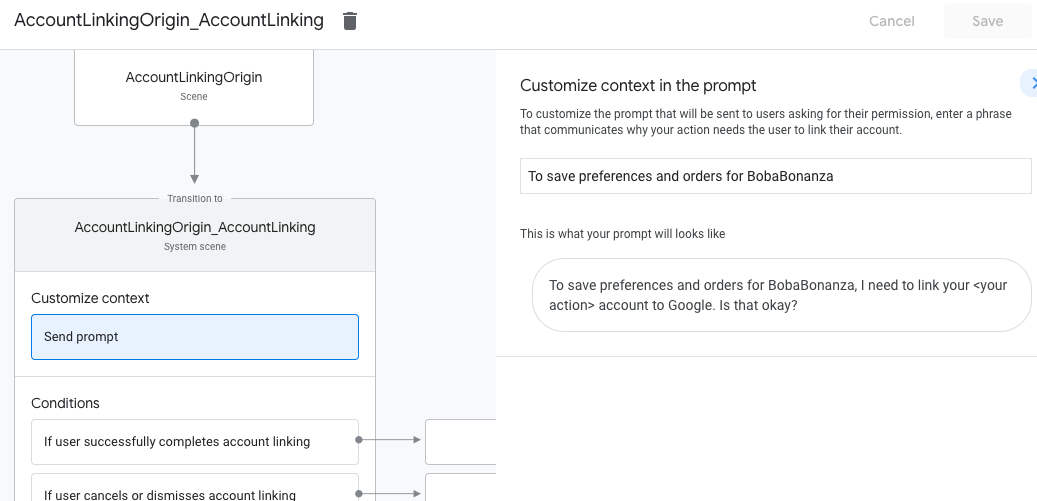

Sau khi lưu, một cảnh liên kết tài khoản mới có tên là <SceneName>_AccountLinking sẽ được thêm vào dự án của bạn.

Tuỳ chỉnh cảnh liên kết tài khoản

- Trong mục Cảnh, hãy chọn cảnh hệ thống liên kết tài khoản.

- Nhấp vào Gửi câu lệnh rồi thêm một câu ngắn để mô tả cho người dùng lý do Hành động cần truy cập vào danh tính của họ (ví dụ: "Để lưu các lựa chọn ưu tiên của bạn").

- Nhấp vào Lưu.

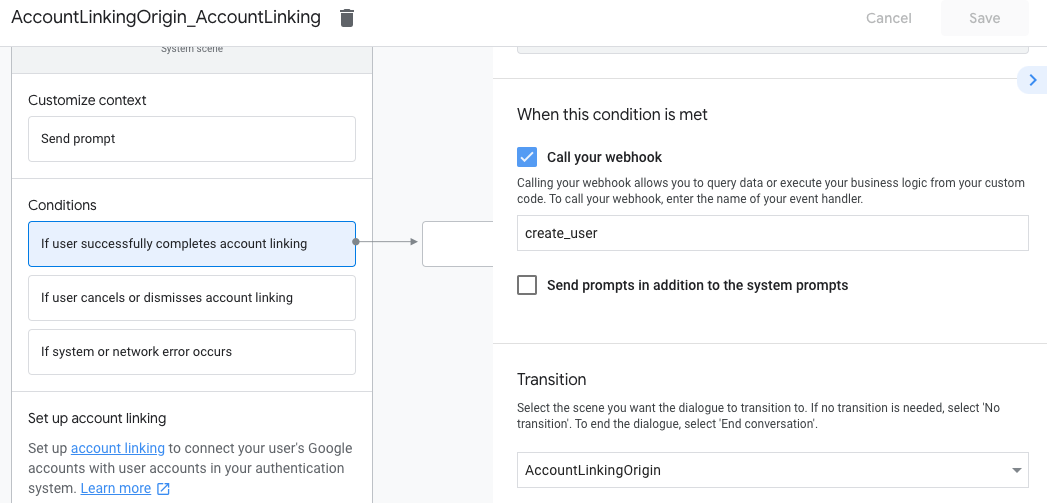

- Trong mục Điều kiện, hãy nhấp vào Nếu người dùng hoàn tất việc liên kết tài khoản.

- Định cấu hình cách quy trình sẽ diễn ra nếu người dùng đồng ý liên kết tài khoản của họ. Ví dụ: gọi webhook để xử lý mọi logic nghiệp vụ tuỳ chỉnh cần thiết và chuyển về cảnh ban đầu.

- Nhấp vào Lưu.

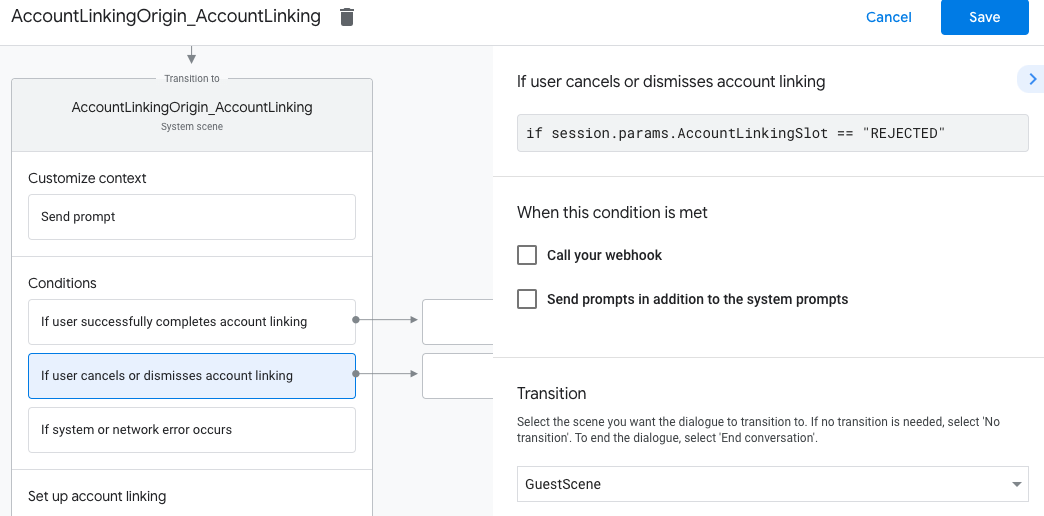

- Trong mục Điều kiện, hãy nhấp vào Nếu người dùng huỷ hoặc đóng tính năng liên kết tài khoản.

- Định cấu hình cách quy trình sẽ diễn ra nếu người dùng không đồng ý liên kết tài khoản của họ. Ví dụ: gửi một thông báo xác nhận và chuyển hướng đến những cảnh cung cấp chức năng không yêu cầu liên kết tài khoản.

- Nhấp vào Lưu.

- Trong mục Điều kiện, hãy nhấp vào Nếu xảy ra lỗi hệ thống hoặc lỗi mạng.

- Định cấu hình cách luồng nên tiếp tục nếu không thể hoàn tất luồng liên kết tài khoản do lỗi hệ thống hoặc lỗi mạng. Ví dụ: gửi một thông báo xác nhận và chuyển hướng đến những cảnh cung cấp chức năng không yêu cầu liên kết tài khoản.

- Nhấp vào Lưu.

Xử lý yêu cầu truy cập dữ liệu

Nếu yêu cầu của Trợ lý có chứa mã truy cập, trước tiên, hãy kiểm tra để đảm bảo mã truy cập đó hợp lệ và chưa hết hạn, sau đó truy xuất tài khoản người dùng được liên kết với mã đó từ cơ sở dữ liệu tài khoản người dùng của bạn.