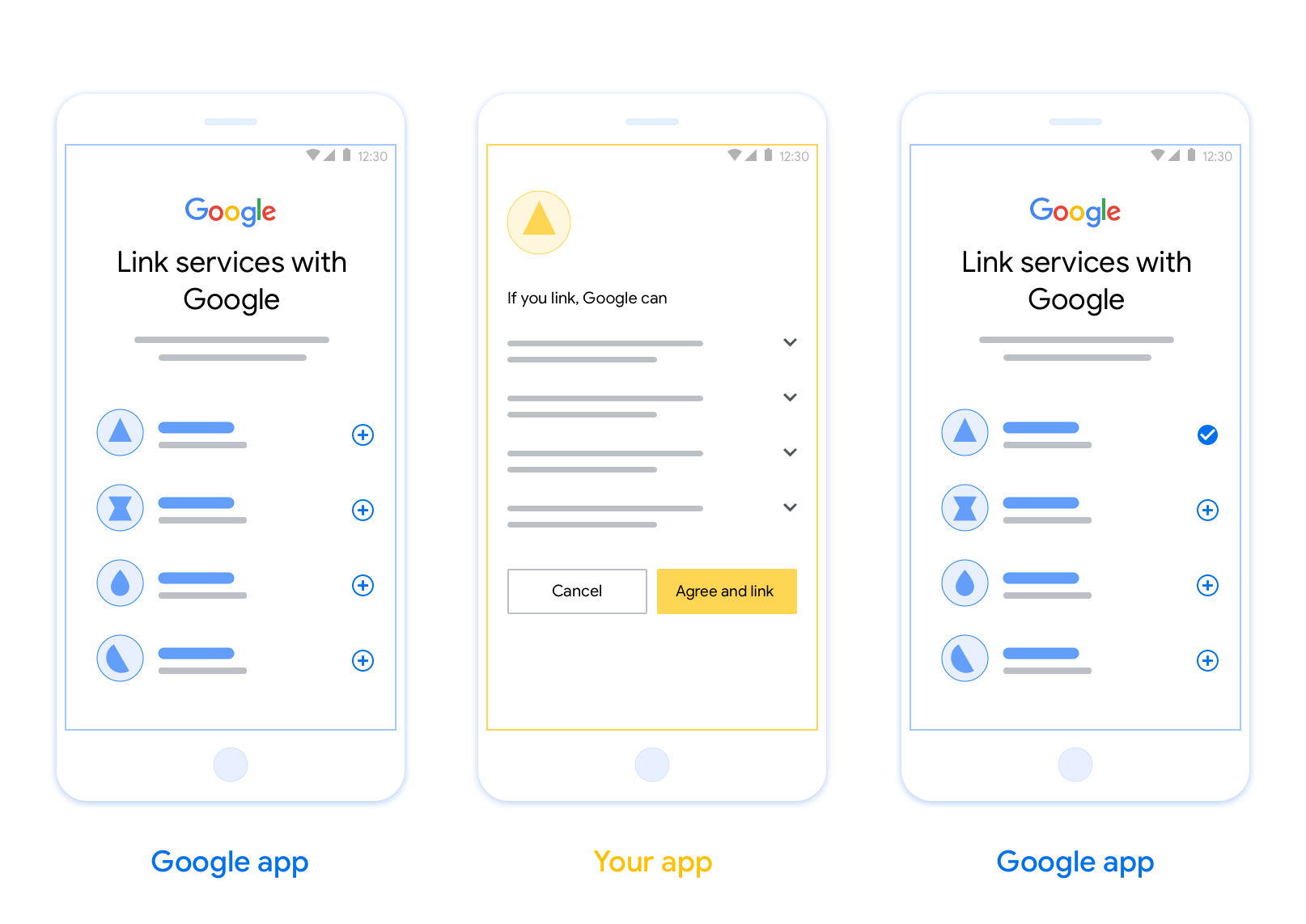

OAuth-based App Flip Linking (App Flip) allows your users to quickly link their accounts in your authentication system to their Google Accounts. If your app is installed on your user's phone when they initiate the account linking process, they are seamlessly flipped to your app to obtain user authorization.

This approach provides a faster linking process since the user does not have to re-enter their username and password to authenticate; instead, App Flip leverages the credentials from the user's account on your app. Once a user has linked their Google Account with your app, they can take advantage of any integrations that you have developed.

You can set up App Flip for both iOS and Android apps.

Requirements

To implement App Flip, you must fulfill the following requirements:

- You must have an Android or iOS app.

- You must own, manage and maintain an OAuth 2.0 server which supports the OAuth 2.0 authorization code flow.

OAuth-based App Flip Flow

The following sequence diagram details the interaction between the User, Google App, Your App, and Your Authorization Server for App Flip.

Roles and responsibilities

The following table defines the roles and responsibilities of the actors in the App Flip flow.

| Actor / Component | GAL Role | Responsibilities |

|---|---|---|

| Google App / Server | OAuth Client | Initiates the linking process, triggers a deep link to your mobile app, exchanges the authorization code for tokens, and securely stores them to access your service's APIs. |

| Your App | Authorization Agent | Authenticates the user (typically using existing app credentials), obtains consent, and retrieves an authorization code from your server. |

| Your Authorization Server | Authorization Server | Validates authorization codes and refresh tokens, and issues access tokens to the Google Server. |

Дополнительные сведения о потоке кода авторизации привязки OAuth см. в разделе Реализация сервера OAuth .

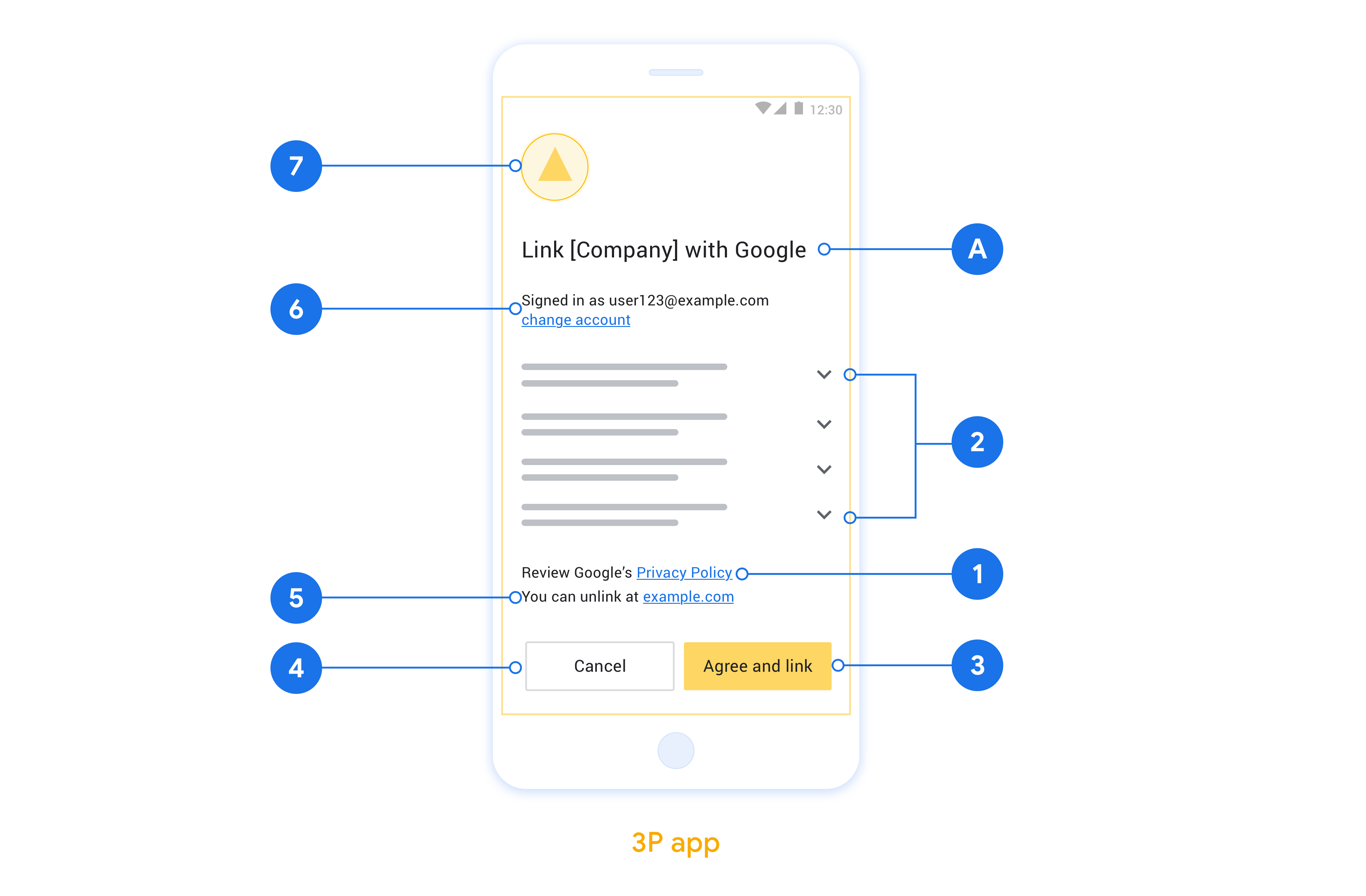

Руководство по проектированию

В этом разделе описаны требования и рекомендации по дизайну экрана согласия на привязку аккаунта App Flip. После того, как Google вызывает ваше приложение, оно отображает пользователю экран согласия.

Требования

- Вы должны сообщить, что учетная запись пользователя привязывается к Google, а не к конкретному продукту Google, например Google Home или Google Assistant.

Рекомендации

Мы рекомендуем вам сделать следующее:

Отобразите Политику конфиденциальности Google. Добавьте ссылку на Политику конфиденциальности Google на экран согласия.

Данные для обмена. Чётко и ясно объясните пользователю, какие данные Google требует от него и почему.

Чёткий призыв к действию. Разместите чёткий призыв к действию на экране согласия, например, «Согласиться и подключиться». Это необходимо, поскольку пользователям необходимо понимать, какие данные им необходимо предоставить Google для подключения своих аккаунтов.

Возможность отклонить или отменить. Предоставьте пользователям возможность вернуться назад, отклонить или отменить подписку, если они решили не использовать ссылку.

Возможность отмены привязки. Предложите пользователям механизм отмены привязки, например, URL-адрес для доступа к настройкам их учётной записи на вашей платформе. Кроме того, вы можете добавить ссылку на учётную запись Google , где пользователи смогут управлять своей привязанной учётной записью.

Возможность смены учётной записи пользователя. Предложите пользователям способ переключения учётных записей. Это особенно полезно, если пользователи часто используют несколько учётных записей.

- Если пользователю необходимо закрыть экран согласия для переключения учетных записей, отправьте в Google устранимую ошибку, чтобы пользователь мог войти в нужную учетную запись с помощью привязки OAuth и неявного потока.

Добавьте свой логотип. Разместите логотип вашей компании на экране согласия. Разместите логотип в соответствии с вашими рекомендациями по стилю. Если вы также хотите разместить логотип Google, см. раздел «Логотипы и товарные знаки» .

Настройка App Flip на основе OAuth

В следующих разделах описаны необходимые условия для App Flip на основе OAuth и порядок настройки проекта App Flip в консоли действий.

Создайте действие и настройте сервер OAuth 2.0.

Прежде чем вы сможете настроить App Flip, вам необходимо сделать следующее:

- Создайте действие. Чтобы создать Действие, следуйте инструкциям в разделе «Создание проекта» .

- Настройте сервер OAuth 2.0. Дополнительные сведения о настройке сервера OAuth см. в разделе Реализация связывания учетных записей OAuth .

Настройте App Flip в консоли действий.

В следующем разделе описывается, как настроить App Flip в консоли действий .

- Нажмите «Разработать» в верхней части навигации. Затем нажмите «Привязка учетной записи» на левой панели навигации.

- Включите переключатель рядом с пунктом «Привязка учетной записи».

- В разделе «Создание учетной записи» выберите «Нет, я хочу разрешить создание учетной записи только на своем веб-сайте» .

- Нажмите Далее .

- В разделе «Тип связи» выберите «OAuth» и «Код авторизации» в раскрывающихся меню.

- Нажмите Далее .

- Заполните все поля в разделе «Информация о клиенте OAuth» . (Если App Flip не поддерживается, в качестве запасного варианта используется обычный OAuth.)

- Нажмите Далее .

- В разделе «Использовать приложение для привязки учетной записи (необязательно)» установите флажок «Включить для iOS» .

- Заполните поле «Универсальная ссылка» . Дополнительную информацию об универсальных ссылках см. в разделе «Разрешение приложениям и веб-сайтам ссылаться на ваш контент» .

- Если вы хотите дополнительно настроить свой клиент, добавьте области и нажмите «Добавить область» в разделе «Настроить клиент» (необязательно). Если нет, нажмите «Далее».

- В разделе «Инструкции по тестированию» введите

test(или любую другую строку) в качестве заполнителя. (Заполнение этого поля с использованием тестовой учетной записи необходимо только в том случае, если вы действительно отправляете свое действие на публикацию.) - Нажмите Сохранить .

Теперь вы можете перейти к следующему разделу, чтобы реализовать App Flip в своем приложении для iOS или Android.

Внедрите App Flip в свои собственные приложения.

Чтобы реализовать App Flip, вам необходимо изменить код авторизации пользователя в вашем приложении, чтобы он принимал глубокую ссылку от Google.

Проверьте приложение Flip на своем устройстве

Теперь, когда вы создали действие и настроили App Flip на консоли и в своем приложении, вы можете протестировать App Flip на своем мобильном устройстве. Вы можете использовать приложение Google Assistant для тестирования App Flip.

Чтобы протестировать App Flip из приложения Assistant, выполните следующие действия:

- Перейдите в консоль действий и выберите свой проект.

- Нажмите «Тест» в верхней части навигации.

- Запустите процесс привязки учетной записи из приложения Assistant:

- Откройте приложение Google Ассистент .

- Нажмите «Настройки» .

- На вкладке «Ассистент» нажмите «Управление домом».

- Нажмите «Добавить» (+) .

- Выберите действие из списка поставщиков. В списке он будет иметь префикс «[test]». Когда вы выбираете [тестовое] действие из списка, оно должно открыть ваше приложение.

- Убедитесь, что ваше приложение было запущено, и начните тестирование процесса авторизации.