เนื้อหานี้ได้รับการอัปเดตล่าสุดในเดือนมีนาคม 2026 และมีสถานภาพเป็นปัจจุบัน ณ เวลาที่เขียน นโยบายและระบบความปลอดภัยของ Google อาจมีการเปลี่ยนแปลงในอนาคต เนื่องจากเราปรับปรุงการปกป้องให้แก่ลูกค้าอย่างต่อเนื่อง

บทนำ

Google Maps Platform มี API และ SDK สำหรับลูกค้าและพาร์ทเนอร์เพื่อพัฒนาเว็บและแอปพลิเคชันบนอุปกรณ์เคลื่อนที่โดยใช้เทคโนโลยีเชิงพื้นที่ของ Google Google Maps Platform มี API และ SDK มากกว่า 50 รายการสำหรับลูกค้า ในอุตสาหกรรมต่างๆ ในฐานะลูกค้าในอุตสาหกรรม คุณมักต้องปฏิบัติตามข้อกำหนดด้านความปลอดภัย ปริมาณการใช้อินเทอร์เน็ต และกฎระเบียบเมื่อสร้างโซลูชัน ซึ่งรวมถึงการตรวจสอบว่าเทคโนโลยีของบุคคลที่สามเป็นไปตามข้อกำหนดเดียวกันเหล่านั้น

เอกสารนี้จะสรุปภาพรวมระดับสูงของบุคลากร กระบวนการ และการควบคุมด้านเทคโนโลยีที่ Google Maps Platform มีให้ พร้อมทั้งอธิบายถึงประโยชน์ของการใช้แพลตฟอร์ม ก่อนอื่น คุณต้องทำความเข้าใจเสาหลักด้านเทคโนโลยี 2 ประการ หลักที่อยู่เบื้องหลัง Google Maps Platform

- เทคโนโลยี ศูนย์ข้อมูล และโครงสร้างพื้นฐานที่ Google จัดหาให้ Google Maps Platform ทำงานบนศูนย์ข้อมูลและโครงสร้างพื้นฐานที่ Google จัดหาให้ทั้งหมด จากพื้นฐานนี้ Google จะใช้การตรวจสอบภายในและการตรวจสอบของบุคคลที่สามกับการควบคุมความปลอดภัยที่ได้รับจาก Google เพื่อตรวจสอบว่า Google Maps Platform ได้ใช้การควบคุมด้านความปลอดภัย การดำเนินงาน และเทคนิคอย่างถูกต้องตามที่อธิบายไว้ในเอกสารนี้

- เทคโนโลยี Google Maps Platform นอกเหนือจากการควบคุมที่รับช่วงมาแล้ว Google Maps Platform ยังมีการควบคุมด้านความปลอดภัย ความเป็นส่วนตัว ข้อมูล และ ด้านการดำเนินงานเพิ่มเติมสำหรับชุดผลิตภัณฑ์ของ Google

เอกสารนี้สรุปกระบวนการและการควบคุมความปลอดภัยของ Google Maps Platform โดยจัดกลุ่มดังนี้

- มุ่งเน้นความปลอดภัยและความเป็นส่วนตัวในทุกระดับขององค์กร Google

- โครงสร้างพื้นฐานทางเทคนิคและความปลอดภัยของฮาร์ดแวร์

- การรักษาความปลอดภัยด้านการดำเนินงาน

- การควบคุมความปลอดภัยที่สำคัญ

- การรักษาความปลอดภัยฝั่งไคลเอ็นต์ ทั้งบนเว็บและอุปกรณ์เคลื่อนที่

- การรับรองและการตรวจสอบปัจจุบันใน Google Maps Platform

- กรอบกฎหมายที่รองรับทั่วโลก

ผู้มีโอกาสเป็นลูกค้าสามารถติดต่อตัวแทนฝ่ายขายของ Google เพื่อขอข้อมูลเพิ่มเติม

วัฒนธรรมของ Google ที่มุ่งเน้นด้านความปลอดภัยและความเป็นส่วนตัว

ความปลอดภัยเป็นตัวขับเคลื่อนโครงสร้างองค์กร วัฒนธรรม ลำดับความสำคัญของการฝึกอบรม และกระบวนการว่าจ้างทั่วทั้ง Google ซึ่งเป็นตัวกำหนดการออกแบบศูนย์ข้อมูลของ Google และเทคโนโลยีที่ศูนย์ข้อมูลมี ความปลอดภัยเป็นรากฐานของการดำเนินงานประจำวันของ Google ซึ่งรวมถึงการวางแผนรับมือภัยพิบัติและการจัดการภัยคุกคาม Google ให้ความสำคัญกับการรักษาความปลอดภัย ในวิธีจัดการข้อมูล การควบคุมบัญชี การตรวจสอบการปฏิบัติตามข้อกำหนด และการรับรอง ในอุตสาหกรรม Google ออกแบบบริการต่างๆ เพื่อมอบการรักษาความปลอดภัยที่ดีกว่าทางเลือกอื่นๆ ภายในองค์กรหลายอย่างที่ต้องพึ่งพาผู้ให้บริการและแพลตฟอร์มหลายราย ซึ่งมักจะมีการรักษาความปลอดภัยที่ไม่เชื่อมต่อกัน คุณจะได้รับประโยชน์จากโปรแกรมและการควบคุมความปลอดภัยแบบผสานรวมของ Google เมื่อใช้ผลิตภัณฑ์ Google Maps Platform สำหรับธุรกิจ แพลตฟอร์ม Google Maps ให้ความสำคัญกับความปลอดภัยเป็นอันดับแรกในการดำเนินงาน ซึ่งเป็นการดำเนินงานที่ให้บริการแก่ผู้ใช้กว่าพันล้านคนทั่วโลก

Google และ Google Maps Platform ร่วมกันมอบการรักษาความปลอดภัยหลายชั้น ทั่วทั้งบริษัทและองค์กร ดังนี้

- ทีมความปลอดภัยเฉพาะของ Google

- ทีมรักษาความปลอดภัยของผลิตภัณฑ์ Google Maps Platform

- การมีส่วนร่วมอย่างแข็งขันกับชุมชนการวิจัยด้านความปลอดภัยทั่วโลก

- ทีมความเป็นส่วนตัวของ Google Maps Platform

- การฝึกอบรมด้านความปลอดภัยและความเป็นส่วนตัวสำหรับพนักงานของ Google

- ผู้เชี่ยวชาญด้านการตรวจสอบภายในและการปฏิบัติตามข้อกำหนด

ทีมรักษาความปลอดภัยเฉพาะของ Google

Google มีทีมรักษาความปลอดภัยเฉพาะทั่วทั้งบริษัทและภายในพื้นที่ผลิตภัณฑ์

ทีมรักษาความปลอดภัยทั่วทั้ง Google สนับสนุนกลุ่มผลิตภัณฑ์หลายอย่างใน Google ซึ่งรวมถึง Google Maps Platform ทีมความปลอดภัยของเราประกอบด้วยผู้เชี่ยวชาญระดับแนวหน้าของโลกในด้านการรักษาความปลอดภัยของข้อมูล ความปลอดภัยของแอปพลิเคชัน วิทยาการเข้ารหัส และการรักษาความปลอดภัยของเครือข่าย กิจกรรมของกลุ่มนี้มีดังนี้

- พัฒนา ตรวจสอบ และใช้กระบวนการรักษาความปลอดภัย ซึ่งรวมถึง การตรวจสอบแผนความปลอดภัยสำหรับเครือข่ายของ Google และการให้คำปรึกษาเฉพาะโปรเจ็กต์ แก่ทีมผลิตภัณฑ์และวิศวกรทั่วทั้ง Google ตัวอย่างเช่น ผู้เชี่ยวชาญด้านวิทยาการเข้ารหัสจะตรวจสอบการเปิดตัวผลิตภัณฑ์ที่ใช้การเข้ารหัสเป็นส่วนหนึ่งของข้อเสนอ

- จัดการภัยคุกคามด้านความปลอดภัยอย่างสม่ำเสมอ ทีมใช้ทั้งเครื่องมือเชิงพาณิชย์และเครื่องมือที่กำหนดเองเพื่อตรวจสอบภัยคุกคามและกิจกรรมที่น่าสงสัยในเครือข่ายของ Google อย่างต่อเนื่อง

- ทำการตรวจสอบและประเมินเป็นประจำ ซึ่งอาจรวมถึงการว่าจ้าง ผู้เชี่ยวชาญภายนอกเพื่อทำการประเมินความปลอดภัย

- เผยแพร่บทความด้านความปลอดภัยต่อชุมชนในวงกว้าง Google มีบล็อกด้านความปลอดภัยและซีรีส์บน YouTube ที่เน้นทีมรักษาความปลอดภัยและ ความสำเร็จของทีม

ทีมรักษาความปลอดภัยของ Google Maps Platform ทำงานร่วมกับทีมรักษาความปลอดภัยของ Google ทั้งหมด โดยทำงานอย่างใกล้ชิดยิ่งขึ้นกับทีมพัฒนาผลิตภัณฑ์และ SRE เพื่อดูแลการติดตั้งใช้งานด้านความปลอดภัย โดยเฉพาะอย่างยิ่ง ทีมนี้จะจัดการสิ่งต่อไปนี้

- การทดสอบความยืดหยุ่นต่อภัยพิบัติ (DiRT) ของ Google Maps Platform ซึ่งทดสอบความต่อเนื่องทางธุรกิจและเฟลโอเวอร์ของผลิตภัณฑ์ Google Maps Platform ทำงานบนโครงสร้างพื้นฐานที่มีความพร้อมใช้งานสูงของ Google

- การทดสอบเจาะระบบของบุคคลที่สาม ผลิตภัณฑ์ Google Maps Platform ได้รับการทดสอบการเจาะระบบอย่างน้อยปีละครั้งเพื่อปรับปรุง ท่าทีด้านความปลอดภัยของ Google และมอบการรับรองความปลอดภัยที่เป็นอิสระให้แก่คุณ

การทำงานร่วมกับชุมชนนักวิจัยด้านความปลอดภัย

Google มีความสัมพันธ์อันดีกับชุมชนนักวิจัยด้านความปลอดภัยมาอย่างยาวนาน และให้ความสำคัญอย่างยิ่งต่อความช่วยเหลือของชุมชนในการระบุช่องโหว่ที่อาจเกิดขึ้นใน Google Maps Platform และผลิตภัณฑ์อื่นๆ ของ Google ทีมความปลอดภัยของเรา เข้าร่วมกิจกรรมวิจัยและการเผยแพร่ข้อมูลเพื่อประโยชน์ของชุมชน ออนไลน์ ตัวอย่างเช่น เรามี Project Zero ซึ่งเป็นทีม นักวิจัยด้านความปลอดภัยที่มุ่งมั่นในการวิจัยช่องโหว่ Zero Day ตัวอย่างบางส่วนของงานวิจัยนี้ ได้แก่ การค้นพบช่องโหว่ Spectre ช่องโหว่ Meltdown ช่องโหว่ POODLE SSL 3.0 และจุดอ่อนของชุดการเข้ารหัส

วิศวกรด้านความปลอดภัยและนักวิจัยของ Google มีส่วนร่วมและเผยแพร่ผลงานใน ชุมชนด้านความปลอดภัยทางวิชาการและชุมชนวิจัยด้านความเป็นส่วนตัวอย่างสม่ำเสมอ คุณดูสิ่งพิมพ์ที่เกี่ยวข้องกับความปลอดภัยได้ในเว็บไซต์ Google Research ทีมรักษาความปลอดภัยของ Google ได้เผยแพร่รายละเอียดแนวทางปฏิบัติ และประสบการณ์ของตนในหนังสือการสร้างระบบที่ปลอดภัยและเชื่อถือได้

โปรแกรมสะสมคะแนนสำหรับช่องโหว่ของเรามอบรางวัลเป็นเงินหลายหมื่นบาทสำหรับช่องโหว่ที่ได้รับการยืนยันแต่ละรายการ โปรแกรมนี้ สนับสนุนให้นักวิจัยรายงานปัญหาด้านการออกแบบและการติดตั้งใช้งานที่อาจ ทำให้ข้อมูลลูกค้าตกอยู่ในความเสี่ยง ในปี 2024 Google ได้มอบเงินรางวัลแก่นักวิจัยกว่า 12 ล้านดอลลาร์สหรัฐฯ และมอบเงินรางวัลไปแล้วกว่า 65 ล้านดอลลาร์สหรัฐฯ ตั้งแต่เริ่มโปรแกรมสะสมคะแนนสำหรับช่องโหว่ในปี 2010 โปรแกรมช่องโหว่ยังมีโครงการริเริ่มต่างๆ สำหรับนักวิจัยเพื่อช่วยปรับปรุงความปลอดภัยของโค้ดโอเพนซอร์ส ดูข้อมูลเพิ่มเติมเกี่ยวกับโปรแกรมนี้ รวมถึงรางวัลที่ Google มอบให้ได้ที่สถิติสำคัญของ Bug Hunters

นักเข้ารหัสระดับโลกของเราเข้าร่วมโปรเจ็กต์วิทยาการเข้ารหัสชั้นนำในอุตสาหกรรม ตัวอย่างเช่น เราออกแบบเฟรมเวิร์ก AI ที่ปลอดภัย (SAIF) เพื่อช่วยรักษาความปลอดภัยให้ระบบ AI นอกจากนี้ เรายังได้พัฒนาอัลกอริทึม Combined Elliptic-Curve และ Post-Quantum (CECPQ2) เพื่อปกป้องการเชื่อมต่อ TLS จากการโจมตีของคอมพิวเตอร์ควอนตัม นักวิทยาการเข้ารหัสของเราได้พัฒนา Tink ซึ่งเป็นไลบรารีโอเพนซอร์สของ API วิทยาการเข้ารหัส นอกจากนี้ เรายังใช้ Tink ในผลิตภัณฑ์และบริการภายในด้วย

ดูข้อมูลเพิ่มเติมเกี่ยวกับวิธีรายงานปัญหาด้านความปลอดภัยได้ที่วิธีที่ Google จัดการกับช่องโหว่ด้านความปลอดภัย

ทีมความเป็นส่วนตัวเฉพาะของ Google Maps Platform

ทีมความเป็นส่วนตัวโดยเฉพาะจะทำงานแยกจากการพัฒนาผลิตภัณฑ์และองค์กรด้านความปลอดภัย โดยสนับสนุนโครงการริเริ่มด้านความเป็นส่วนตัวภายในเพื่อปรับปรุงความเป็นส่วนตัวในทุกส่วน ได้แก่ กระบวนการที่สำคัญ เครื่องมือภายใน โครงสร้างพื้นฐาน และการพัฒนาผลิตภัณฑ์ ทีมดูแลความเป็นส่วนตัวจะดำเนินการต่อไปนี้

- ตรวจสอบว่าการเปิดตัวผลิตภัณฑ์ GMP ทุกรายการที่ส่งผลต่อความเป็นส่วนตัวมี มาตรฐานความเป็นส่วนตัวที่เข้มงวดและนโยบายความเป็นส่วนตัวตั้งแต่การออกแบบผ่านการประเมินเอกสารการออกแบบ และการตรวจสอบการเปิดตัว

- ให้คำปรึกษากับทีมผลิตภัณฑ์ GMP ในทุกขั้นตอนของการพัฒนาเพื่อแนะนำเกี่ยวกับนโยบายความเป็นส่วนตัวของ Google และโครงสร้างพื้นฐาน, การออกแบบความเป็นส่วนตัว, เทคโนโลยีที่ช่วยปรับปรุงความเป็นส่วนตัวและการควบคุม รวมถึงการประเมินความเสี่ยงด้านความเป็นส่วนตัวและการลดความเสี่ยง

- หลังจากเปิดตัวผลิตภัณฑ์แล้ว ทีมความเป็นส่วนตัวจะดูแลกระบวนการที่ยืนยันการเก็บรวบรวมและการใช้ข้อมูลที่เหมาะสม

- ทำการวิจัยเกี่ยวกับแนวทางปฏิบัติแนะนำด้านความเป็นส่วนตัว มีส่วนร่วมในกลุ่มทำงานด้านมาตรฐานความเป็นส่วนตัวระดับนานาชาติ และเข้าร่วมการประชุมสุดยอดและงานประชุมด้านความเป็นส่วนตัวทางวิชาการ .

การฝึกอบรมด้านความปลอดภัยและความเป็นส่วนตัวสำหรับพนักงานของ Google

พนักงาน Google ทุกคนจะได้รับการฝึกอบรมด้านความปลอดภัยและความเป็นส่วนตัวซึ่งเป็นส่วนหนึ่งของกระบวนการปฐมนิเทศ และจะได้รับการฝึกอบรมด้านความปลอดภัยและความเป็นส่วนตัวอย่างต่อเนื่องตลอดอาชีพการทำงานที่ Google ในระหว่างการปฐมนิเทศ พนักงานใหม่จะยอมรับหลักจรรยาบรรณของเรา ซึ่งเน้นย้ำความมุ่งมั่นของ Google ในการรักษาข้อมูลลูกค้าให้ปลอดภัย

พนักงานอาจต้องเข้ารับการฝึกอบรมเพิ่มเติมเกี่ยวกับด้านความปลอดภัยที่เฉพาะเจาะจง ทั้งนี้ขึ้นอยู่กับบทบาทงานของพนักงาน ตัวอย่างเช่น ทีมรักษาความปลอดภัยข้อมูลจะแนะนำวิศวกรใหม่เกี่ยวกับแนวทางปฏิบัติในการเขียนโค้ดอย่างปลอดภัย การออกแบบผลิตภัณฑ์ และเครื่องมือทดสอบช่องโหว่อัตโนมัติ วิศวกรจะเข้าร่วมการบรรยายสรุปด้านความปลอดภัยเป็นประจำและรับจดหมายข่าวความปลอดภัยที่ครอบคลุมภัยคุกคามใหม่ รูปแบบการโจมตี เทคนิคการลดความเสี่ยง และอื่นๆ

การรักษาความปลอดภัยและความเป็นส่วนตัวเป็นเรื่องที่เปลี่ยนแปลงอยู่ตลอดเวลา และเราทราบดีว่าการมีส่วนร่วมของพนักงานโดยเฉพาะเป็นวิธีสำคัญในการสร้างการรับรู้ เราจัดงานประชุมภายในเป็นประจำซึ่งเปิดให้พนักงานทุกคนเข้าร่วมเพื่อสร้างการรับรู้และขับเคลื่อนนวัตกรรมด้านความปลอดภัยและความเป็นส่วนตัวของข้อมูล เราจัดกิจกรรมในสำนักงานทั่วโลกเพื่อสร้างความตระหนักด้านความปลอดภัยและความเป็นส่วนตัวในการพัฒนาซอฟต์แวร์ การจัดการข้อมูล และการบังคับใช้นโยบาย

ผู้เชี่ยวชาญด้านการตรวจสอบภายในและการปฏิบัติตามข้อกำหนด

Google Maps Platform มีทีมตรวจสอบภายในโดยเฉพาะที่ตรวจสอบการปฏิบัติตามกฎหมายและกฎระเบียบด้านความปลอดภัยทั่วโลกของผลิตภัณฑ์ Google เมื่อมีการสร้างมาตรฐานการตรวจสอบใหม่และอัปเดตมาตรฐานที่มีอยู่ ทีมตรวจสอบภายในจะพิจารณาว่าต้องใช้การควบคุม กระบวนการ และระบบใดบ้างเพื่อช่วยให้เป็นไปตามมาตรฐานเหล่านั้น ทีมนี้สนับสนุนการตรวจสอบและการประเมินโดยบุคคลที่สามที่เป็นอิสระ ดูข้อมูลเพิ่มเติมได้ที่ส่วนการรับรองและการตรวจสอบด้านความปลอดภัย ในภายหลังของเอกสารนี้

แพลตฟอร์มที่สร้างขึ้นโดยคำนึงถึงการรักษาความปลอดภัยเป็นสำคัญ

Google ออกแบบเซิร์ฟเวอร์ ระบบปฏิบัติการที่เป็นกรรมสิทธิ์ และศูนย์ข้อมูลที่กระจายอยู่ตามภูมิภาคต่างๆ โดยใช้หลักการป้องกันแบบหลายชั้น Google Maps Platform ทำงานบนโครงสร้างพื้นฐานทางเทคนิคที่ออกแบบและสร้างขึ้นเพื่อดำเนินการ อย่างปลอดภัย เราได้สร้างโครงสร้างพื้นฐานด้านไอทีที่ปลอดภัยและจัดการได้ง่ายกว่าโซลูชันภายในองค์กรหรือโซลูชันที่โฮสต์แบบดั้งเดิม

ศูนย์ข้อมูลที่ทันสมัย

การมุ่งเน้นด้านความปลอดภัยและการปกป้องข้อมูลของ Google เป็นเกณฑ์การออกแบบหลักของ Google ความปลอดภัยทางกายภาพในศูนย์ข้อมูลของ Google เป็นรูปแบบความปลอดภัยแบบหลายชั้น การรักษาความปลอดภัยทางกายภาพรวมถึงมาตรการป้องกันต่างๆ เช่น บัตรเข้าออกอิเล็กทรอนิกส์ที่ออกแบบมาโดยเฉพาะ สัญญาณเตือน สิ่งกีดขวางการเข้าถึงของยานพาหนะ รั้วรอบขอบชิด เครื่องตรวจจับโลหะ และไบโอเมตริก นอกจากนี้ Google ยังใช้มาตรการรักษาความปลอดภัย เช่น การตรวจจับการบุกรุกด้วยลำแสงเลเซอร์ และการตรวจสอบตลอด 24 ชั่วโมงทุกวันด้วยกล้องความละเอียดสูงทั้งภายในและภายนอก เพื่อตรวจจับและติดตามผู้บุกรุก บันทึกการเข้าถึง บันทึกกิจกรรม และฟุตเทจจากกล้องจะพร้อมใช้งานในกรณีที่เกิด เหตุการณ์ เจ้าหน้าที่รักษาความปลอดภัยที่มีประสบการณ์ซึ่งผ่านการตรวจสอบประวัติและการฝึกอบรมอย่างเข้มงวดจะลาดตระเวนในศูนย์ข้อมูลของ Google เป็นประจำ เมื่อคุณเข้าใกล้พื้นศูนย์ข้อมูลมากขึ้น มาตรการรักษาความปลอดภัยก็จะเพิ่มขึ้นด้วย การเข้าถึง พื้นของศูนย์ข้อมูลจะทำได้ผ่านทางเดินด้านความปลอดภัยเท่านั้น ซึ่ง ใช้การควบคุมการเข้าถึงแบบหลายปัจจัยโดยใช้บัตรประจำตัวด้านความปลอดภัยและข้อมูลไบโอเมตริก เฉพาะพนักงานที่ได้รับอนุมัติซึ่งมีบทบาทที่เฉพาะเจาะจงเท่านั้นที่เข้าได้ พนักงานของ Google น้อยกว่า 1% เท่านั้นที่จะได้เข้าไปในศูนย์ข้อมูลของ Google

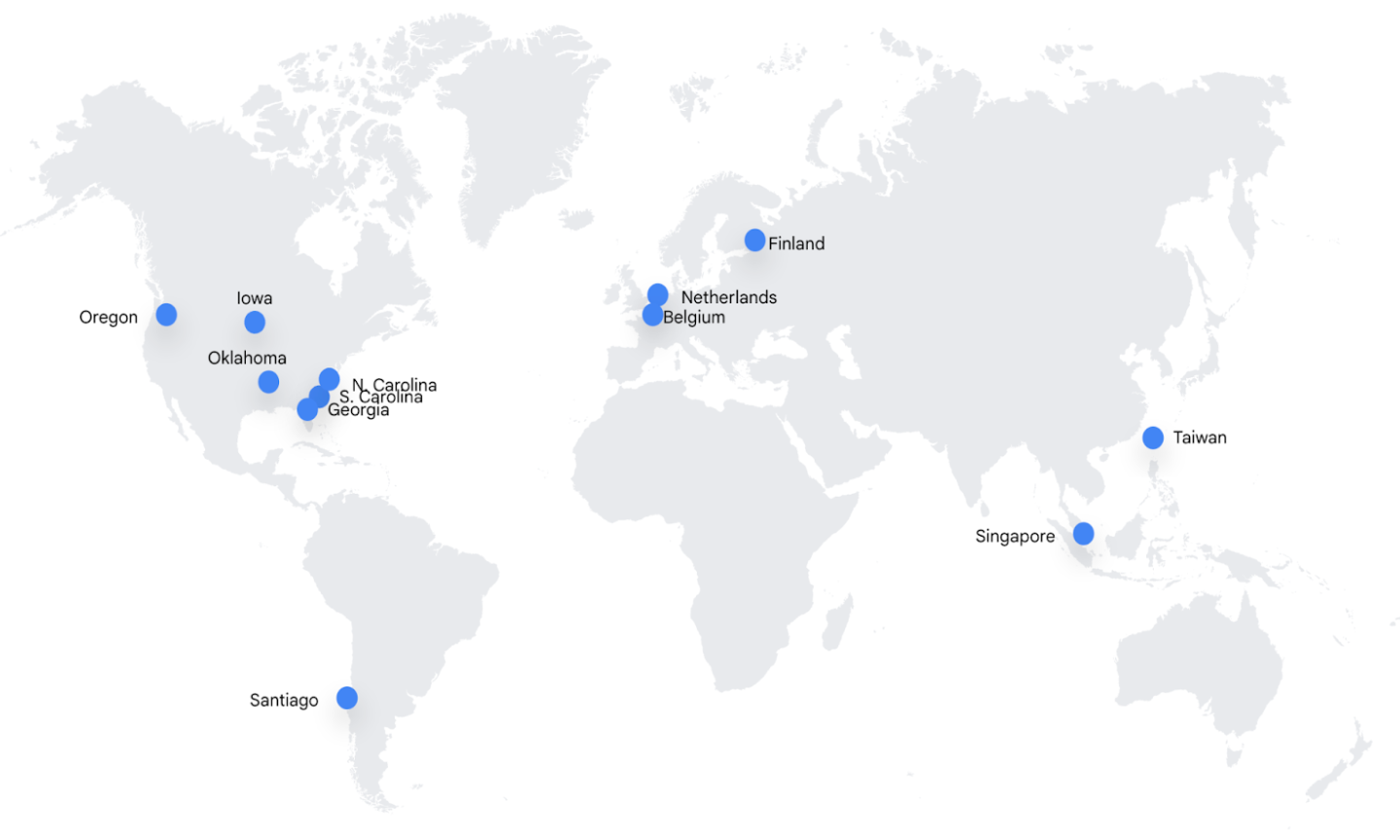

Google ดำเนินการศูนย์ข้อมูลทั่วโลกเพื่อเพิ่มความเร็วและความน่าเชื่อถือ ของบริการให้ได้สูงสุด โดยทั่วไปแล้ว โครงสร้างพื้นฐานของ Google จะได้รับการตั้งค่าให้แสดงการเข้าชมจากศูนย์ข้อมูลที่อยู่ใกล้กับตำแหน่งที่เกิดการเข้าชมมากที่สุด ดังนั้น ตำแหน่งที่แน่นอนของข้อมูล Google Maps Platform อาจแตกต่างกันไปขึ้นอยู่กับแหล่งที่มาของการรับส่งข้อมูลดังกล่าว และเซิร์ฟเวอร์ที่อยู่ใน EEA และสหราชอาณาจักรอาจจัดการข้อมูลนี้ หรืออาจมีการโอนข้อมูลไปยังประเทศที่สาม โดยทั่วไปแล้ว ข้อเสนอของลูกค้า Google ที่มีการใช้งานผลิตภัณฑ์ Google Maps Platform จะพร้อมให้บริการทั่วโลก และมักดึงดูดผู้ชมทั่วโลก โครงสร้างพื้นฐานทางเทคนิคที่รองรับ ผลิตภัณฑ์เหล่านี้ได้รับการติดตั้งใช้งานทั่วโลกเพื่อลดเวลาในการตอบสนองและรับประกันความซ้ำซ้อนของ ระบบ Google Maps Platform ใช้เครือข่ายศูนย์ข้อมูลทั่วโลกของ Google ซึ่งเป็นชุดย่อย ตามที่ระบุไว้ด้านล่างเพื่อใช้อ้างอิง

อเมริกาเหนือและใต้

ยุโรป

เอเชีย

การจ่ายไฟให้ศูนย์ข้อมูลของ Google

ศูนย์ข้อมูลของ Google มีระบบพลังงานสำรองและการควบคุมสภาพแวดล้อมเพื่อให้การทำงานเป็นไปอย่างต่อเนื่องตลอด 24 ชั่วโมงและให้บริการได้อย่างไม่ขาดตอน คอมโพเนนต์ที่สําคัญทุกชิ้นมีแหล่งพลังงานหลักและแหล่งพลังงานสำรองที่มีกำลังไฟฟ้าเท่ากัน เครื่องปั่นไฟสำรองจะจ่ายพลังงานไฟฟ้าสำรองฉุกเฉินที่เพียงพอสำหรับการทำงานของศูนย์ข้อมูลแต่ละแห่งในอัตราสูงสุด ระบบทำความเย็นจะรักษาอุณหภูมิการทำงานของเซิร์ฟเวอร์และฮาร์ดแวร์อื่นๆ ให้คงที่ ซึ่งจะช่วยลดความเสี่ยงที่บริการจะหยุดทำงาน พร้อมทั้งลดผลกระทบต่อสิ่งแวดล้อม อุปกรณ์ตรวจจับ และดับเพลิงช่วยป้องกันความเสียหายของฮาร์ดแวร์ เครื่องตรวจจับความร้อน เครื่องตรวจจับไฟ และเครื่องตรวจจับควันจะทริกเกอร์สัญญาณเตือนที่ได้ยินและมองเห็นได้ที่คอนโซลการปฏิบัติงานด้านความปลอดภัยและที่โต๊ะตรวจสอบระยะไกล

Google เป็นบริษัทผู้ให้บริการอินเทอร์เน็ตรายใหญ่รายแรกที่ได้รับการรับรองจากภายนอก ตามมาตรฐานด้านสิ่งแวดล้อม ความปลอดภัยในที่ทำงาน และการจัดการพลังงาน ระดับสูงทั่วทั้งศูนย์ข้อมูลของ Google ตัวอย่างเช่น Google ได้รับการรับรอง ISO 50001 โดยสมัครใจสำหรับศูนย์ข้อมูลในยุโรปเพื่อแสดงให้เห็นถึงความมุ่งมั่นของ Google ในการปฏิบัติตามหลักการจัดการพลังงาน

ฮาร์ดแวร์และซอฟต์แวร์เซิร์ฟเวอร์ที่กำหนดเอง

ศูนย์ข้อมูลของ Google มีเซิร์ฟเวอร์และอุปกรณ์เครือข่ายที่สร้างขึ้นเพื่อวัตถุประสงค์เฉพาะ ซึ่ง Google เป็นผู้ออกแบบอุปกรณ์บางส่วน แม้ว่าเซิร์ฟเวอร์ของ Google จะได้รับการปรับแต่งเพื่อเพิ่มประสิทธิภาพ การระบายความร้อน และประสิทธิภาพด้านพลังงานให้สูงสุด แต่ก็ยังออกแบบมาเพื่อช่วย ป้องกันการโจมตีโดยการบุกรุกทางกายภาพด้วย เซิร์ฟเวอร์ของ Google ต่างจากฮาร์ดแวร์ส่วนใหญ่ที่วางจำหน่ายในเชิงพาณิชย์ ตรงที่ไม่มีคอมโพเนนต์ที่ไม่จำเป็น เช่น วิดีโอ การ์ด ชิปเซ็ต หรือขั้วต่ออุปกรณ์ต่อพ่วง ซึ่งทั้งหมดนี้อาจทำให้เกิด ช่องโหว่ได้ Google ตรวจสอบผู้จำหน่ายคอมโพเนนต์และเลือกคอมโพเนนต์อย่างรอบคอบ โดยทำงานร่วมกับผู้จำหน่ายเพื่อตรวจสอบและยืนยันคุณสมบัติด้านความปลอดภัยที่ คอมโพเนนต์มีให้ Google ออกแบบชิปที่กำหนดเอง เช่น Titan ซึ่งช่วยให้เราระบุและตรวจสอบสิทธิ์อุปกรณ์ Google ที่ถูกต้องได้อย่างปลอดภัยในระดับฮาร์ดแวร์ รวมถึงโค้ดที่อุปกรณ์เหล่านี้ใช้ในการบูต

ระบบจะจัดสรรทรัพยากรเซิร์ฟเวอร์แบบไดนามิก ซึ่งช่วยให้เรามีความยืดหยุ่นในการเติบโต และปรับตัวให้เข้ากับความต้องการของลูกค้าได้อย่างรวดเร็วและมีประสิทธิภาพด้วยการเพิ่มหรือ จัดสรรทรัพยากรใหม่ สภาพแวดล้อมที่เป็นเนื้อเดียวกันนี้ได้รับการดูแลโดยซอฟต์แวร์ที่เป็นกรรมสิทธิ์ซึ่งจะตรวจสอบระบบอย่างต่อเนื่องเพื่อดูการแก้ไขระดับไบนารี กลไกการซ่อมแซมตัวเองอัตโนมัติของ Google ออกแบบมาเพื่อ ช่วยให้เราตรวจสอบและแก้ไขเหตุการณ์ที่ทำให้ระบบไม่เสถียร รับการแจ้งเตือน เกี่ยวกับเหตุการณ์ และชะลอการประนีประนอมที่อาจเกิดขึ้นในเครือข่าย

การติดตั้งใช้งานบริการที่ปลอดภัย

บริการของ Google คือไบนารีของแอปพลิเคชันที่นักพัฒนาซอฟต์แวร์ของ Google เขียนและ เรียกใช้บนโครงสร้างพื้นฐานของ Google เครื่องหลายพันเครื่องอาจเรียกใช้ไบนารีของบริการเดียวกันเพื่อรองรับปริมาณงานที่จำเป็น บริการจัดการคลัสเตอร์ ที่เรียกว่า Borg จะควบคุมบริการที่ ทำงานบนโครงสร้างพื้นฐานโดยตรง

โครงสร้างพื้นฐานไม่ถือว่าบริการที่ทำงานบนโครงสร้างพื้นฐานมีความน่าเชื่อถือ โมเดลความน่าเชื่อถือนี้เรียกว่าโมเดลการรักษาความปลอดภัยแบบ Zero Trust โมเดลความปลอดภัยแบบ Zero Trust หมายความว่าไม่มีอุปกรณ์หรือผู้ใช้ใดที่ได้รับความน่าเชื่อถือโดยค่าเริ่มต้น ไม่ว่าจะอยู่ภายในหรือภายนอกเครือข่าย

เนื่องจากโครงสร้างพื้นฐานได้รับการออกแบบมาให้เป็นแบบหลายผู้เช่า ข้อมูลจากลูกค้าของ Google (ผู้บริโภค ธุรกิจ และแม้แต่ข้อมูลของ Google เอง) จึงกระจายอยู่ทั่วโครงสร้างพื้นฐานที่ใช้ร่วมกัน โครงสร้างพื้นฐานนี้ประกอบด้วยเครื่องที่เหมือนกันหลายหมื่นเครื่อง โครงสร้างพื้นฐานไม่ได้แยกข้อมูลลูกค้า ไว้ในเครื่องเดียวหรือชุดเครื่อง

การติดตามและการกำจัดฮาร์ดแวร์

Google ติดตามตำแหน่งและสถานะของอุปกรณ์ทั้งหมดภายในศูนย์ข้อมูลอย่างละเอียดโดยใช้บาร์โค้ดและแท็กสินทรัพย์ Google ติดตั้งเครื่องตรวจจับโลหะและ กล้องวงจรปิดเพื่อช่วยให้มั่นใจว่าไม่มีอุปกรณ์ใดออกจากพื้น ศูนย์ข้อมูลโดยไม่ได้รับอนุญาต หากคอมโพเนนต์ไม่ผ่านการทดสอบประสิทธิภาพ ณ จุดใดก็ตามในวงจรของคอมโพเนนต์ ระบบจะนำคอมโพเนนต์นั้นออกจากสินค้าคงคลังและเลิกใช้งาน

อุปกรณ์จัดเก็บข้อมูลของ Google ซึ่งรวมถึงฮาร์ดไดรฟ์, โซลิดสเตตไดรฟ์ และหน่วยความจำแบบคู่ในบรรทัดที่ไม่ลบเลือน (DIMM) ใช้เทคโนโลยีต่างๆ เช่น การเข้ารหัสทั้งดิสก์ (FDE) และการล็อกไดรฟ์เพื่อปกป้องข้อมูลที่ไม่มีการเคลื่อนไหว เมื่อเลิกใช้งานอุปกรณ์จัดเก็บข้อมูล บุคคลที่ได้รับอนุญาตจะยืนยันว่าได้ลบข้อมูลในดิสก์โดยการเขียนค่าศูนย์ลงในไดรฟ์ นอกจากนี้ ยังดำเนินการยืนยันหลายขั้นตอน เพื่อให้มั่นใจว่าไดรฟ์ไม่มีข้อมูล หากลบข้อมูลในไดรฟ์ไม่ได้ไม่ว่าด้วยเหตุผลใดก็ตาม เราจะทำลายไดรฟ์นั้น การทำลายทางกายภาพจะทำโดยใช้ เครื่องทำลายเอกสารที่ทำให้ไดรฟ์แตกเป็นชิ้นเล็กๆ จากนั้นจะนำไปรีไซเคิลที่ สถานที่ที่ปลอดภัย ศูนย์ข้อมูลแต่ละแห่งปฏิบัติตามนโยบายการกำจัดอย่างเคร่งครัด และจะแก้ไขความคลาดเคลื่อนใดๆ ทันที

ประโยชน์ด้านความปลอดภัยของเครือข่ายทั่วโลกของ Google

ในโซลูชันระบบคลาวด์เชิงพื้นที่และโซลูชันภายในองค์กรอื่นๆ ข้อมูลจะเดินทางระหว่างอุปกรณ์ต่างๆ ผ่านอินเทอร์เน็ตสาธารณะในเส้นทางที่เรียกว่าฮ็อป จำนวนฮ็อป ขึ้นอยู่กับเส้นทางที่เหมาะสมที่สุดระหว่าง ISP ของลูกค้ากับศูนย์ข้อมูล การข้ามแต่ละครั้งจะเพิ่มโอกาสใหม่ในการโจมตีหรือ ดักรับข้อมูล เนื่องจากเครือข่ายทั่วโลกของ Google เชื่อมโยงกับ ISP ส่วนใหญ่ในโลก เครือข่ายของ Google จึงจำกัดจำนวนการเปลี่ยนเส้นทางในอินเทอร์เน็ตสาธารณะ และช่วยจำกัดการเข้าถึงข้อมูลดังกล่าวโดยผู้ไม่ประสงค์ดี

เครือข่ายของ Google ใช้การป้องกันหลายชั้น ซึ่งเป็นการป้องกันในเชิงลึกเพื่อช่วย ปกป้องเครือข่ายจากการโจมตีภายนอก เฉพาะบริการและโปรโตคอลที่ได้รับอนุญาตซึ่งเป็นไปตามข้อกำหนดด้านความปลอดภัยของ Google เท่านั้นที่จะได้รับอนุญาตให้ผ่านไฟร์วอลล์ได้ ส่วนรายการอื่นๆ จะถูกปฏิเสธโดยอัตโนมัติ Google ใช้ไฟร์วอลล์และรายการควบคุมการเข้าถึงเพื่อบังคับใช้การแยกเครือข่าย การเข้าชมทั้งหมดจะผ่านเซิร์ฟเวอร์ส่วนหน้า (GFE) ของ Google เพื่อช่วยตรวจจับและหยุดคำขอที่เป็นอันตรายและการโจมตีแบบ ปฏิเสธการให้บริการแบบกระจาย (DDoS) เราตรวจสอบบันทึกเป็นประจำเพื่อตรวจหาการใช้ประโยชน์จากข้อผิดพลาดในการเขียนโปรแกรม จำกัดการเข้าถึงอุปกรณ์ที่เชื่อมต่อเครือข่ายไว้สำหรับพนักงานที่ได้รับอนุญาตเท่านั้น

โครงสร้างพื้นฐานระดับโลกของ Google ช่วยให้เราสามารถเรียกใช้ Project Shield ซึ่งมอบการป้องกันแบบไม่จำกัดโดยไม่มีค่าใช้จ่ายให้กับเว็บไซต์ ที่เสี่ยงต่อการโจมตีแบบ DDoS ที่ใช้เพื่อเซ็นเซอร์ข้อมูล Project Shield พร้อมให้บริการสำหรับเว็บไซต์ข่าว เว็บไซต์ด้านสิทธิมนุษยชน และ เว็บไซต์ตรวจสอบการเลือกตั้ง

โซลูชันที่มีเวลาในการตอบสนองต่ำและมีความพร้อมใช้งานสูง

เครือข่ายข้อมูล IP ของ Google ประกอบด้วยไฟเบอร์ของ Google เอง ไฟเบอร์ที่เผยแพร่ต่อสาธารณะ และสายเคเบิลใต้น้ำ เครือข่ายนี้ช่วยให้เราสามารถให้บริการที่มีความพร้อมใช้งานสูงและมีเวลาในการตอบสนองต่ำทั่วโลก

Google ออกแบบคอมโพเนนต์ของแพลตฟอร์มให้มีความซ้ำซ้อนสูง ความซ้ำซ้อนนี้มีผลต่อการออกแบบเซิร์ฟเวอร์ของ Google วิธีที่ Google จัดเก็บข้อมูล การเชื่อมต่อเครือข่ายและอินเทอร์เน็ต รวมถึงบริการซอฟต์แวร์เอง "การสำรองข้อมูลทุกอย่าง" นี้รวมถึงการจัดการข้อยกเว้นและสร้างโซลูชัน ที่ไม่ขึ้นอยู่กับเซิร์ฟเวอร์ ศูนย์ข้อมูล หรือการเชื่อมต่อเครือข่ายเพียงอย่างเดียว

ศูนย์ข้อมูลของ Google กระจายอยู่ตามพื้นที่ต่างๆ เพื่อลดผลกระทบจากการหยุดชะงักในภูมิภาคต่อผลิตภัณฑ์ทั่วโลก เช่น เมื่อเกิดภัยพิบัติทางธรรมชาติหรือการหยุดทำงานในพื้นที่ หากฮาร์ดแวร์ ซอฟต์แวร์ หรือเครือข่ายล้มเหลว ระบบจะเปลี่ยนบริการแพลตฟอร์มและ Control Plane จากสถานที่ให้บริการหนึ่งไปยังอีกที่หนึ่งโดยอัตโนมัติและรวดเร็ว เพื่อให้บริการแพลตฟอร์มดำเนินการต่อได้โดยไม่มีการหยุดทำงาน

โครงสร้างพื้นฐานที่มีความซ้ำซ้อนสูงของ Google ยังช่วยปกป้องธุรกิจของคุณ จากการสูญเสียข้อมูลด้วย ระบบของ Google ออกแบบมาเพื่อลดเวลาหยุดทำงานหรือช่วงเวลาบำรุงรักษาเมื่อเราจำเป็นต้องให้บริการหรืออัปเกรดแพลตฟอร์ม

การรักษาความปลอดภัยด้านการดำเนินงาน

ความปลอดภัยเป็นส่วนสำคัญในการดำเนินงานของ Google ไม่ใช่สิ่งที่ต้องพิจารณาในภายหลัง ส่วนนี้ อธิบายโปรแกรมการจัดการช่องโหว่ โปรแกรมป้องกันมัลแวร์ การดูแลความปลอดภัย และโปรแกรมการจัดการเหตุการณ์ของ Google

การจัดการช่องโหว่

กระบวนการจัดการช่องโหว่ภายในของ Google จะสแกนหาภัยคุกคามด้านความปลอดภัยในทุกกลุ่มเทคโนโลยีอย่างต่อเนื่อง กระบวนการนี้ใช้เครื่องมือเชิงพาณิชย์ โอเพนซอร์ส และเครื่องมือที่สร้างขึ้นเองภายในองค์กร รวมถึงมีสิ่งต่อไปนี้

- กระบวนการประกันคุณภาพ

- การตรวจสอบความปลอดภัยของซอฟต์แวร์

- ความพยายามในการเจาะระบบแบบอัตโนมัติและด้วยตนเองอย่างเข้มข้น รวมถึงการฝึก Red Team อย่างกว้างขวาง

- การทดสอบการเจาะระบบภายนอกที่เกิดซ้ำสำหรับผลิตภัณฑ์ Google Maps Platform

- การตรวจสอบภายนอกเป็นประจำ

องค์กรการจัดการช่องโหว่และพาร์ทเนอร์มีหน้าที่ ติดตามและดำเนินการเกี่ยวกับช่องโหว่ เนื่องจากการรักษาความปลอดภัยจะดีขึ้นก็ต่อเมื่อมีการแก้ไขปัญหาอย่างเต็มรูปแบบเท่านั้น ไปป์ไลน์การทำงานอัตโนมัติจึงประเมินสถานะการติดตั้งใช้งานแพตช์อย่างต่อเนื่องเพื่อลดช่องโหว่และแจ้งการติดตั้งใช้งานที่ไม่ถูกต้องหรือบางส่วน

องค์กรการจัดการช่องโหว่จะมุ่งเน้นที่ตัวบ่งชี้คุณภาพสูงซึ่งแยกสัญญาณรบกวนออกจากสัญญาณที่บ่งบอกถึงภัยคุกคามจริง เพื่อช่วยปรับปรุงความสามารถในการตรวจหา นอกจากนี้ องค์กรยังส่งเสริมการโต้ตอบกับอุตสาหกรรมและชุมชนโอเพนซอร์สด้วย เช่น มีโปรแกรมให้รางวัลสำหรับแพตช์สำหรับเครื่องมือสแกนความปลอดภัยของเครือข่าย Tsunami ซึ่งให้รางวัลแก่นักพัฒนาซอฟต์แวร์ที่สร้างเครื่องมือตรวจหาแบบโอเพนซอร์สสำหรับช่องโหว่

การป้องกันมัลแวร์

Google ดูแลการป้องกันมัลแวร์สำหรับผลิตภัณฑ์หลักของเรา (เช่น Gmail, Google ไดรฟ์, Google Chrome, YouTube, Google Ads และ Google Search) ซึ่งใช้เทคนิคการตรวจจับมัลแวร์ที่หลากหลาย เราใช้การ Crawl เว็บ การระเบิดไฟล์ การตรวจจับแบบคงที่ที่กำหนดเอง การตรวจจับแบบไดนามิก และการตรวจจับด้วยแมชชีนเลิร์นนิงเพื่อค้นหาไฟล์มัลแวร์อย่างรวดเร็ว นอกจากนี้ เรายังใช้เครื่องมือป้องกันไวรัสหลายตัวด้วย

เราใช้ความสามารถด้านความปลอดภัยขั้นสูงในตัวของ Chrome Enterprise Premium และฟีเจอร์ Google Safe Browsing พร้อมการปกป้องที่ดียิ่งขึ้นใน Google Chrome เพื่อช่วยปกป้องพนักงาน ความสามารถเหล่านี้ช่วยให้เราตรวจหาเว็บไซต์ฟิชชิงและมัลแวร์ได้เชิงรุกขณะที่พนักงานท่องเว็บ นอกจากนี้ เรายังเปิดใช้การตั้งค่าความปลอดภัยที่เข้มงวดที่สุดที่มีใน Google Workspace เช่น แซนด์บ็อกซ์ความปลอดภัยของ Gmail เพื่อสแกนไฟล์แนบที่น่าสงสัยในเชิงรุก บันทึกจากความสามารถเหล่านี้จะป้อนเข้าสู่ระบบการดูแลความปลอดภัยของเราตามที่อธิบายไว้ในส่วนต่อไปนี้

การดูแลความปลอดภัย

โปรแกรมการดูแลความปลอดภัยของ Google มุ่งเน้นที่ข้อมูลที่รวบรวม จากการจราจรของข้อมูลในเครือข่ายภายใน จากการดำเนินการของพนักงานในระบบ และจาก ความรู้ภายนอกเกี่ยวกับช่องโหว่ หลักการสำคัญของ Google คือการรวบรวม และจัดเก็บข้อมูลการตรวจวัดระยะไกลด้านความปลอดภัยทั้งหมดไว้ในที่เดียวเพื่อการวิเคราะห์ความปลอดภัยแบบรวม

ในหลายจุดทั่วเครือข่ายทั่วโลกของ Google การรับส่งข้อมูลภายในจะได้รับการตรวจสอบเพื่อหาพฤติกรรมที่น่าสงสัย เช่น การรับส่งข้อมูลที่อาจบ่งบอกถึงการเชื่อมต่อบ็อตเน็ต Google ใช้เครื่องมือแบบโอเพนซอร์สและเครื่องมือเชิงพาณิชย์ร่วมกันเพื่อบันทึกและแยกวิเคราะห์การเข้าชมเพื่อให้ Google ทำการวิเคราะห์นี้ได้ ระบบความสัมพันธ์ที่เป็นกรรมสิทธิ์ซึ่งสร้างขึ้นบนเทคโนโลยีของ Google ยังรองรับการวิเคราะห์นี้ด้วย Google เสริมการวิเคราะห์เครือข่ายด้วยการตรวจสอบบันทึกของระบบเพื่อ ระบุพฤติกรรมที่ผิดปกติ เช่น การพยายามเข้าถึงข้อมูลลูกค้า

กลุ่มวิเคราะห์ภัยคุกคามของ Google คอยตรวจสอบผู้คุกคามและ การพัฒนากลยุทธ์และเทคนิคของบุคคลดังกล่าว วิศวกรด้านความปลอดภัยของ Google จะตรวจสอบรายงานความปลอดภัยขาเข้าและตรวจสอบกลุ่มอีเมลสาธารณะ บล็อกโพสต์ และวิกิ การวิเคราะห์เครือข่ายโดยอัตโนมัติและการวิเคราะห์บันทึกของระบบโดยอัตโนมัติจะช่วย ระบุเวลาที่อาจมีภัยคุกคามที่ไม่รู้จัก หากกระบวนการอัตโนมัติตรวจพบปัญหา ระบบจะส่งต่อไปยังเจ้าหน้าที่ด้านความปลอดภัยของ Google

การตรวจจับการบุกรุก

Google ใช้ไปป์ไลน์การประมวลผลข้อมูลที่ซับซ้อนเพื่อผสานรวมสัญญาณที่อิงตามโฮสต์ในอุปกรณ์แต่ละเครื่อง สัญญาณที่อิงตามเครือข่ายจากจุดตรวจสอบต่างๆ ในโครงสร้างพื้นฐาน และสัญญาณจากบริการโครงสร้างพื้นฐาน กฎ และข้อมูลอัจฉริยะของเครื่องที่สร้างขึ้นบนไปป์ไลน์เหล่านี้จะแจ้งเตือนวิศวกรด้านความปลอดภัยในการปฏิบัติงาน เกี่ยวกับเหตุการณ์ที่อาจเกิดขึ้น ทีมตรวจสอบและการตอบสนองต่อเหตุการณ์ของ Google จะจัดลำดับความสำคัญ ตรวจสอบ และตอบสนองต่อเหตุการณ์ที่อาจเกิดขึ้นเหล่านี้ตลอด 24 ชั่วโมง 365 วันต่อปี Google ดำเนินการฝึก Red Team นอกเหนือจากการทดสอบการเจาะระบบภายนอกเพื่อวัดและปรับปรุงประสิทธิภาพของกลไกการตรวจจับและการตอบสนองของ Google

การจัดการเหตุการณ์

Google มีกระบวนการจัดการเหตุการณ์ที่เข้มงวดสำหรับเหตุการณ์ด้านความปลอดภัยที่อาจกระทบต่อการรักษาข้อมูลที่เป็นความลับ ความสมบูรณ์ หรือการให้บริการระบบหรือข้อมูล โปรแกรมการจัดการเหตุการณ์ด้านความปลอดภัยของ Google มีโครงสร้างตามคำแนะนำของ NIST เกี่ยวกับการจัดการเหตุการณ์ (NIST SP 800–61) Google จัดการฝึกอบรม สำหรับเจ้าหน้าที่หลักด้านนิติวิทยาศาสตร์และการจัดการหลักฐานเพื่อเตรียมพร้อมสำหรับ เหตุการณ์ต่างๆ รวมถึงการใช้เครื่องมือของบุคคลที่สามและเครื่องมือที่เป็นกรรมสิทธิ์

Google ทดสอบแผนการตอบสนองต่อเหตุการณ์ในด้านสำคัญๆ การทดสอบเหล่านี้พิจารณาสถานการณ์ต่างๆ รวมถึงภัยคุกคามจากภายในและช่องโหว่ของซอฟต์แวร์ ทีมรักษาความปลอดภัยของ Google พร้อมให้ความช่วยเหลือแก่พนักงานทุกคนตลอด 24 ชั่วโมงทุกวันเพื่อช่วยแก้ปัญหาอย่างทันท่วงที ในกรณีที่เกิดเหตุการณ์ด้านความปลอดภัยขึ้น

ดูข้อมูลเพิ่มเติมเกี่ยวกับกระบวนการตอบสนองต่อเหตุการณ์ที่ส่งผลต่อข้อมูลได้ที่การจัดการเหตุการณ์ของ Google Maps Platform

แนวทางปฏิบัติในการพัฒนาซอฟต์แวร์

Google ใช้การป้องกันการควบคุมแหล่งที่มาและการตรวจสอบโดยบุคคลที่สามเพื่อ จำกัดการนำช่องโหว่มาใช้ในเชิงรุก นอกจากนี้ Google ยังมีไลบรารีที่ ป้องกันไม่ให้นักพัฒนาซอฟต์แวร์สร้างข้อบกพร่องด้านความปลอดภัยบางประเภท ตัวอย่างเช่น Google มีไลบรารีและเฟรมเวิร์กที่ออกแบบมาเพื่อกำจัดช่องโหว่ XSS ใน SDK นอกจากนี้ Google ยังมีเครื่องมืออัตโนมัติสำหรับตรวจหาข้อบกพร่องด้านความปลอดภัย เช่น Fuzzer, เครื่องมือวิเคราะห์แบบคงที่ และเครื่องสแกนความปลอดภัยของเว็บ

การปกป้องซอร์สโค้ด

ซอร์สโค้ดของ Google จัดเก็บไว้ในที่เก็บที่มีความสมบูรณ์ของแหล่งที่มาและการกำกับดูแลในตัว ซึ่งช่วยให้ตรวจสอบบริการทั้งเวอร์ชันปัจจุบันและเวอร์ชันที่ผ่านมาได้ โครงสร้างพื้นฐานกำหนดให้ต้องสร้างไบนารีของบริการจากซอร์สโค้ดที่เฉพาะเจาะจงหลังจากที่ได้รับการตรวจสอบ เช็คอิน และทดสอบแล้ว การให้สิทธิ์ไบนารีสำหรับ Borg (BAB) คือการตรวจสอบการบังคับใช้ภายใน ที่เกิดขึ้นเมื่อมีการติดตั้งใช้งานบริการ BAB จะดำเนินการต่อไปนี้

- ตรวจสอบว่าซอฟต์แวร์การผลิตและการกำหนดค่าที่ใช้งานใน Google ได้รับการตรวจสอบและอนุมัติ โดยเฉพาะอย่างยิ่งเมื่อโค้ดนั้นเข้าถึงข้อมูลผู้ใช้ได้

- ช่วยให้การติดตั้งใช้งานโค้ดและการกำหนดค่าเป็นไปตามมาตรฐานขั้นต่ำที่กำหนด

- จำกัดความสามารถของคนในหรือศัตรูในการแก้ไขซอร์สโค้ดที่เป็นอันตราย และยังแสดงเส้นทางการตรวจสอบย้อนกลับจากบริการไปยังแหล่งที่มาของบริการนั้นด้วย

การลดความเสี่ยงภายใน

Google จำกัดและตรวจสอบกิจกรรมของพนักงานที่ได้รับ สิทธิ์เข้าถึงระดับผู้ดูแลระบบในโครงสร้างพื้นฐานอย่างสม่ำเสมอ Google มุ่งมั่นที่จะลดความจำเป็นในการเข้าถึงสิทธิ์สำหรับงานบางอย่างอย่างต่อเนื่องโดยใช้ระบบอัตโนมัติที่สามารถทำงานเดียวกันได้อย่างปลอดภัยและมีการควบคุม ตัวอย่างเช่น Google กำหนดให้ต้องมีการอนุมัติจากทั้ง 2 ฝ่ายสำหรับการดำเนินการบางอย่าง และ Google ใช้ API ที่จำกัดซึ่งอนุญาตให้แก้ไขข้อบกพร่องได้โดยไม่ต้องเปิดเผยข้อมูลที่ละเอียดอ่อน

ระบบจะบันทึกการเข้าถึงข้อมูลผู้ใช้ปลายทางของพนักงาน Google ผ่าน Hook โครงสร้างพื้นฐานระดับต่ำ ทีมรักษาความปลอดภัยของ Google จะตรวจสอบรูปแบบการเข้าถึงและ ตรวจสอบเหตุการณ์ที่ผิดปกติ

การทดสอบการกู้ข้อมูลคืนหลังจากภัยพิบัติ - DiRT

Google Maps Platform จัดกิจกรรมทดสอบการกู้คืนจากภัยพิบัติ (DiRT) เป็นเวลาหลายวันทั่วทั้งบริษัททุกปี เพื่อให้มั่นใจว่าบริการของ Google Maps Platform และการดำเนินธุรกิจภายในจะยังคงทำงานต่อไปได้ในระหว่างเกิดภัยพิบัติ DiRT ได้รับการพัฒนาขึ้นเพื่อค้นหาช่องโหว่ในระบบที่สําคัญโดยการทําให้เกิดความล้มเหลวโดยเจตนา และเพื่อแก้ไขช่องโหว่เหล่านั้นก่อนที่จะเกิดความล้มเหลวในลักษณะที่ควบคุมไม่ได้ DiRT จะทดสอบความแข็งแกร่งทางเทคนิคของ Google โดยการทำลายระบบที่ใช้งานจริง และทดสอบความยืดหยุ่นในการดำเนินงานของ Google โดยการห้ามไม่ให้ บุคลากรที่สำคัญ ผู้เชี่ยวชาญในพื้นที่ และผู้นำเข้าร่วมอย่างชัดเจน บริการที่พร้อมให้บริการโดยทั่วไปทั้งหมดต้องมีการทดสอบ DiRT อย่างต่อเนื่องและมีการตรวจสอบความยืดหยุ่นและความพร้อมใช้งาน

Google ใช้ชุดกฎที่สอดคล้องกันเกี่ยวกับการจัดลําดับความสําคัญ โปรโตคอลการสื่อสาร ความคาดหวังด้านผลกระทบ และข้อกําหนดในการออกแบบการทดสอบ รวมถึงแผนการย้อนกลับที่ได้รับการตรวจสอบและอนุมัติล่วงหน้า เพื่อเตรียมพร้อมสําหรับการฝึก DiRT การฝึกและสถานการณ์ DiRT ไม่เพียงแต่บังคับให้เกิดความล้มเหลวทางเทคนิคในบริการเท่านั้น แต่ยังรวมถึงความล้มเหลวที่ออกแบบไว้ในกระบวนการ ความพร้อมของบุคลากรหลัก ระบบสนับสนุน การสื่อสาร และการเข้าถึงทางกายภาพด้วย DiRT จะตรวจสอบว่ากระบวนการที่มีอยู่ ใช้งานได้จริง นอกจากนี้ ยังช่วยให้มั่นใจได้ว่าทีมได้รับการฝึกอบรมล่วงหน้าและมี ประสบการณ์ที่นำมาใช้ได้ในระหว่างที่เกิดการหยุดทำงาน การหยุดชะงัก และภัยพิบัติจริง ไม่ว่าจะเป็นสิ่งที่มนุษย์สร้างขึ้นหรือเกิดขึ้นตามธรรมชาติ

การควบคุมความปลอดภัยที่สำคัญ

ส่วนนี้อธิบายการควบคุมความปลอดภัยหลักที่ Google Maps Platform ใช้เพื่อปกป้องแพลตฟอร์มของตน

การเข้ารหัส

การเข้ารหัสช่วยเพิ่มชั้นการป้องกันเพื่อปกป้องข้อมูล การเข้ารหัสช่วยให้มั่นใจได้ว่าหากผู้โจมตีเข้าถึงข้อมูลได้ ผู้โจมตีจะไม่สามารถอ่านข้อมูลได้หากไม่มีสิทธิ์เข้าถึงคีย์การเข้ารหัสด้วย แม้ว่าผู้โจมตีจะเข้าถึงข้อมูลได้ (เช่น โดยการเข้าถึงการเชื่อมต่อสายระหว่างศูนย์ข้อมูลหรือโดยการขโมยอุปกรณ์จัดเก็บข้อมูล) แต่ก็จะไม่สามารถทำความเข้าใจหรือถอดรหัสข้อมูลได้

การเข้ารหัสเป็นกลไกสำคัญที่ Google ใช้เพื่อช่วยปกป้อง ความเป็นส่วนตัวของข้อมูล ซึ่งช่วยให้ระบบจัดการข้อมูลได้ เช่น เพื่อ การสำรองข้อมูล และช่วยให้วิศวกรสนับสนุนโครงสร้างพื้นฐานของ Google ได้โดยไม่ต้องให้ สิทธิ์เข้าถึงเนื้อหาแก่ระบบหรือพนักงานเหล่านั้น

การเข้ารหัสเมื่อไม่มีการเคลื่อนไหว

การเข้ารหัส "ที่พัก" ในส่วนนี้หมายถึงการเข้ารหัสที่ใช้เพื่อปกป้องข้อมูลที่ จัดเก็บไว้ในดิสก์ (รวมถึง Solid State ไดรฟ์) หรือสื่อสำรองข้อมูล ข้อมูลจะได้รับการเข้ารหัสที่ระดับพื้นที่เก็บข้อมูล โดยทั่วไปจะใช้ AES256 (มาตรฐานการเข้ารหัสขั้นสูง) โดยทั่วไปแล้ว ข้อมูลจะได้รับการเข้ารหัสหลายระดับในสแต็กพื้นที่เก็บข้อมูลการผลิตของ Google ในศูนย์ข้อมูล ซึ่งรวมถึงระดับฮาร์ดแวร์ โดยที่ลูกค้าของ Google ไม่ต้องดำเนินการใดๆ

การใช้การเข้ารหัสหลายชั้นจะช่วยเพิ่มการคุ้มครองข้อมูลที่ซ้ำกันและช่วยให้ Google เลือกแนวทางที่เหมาะสมที่สุดได้ ตามข้อกำหนดของแอปพลิเคชัน Google ใช้ไลบรารีการเข้ารหัสลับทั่วไป ซึ่งรวมโมดูลที่ผ่านการตรวจสอบ FIPS 140-2 ของ Google เพื่อ ใช้การเข้ารหัสอย่างสม่ำเสมอในผลิตภัณฑ์ต่างๆ การใช้ไลบรารีทั่วไปอย่างสม่ำเสมอหมายความว่ามีเพียงทีมเล็กๆ ของนักคณิตศาสตร์เท่านั้นที่ต้องใช้และ ดูแลโค้ดที่ควบคุมและตรวจสอบอย่างเข้มงวดนี้

การปกป้องข้อมูลที่อยู่ระหว่างการส่ง

ข้อมูลอาจเสี่ยงต่อการเข้าถึงโดยไม่ได้รับอนุญาตขณะรับส่งผ่านอินเทอร์เน็ต Google Maps Platform รองรับการเข้ารหัสที่รัดกุมในระหว่างการรับส่งข้อมูลระหว่างอุปกรณ์และเครือข่ายของลูกค้ากับเซิร์ฟเวอร์ Google Front End (GFE) ของ Google Google ขอแนะนําให้ลูกค้า/นักพัฒนาซอฟต์แวร์ใช้ชุดการเข้ารหัสที่ Google รองรับได้ดีที่สุด (TLS 1.3) เมื่อสร้างแอปพลิเคชันตามแนวทางปฏิบัติแนะนํา ลูกค้าบางราย มี Use Case ที่ต้องใช้ชุดการเข้ารหัสที่เก่ากว่าเนื่องจากเหตุผลด้านความเข้ากันได้ ดังนั้น Google Maps Platform จึงรองรับมาตรฐานที่อ่อนแอกว่าเหล่านี้ แต่ไม่แนะนำ ให้ใช้หากเป็นไปได้ นอกจากนี้ Google Cloud ยังมีตัวเลือกการเข้ารหัสการรับส่งเพิ่มเติม รวมถึง Cloud VPN สำหรับการสร้างเครือข่ายส่วนตัวเสมือน โดยใช้ IPsec สำหรับผลิตภัณฑ์ Google Maps Platform

ปกป้องข้อมูลที่อยู่ระหว่างการส่งระหว่างศูนย์ข้อมูลของ Google

Application Layer Transport Security (ALTS) ช่วยให้มั่นใจได้ว่าการรับส่งข้อมูลของ Google จะได้รับการปกป้องและเข้ารหัสตามที่จำเป็น หลังจากโปรโตคอล แฮนด์เชคระหว่างไคลเอ็นต์กับเซิร์ฟเวอร์เสร็จสมบูรณ์แล้ว และไคลเอ็นต์กับเซิร์ฟเวอร์เจรจาข้อมูลลับแบบเข้ารหัสที่แชร์ที่จำเป็นสำหรับการเข้ารหัสและตรวจสอบสิทธิ์การจราจรของข้อมูลในเครือข่าย ALTS จะรักษาความปลอดภัยให้กับการรับส่งข้อมูล RPC (Remote Procedure Call) โดยบังคับใช้ความสมบูรณ์โดยใช้ข้อมูลลับที่แชร์ที่เจรจาไว้ Google รองรับโปรโตคอลหลายรายการเพื่อรับประกันความสมบูรณ์ เช่น AES-GMAC (Advanced Encryption Standard) ที่มีคีย์ 128 บิต เมื่อใดก็ตามที่การรับส่งข้อมูล ออกจากขอบเขตทางกายภาพที่ Google ควบคุมหรือในนามของ Google เช่น การรับส่งผ่าน WAN (เครือข่ายบริเวณกว้าง) ระหว่างศูนย์ข้อมูล ระบบจะ อัปเกรดโปรโตคอลทั้งหมดโดยอัตโนมัติเพื่อให้การรับประกันการเข้ารหัสและความสมบูรณ์

ความพร้อมให้บริการของบริการ Google Maps Platform

บริการบางอย่างของ Google Maps Platform อาจไม่พร้อมให้บริการในบางภูมิภาค การหยุดชะงักของบริการบางอย่างเป็นเพียงชั่วคราว (เนื่องจากเหตุการณ์ที่ไม่คาดคิด เช่น เครือข่ายขัดข้อง) แต่ข้อจำกัดของบริการอื่นๆ เป็นแบบถาวรเนื่องจากข้อจำกัดที่รัฐบาลกำหนด รายงานเพื่อความโปร่งใสและแดชบอร์ดสถานะที่ครอบคลุมของ Google แสดงการหยุดชะงักล่าสุดและที่กำลังเกิดขึ้นของการเข้าชมบริการ Google Maps Platform Google ให้ข้อมูลนี้เพื่อช่วยคุณวิเคราะห์และทําความเข้าใจข้อมูลเวลาทํางานของ Google

ความปลอดภัยฝั่งไคลเอ็นต์

ความปลอดภัยเป็นความรับผิดชอบร่วมกันระหว่างผู้ให้บริการระบบคลาวด์กับลูกค้า/พาร์ทเนอร์ที่ใช้ผลิตภัณฑ์ Google Maps Platform ส่วนนี้ จะอธิบายรายละเอียดความรับผิดชอบของลูกค้า/พาร์ทเนอร์ที่ควรพิจารณาเมื่อ ออกแบบโซลูชัน Google Maps Platform

JavaScript API

เว็บไซต์ที่ปลอดภัย

Maps JavaScript API เผยแพร่ชุดคำแนะนำที่ช่วยให้ลูกค้าปรับแต่งนโยบายรักษาความปลอดภัยเนื้อหา (CSP) ของเว็บไซต์เพื่อหลีกเลี่ยงช่องโหว่ต่างๆ เช่น Cross-site Scripting การคลิกแจ็กกิ้ง และการโจมตีด้วยการแทรกข้อมูล JavaScript API รองรับ CSP 2 รูปแบบ ได้แก่ CSP แบบเข้มงวดที่ใช้ Nonce และ CSP รายการที่อนุญาต

JavaScript ที่ปลอดภัย

ระบบจะสแกน JavaScript เป็นประจำเพื่อหา Anti-Pattern ด้านความปลอดภัยที่ทราบ และ แก้ไขปัญหาอย่างรวดเร็ว เราจะเปิดตัว JavaScript API ทุกสัปดาห์หรือตามคำขอหากเกิดปัญหาขึ้น

ความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ (MAS)

ความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ (MAS) เป็นความพยายามแบบเปิด คล่องตัว และรวบรวมจากมวลชน ซึ่งเกิดจากการมีส่วนร่วมของผู้เขียนและผู้ตรวจสอบหลายสิบคนจากทั่วโลก โปรเจ็กต์หลักด้านความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ (MAS) ของ OWASP มีมาตรฐานความปลอดภัยสำหรับแอปบนอุปกรณ์เคลื่อนที่ (OWASP MASVS) และคู่มือการทดสอบที่ครอบคลุม (OWASP MASTG) ซึ่งครอบคลุมกระบวนการ เทคนิค และเครื่องมือที่ใช้ในระหว่างการทดสอบความปลอดภัยของแอปบนอุปกรณ์เคลื่อนที่ รวมถึงชุดกรณีทดสอบที่ครอบคลุมซึ่งช่วยให้ผู้ทดสอบสามารถส่งผลลัพธ์ที่สอดคล้องกันและสมบูรณ์

- มาตรฐานการตรวจสอบความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ของ OWASP (MASVS) เป็นเกณฑ์พื้นฐานสำหรับการทดสอบความปลอดภัยที่สมบูรณ์และสอดคล้องกัน สำหรับทั้ง iOS และ Android

- คู่มือการทดสอบความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ (MASTG) ของ OWASP คือ คู่มือที่ครอบคลุมกระบวนการ เทคนิค และเครื่องมือที่ใช้ ในระหว่างการวิเคราะห์ความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ รวมถึงชุด กรณีทดสอบที่ครอบคลุมสำหรับการยืนยันข้อกำหนดที่ระบุไว้ใน MASVS

- รายการตรวจสอบความปลอดภัยของแอปพลิเคชันบนอุปกรณ์เคลื่อนที่ของ OWASP มี

ลิงก์ไปยังกรณีทดสอบ MASTG สำหรับการควบคุม MASVS แต่ละรายการ

- การประเมินความปลอดภัย / การทดสอบการเจาะระบบ: ตรวจสอบว่าคุณครอบคลุมพื้นที่การโจมตีมาตรฐานอย่างน้อย และเริ่มสำรวจ

- การปฏิบัติตามข้อกำหนดมาตรฐาน: รวมถึงเวอร์ชัน MASVS และ MASTG รวมถึงรหัสการคอมมิต

- เรียนรู้และฝึกฝนทักษะด้านความปลอดภัยบนอุปกรณ์เคลื่อนที่

- โปรแกรมให้รางวัลการรายงานข้อบกพร่อง: ทำทีละขั้นตอนโดยครอบคลุมช่องทางการโจมตีบนอุปกรณ์เคลื่อนที่

ลองใช้ประโยชน์จาก OWASP MAS เพื่อเพิ่มความสามารถด้านความปลอดภัยของแอปพลิเคชัน การทดสอบ และการตรวจสอบสิทธิ์ของแอปพลิเคชัน iOS และ Android

Android

เมื่อพัฒนาแอปพลิเคชัน Android คุณควรพิจารณาแหล่งข้อมูลอื่นๆ ด้วย ซึ่งก็คือ แนวทางปฏิบัติแนะนำสำหรับแอปพลิเคชันของชุมชน Android หลักเกณฑ์ด้านความปลอดภัยมีคำแนะนำเกี่ยวกับแนวทางปฏิบัติแนะนำในการบังคับใช้การสื่อสารที่ปลอดภัย การกำหนดสิทธิ์ที่ถูกต้อง การจัดเก็บข้อมูลอย่างปลอดภัย การขึ้นต่อกันของบริการ และอื่นๆ

iOS

เมื่อพัฒนาแอปพลิเคชัน iOS โปรดพิจารณาคำแนะนำเบื้องต้นเกี่ยวกับ คู่มือการเขียนโค้ดที่ปลอดภัยของ Apple ซึ่งมีแนวทางปฏิบัติแนะนำสำหรับแพลตฟอร์ม iOS

การเก็บรวบรวม การใช้งาน และการเก็บรักษาข้อมูล

Google Maps Platform มุ่งมั่นที่จะสร้างความโปร่งใสเกี่ยวกับการเก็บรวบรวมข้อมูล การใช้ข้อมูล และการเก็บรักษาข้อมูล การเก็บรวบรวมข้อมูล การใช้งาน และการเก็บรักษาข้อมูลของ Google Maps Platform เป็นไปตามข้อกำหนดในการให้บริการของ Google Maps Platform ซึ่งรวมถึงนโยบายความเป็นส่วนตัวของ Google

การรวบรวมข้อมูล

ระบบจะรวบรวมข้อมูลผ่านการใช้ผลิตภัณฑ์ Google Maps Platform ในฐานะลูกค้า คุณควบคุมได้ว่าจะส่งข้อมูลใดไปยัง Google Maps Platform ผ่าน API และ SDK ระบบจะบันทึกคำขอ Google Maps Platform ทั้งหมด ซึ่งรวมถึงรหัสสถานะการตอบกลับจากผลิตภัณฑ์

ข้อมูลที่บันทึกของ Google Maps Platform

Google Maps Platform จะบันทึกข้อมูลในชุดผลิตภัณฑ์ บันทึกประกอบด้วยรายการหลายรายการ ซึ่งโดยทั่วไปจะมีข้อมูลต่อไปนี้

- ตัวระบุบัญชีซึ่งอาจเป็นคีย์ API, รหัสไคลเอ็นต์ หรือหมายเลขโปรเจ็กต์ที่อยู่ในระบบคลาวด์ ข้อมูลนี้จำเป็นสำหรับการดำเนินการ การสนับสนุน และการเรียกเก็บเงิน

- ที่อยู่ IP ของเซิร์ฟเวอร์ บริการ หรืออุปกรณ์ที่ส่งคำขอ สำหรับ API โปรดทราบว่าที่อยู่ IP ที่ส่งไปยัง Google Maps Platform จะขึ้นอยู่กับวิธีติดตั้งใช้งานการเรียกใช้ API ในแอปพลิเคชัน/โซลูชันของคุณ สำหรับ SDK ระบบจะบันทึกที่อยู่ IP ของอุปกรณ์ที่เรียกใช้

- URL ของคำขอ ซึ่งมี API และพารามิเตอร์ที่ส่งไปยัง API เช่น Geocoding API ต้องใช้พารามิเตอร์ 2 รายการ (ที่อยู่และคีย์ API) นอกจากนี้ Geocoding ยังมีพารามิเตอร์ที่ไม่บังคับอีกหลายรายการ URL คำขอจะมีพารามิเตอร์ทั้งหมดที่ส่งไปยัง บริการ

- วันที่และเวลาของคำขอ

- เว็บแอปพลิเคชันจะบันทึกส่วนหัวของคำขอ ซึ่งโดยทั่วไปจะมีข้อมูล เช่น ประเภทเว็บเบราว์เซอร์และระบบปฏิบัติการ

- แอปพลิเคชันบนอุปกรณ์เคลื่อนที่ที่ใช้ SDK (Android และ iOS) จะมีการบันทึกเวอร์ชัน ไลบรารี และชื่อแอปพลิเคชัน

การเข้าถึงบันทึกของ Google Maps Platform

การเข้าถึงบันทึกจะถูกจำกัดอย่างเข้มงวดและได้รับอนุญาตเฉพาะสมาชิกในทีมบางคนที่มีความจำเป็นทางธุรกิจที่ถูกต้องเท่านั้น ระบบจะบันทึกคำขอเข้าถึงแต่ละรายการไปยังไฟล์บันทึกเพื่อวัตถุประสงค์ในการตรวจสอบ ซึ่งได้รับการยืนยันผ่านการตรวจสอบจากบุคคลที่สามตามมาตรฐาน ISO 27001 และ SOC 2 ของ Google

การใช้ข้อมูล

ระบบจะใช้ข้อมูลที่ Google Maps Platform รวบรวมเพื่อวัตถุประสงค์ต่อไปนี้

- การปรับปรุงผลิตภัณฑ์และบริการของ Google

- การให้การสนับสนุนด้านเทคนิคแก่ลูกค้า

- การตรวจสอบและการแจ้งเตือนการปฏิบัติงาน

- การรักษาความปลอดภัยของแพลตฟอร์ม

- การวางแผนความจุของแพลตฟอร์ม

โปรดทราบว่า Google ไม่ขายข้อมูลส่วนบุคคลของคุณให้แก่บุคคลที่สามตามที่ระบุไว้ในนโยบายความเป็นส่วนตัวของ Google

การเก็บรักษาและการลบข้อมูลระบุตัวบุคคล

ระบบอาจเก็บรักษาข้อมูลผู้ใช้ที่รวบรวมในบันทึกของ Google Maps Platform ไว้เป็นระยะเวลาต่างๆ ตามความต้องการทางธุรกิจ โดยขึ้นอยู่กับนโยบายการจัดเก็บและการเก็บรักษา เราจะเก็บรักษาข้อมูลผู้ใช้ไว้เฉพาะในกรณีที่มีความจำเป็นทางธุรกิจที่ชอบด้วยกฎหมาย และจะลบข้อมูลเมื่อไม่จำเป็นสำหรับวัตถุประสงค์ที่รวบรวมข้อมูลนั้นอีกต่อไป เรากำหนดวิธีการลบที่ยอมรับได้ไว้อย่างเคร่งครัด ซึ่งรวมถึงทุกเลเยอร์ผ่านระบบจัดการหน่วยความจำที่ไม่ใช้แล้ว กระบวนการลบจะได้รับการตรวจสอบและยืนยันเพื่อให้มั่นใจว่ามีการปฏิบัติตามข้อกำหนด

ระบบอาจเก็บสถิติการใช้งานรวมที่ลบข้อมูลระบุตัวบุคคลซึ่งได้มาจากบันทึกไว้นานขึ้น ทีมดูแลความเป็นส่วนตัวจะตรวจสอบการลบข้อมูลระบุตัวบุคคลทั้งหมดเพื่อให้มั่นใจว่าข้อมูลดังกล่าวเป็นไปตามมาตรฐานทางเทคนิคที่เพียงพอและเหมาะสมกับความต้องการด้านความเป็นส่วนตัว ผลิตภัณฑ์ และกฎระเบียบ

การสนับสนุนข้อกำหนดในการปฏิบัติตามข้อกำหนด

Google Maps Platform ได้รับการตรวจสอบเป็นประจำจากหน่วยงานอิสระทั้งในด้านการควบคุมความปลอดภัย การปฏิบัติตามข้อกำหนด และคุณภาพ รวมถึงได้รับการรับรอง เอกสารรับรอง และรายงานการตรวจสอบเพื่อแสดงให้เห็นถึงการปฏิบัติตามข้อกำหนด มาตรฐานสากลที่สำคัญซึ่งเราได้รับการตรวจสอบมีดังนี้

- ISO / IEC 27001 (การจัดการความปลอดภัยของข้อมูล)

- ISO / IEC 27017 (การรักษาความปลอดภัยบนคลาวด์)

- ISO / IEC 9001 (การจัดการคุณภาพ)

นอกจากนี้ เรายังมีรายงาน SOC 2 และ SOC 3 ให้แก่ลูกค้าด้วย นอกจากนี้ เรายังมีส่วนร่วมในกรอบการทำงานเฉพาะภาคส่วนและประเทศ เช่น NIST 800-53 และ TISAX (เยอรมนี)

ดูรายการข้อเสนอด้านการปฏิบัติตามข้อกำหนดทั้งหมดได้ที่ศูนย์ความน่าเชื่อถือด้านความปลอดภัยและการปฏิบัติตามข้อกำหนด

สรุป

ความปลอดภัยเป็นเกณฑ์การออกแบบหลักสำหรับโครงสร้างพื้นฐาน ผลิตภัณฑ์ และการดำเนินงานทั้งหมดของ Google ขนาดการดำเนินงานของ Google และการทำงานร่วมกับชุมชนนักวิจัยด้านความปลอดภัยช่วยให้เราจัดการช่องโหว่ได้อย่างรวดเร็ว และมักจะป้องกันไม่ให้เกิดช่องโหว่ได้โดยสิ้นเชิง Google ให้บริการของตนเอง เช่น Search, YouTube และ Gmail บนโครงสร้างพื้นฐานเดียวกันกับที่ให้บริการแก่ลูกค้า ซึ่งจะได้รับประโยชน์โดยตรงจากการควบคุมและแนวทางปฏิบัติด้านความปลอดภัยของ Google

Google เชื่อว่าสามารถให้การปกป้องในระดับที่ผู้ให้บริการระบบคลาวด์สาธารณะ หรือทีมไอทีขององค์กรส่วนตัวเพียงไม่กี่รายเท่านั้นที่เทียบเท่าได้ เนื่องจากการปกป้องข้อมูลเป็นหัวใจสำคัญของธุรกิจของ Google เราจึงสามารถลงทุนอย่างมากในด้านความปลอดภัย ทรัพยากร และความเชี่ยวชาญในระดับที่ผู้อื่นทำไม่ได้ การลงทุนของ Google ช่วยให้คุณมุ่งเน้นที่ธุรกิจและนวัตกรรมได้ เราจะลงทุนในแพลตฟอร์มต่อไปเพื่อให้คุณได้รับประโยชน์จากบริการของ Google อย่างปลอดภัยและโปร่งใส

ขั้นตอนถัดไป

หากต้องการดูข้อมูลเพิ่มเติมเกี่ยวกับวัฒนธรรมและปรัชญาด้านความปลอดภัยของเรา โปรดอ่านการสร้างระบบที่ปลอดภัยและเชื่อถือได้ (หนังสือของ O'Reilly)

ดูข้อมูลเพิ่มเติมเกี่ยวกับแนวทางปฏิบัติแนะนำที่แนะนำได้ที่คำแนะนำด้านความปลอดภัยของ Google Maps Platform

ดูข้อมูลเพิ่มเติมเกี่ยวกับความครอบคลุมของผลิตภัณฑ์ตามการรับรองการปฏิบัติตามข้อกำหนดได้ที่บริการของ Google Maps Platform ที่อยู่ในขอบเขตตามโปรแกรมการปฏิบัติตามข้อกำหนด

ดูข้อมูลเพิ่มเติมเกี่ยวกับแนวทางการจัดการเหตุการณ์ได้ที่การจัดการเหตุการณ์ของ Google Maps Platform