Bu içerik en son Mart 2026'da güncellendi ve yazıldığı anda geçerli olan durumu açıklar. Google olarak müşterilerimiz için sağladığımız korumayı sürekli olarak geliştirdiğimizden, güvenlik politikalarımız ve sistemlerimiz zaman içinde değişebilir.

Giriş

Google Haritalar Platformu, müşterilerin ve iş ortaklarının Google'ın coğrafi teknoloji hizmetlerini kullanarak web ve mobil uygulamalar geliştirmesi için API'ler ve SDK'lar sağlar. Google Haritalar Platformu, çeşitli sektörlerdeki müşteriler için 50'den fazla API ve SDK sunar. Sektördeki bir müşteri olarak, çözümlerinizi oluştururken genellikle güvenlik, veri kullanımı ve yasal şartları karşılamanız gerekir. Üçüncü taraf teknolojinizin de aynı koşulları karşıladığından emin olmanız gerekir.

Bu belgede, Google Haritalar Platformu'nun sunduğu kişi, süreç ve teknoloji kontrollerinin üst düzey bir özeti verilmekte ve platformun kullanımının avantajları açıklanmaktadır. Öncelikle Google Haritalar Platformu'nun temelini oluşturan iki ana teknoloji sütununu anlamak önemlidir:

- Google tarafından sağlanan teknolojiler, veri merkezleri ve altyapı. Google Haritalar Platformu tamamen Google tarafından sağlanan veri merkezleri ve altyapı üzerinde çalışır. Bu temelden hareketle, Google Haritalar Platformu'nun bu belgede açıklanan güvenlik, operasyonel ve teknik kontrolleri doğru şekilde uyguladığını doğrulamak için Google'dan devraldığı güvenlik kontrollerine dahili ve üçüncü taraf denetimleri uygular.

- Google Haritalar Platformu teknolojisi. Google Haritalar Platformu, devralınan denetimlere ek olarak Google'ın ürün paketleri için ek güvenlik, gizlilik, veri ve operasyonel denetimler sağlar.

Bu belgede, Google Haritalar Platformu'nun güvenlik süreçleri ve kontrolleri aşağıdaki gibi gruplandırılmış şekilde özetlenmektedir:

- Google'ın kuruluşunun her düzeyinde güvenlik ve gizliliğe odaklanma

- Teknik altyapı ve donanım güvenliği

- Operasyonel güvenlik

- Temel güvenlik denetimleri

- Hem web hem de mobil cihazlarda istemci tarafı güvenlik

- Google Haritalar Platformu'ndaki mevcut sertifikalar ve denetimler

- Dünya genelinde desteklenen yasal çerçeveler

Potansiyel müşteriler ek bilgi için Google satış temsilcileriyle iletişime geçebilir.

Google'ın güvenlik ve gizlilik odaklı kültürü

Güvenlik, Google genelinde kurumsal yapıyı, kültürü, eğitim önceliklerini ve işe alma süreçlerini yönlendirir. Google veri merkezlerinin tasarımını ve sağladıkları teknolojiyi şekillendirir. Güvenlik, Google'ın günlük operasyonlarının temelini oluşturur. Buna afet planlaması ve tehdit yönetimi de dahildir. Google, verileri işleme, hesap kontrolleri, uygunluk denetimleri ve sektör sertifikaları konusunda güvenliğe öncelik verir. Google, hizmetlerini, güvenliğin genellikle bağlantısız bir süreç olduğu birden fazla tedarikçiye ve platforma dayanan birçok şirket içi alternatife kıyasla daha iyi güvenlik sağlayacak şekilde tasarlar. İşletmeniz için Google Haritalar Platformu ürünlerinden yararlandığınızda Google'ın entegre güvenlik programları ve kontrollerinden faydalanırsınız. Google Haritalar Platform, dünya genelinde bir milyardan fazla kullanıcıya hizmet veren operasyonlarında güvenliğe öncelik verir.

Google ve Google Haritalar Platformu, şirket ve kuruluş genelinde birden fazla güvenlik katmanı sağlar:

- Google'ın özel güvenlik ekibi

- Google Haritalar Platformu ürün güvenliği ekibi

- Küresel güvenlik araştırmaları topluluğuyla aktif olarak ilgilenme

- Google Haritalar Platformu gizlilik ekibi

- Google çalışanlarının güvenlik ve gizlilik eğitimi

- Şirket içi denetim ve uyum uzmanları

Google'daki özel güvenlik ekipleri

Google, şirket genelinde ve ürün alanlarında özel güvenlik ekipleri sağlar.

Google genelindeki güvenlik ekipleri, Google Haritalar Platformu da dahil olmak üzere Google'daki birçok ürün alanını destekler. Güvenlik ekibinde bilgi güvenliği, uygulama güvenliği, kriptografi ve ağ güvenliği alanlarında dünyanın önde gelen uzmanlarından bazıları yer almaktadır. Bu kişilerin faaliyetleri şunları içerir:

- Güvenlik süreçlerini geliştirir, inceler ve uygular. Bu kapsamda, Google ağlarının güvenlik planları incelenir ve Google genelindeki ürün ve mühendislik ekiplerine projeye özgü danışmanlık hizmetleri verilir. Örneğin, kriptografi uzmanları, teklifin bir parçası olarak kriptografi uygulayan ürün lansmanlarını inceler.

- Güvenlik tehditlerini etkin bir şekilde yönetir. Ekip, hem ticari hem de özel araçlar kullanarak Google ağlarındaki devam eden tehditleri ve şüpheli etkinlikleri izler.

- Güvenlik değerlendirmeleri yapmak için şirket dışı uzmanlarla çalışmayı da içeren rutin denetimler ve değerlendirmeler yapar.

- Daha geniş bir topluluk için güvenlik makaleleri yayınlar. Google, belirli güvenlik ekiplerinin ve başarılarının öne çıkarıldığı bir güvenlik blogu ve YouTube serisi yayınlar.

Google Haritalar Platformu güvenlik ekibi, Google genelindeki güvenlik ekibiyle işbirliği yaparak güvenlik uygulamasını denetlemek için ürün geliştirme ve SRE ile daha yakın çalışır. Bu ekip özellikle aşağıdakileri yönetir:

- Google Haritalar Platformu'nun Afetlere Karşı Dayanıklılık Testi (DiRT), Google Haritalar Platformu ürünlerinin iş sürekliliğini ve yük devretmesini test eder ve Google'ın yüksek düzeyde kullanılabilir altyapısında çalışır.

- Üçüncü taraf sızma testi. Google Haritalar Platformu ürünleri, Google'ın güvenlik duruşunu iyileştirmek ve size bağımsız güvenlik güvencesi sağlamak için en az yılda bir kez sızma testine tabi tutulur.

Güvenlik araştırmaları topluluğu ile işbirliği

Google, uzun zamandır güvenlik araştırmaları topluluğu ile yakın bir ilişki kuruyor. Hem Google Haritalar Platformu'ndaki hem de diğer Google ürünlerindeki olası güvenlik açıklarını belirleme konusundaki yardımlarına büyük değer veriyoruz. Güvenlik ekiplerimiz, internet topluluğunun yararına olacak araştırma ve tanıtım faaliyetlerinde yer alır. Örneğin, sıfır günlük güvenlik açıklarını araştırmaya odaklanmış bir güvenlik araştırmacıları ekibi olan Project Zero'yu yürütüyoruz. Bu araştırmanın bazı örnekleri, Spectre açıklarından yararlanma saldırılarının, Meltdown açıklarından yararlanma saldırılarının, POODLE SSL 3.0 açıklarından yararlanma saldırılarının ve şifreleme paketi zayıflıklarının keşfi olmuştur.

Google'ın güvenlik mühendisleri ve araştırmacıları, akademik güvenlik topluluğunda ve gizlilik araştırması topluluğunda aktif olarak yer alır ve yayın yapar. Güvenlikle ilgili yayınları Google'ın Google Research sitesinde bulabilirsiniz. Google'ın güvenlik ekipleri, uygulamaları ve deneyimleriyle ilgili ayrıntılı bir açıklamayı Building Secure and Reliable Systems (Güvenli ve Güvenilir Sistemler Oluşturma) kitabında yayınladı.

Güvenlik Açıklarını Bildirenler İçin Ödül Programımız, onaylanan her güvenlik açığı için on binlerce dolarlık ödüller sunar. Program, araştırmacıları, müşteri verilerini riske atabilecek tasarım ve uygulama sorunlarını bildirmeye teşvik eder. 2024'te Google, araştırmacılara 12 milyon ABD dolarından fazla ödül verdi. Güvenlik Açıklarını Bildirenler İçin Ödül Programı'nın 2010'da başlamasından bu yana verilen ödül tutarı ise 65 milyon ABD dolarını aştı. Güvenlik Açığı Programı, açık kaynak kodun güvenliğini artırmaya yardımcı olmak için araştırmacılara çeşitli girişimler de sunar. Google'ın verdiği ödüller de dahil olmak üzere bu program hakkında daha fazla bilgi için Bug Hunters Key Stats (Bug Hunters'ın Temel İstatistikleri) başlıklı makaleyi inceleyin.

Dünya standartlarındaki kriptografi uzmanlarımız, sektörde öncü kriptografi projelerine katılır. Örneğin, yapay zeka sistemlerinin güvenliğini sağlamak için Güvenli Yapay Zeka Çerçevesi'ni (SAIF) tasarladık. Ayrıca, TLS bağlantılarını kuantum bilgisayar saldırılarına karşı korumak için birleşik eliptik eğri ve kuantum sonrası (CECPQ2) algoritmasını geliştirdik. Kriptografi uzmanlarımız,kriptografik API'lerin açık kaynaklı kitaplığı olan Tink'i geliştirdi. Ayrıca, şirket içi ürün ve hizmetlerimizde de Tink'i kullanıyoruz.

Güvenlik sorunlarını nasıl bildirebileceğiniz hakkında daha fazla bilgi için Google'ın güvenlik açıklarını nasıl ele aldığı başlıklı makaleyi inceleyin.

Google Haritalar Platformu'nun özel gizlilik ekibi

Özel gizlilik ekibi, ürün geliştirme ve güvenlik kuruluşlarından ayrı olarak çalışır. Gizliliğin tüm yönlerini (kritik süreçler, dahili araçlar, altyapı ve ürün geliştirme) iyileştirmeye yönelik dahili gizlilik girişimlerini destekler. Gizlilik ekibi şunları yapar:

- Gizliliği etkileyen her GMP ürün lansmanının, tasarım dokümanı değerlendirmesi ve lansman incelemesi aracılığıyla güçlü gizlilik standartları ve tasarıma göre gizlilik içerdiğinden emin olunur.

- Google gizlilik politikası ve altyapısı, gizlilik tasarımı, gizliliği artırıcı teknolojiler ve kontroller, gizlilik riski değerlendirmesi ve azaltma konularında tavsiyelerde bulunmak için geliştirmenin herhangi bir aşamasında GMP ürün ekiplerine danışır.

- Ürün piyasaya sürüldükten sonra gizlilik ekibi, uygun veri toplama ve kullanımını doğrulayan süreçleri denetler.

- Gizlilikle ilgili en iyi uygulamalar konusunda araştırma yapar, uluslararası gizlilik standartları çalışma gruplarına katkıda bulunur ve akademik gizlilik zirvelerine ve konferanslarına katılır. .

Google çalışanlarının güvenlik ve gizlilik eğitimi

Tüm Google çalışanları, oryantasyon süreci kapsamında güvenlik ve gizlilik eğitimi alır ve Google kariyerleri boyunca güvenlik ve gizlilik eğitimleri sürekli devam eder. Oryantasyon sırasında, yeni çalışanlar Google'ın müşteri bilgilerini güvende tutma taahhüdünü vurgulayan Davranış Kurallarımızı kabul eder.

Çalışanların iş rollerine bağlı olarak, güvenliğin belirli yönleri üzerine ek eğitim almaları gerekebilir. Örneğin, bilgi güvenliği ekibi yeni mühendislere güvenli kodlama uygulamaları, ürün tasarımı ve otomatik güvenlik açığı test araçları gibi konularda bilgiler verir. Mühendisler düzenli güvenlik brifinglerine katılır ve yeni tehditleri, saldırı düzenlerini, risk azaltma tekniklerini ve daha fazlasını içeren güvenlik bültenleri alırlar.

Güvenlik ve gizlilik sürekli değişen bir alandır ve çalışan katılımının, farkındalığın artırılmasında önemli bir araç olduğunun bilincindeyiz. Güvenlik ve veri gizliliğinde farkındalığı artırmak ve yenilikçiliği teşvik etmek için düzenli olarak tüm çalışanlara açık şirket içi konferanslar düzenleriz. Yazılım geliştirme, veri işleme ve politika uygulamada güvenlik ve gizlilik bilincini artırmak için dünya çapındaki ofislerimizde etkinlikler düzenliyoruz.

Şirket içi denetim ve uyum uzmanları

Google Haritalar Platformu, Google ürünlerinin dünya genelindeki güvenlik yasalarına ve yönetmeliklerine uygunluğunu inceleyen özel bir şirket içi denetim ekibine sahiptir. Yeni denetim standartları oluşturuldukça ve mevcut standartlar güncellendikçe, şirket içi denetim ekibi bu standartlara uymak için hangi kontrollerin, süreçlerin ve sistemlerin gerekli olduğunu belirler. Bu ekip, üçüncü taraflarca yapılan bağımsız denetimleri ve değerlendirmeleri destekler. Daha fazla bilgi için bu belgenin ilerleyen kısımlarındaki Güvenlik Sertifikaları ve Denetimleri bölümüne bakın.

Temelinde güvenlik bulunan platform

Google, sunucularını, özel işletim sistemlerini ve coğrafi olarak dağıtılmış veri merkezlerini derinlemesine savunma ilkesini kullanarak tasarlar. Google Haritalar Platformu, güvenli bir şekilde çalışması için tasarlanmış ve oluşturulmuş bir teknik altyapıda çalışır. Daha geleneksel şirket içi veya barındırılan çözümlerden daha güvenli ve yönetimi daha kolay bir BT altyapısı oluşturduk.

Son teknoloji ürünü veri merkezleri

Google'ın güvenlik ve verilerin korunması konularına odaklanması, Google'ın birincil tasarım kriterleri arasındadır. Google veri merkezlerindeki fiziksel güvenlik, katmanlı bir güvenlik modelidir. Fiziksel güvenlikte özel olarak tasarlanmış elektronik giriş kartları, alarmlar, araç erişim bariyerleri, çevre güvenlik sistemleri, metal dedektörleri ve biyometri gibi koruma önlemleri alınmaktadır. Ayrıca Google, izinsiz giriş yapanları tespit edip takip etmek için lazer ışınıyla yetkisiz erişim tespiti ve yüksek çözünürlüklü iç ve dış mekan kameralarıyla 7/24 izleme gibi güvenlik önlemleri kullanır. Herhangi bir olay olma durumuna karşı erişim günlükleri, etkinlik kayıtları ve kamera görüntüleri bulunur. Geçmişleri iyice kontrol edilmiş ve ciddi eğitimlerden geçmiş olan deneyimli güvenlik görevlileri, Google'ın veri merkezlerinde düzenli olarak devriye gezer. Veri merkezi katına yaklaştıkça güvenlik önlemleri de artar. Veri merkezi katına erişim, yalnızca güvenlik rozetleri ve biyometri kullanarak çok faktörlü erişim denetimi uygulayan bir güvenlik koridorundan geçilerek mümkündür. Yalnızca belirli rollere sahip, onaylı çalışanlar bu merkezlere girebilir. Google çalışanlarının yüzde birinden azı Google'ın veri merkezlerinden birine adım atar.

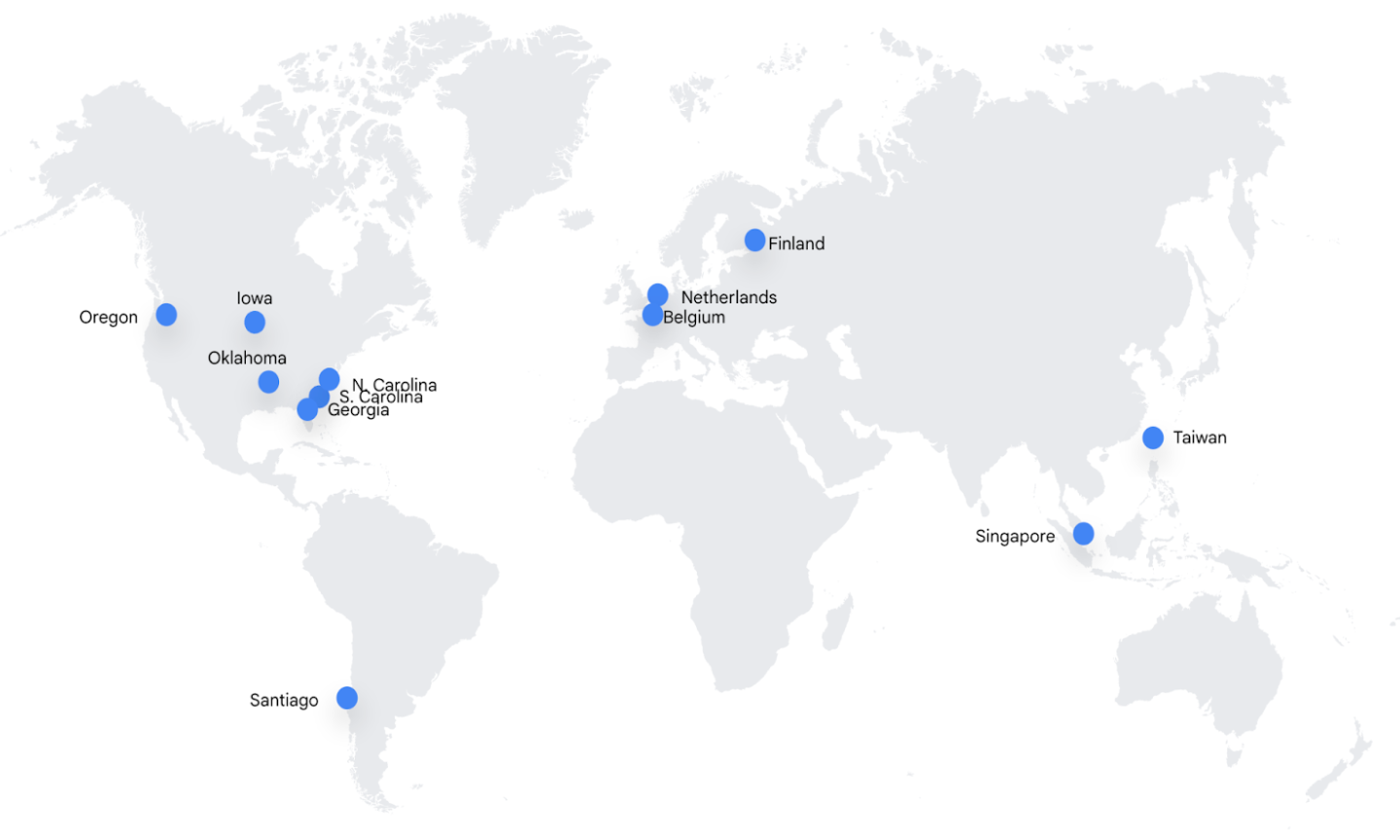

Google, hizmetlerinin hızını ve güvenilirliğini en üst düzeye çıkarmak için dünya genelinde veri merkezleri işletir. Altyapısı genellikle trafiğin geldiği yere en yakın veri merkezinden trafik sunacak şekilde ayarlanır. Bu nedenle, Google Haritalar Platformu verilerinin tam konumu, söz konusu trafiğin nereden geldiğine bağlı olarak değişebilir ve bu veriler AEA ile Birleşik Krallık'ta bulunan sunucular tarafından işlenebilir veya üçüncü ülkelere aktarılabilir. Google Haritalar Platformu ürünlerinin uygulandığı Google müşterilerinin teklifleri genellikle dünya genelinde kullanılabilir ve çoğu zaman küresel bir kitleyi cezbeder. Bu ürünleri destekleyen teknik altyapı, gecikmeyi azaltmak ve sistemlerin yedekliliğini sağlamak için dünya genelinde dağıtılır. Google Haritalar Platformu, referans için aşağıda listelenen Google Global Veri Merkezi Ağı'nın bir alt kümesini kullanır:

Kuzey ve Güney Amerika

Avrupa

Asya

Google veri merkezlerini güçlendirme

İşlemleri 7 gün 24 saat devam ettirmek ve kesintisiz hizmet sağlamak için Google veri merkezlerinde yedekli güç sistemleri ve çevre kontrolleri bulunur. Her kritik bileşen, her biri eşit güce sahip birincil ve alternatif güç kaynaklarına sahiptir. Yedek jeneratörler, her veri merkezini tam kapasitede çalıştırmak için yeterli acil durum elektrik gücünü sağlayabilir. Soğutma sistemleri, sunucular ve diğer donanımlar için sabit çalışma sıcaklığını koruyarak hizmet kesintisi riskini azaltır ve çevresel etkiyi en aza indirir. Yangın algılama ve söndürme ekipmanı, donanımın zarar görmesini önler. Isı detektörleri, yangın detektörleri ve duman detektörleri, güvenlik operasyon konsollarında ve uzaktan izleme masalarında sesli ve görsel alarmları tetikler.

Google, Google veri merkezlerindeki yüksek çevre, iş yeri güvenliği ve enerji yönetimi standartlarına uygun şirket dışı sertifikalar alan ilk büyük internet hizmetleri şirketidir. Örneğin, Google'ın enerji yönetimi uygulamalarına olan bağlılığını göstermek için Avrupa'daki veri merkezleri için gönüllü ISO 50001 sertifikaları almıştır.

Özel sunucu donanımı ve yazılımı

Google veri merkezlerinde, bazıları Google tarafından tasarlanan amaca yönelik sunucular ve ağ ekipmanları bulunur. Google'ın sunucuları, performansı, soğutmayı ve güç verimliliğini en üst düzeye çıkaracak şekilde özelleştirilse de fiziksel izinsiz giriş saldırılarına karşı korunmaya yardımcı olacak şekilde de tasarlanmıştır. Piyasada satılan çoğu donanımın aksine, Google'ın sunucuları güvenlik açıklarına neden olabilecek video kartları, yonga setleri veya çevre birimleri gibi gereksiz bileşenleri içermez. Google, bileşen tedarikçilerini inceler ve bileşenleri dikkatle seçer. Tedarikçilerle birlikte çalışarak bileşenlerin sağladığı güvenlik özelliklerini denetler ve doğrular. Google, Titan gibi özel çipler tasarlar. Bu çipler, cihazların başlatmak için kullandığı kod da dahil olmak üzere donanım düzeyinde meşru Google cihazlarını güvenli bir şekilde tanımlayıp doğrulamamıza yardımcı olur.

Sunucu kaynakları dinamik olarak ayrılır. Bu sayede büyüme esnekliği elde ederiz ve kaynak ekleyip yeniden paylaştırarak müşteri talebine hızlı ve verimli bir şekilde uyum sağlayabiliriz. Bu homojen ortam, sistemi ikili düzeydeki değişikliklere karşı sürekli olarak izleyen tescilli yazılımla korunur. Google'ın otomatik ve kendi kendini iyileştirebilen mekanizmaları, kararlılığı bozan olayları izleyip düzeltmemize, olaylar hakkında bildirimler almamıza ve izinsiz olarak yapılabilecek ağ girişlerini yavaşlatmamıza olanak tanımak için tasarlanmıştır.

Güvenli hizmet dağıtımı

Google hizmetleri, Google geliştiricilerinin Google'ın altyapısında yazdığı ve çalıştırdığı uygulama ikilileridir. İş yükünü gerekli ölçekte yürütmek için aynı hizmetin ikili dosyalarını çalıştıran binlerce makine olabilir. Borg adlı bir küme düzenleme hizmeti, doğrudan altyapıda çalışan hizmetleri kontrol eder.

Altyapı, üzerinde çalışan hizmetler arasında bir güven olduğunu varsaymaz. Bu güven modeli, sıfır güven ilkeli güvenlik modeli olarak adlandırılır. Sıfır güven güvenlik modeli, ağın içinde veya dışında olmalarından bağımsız olarak hiçbir cihazın ya da kullanıcının varsayılan olarak güvenilir olmadığı anlamına gelir.

Altyapı, çok kiracılı olacak şekilde tasarlandığından Google'ın müşterilerine (tüketiciler, işletmeler ve hatta Google'ın kendi verileri) ait veriler, paylaşılan altyapıya dağıtılır. Bu altyapı, on binlerce homojen makineden oluşur. Altyapı, müşteri verilerini tek bir makineye veya makine grubuna ayırmaz.

Donanım takibi ve imhası

Google, veri merkezlerindeki tüm ekipmanların konumunu ve durumunu barkodlar ve öğe etiketleri kullanarak titizlikle izler. Google, ekipmanların veri merkezinden izinsiz çıkarılmamasını sağlamak için metal dedektörleri ve video izleme sistemi kullanır. Bir bileşen, kullanım ömrünün herhangi bir noktasında performans testini geçemezse envanterden çıkarılır ve kullanımdan kaldırılır.

Sabit diskler, katı hal sürücüleri ve kalıcı olmayan çift sıralı bellek modülleri (DIMM) dahil olmak üzere Google depolama cihazları, aktif olmayan verileri korumak için tam disk şifreleme (FDE) ve disk kilitleme gibi teknolojilerden yararlanır. Bir depolama cihazı kullanımdan kaldırıldığında, yetkili kişiler diskin üzerine sıfır yazarak silindiğini doğrular. Ayrıca, sürücünün veri içermediğinden emin olmak için çok adımlı bir doğrulama işlemi gerçekleştirirler. Sürücü herhangi bir nedenle silinemiyorsa fiziksel olarak imha edilir. Fiziksel imha, sürücüyü küçük parçalara ayıran bir parçalama makinesi kullanılarak yapılır. Bu parçalar daha sonra güvenli bir tesiste geri dönüştürülür. Her bir veri merkezi, katı bir imha politikasına bağlı kalır ve tutarsızlıklara derhal müdahale edilir.

Google'ın küresel ağının güvenlik avantajları

Diğer coğrafi bulut ve şirket içi çözümlerde veriler, herkese açık internetteki cihazlar arasında atlama olarak bilinen yollarda hareket eder. Atlama sayısı, müşterinin İSS'si ile veri merkezi arasındaki en uygun rotaya bağlıdır. Her bir ek atlama, verilerin saldırıya uğraması veya ele geçirilmesi için yeni bir risk ortaya çıkarır. Google'ın küresel ağı, dünyadaki çoğu İSS ile bağlantılı olduğu için herkese açık internetteki atlamaları sınırlandırır. Bu nedenle, kötü niyetli kişilerin bu verilere erişimini sınırlandırmaya yardımcı olur.

Google'ın ağı, ağın dış saldırılara karşı korunmasına yardımcı olmak için çoklu savunma katmanları (derinlemesine savunma) kullanır. Yalnızca Google'ın güvenlik şartlarını karşılayan yetkili hizmetler ve protokoller bilgi çekip aktarabilir. Geri kalan tüm bilgi çekme talepleri otomatik olarak bırakılır. Google, ağ ayrımını uygulamak için güvenlik duvarları ve erişim kontrol listeleri kullanır. Kötü niyetli istekleri ve dağıtılmış hizmet reddi (DDoS) saldırılarını tespit etmek ve durdurmak için trafiğin tamamı Google Front End (GFE) sunucuları üzerinden yönlendirilir. Programlama hatalarının kötüye kullanımını ortaya çıkarmak için günlükler rutin olarak incelenir. Ağ bağlantılı cihazlara erişim yalnızca yetkili çalışanlarla sınırlıdır.

Google'ın küresel altyapısı, bilgileri sansürlemek için kullanılan DDoS saldırılarına karşı savunmasız olan web sitelerine ücretsiz ve sınırsız koruma sağlayan Project Shield'ı çalıştırmamıza olanak tanır. Project Shield; haber web siteleri, insan hakları web siteleri ve seçim gözlem web sitelerinde kullanılabilir.

Düşük gecikme süresi ve yüksek düzeyde kullanılabilir çözümler

Google'ın IP veri ağı; kendi fiber kabloları, herkese açık fiber kablolar ve deniz altı kablolarından oluşur. Bu ağ sayesinde, dünya genelinde yüksek düzeyde kullanılabilir ve düşük gecikmeli hizmetler sunabiliyoruz.

Google, platformunun bileşenlerini yüksek yedeklilik standartlarına göre tasarlar. Bu yedeklilik imkanı; Google'ın sunucu tasarımı, verileri depolama yöntemi, ağ ve internet bağlantısı ve yazılım hizmetleri için de geçerlidir. "Her şey için yedeklilik" istisna işleme özelliğini de kapsar ve tek bir sunucuya, veri merkezine veya ağ bağlantısına bağlı olmayan bir çözüm oluşturur.

Doğal afet ve yerel hizmet kesintileri gibi durumlarda global ürünlerin bölgesel aksaklıklardan olabildiğince az etkilenmesi için Google veri merkezleri coğrafi olarak farklı konumlara dağıtılmıştır. Donanım, yazılım veya ağ arızası durumunda platform hizmetleri ve kontrol düzlemleri hemen otomatik olarak bir tesisten diğerine aktarılır. Böylece platform hizmetleri, kesintisiz olarak devam eder.

Google'ın yüksek yedeklilik standardına sahip altyapısı, işletmenizi veri kaybından korumanıza da yardımcı olur. Google'ın sistemleri, platformumuzun bakımının yapılması veya yükseltilmesi gerektiğinde kapalı kalma süresini ya da bakım pencerelerini en aza indirecek şekilde tasarlanmıştır.

Operasyonel güvenlik

Güvenlik, Google'ın operasyonlarının ayrılmaz bir parçasıdır ve sonradan düşünülerek benimsenmemiştir. Bu bölümde Google'ın güvenlik açığı yönetimi programları, kötü amaçlı yazılımları önleme programı, güvenlik izleme ve olay yönetimi programları açıklanmaktadır.

Güvenlik açığı yönetimi

Google'ın dahili güvenlik açığı yönetimi süreci, tüm teknoloji yığınlarında güvenlik tehditlerini aktif olarak tarar. Bu süreçte ticari, açık kaynaklı ve özel olarak oluşturulmuş şirket içi araçlar kullanılır ve aşağıdakiler yer alır:

- Kalite kontrolü süreçleri

- Yazılım güvenlik incelemeleri

- Kapsamlı Red Team alıştırmaları da dahil olmak üzere yoğun otomatik ve manuel sızma çalışmaları

- Google Haritalar Platformu ürünleri için yinelenen harici sızma testi

- Yinelenen harici denetimler

Güvenlik açığı yönetimi kuruluşu ve iş ortakları, güvenlik açıklarının izlenmesinden ve sonrasındaki işlemlerden sorumludur. Güvenlik yalnızca sorunlar tamamen giderildikten sonra iyileştiği için otomasyon işlem hatları, güvenlik açıklarını azaltmak ve yanlış veya kısmi dağıtımı işaretlemek için yama dağıtımının durumunu sürekli olarak yeniden değerlendirir.

Güvenlik açığı yönetimi kuruluşu, algılama özelliklerini iyileştirmek için gürültüyü gerçek tehditleri gösteren sinyallerden ayıran yüksek kaliteli göstergelere odaklanır. Kuruluş, sektör ve açık kaynak topluluğuyla etkileşimi de teşvik eder. Örneğin, Tsunami ağ güvenlik tarayıcısı için Yama Ödül Programı yürütürler. Bu program, güvenlik açıkları için açık kaynaklı tespit araçları oluşturan geliştiricileri ödüllendirir.

Kötü amaçlı yazılımları engelleme

Google, çeşitli kötü amaçlı yazılım algılama tekniklerini kullanan temel ürünlerimiz (ör. Gmail, Google Drive, Google Chrome, YouTube, Google Ads ve Google Arama) için kötü amaçlı yazılımlara karşı koruma sağlar. Kötü amaçlı yazılım dosyalarını proaktif olarak tespit etmek için web tarama, dosya patlatma, özel statik algılama, dinamik algılama ve makine öğrenimi algılama yöntemlerini kullanırız. Ayrıca birden fazla virüsten koruma motoru kullanırız.

Çalışanlarımızı korumak için Chrome Enterprise Premium'un yerleşik gelişmiş güvenlik özelliklerini ve Google Chrome'daki Gelişmiş Güvenli Tarama özelliğini kullanıyoruz. Bu özellikler, çalışanlarımız web'de gezinirken kimlik avı ve kötü amaçlı yazılım sitelerinin proaktif olarak algılanmasını sağlar. Ayrıca, şüpheli ekleri proaktif olarak taramak için Gmail Güvenlik Korumalı Alanı gibi Google Workspace'te bulunan en katı güvenlik ayarlarını etkinleştiririz. Bu özelliklerden gelen günlükler, aşağıdaki bölümde açıklandığı gibi güvenlik izleme sistemlerimize aktarılır.

Güvenlik izleme

Google'ın güvenlik izleme programı; dahili ağ trafiği, sistemler üzerindeki çalışan etkinlikleri ve güvenlik açıklarına yönelik harici bilgilerden toplanan bilgilere odaklanır. Google'ın temel ilkelerinden biri, birleşik güvenlik analizi için tüm güvenlik telemetri verilerini tek bir konumda toplamaktır.

Dahili trafik, Google'ın global ağının birçok noktasında, bot ağı bağlantılarını işaret edebilecek trafiğin mevcut olması gibi şüpheli davranışlara karşı incelenir. Google, bu analizi gerçekleştirebilmek için trafiği yakalamak ve ayrıştırmak üzere açık kaynaklı ve ticari araçları birlikte kullanır. Ayrıca Google teknolojisinin üst seviyesinde kurulu, özel bir ilişki sistemi de bu analizi destekler. Google, müşteri verilerine erişmeye çalışma gibi olağan dışı davranışları belirlemek için sistem günlüklerini inceleyerek ağ analizini destekler.

Google'daki Tehdit Analiz Grubu, tehdit aktörlerini ve taktiklerinin, tekniklerinin gelişimini izler. Google güvenlik mühendisleri gelen güvenlik raporlarını inceler ve genel e-posta listelerini, blog gönderilerini ve wiki'leri izler. Otomatik ağ analizi ve sistem günlüklerinin otomatik analizi, bilinmeyen bir tehdidin ne zaman ortaya çıkabileceğini belirlemeye yardımcı olur. Otomatik süreçler bir sorun tespit ederse bu sorun Google'ın güvenlik ekibine iletilir.

İzinsiz giriş tespiti

Google, tek tek cihazlardaki ana makine tabanlı sinyalleri, altyapıdaki çeşitli izleme noktalarından gelen ağ tabanlı sinyalleri ve altyapı hizmetlerinden gelen sinyalleri entegre etmek için gelişmiş veri işleme kanalları kullanır. Bu işlem hatlarının üzerine kurulu kurallar ve makine zekası, operasyonel güvenlik mühendislerine olası olaylarla ilgili uyarılar verir. Google'ın soruşturma ve olay müdahale ekipleri, bu olası olayları 365 gün 24 saat boyunca önceliklendirir, soruşturur ve yanıtlar. Google, tespit ve müdahale mekanizmalarının etkinliğini ölçmek ve iyileştirmek için harici sızma testlerine ek olarak Kırmızı Takım alıştırmaları yapar.

Olay yönetimi

Google, sistemlerin veya verilerin gizliliğini, bütünlüğünü ya da kullanılabilirliğini etkileyebilecek güvenlik olayları için sıkı bir olay yönetimi sürecine sahiptir. Google'ın güvenlik olayı yönetimi programı, olay yönetimiyle ilgili NIST rehberi (NIST SP 800-61) çerçevesinde oluşturulmuştur. Google, üçüncü taraf ve özel araçların kullanımı da dahil olmak üzere adli konular ve bir etkinliğin hazırlığına yönelik kanıt yönetimi konularında kilit personel için eğitimler sağlar.

Google, önemli alanlar için olay müdahale planlarını test eder. Bu testler, dahili tehditler ve yazılım güvenlik açıkları dahil olmak üzere çeşitli senaryoları göz önünde bulundurur. Google güvenlik ekibi, güvenlik olaylarının hızlı bir şekilde çözülmesine yardımcı olmak için tüm çalışanlara 7 gün 24 saat hizmet vermektedir.

Veri olaylarına müdahale sürecimiz hakkında daha fazla bilgi için Google Haritalar Platformu Olay Yönetimi başlıklı makaleyi inceleyin.

Yazılım geliştirme uygulamaları

Google, güvenlik açıklarının ortaya çıkmasını proaktif olarak sınırlamak için kaynak kontrolü korumaları ve iki taraflı incelemeler kullanır. Google ayrıca, geliştiricilerin belirli güvenlik hatası sınıflarını kullanmasını engelleyen kitaplıklar da sağlar. Örneğin, Google'ın SDK'lardaki XSS güvenlik açıklarını ortadan kaldırmak için tasarlanmış kitaplıkları ve çerçeveleri vardır. Google ayrıca güvenlik hatalarını tespit etmek için otomatik araçlar (ör. fuzzers, statik analiz araçları ve web güvenliği tarayıcıları) kullanır.

Kaynak kodu korumaları

Google'ın kaynak kodu, yerleşik kaynak bütünlüğü ve yönetimi olan depolarda saklanır. Bu sayede hizmetin hem mevcut hem de geçmiş sürümleri denetlenebilir. Altyapı, bir hizmetin ikili programlarının incelenip kaydedildikten ve test edildikten sonra belirli kaynak koddan oluşturulmasını gerektirir. Borg için İkili Program Yetkilendirmesi (BAB), bir hizmet dağıtıldığında gerçekleşen dahili bir yaptırım denetimidir. BAB şu işlemleri yapar:

- Google'da dağıtılan üretim yazılımının ve yapılandırmanın (özellikle de kodun kullanıcı verilerine erişebildiği durumlarda) incelenmesini ve yetkilendirilmesini sağlar.

- Kod ve yapılandırma dağıtımlarının belirli minimum standartları karşılamasını sağlar.

- Bir içerideki kişinin veya saldırganın kaynak kodda kötü amaçlı değişiklikler yapma olanağını sınırlar ve bir hizmetten kaynağına kadar adli inceleme izi sağlar.

İçeride Çalışanların Oluşturduğu Riskleri Azaltma

Google, altyapıya yönetici erişimi verilen çalışanların faaliyetlerini sınırlar ve aktif olarak izler. Google, aynı görevleri güvenli ve kontrollü bir şekilde gerçekleştirebilen otomasyonu kullanarak belirli görevler için ayrıcalıklı erişim ihtiyacını ortadan kaldırmak üzere sürekli olarak çalışmaktadır. Örneğin, Google bazı işlemler için iki taraflı onay gerektirir ve hassas bilgileri açığa çıkarmadan hata ayıklamaya olanak tanıyan sınırlı API'ler kullanır.

Google çalışanlarının son kullanıcı bilgilerine erişimi, düşük düzeyli altyapı kancaları aracılığıyla kaydedilir. Google'ın güvenlik ekibi, erişim kalıplarını izler ve olağan dışı olayları araştırır.

Olağanüstü Durum Kurtarma Testi - DiRT

Google Haritalar Platformu, Google Haritalar Platformu'nun hizmetlerinin ve dahili işletme işlemlerinin bir felaket sırasında çalışmaya devam etmesini sağlamak için yıllık, şirket genelinde ve çok günlük olağanüstü durum kurtarma testi etkinlikleri (DiRT) düzenler. DiRT, kritik sistemlerdeki güvenlik açıklarını bulmak için kasıtlı olarak hatalara neden olacak şekilde geliştirilmiştir. Ayrıca, hatalar kontrolsüz bir şekilde oluşmadan önce bu güvenlik açıklarını düzeltmek için de kullanılır. DiRT, canlı sistemleri bozarak Google'ın teknik sağlamlığını test eder ve kritik personelin, alan uzmanlarının ve yöneticilerin katılımını açıkça engelleyerek Google'ın operasyonel dayanıklılığını test eder. Genel kullanıma sunulan tüm hizmetlerin, devam eden ve etkin bir DiRT testi ile dayanıklılık ve kullanılabilirlik açısından doğrulanması gerekir.

Google, DiRT alıştırmasına hazırlanmak için önceliklendirme, iletişim protokolleri, etki beklentileri ve test tasarımı gereklilikleri (önceden incelenmiş ve onaylanmış geri alma planları dahil) ile ilgili tutarlı bir kurallar dizisi kullanır. DiRT alıştırmaları ve senaryoları yalnızca hizmetin kendisinde teknik arızalara neden olmakla kalmaz, aynı zamanda süreçte, önemli personelin kullanılabilirliğinde, destek sistemlerinde, iletişimde ve fiziksel erişimde tasarlanmış arızaları da içerebilir. DiRT, uygulanan süreçlerin pratikte gerçekten işe yaradığını doğrular. Ayrıca, ekiplerin önceden eğitilmesini ve gerçek kesintiler, aksaklıklar ve doğal ya da insan kaynaklı afetler sırasında yararlanabilecekleri deneyime sahip olmalarını sağlar.

Temel güvenlik denetimleri

Bu bölümde, Google Haritalar Platformu'nun platformunu korumak için uyguladığı temel güvenlik kontrolleri açıklanmaktadır.

Şifreleme

Şifreleme, verileri korumak için bir savunma katmanı ekler. Şifreleme, bir saldırganın verilere erişmesi durumunda, şifreleme anahtarlarına erişim olmadan verileri okuyamamasını sağlar. Bir saldırgan verilere erişse bile (ör. veri merkezleri arasındaki kablo bağlantısına erişerek veya bir depolama cihazını çalarak) verileri anlayamaz veya şifrelerini çözemez.

Şifreleme, Google'ın verilerin gizliliğini korumasına yardımcı olan önemli bir mekanizma sunar. Bu sayede sistemler verileri (ör. yedekleme için) manipüle edebilir ve mühendisler, bu sistemlerin veya çalışanların içeriğe erişmesine izin vermeden Google'ın altyapısını destekleyebilir.

Aktif olmayan verilerin şifrelenmesi

Bu bölümdeki "aktif olmayan" verilerin şifrelenmesi, bir diskte (katı hal sürücüleri dahil) veya yedekleme ortamında depolanan verileri korumak için kullanılan şifreleme anlamına gelir. Veriler, genellikle AES256 (Gelişmiş Şifreleme Standardı) kullanılarak depolama düzeyinde şifrelenir. Veriler, Google müşterilerinin herhangi bir işlem yapmasına gerek kalmadan, donanım düzeyinde dahil olmak üzere veri merkezlerindeki Google'ın üretim depolama yığınında genellikle birden fazla düzeyde şifrelenir.

Birden çok şifreleme katmanı kullanmak, yedekli veri koruması sağlar ve Google'ın uygulama gereksinimlerine göre en doğru yaklaşımı seçmesine imkan tanır. Google, şifrelemeyi ürünlerde tutarlı bir şekilde uygulamak için Google'ın FIPS 140-2 tarafından doğrulanmış modülünü içeren ortak şifreleme kitaplıklarını kullanır. Ortak kitaplıkların tutarlı kullanımı, sıkı şekilde denetlenen ve gözden geçirilen bu kodu yalnızca küçük bir kriptograf ekibinin uygulayıp sürdürmesiyle sağlanır.

Geçiş halindeki verileri koruma

Veriler, internet üzerinde dolaşırken izinsiz erişime karşı korunmasız olabilir. Google Haritalar Platformu, müşteri cihazları ve ağları ile Google'ın Google Front End (GFE) sunucuları arasında geçiş halindeyken güçlü şifrelemeyi destekler. Google, en iyi uygulama olarak müşterilerin/geliştiricilerin uygulama oluştururken Google'ın desteklediği en güçlü şifreleme paketini (TLS 1.3) kullanmasını önerir. Bazı müşteriler, uyumluluk nedeniyle daha eski şifreleme paketleri gerektiren kullanım alanlarına sahiptir. Bu nedenle Google Haritalar Platformu bu zayıf standartları destekler ancak mümkün olduğunda kullanılmasını önermez. Google Cloud, Google Haritalar Platformu ürünleri için IPsec kullanan sanal özel ağlar oluşturmanıza olanak tanıyan Cloud VPN de dahil olmak üzere ek taşıma şifreleme seçenekleri de sunar.

Google veri merkezleri arasında geçiş halindeki verilerin korunması

Uygulama Katmanı Aktarım Güvenliği (ALTS), Google trafiğinin bütünlüğünün korunmasını ve gerektiğinde şifrelenmesini sağlar. İstemci ile sunucu arasında el sıkışma protokolü tamamlandıktan ve istemci ile sunucu, ağ trafiğini şifrelemek ve kimliğini doğrulamak için gerekli ortak kriptografik gizli anahtarları belirledikten sonra ALTS, belirlenen ortak gizli anahtarları kullanarak bütünlüğü zorunlu kılarak RPC (Uzak Prosedür Çağrısı) trafiğini güvenli hale getirir. Google, bütünlük garantileri için 128 bit anahtarlarla AES-GMAC (Gelişmiş Şifreleme Standardı) gibi birden fazla protokolü destekler. Trafik, Google tarafından veya Google adına kontrol edilen bir fiziksel sınırın dışına çıktığında (ör. veri merkezleri arasında WAN (Geniş Alan Ağı) üzerinden aktarımda) tüm protokoller, şifreleme ve bütünlük garantisi sağlamak için otomatik olarak yükseltilir.

Google Haritalar Platformu Hizmet Kullanılabilirliği

Bazı Google Haritalar Platformu hizmetleri tüm coğrafyalarda kullanılamayabilir. Bazı hizmet kesintileri geçicidir (ör. ağ kesintisi gibi beklenmedik bir olay nedeniyle) ancak diğer hizmet sınırlamaları, hükümet tarafından uygulanan kısıtlamalar nedeniyle kalıcıdır. Google'ın kapsamlı Şeffaflık Raporu ve durum kontrol paneli, Google Haritalar Platformu hizmetlerine yönelik son ve devam etmekte olan trafik kesintilerini gösterir. Google, Google'ın çalışma süresi bilgilerini analiz etmenize ve anlamanıza yardımcı olmak için bu verileri sağlar.

İstemci tarafı güvenliği

Güvenlik, bir Bulut Hizmeti Sağlayıcı ile Google Haritalar Platformu ürünlerini uygulayan müşteri/iş ortağının ortak sorumluluğundadır. Bu bölümde, Google Haritalar Platformu çözümü tasarlanırken dikkate alınması gereken müşteri/iş ortağı sorumlulukları ayrıntılı olarak açıklanmaktadır.

JavaScript API'leri

Güvenli Siteler

Maps JavaScript API, müşterilerin sitelerinin İçerik Güvenliği Politikası'nı (İGP) ince ayarlayarak siteler arası komut dosyası çalıştırma, tıklama tuzağı ve veri ekleme saldırıları gibi güvenlik açıklarını önlemesine olanak tanıyan bir öneri grubu yayınlar. JavaScript API, iki CSP biçimini destekler: nonce'lar kullanan katı CSP ve izin verilenler listesi CSP.

Güvenli JavaScript

JavaScript, bilinen güvenlik anti-pattern'leri için düzenli olarak taranır ve sorunlar hızlı bir şekilde giderilir. JavaScript API, haftalık olarak veya sorun çıkması durumunda isteğe bağlı olarak yayınlanır.

Mobil Uygulama Güvenliği (MAS)

Mobil Uygulama Güvenliği (MAS), dünyanın dört bir yanından düzinelerce yazar ve inceleme uzmanının katkılarıyla oluşturulan açık, çevik ve kitle kaynaklı bir çalışmadır. OWASP Mobil Uygulama Güvenliği (MAS) amiral gemisi projesi, mobil uygulamalar için bir güvenlik standardı (OWASP MASVS) ve mobil uygulama güvenlik testi sırasında kullanılan süreçleri, teknikleri ve araçları kapsayan kapsamlı bir test kılavuzu (OWASP MASTG) sunar. Ayrıca, test uzmanlarının tutarlı ve eksiksiz sonuçlar vermesini sağlayan kapsamlı bir test senaryosu seti de içerir.

- OWASP Mobil Uygulama Güvenlik Doğrulama Standardı (MASVS), hem iOS hem de Android için eksiksiz ve tutarlı güvenlik testleri açısından bir temel sağlar.

- OWASP Mobil Uygulama Güvenlik Testleri Kılavuzu (MASTG), mobil uygulama güvenlik analizi sırasında kullanılan süreçleri, teknikleri ve araçları kapsayan kapsamlı bir kılavuzun yanı sıra MASVS'de listelenen şartları doğrulamaya yönelik kapsamlı bir test senaryoları kümesidir.

- OWASP Mobil Uygulama Güvenlik Kontrol Listesi, her MASVS kontrolü için MASTG test senaryolarına bağlantılar içerir.

- Güvenlik Değerlendirmeleri / Sızma Testleri: En azından standart saldırı yüzeyini kapsadığınızdan emin olun ve keşfetmeye başlayın.

- Standart Uygunluk: MASVS ve MASTG sürümlerini ve commit kimliklerini içerir.

- Mobil güvenlik becerilerinizi öğrenin ve pratik edin.

- Hata Ödülleri: Mobil saldırı yüzeyini adım adım inceleyin.

iOS ve Android uygulamanızın güvenlik, test ve kimlik doğrulama özelliklerini geliştirmek için OWASP MAS'tan yararlanabilirsiniz.

Android

Android uygulamaları geliştirirken göz önünde bulundurmanız gereken bir diğer kaynak da Android topluluğunun uygulama geliştirme ile ilgili en iyi uygulamalarıdır. Güvenlik yönergelerinde güvenli iletişimin zorunlu kılınması, doğru izinlerin tanımlanması, güvenli veri depolama, hizmet bağımlılıkları ve daha fazlası hakkında en iyi uygulama yönergeleri yer alır.

iOS

iOS uygulamaları geliştirirken Apple'ın Introduction to Secure Coding Guide'ı (Güvenli Kodlamaya Giriş Kılavuzu) inceleyin. Bu kılavuzda iOS platformuyla ilgili en iyi uygulamalar yer alır.

Veri toplama, kullanma ve saklama

Google Haritalar Platformu, veri toplama, veri kullanımı ve veri saklama konusunda şeffaflığı taahhüt eder. Google Haritalar Platformu'nun veri toplama, kullanma ve saklama işlemleri, Google Gizlilik Politikası'nı da içeren Google Haritalar Platformu Hizmet Şartları'na tabidir.

Veri toplama

Veriler, Google Haritalar Platformu Ürünleri'nin kullanımıyla toplanır. Müşteri olarak, API'ler ve SDK'lar aracılığıyla Google Haritalar Platformu'na ilettiğiniz bilgileri kontrol edersiniz. Üründen gelen yanıt durumu kodları da dahil olmak üzere tüm Google Haritalar Platformu istekleri kaydedilir.

Google Haritalar Platformu'nda kaydedilen veriler

Google Haritalar Platformu, ürün paketi genelinde verileri günlüğe kaydeder. Günlükler genellikle aşağıdakileri içeren birden fazla giriş içerir:

- API anahtarı, istemci kimliği veya Cloud projesi numarası olabilen hesap tanımlayıcısı. Bu, işlemler, destek ve faturalandırma için gereklidir.

- İstek gönderen sunucunun, hizmetin veya cihazın IP adresi. API'ler için Google Haritalar Platformu'na gönderilen IP adresinin, API çağrısının uygulamanızda/çözümünüzde nasıl uygulandığına bağlı olacağını unutmayın. SDK'lar için, çağıran cihazın IP adresi kaydedilir.

- API'ye iletilen API'yi ve parametreleri içeren istek URL'si. Örneğin, Geocoding API iki parametre (adres ve API anahtarı) gerektirir. Coğrafi kodlamada bir dizi isteğe bağlı parametre de bulunur. İstek URL'si, hizmete iletilen tüm parametreleri içerir.

- Talebin tarihi ve saati.

- Web uygulamalarında, genellikle web tarayıcısı ve işletim sistemi türü gibi verileri içeren istek üstbilgileri kaydedilir.

- SDK kullanan mobil uygulamalarda (Android ve iOS) sürüm, kitaplık ve uygulama adı kaydedilir.

Google Haritalar Platformu günlüklerine erişim

Günlüklere erişim son derece kısıtlıdır ve yalnızca meşru bir iş ihtiyacı olan belirli ekip üyeleri yetkilendirilir. Günlük dosyalarına yapılan her erişim isteği, denetim amacıyla belgelenir. Bu, Google'ın ISO 27001 ve SOC 2 üçüncü taraf denetimleri aracılığıyla doğrulanır.

Veri kullanımı

Google Haritalar Platformu tarafından toplanan veriler aşağıdaki amaçlarla kullanılır:

- Google ürün ve hizmetlerini iyileştirme

- Müşterilere teknik destek sağlama

- Operasyonel izleme ve uyarılar

- Platform güvenliğini sağlama

- Platform kapasite planlaması

Google'ın Gizlilik Politikası'nda belirtildiği gibi, Google'ın kişisel bilgilerinizi üçüncü taraflara satmadığını lütfen unutmayın.

Veri saklama ve anonimleştirme

Google Haritalar Platformu günlüklerinde toplanan kullanıcı verileri, depolama ve saklama politikalarına tabi olarak işletme ihtiyaçlarına göre çeşitli süreler boyunca saklanabilir. Kullanıcı verileri yalnızca meşru bir ticari ihtiyaç olduğunda saklanır ve verilerin toplandığı amaçlar için artık gerekli olmadığında silinir. Kabul edilebilir silme yöntemleri kesin olarak tanımlanır ve çöp toplama yoluyla tüm katmanları içerir. Uygunluk sağlanması için silme işlemleri izlenir ve doğrulanır.

Günlüklerden elde edilen anonimleştirilmiş, toplu kullanım istatistikleri daha uzun süre saklanabilir. Tüm veri anonimleştirme işlemleri, yeterli bir teknik standarda uygun olduğundan ve gizlilik, ürün ve yasal düzenlemelerle ilgili ihtiyaçları karşıladığından emin olmak için gizlilik ekibi tarafından incelenir.

Uygunluk şartları için destek

Google Haritalar Platformu'nun güvenlik, uygunluk ve kalite kontrolleri düzenli olarak bağımsız kuruluşlar tarafından doğrulanır. Ayrıca, uygunluğu göstermek için sertifikalar, onaylar ve denetim raporları alır. Denetlendiğimiz temel uluslararası standartlar şunlardır:

- ISO / IEC 27001 (Bilgi Güvenliği Yönetimi)

- ISO / IEC 27017 (Bulut Güvenliği)

- ISO / IEC 9001 (Kalite Yönetimi)

Ayrıca, SOC 2 ve SOC 3 raporlarımız müşterilerimizin kullanımına sunulmuştur. Ayrıca NIST 800-53 ve TISAX (Almanya) gibi sektöre ve ülkeye özel çerçevelere de katılıyoruz.

Uygunlukla ilgili tüm tekliflerimizin listesi için Güvenlik ve Uygunluk Güven Merkezi'ne bakın.

Özet

Güvenlik, Google'ın tüm altyapısı, ürünleri ve operasyonları için temel tasarım kriteridir. Google'ın operasyon ölçeği ve güvenlik araştırmaları topluluğuyla yaptığı işbirliği, güvenlik açıklarını hızlı bir şekilde gidermemizi ve genellikle tamamen önlememizi sağlar. Google, Arama, YouTube ve Gmail gibi kendi hizmetlerini, müşterilerine sunduğu altyapı üzerinde çalıştırır. Müşteriler, Google'ın güvenlik kontrollerinden ve uygulamalarından doğrudan yararlanır.

Google, çok az sayıdaki herkese açık bulut sağlayıcısının veya özel kurumsal BT ekiplerinin ulaşabileceği bir düzeyde koruma sunabileceğine inanmaktadır. Veri koruması Google'ın işlerinin temelini oluşturduğundan güvenliğe, kaynaklara ve uzmanlığa başkalarının yapamayacağı ölçüde kapsamlı yatırımlar yapabiliyoruz. Google'ın yatırımı işinize ve inovasyona odaklanmanızı sağlar. Google hizmetlerinden güvenli ve şeffaf bir şekilde yararlanabilmenizi sağlamak için platformumuza yatırım yapmaya devam edeceğiz.

Sonraki Adımlar

Güvenlik kültürümüz ve felsefemiz hakkında daha fazla bilgi edinmek için Building Secure and Reliable Systems (O'Reilly kitabı) adlı kitabı okuyun.

Önerilen en iyi uygulamalar hakkında daha fazla bilgi edinmek için Google Haritalar Platformu güvenlik kılavuzunu okuyun.

Uygunluk sertifikasına göre ürün kapsamı hakkında daha fazla bilgi edinmek için Uygunluk programına göre kapsam dahilindeki Google Haritalar Platformu Hizmetleri başlıklı makaleyi inceleyin.

Olayları yönetme yaklaşımımız hakkında daha fazla bilgi edinmek için Google Haritalar Platformu Olay Yönetimi başlıklı makaleyi okuyun.