এই বিষয়বস্তুটি সর্বশেষ মার্চ ২০২৬-এ আপডেট করা হয়েছিল এবং এটি লেখার সময়কার স্থিতাবস্থা তুলে ধরে। যেহেতু আমরা আমাদের গ্রাহকদের জন্য সুরক্ষা ক্রমাগত উন্নত করছি, তাই ভবিষ্যতে গুগলের নিরাপত্তা নীতি এবং সিস্টেম পরিবর্তিত হতে পারে।

ভূমিকা

গুগল ম্যাপস প্ল্যাটফর্ম গ্রাহক এবং অংশীদারদের জন্য গুগলের ভূ-স্থানিক প্রযুক্তি ব্যবহার করে ওয়েব এবং মোবাইল অ্যাপ্লিকেশন তৈরি করার জন্য এপিআই (API) এবং এসডিকে (SDK) প্রদান করে। গুগল ম্যাপস প্ল্যাটফর্ম বিভিন্ন শিল্পের গ্রাহকদের জন্য ৫০টিরও বেশি এপিআই এবং এসডিকে অফার করে। শিল্পের একজন গ্রাহক হিসেবে, আপনার সলিউশন তৈরি করার সময় আপনাকে প্রায়শই নিরাপত্তা, ডেটা ব্যবহার এবং নিয়ন্ত্রক প্রয়োজনীয়তাগুলো পূরণ করতে হয়। এর মধ্যে আপনার থার্ড-পার্টি প্রযুক্তিও যেন সেই একই প্রয়োজনীয়তাগুলো পূরণ করে, তা নিশ্চিত করাও অন্তর্ভুক্ত।

এই নথিতে গুগল ম্যাপস প্ল্যাটফর্মের জনবল, প্রক্রিয়া এবং প্রযুক্তিগত নিয়ন্ত্রণের একটি উচ্চ-স্তরের সারসংক্ষেপ দেওয়া হয়েছে এবং এর পাশাপাশি প্ল্যাটফর্মটি ব্যবহারের সুবিধাগুলোও বর্ণনা করা হয়েছে। প্রথমে, গুগল ম্যাপস প্ল্যাটফর্মের অন্তর্নিহিত দুটি প্রধান প্রযুক্তিগত স্তম্ভ বোঝা জরুরি:

- গুগল-প্রদত্ত প্রযুক্তি, ডেটা সেন্টার এবং পরিকাঠামো । গুগল ম্যাপস প্ল্যাটফর্ম সম্পূর্ণরূপে গুগল-প্রদত্ত ডেটা সেন্টার এবং পরিকাঠামোর উপর পরিচালিত হয়। এই ভিত্তির উপর, এটি গুগল থেকে প্রাপ্ত নিরাপত্তা নিয়ন্ত্রণগুলির উপর অভ্যন্তরীণ এবং তৃতীয় পক্ষের নিরীক্ষা প্রয়োগ করে, যাতে যাচাই করা যায় যে গুগল ম্যাপস প্ল্যাটফর্ম এই গবেষণাপত্রে বর্ণিত নিরাপত্তা, পরিচালনগত এবং প্রযুক্তিগত নিয়ন্ত্রণগুলি সঠিকভাবে বাস্তবায়ন করছে।

- গুগল ম্যাপস প্ল্যাটফর্ম প্রযুক্তি । সহজাত নিয়ন্ত্রণ ব্যবস্থার পাশাপাশি, গুগল ম্যাপস প্ল্যাটফর্ম গুগলের অন্যান্য প্রোডাক্টগুলোর জন্য অতিরিক্ত নিরাপত্তা, গোপনীয়তা, ডেটা এবং পরিচালনগত নিয়ন্ত্রণ প্রদান করে।

এই নথিতে গুগল ম্যাপস প্ল্যাটফর্মের নিরাপত্তা প্রক্রিয়া ও নিয়ন্ত্রণগুলোর সারসংক্ষেপ দেওয়া হয়েছে, যা নিম্নোক্তভাবে শ্রেণীবদ্ধ করা হয়েছে:

- গুগল প্রতিষ্ঠানের সকল স্তরে নিরাপত্তা ও গোপনীয়তার ওপর গুরুত্ব দিন।

- প্রযুক্তিগত অবকাঠামো এবং হার্ডওয়্যার নিরাপত্তা

- অপারেশনাল নিরাপত্তা

- মূল নিরাপত্তা নিয়ন্ত্রণ

- ক্লায়েন্ট-সাইড নিরাপত্তা, ওয়েব এবং মোবাইল উভয় ক্ষেত্রেই

- গুগল ম্যাপস প্ল্যাটফর্মে বর্তমান সার্টিফিকেশন এবং অডিট

- বিশ্বব্যাপী সমর্থিত আইনি কাঠামো

সম্ভাব্য গ্রাহকরা অতিরিক্ত তথ্যের জন্য তাদের গুগল বিক্রয় প্রতিনিধির সাথে যোগাযোগ করতে পারেন।

গুগলের নিরাপত্তা ও গোপনীয়তা-কেন্দ্রিক সংস্কৃতি

নিরাপত্তা গুগলের সাংগঠনিক কাঠামো, সংস্কৃতি, প্রশিক্ষণের অগ্রাধিকার এবং নিয়োগ প্রক্রিয়াকে চালিত করে। এটি গুগলের ডেটা সেন্টার এবং তাদের সরবরাহ করা প্রযুক্তির নকশাকে রূপ দেয়। নিরাপত্তা গুগলের দৈনন্দিন কার্যক্রমের ভিত্তি, যার মধ্যে দুর্যোগ পরিকল্পনা এবং হুমকি ব্যবস্থাপনা অন্তর্ভুক্ত। গুগল ডেটা পরিচালনা, অ্যাকাউন্ট নিয়ন্ত্রণ, কমপ্লায়েন্স অডিট এবং ইন্ডাস্ট্রি সার্টিফিকেশনের ক্ষেত্রে নিরাপত্তাকে অগ্রাধিকার দেয়। গুগল তার পরিষেবাগুলোকে এমনভাবে ডিজাইন করে যা অনেক অন-প্রিমিস বিকল্পের চেয়ে উন্নত নিরাপত্তা প্রদান করে। এই বিকল্পগুলি একাধিক বিক্রেতা এবং প্ল্যাটফর্মের উপর নির্ভর করে, যেখানে নিরাপত্তা প্রায়শই একটি বিচ্ছিন্ন প্রক্রিয়া। আপনি যখন আপনার ব্যবসার জন্য গুগল ম্যাপস প্ল্যাটফর্মের পণ্য ব্যবহার করেন, তখন আপনি গুগলের সমন্বিত নিরাপত্তা প্রোগ্রাম এবং নিয়ন্ত্রণ থেকে উপকৃত হন। গুগল ম্যাপস প্ল্যাটফর্ম তার কার্যক্রমে নিরাপত্তাকে অগ্রাধিকার দেয়—এই কার্যক্রম বিশ্বজুড়ে এক বিলিয়নেরও বেশি ব্যবহারকারীকে পরিষেবা প্রদান করে।

একত্রে, গুগল এবং গুগল ম্যাপস প্ল্যাটফর্ম সমগ্র কোম্পানি ও প্রতিষ্ঠান জুড়ে একাধিক স্তরের নিরাপত্তা প্রদান করে:

- গুগলের নিবেদিত নিরাপত্তা দল

- গুগল ম্যাপস প্ল্যাটফর্ম পণ্য নিরাপত্তা দল

- বৈশ্বিক নিরাপত্তা গবেষণা সম্প্রদায়ের সাথে সক্রিয় সম্পৃক্ততা

- গুগল ম্যাপস প্ল্যাটফর্মের গোপনীয়তা দল

- গুগল কর্মীদের নিরাপত্তা ও গোপনীয়তা প্রশিক্ষণ

- অভ্যন্তরীণ নিরীক্ষা এবং সম্মতি বিশেষজ্ঞ

গুগলে নিবেদিত নিরাপত্তা দল

গুগল কোম্পানি জুড়ে এবং বিভিন্ন প্রোডাক্ট বিভাগের মধ্যে বিশেষায়িত নিরাপত্তা দল সরবরাহ করে।

গুগল-ব্যাপী নিরাপত্তা দলগুলো গুগল ম্যাপস প্ল্যাটফর্ম সহ গুগলের একাধিক পণ্য ক্ষেত্রকে সহায়তা করে। এই নিরাপত্তা দলে তথ্য নিরাপত্তা, অ্যাপ্লিকেশন নিরাপত্তা, ক্রিপ্টোগ্রাফি এবং নেটওয়ার্ক নিরাপত্তার ক্ষেত্রে বিশ্বের শীর্ষস্থানীয় কিছু বিশেষজ্ঞ রয়েছেন। তাদের কার্যক্রমের মধ্যে নিম্নলিখিত বিষয়গুলো অন্তর্ভুক্ত:

- নিরাপত্তা প্রক্রিয়া তৈরি, পর্যালোচনা এবং বাস্তবায়ন করে । এর মধ্যে রয়েছে গুগল নেটওয়ার্কের নিরাপত্তা পরিকল্পনা পর্যালোচনা করা এবং গুগলের প্রোডাক্ট ও ইঞ্জিনিয়ারিং টিমকে প্রকল্প-ভিত্তিক পরামর্শ প্রদান করা। উদাহরণস্বরূপ, ক্রিপ্টোগ্রাফি বিশেষজ্ঞরা এমন প্রোডাক্ট লঞ্চ পর্যালোচনা করেন, যেগুলোতে অফারের অংশ হিসেবে ক্রিপ্টোগ্রাফি অন্তর্ভুক্ত থাকে।

- সক্রিয়ভাবে নিরাপত্তা হুমকি মোকাবেলা করে । বাণিজ্যিক এবং নিজস্ব টুল উভয়ই ব্যবহার করে, দলটি গুগল নেটওয়ার্কগুলিতে চলমান হুমকি এবং সন্দেহজনক কার্যকলাপ পর্যবেক্ষণ করে।

- নিয়মিত নিরীক্ষা ও মূল্যায়ন সম্পাদন করে , যার জন্য নিরাপত্তা নিরীক্ষা পরিচালনার উদ্দেশ্যে বহিরাগত বিশেষজ্ঞদের নিয়োগ করা হতে পারে।

- বৃহত্তর জনগোষ্ঠীর জন্য নিরাপত্তা বিষয়ক প্রবন্ধ প্রকাশ করে । গুগল একটি নিরাপত্তা ব্লগ এবং একটি ইউটিউব সিরিজ পরিচালনা করে, যেখানে কয়েকটি নির্দিষ্ট নিরাপত্তা দল এবং তাদের কৃতিত্ব তুলে ধরা হয়।

গুগল ম্যাপস প্ল্যাটফর্ম নিরাপত্তা দল , গুগল-ব্যাপী নিরাপত্তা দলের সাথে সহযোগিতা করে এবং নিরাপত্তা বাস্তবায়ন তত্ত্বাবধানের জন্য প্রোডাক্ট ডেভেলপমেন্ট ও SRE-এর সাথে আরও ঘনিষ্ঠভাবে কাজ করে। বিশেষত, এই দলটি নিম্নলিখিত বিষয়গুলো পরিচালনা করে:

- গুগল ম্যাপস প্ল্যাটফর্মের ডিজাস্টার রেজিলিয়েন্স টেস্টিং (DiRT) , যা গুগল ম্যাপস প্ল্যাটফর্ম প্রোডাক্টগুলোর বিজনেস কন্টিনিউটি এবং ফেইলওভার পরীক্ষা করে, গুগলের অত্যন্ত নির্ভরযোগ্য অবকাঠামোর ওপর চলে।

- তৃতীয় পক্ষের পেনিট্রেশন টেস্টিং । গুগলের নিরাপত্তা ব্যবস্থা জোরদার করতে এবং আপনাকে স্বাধীন নিরাপত্তা নিশ্চয়তা প্রদান করার জন্য গুগল ম্যাপস প্ল্যাটফর্ম পণ্যগুলো বছরে অন্তত একবার পেনিট্রেশন টেস্ট করা হয়।

নিরাপত্তা গবেষণা সম্প্রদায়ের সাথে সহযোগিতা

নিরাপত্তা গবেষণা সম্প্রদায়ের সাথে গুগলের দীর্ঘদিনের ঘনিষ্ঠ সম্পর্ক রয়েছে এবং গুগল ম্যাপস প্ল্যাটফর্ম ও অন্যান্য গুগল পণ্যে সম্ভাব্য দুর্বলতা শনাক্ত করার ক্ষেত্রে তাদের সাহায্যকে গুগল অত্যন্ত গুরুত্ব দেয়। আমাদের নিরাপত্তা দলগুলো অনলাইন সম্প্রদায়ের উপকারের জন্য গবেষণা ও প্রচারমূলক কার্যক্রমে অংশ নেয়। উদাহরণস্বরূপ, আমরা ‘প্রজেক্ট জিরো’ পরিচালনা করি, যা জিরো-ডে দুর্বলতা নিয়ে গবেষণার জন্য নিবেদিত নিরাপত্তা গবেষকদের একটি দল। এই গবেষণার কিছু উদাহরণ হলো স্পেকটার এক্সপ্লয়েট, মেল্টডাউন এক্সপ্লয়েট, পুডল এসএসএল ৩.০ এক্সপ্লয়েট এবং সাইফার স্যুটের দুর্বলতা আবিষ্কার।

গুগলের নিরাপত্তা প্রকৌশলী এবং গবেষকরা অ্যাকাডেমিক নিরাপত্তা কমিউনিটি এবং প্রাইভেসি গবেষণা কমিউনিটিতে সক্রিয়ভাবে অংশগ্রহণ করেন এবং প্রকাশনা করেন। নিরাপত্তা সম্পর্কিত প্রকাশনাগুলো গুগলের গুগল রিসার্চ সাইটে পাওয়া যায়। গুগলের নিরাপত্তা দলগুলো 'বিল্ডিং সিকিওর অ্যান্ড রিলায়েবল সিস্টেমস' বইটিতে তাদের কর্মপন্থা এবং অভিজ্ঞতার একটি বিশদ বিবরণ প্রকাশ করেছে।

আমাদের ভালনারেবিলিটি রিওয়ার্ড প্রোগ্রাম প্রতিটি নিশ্চিত ভালনারেবিলিটির জন্য হাজার হাজার ডলার পুরস্কার প্রদান করে। এই প্রোগ্রামটি গবেষকদের এমন ডিজাইন এবং বাস্তবায়নগত সমস্যাগুলো রিপোর্ট করতে উৎসাহিত করে, যা গ্রাহকের ডেটাকে ঝুঁকির মধ্যে ফেলতে পারে। ২০২৪ সালে, গুগল গবেষকদের পুরস্কার হিসেবে ১২ মিলিয়ন ডলারের বেশি প্রদান করেছে এবং ২০১০ সালে ভালনারেবিলিটি রিওয়ার্ড প্রোগ্রাম শুরু হওয়ার পর থেকে মোট ৬৫ মিলিয়ন ডলারের বেশি প্রদান করেছে। ওপেন-সোর্স কোডের নিরাপত্তা উন্নত করতে সাহায্য করার জন্য, ভালনারেবিলিটি প্রোগ্রামটি গবেষকদের জন্য বিভিন্ন উদ্যোগও প্রদান করে। গুগলের দেওয়া পুরস্কারসহ এই প্রোগ্রামটি সম্পর্কে আরও তথ্যের জন্য, বাগ হান্টারস কী স্ট্যাটস দেখুন।

আমাদের বিশ্বমানের ক্রিপ্টোগ্রাফাররা শিল্প-নেতৃত্বস্থানীয় ক্রিপ্টোগ্রাফি প্রকল্পগুলিতে অংশগ্রহণ করেন। উদাহরণস্বরূপ, আমরা এআই সিস্টেমগুলিকে সুরক্ষিত করতে সাহায্য করার জন্য সিকিওর এআই ফ্রেমওয়ার্ক (SAIF) ডিজাইন করেছি। এছাড়াও, কোয়ান্টাম কম্পিউটার আক্রমণ থেকে TLS সংযোগগুলিকে রক্ষা করার জন্য, আমরা সম্মিলিত এলিপটিক-কার্ভ এবং পোস্ট-কোয়ান্টাম (CECPQ2) অ্যালগরিদম তৈরি করেছি। আমাদের ক্রিপ্টোগ্রাফাররা টিঙ্ক (Tink ) তৈরি করেছেন, যা ক্রিপ্টোগ্রাফিক এপিআই-এর একটি ওপেন সোর্স লাইব্রেরি। আমরা আমাদের অভ্যন্তরীণ পণ্য এবং পরিষেবাগুলিতেও টিঙ্ক ব্যবহার করি।

আপনি কীভাবে নিরাপত্তা সংক্রান্ত সমস্যা রিপোর্ট করতে পারেন সে সম্পর্কে আরও তথ্যের জন্য, গুগল কীভাবে নিরাপত্তা দুর্বলতা মোকাবেলা করে তা দেখুন।

গুগল ম্যাপস প্ল্যাটফর্মের নিবেদিত গোপনীয়তা দল

বিশেষায়িত গোপনীয়তা দলটি পণ্য উন্নয়ন এবং নিরাপত্তা সংস্থাগুলো থেকে আলাদাভাবে কাজ করে। এটি গোপনীয়তার সকল দিক—গুরুত্বপূর্ণ প্রক্রিয়া, অভ্যন্তরীণ সরঞ্জাম, অবকাঠামো এবং পণ্য উন্নয়ন—উন্নয়নের জন্য অভ্যন্তরীণ গোপনীয়তা উদ্যোগগুলোকে সমর্থন করে। গোপনীয়তা দলটি নিম্নলিখিত কাজগুলো সম্পাদন করে:

- ডিজাইন ডকুমেন্টেশন মূল্যায়ন এবং লঞ্চ পর্যালোচনার মাধ্যমে নিশ্চিত করা হয় যে, গোপনীয়তাকে প্রভাবিত করে এমন প্রতিটি জিএমপি পণ্য লঞ্চে শক্তিশালী গোপনীয়তা মান এবং 'ডিজাইন দ্বারা গোপনীয়তা' (Privacy by Design) অন্তর্ভুক্ত রয়েছে।

- উন্নয়নের যেকোনো পর্যায়ে জিএমপি প্রোডাক্ট টিমগুলোর সাথে পরামর্শ করে গুগলের গোপনীয়তা নীতি ও পরিকাঠামো, গোপনীয়তা ডিজাইন, গোপনীয়তা বর্ধনকারী প্রযুক্তি ও নিয়ন্ত্রণ এবং গোপনীয়তার ঝুঁকি মূল্যায়ন ও প্রশমন বিষয়ে উপদেশ প্রদান করে।

- পণ্য চালুর পর, গোপনীয়তা দল যথাযথ ডেটা সংগ্রহ ও ব্যবহার যাচাই করার প্রক্রিয়াগুলোর তত্ত্বাবধান করে।

- গোপনীয়তার সর্বোত্তম অনুশীলন বিষয়ে গবেষণা পরিচালনা করেন, আন্তর্জাতিক গোপনীয়তা মান বিষয়ক ওয়ার্কিং গ্রুপগুলিতে অবদান রাখেন এবং অ্যাকাডেমিক গোপনীয়তা শীর্ষ সম্মেলন ও কনফারেন্সে অংশগ্রহণ করেন।

গুগল কর্মীদের নিরাপত্তা ও গোপনীয়তা প্রশিক্ষণ

গুগলের সকল কর্মীকে পরিচিতি পর্বের অংশ হিসেবে নিরাপত্তা ও গোপনীয়তা বিষয়ক প্রশিক্ষণ নিতে হয় এবং গুগলে তাদের কর্মজীবন জুড়ে এই বিষয়ে চলমান প্রশিক্ষণ দেওয়া হয়। পরিচিতি পর্বের সময়, নতুন কর্মীরা আমাদের আচরণবিধিতে সম্মতি জানান, যেখানে গ্রাহকদের তথ্য নিরাপদ ও সুরক্ষিত রাখার বিষয়ে গুগলের অঙ্গীকার তুলে ধরা হয়েছে।

কাজের ভূমিকার ওপর নির্ভর করে, কর্মীদের নিরাপত্তার নির্দিষ্ট কিছু দিকের ওপর অতিরিক্ত প্রশিক্ষণ নেওয়ার প্রয়োজন হতে পারে। উদাহরণস্বরূপ, তথ্য নিরাপত্তা দল নতুন ইঞ্জিনিয়ারদের নিরাপদ কোডিং পদ্ধতি, প্রোডাক্ট ডিজাইন এবং স্বয়ংক্রিয় ভালনারেবিলিটি টেস্টিং টুল সম্পর্কে নির্দেশনা দেয়। ইঞ্জিনিয়াররা নিয়মিত নিরাপত্তা ব্রিফিংয়ে অংশ নেন এবং নিরাপত্তা বিষয়ক নিউজলেটার পান, যেগুলোতে নতুন হুমকি, আক্রমণের ধরণ, প্রতিরোধের কৌশল এবং আরও অনেক কিছু অন্তর্ভুক্ত থাকে।

নিরাপত্তা ও গোপনীয়তা একটি নিরন্তর পরিবর্তনশীল ক্ষেত্র, এবং আমরা উপলব্ধি করি যে এ বিষয়ে সচেতনতা বৃদ্ধির জন্য কর্মীদের নিবেদিত অংশগ্রহণ একটি প্রধান উপায়। নিরাপত্তা ও ডেটা গোপনীয়তার ক্ষেত্রে সচেতনতা বৃদ্ধি এবং উদ্ভাবনকে উৎসাহিত করার জন্য আমরা সকল কর্মীর জন্য উন্মুক্ত নিয়মিত অভ্যন্তরীণ সম্মেলনের আয়োজন করি। সফটওয়্যার উন্নয়ন, ডেটা ব্যবস্থাপনা এবং নীতি প্রয়োগের ক্ষেত্রে নিরাপত্তা ও গোপনীয়তা সম্পর্কে সচেতনতা বাড়াতে আমরা বিশ্বজুড়ে আমাদের অফিসগুলোতে বিভিন্ন অনুষ্ঠানের আয়োজন করে থাকি।

অভ্যন্তরীণ নিরীক্ষা এবং সম্মতি বিশেষজ্ঞ

গুগল ম্যাপস প্ল্যাটফর্মের একটি নিবেদিত অভ্যন্তরীণ নিরীক্ষা দল রয়েছে, যারা বিশ্বজুড়ে নিরাপত্তা আইন ও বিধিবিধানের সাথে গুগল পণ্যগুলির সঙ্গতি পর্যালোচনা করে। নতুন নিরীক্ষা মান তৈরি হলে এবং বিদ্যমান মানগুলি হালনাগাদ করা হলে, অভ্যন্তরীণ নিরীক্ষা দলটি নির্ধারণ করে যে সেই মানগুলি পূরণে সহায়তার জন্য কী কী নিয়ন্ত্রণ, প্রক্রিয়া এবং সিস্টেম প্রয়োজন। এই দলটি তৃতীয় পক্ষের দ্বারা পরিচালিত স্বাধীন নিরীক্ষা এবং মূল্যায়নে সহায়তা করে। আরও তথ্যের জন্য, এই নথির পরবর্তী অংশে নিরাপত্তা শংসাপত্র ও নিরীক্ষা বিভাগটি দেখুন।

নিরাপত্তাকে কেন্দ্রবিন্দুতে রেখে নির্মিত প্ল্যাটফর্ম

গুগল ‘ডিফেন্স ইন ডেপথ’ নীতি ব্যবহার করে তার সার্ভার, নিজস্ব অপারেটিং সিস্টেম এবং ভৌগোলিকভাবে বিস্তৃত ডেটা সেন্টার ডিজাইন করে। গুগল ম্যাপস প্ল্যাটফর্ম এমন একটি প্রযুক্তিগত অবকাঠামোর উপর চলে যা নিরাপদে কাজ করার জন্য ডিজাইন ও নির্মাণ করা হয়েছে। আমরা এমন একটি আইটি অবকাঠামো তৈরি করেছি যা প্রচলিত অন-প্রিমিসেস বা হোস্টেড সলিউশনের চেয়ে বেশি নিরাপদ এবং পরিচালনা করা সহজ।

অত্যাধুনিক ডেটা সেন্টার

ডেটার নিরাপত্তা ও সুরক্ষার উপর গুগলের গুরুত্বারোপ তাদের অন্যতম প্রধান নকশার মানদণ্ড । গুগল ডেটা সেন্টারের ভৌত নিরাপত্তা একটি স্তরযুক্ত নিরাপত্তা মডেল। ভৌত নিরাপত্তার মধ্যে বিশেষভাবে ডিজাইন করা ইলেকট্রনিক অ্যাক্সেস কার্ড, অ্যালার্ম, যানবাহন প্রবেশে বাধা, সীমানার বেড়া, মেটাল ডিটেক্টর এবং বায়োমেট্রিক্সের মতো সুরক্ষা ব্যবস্থা অন্তর্ভুক্ত। এছাড়াও, অনুপ্রবেশকারীদের শনাক্ত ও ট্র্যাক করার জন্য গুগল লেজার বিম ইন্ট্রুশন ডিটেকশন এবং উচ্চ-রেজোলিউশনের অভ্যন্তরীণ ও বাহ্যিক ক্যামেরার মাধ্যমে ২৪/৭ পর্যবেক্ষণের মতো নিরাপত্তা ব্যবস্থা ব্যবহার করে। কোনো ঘটনা ঘটলে অ্যাক্সেস লগ, কার্যকলাপের রেকর্ড এবং ক্যামেরার ফুটেজ পাওয়া যায়। কঠোর ব্যাকগ্রাউন্ড চেক এবং প্রশিক্ষণের মধ্য দিয়ে যাওয়া অভিজ্ঞ নিরাপত্তা কর্মীরা নিয়মিত গুগলের ডেটা সেন্টারগুলোতে টহল দেন। আপনি ডেটা সেন্টারের ফ্লোরের যত কাছাকাছি যাবেন, নিরাপত্তা ব্যবস্থাও তত বাড়বে। ডেটা সেন্টারের ফ্লোরে প্রবেশ শুধুমাত্র একটি নিরাপত্তা করিডোরের মাধ্যমে সম্ভব, যেখানে সিকিউরিটি ব্যাজ এবং বায়োমেট্রিক্স ব্যবহার করে মাল্টি-ফ্যাক্টর অ্যাক্সেস কন্ট্রোল প্রয়োগ করা হয়। শুধুমাত্র নির্দিষ্ট ভূমিকা সহ অনুমোদিত কর্মচারীরাই প্রবেশ করতে পারেন। গুগলের এক শতাংশেরও কম কর্মচারী কখনও গুগলের কোনো ডেটা সেন্টারে পা রাখেন।

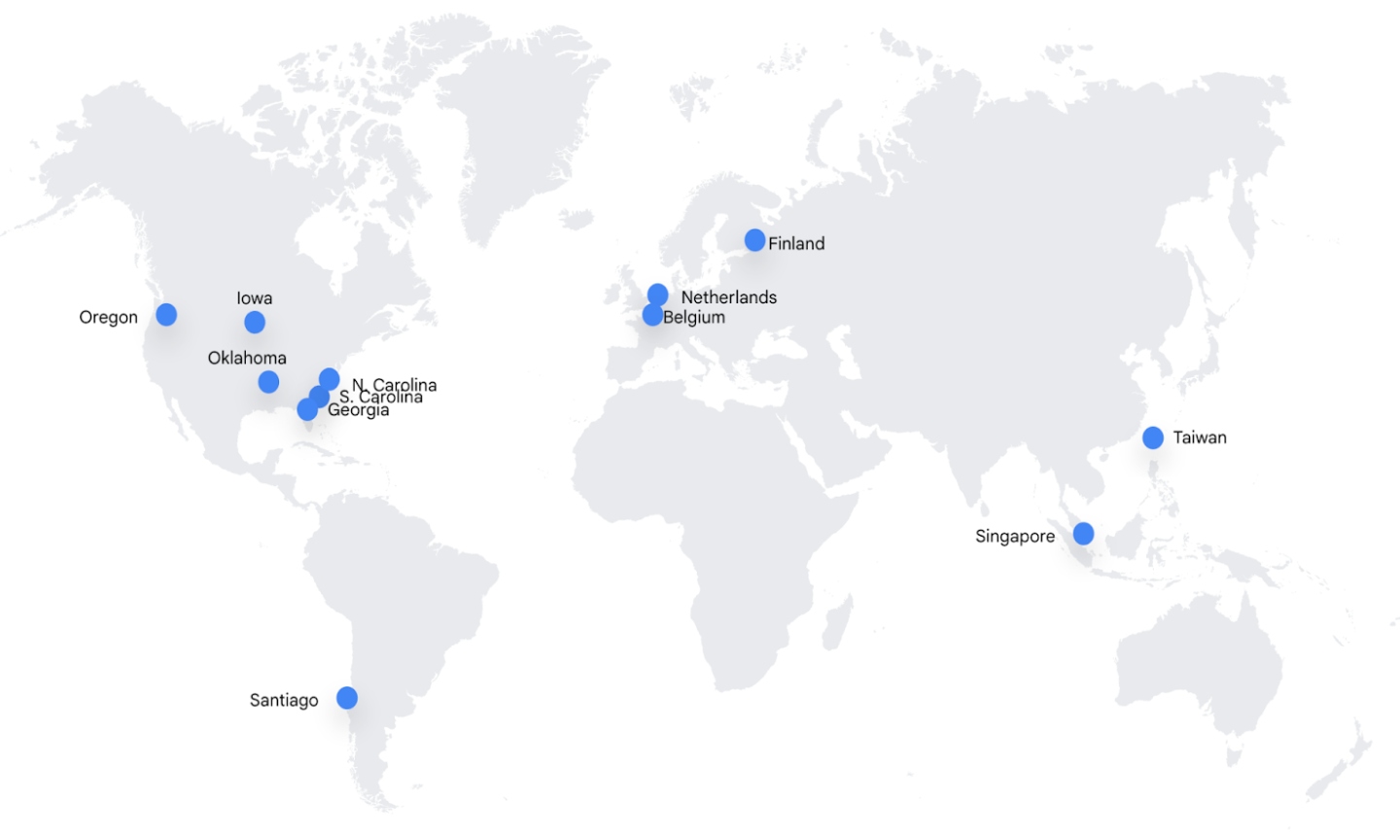

গুগল তার পরিষেবাগুলির গতি এবং নির্ভরযোগ্যতা সর্বাধিক করার জন্য বিশ্বব্যাপী ডেটা সেন্টার পরিচালনা করে। এর পরিকাঠামো সাধারণত এমনভাবে তৈরি করা হয় যাতে ট্র্যাফিকের উৎসস্থলের সবচেয়ে কাছের ডেটা সেন্টার থেকে ট্র্যাফিক পরিষেবা দেওয়া যায়। তাই, এই ধরনের ট্র্যাফিকের উৎসস্থলের উপর নির্ভর করে গুগল ম্যাপস প্ল্যাটফর্ম ডেটার সঠিক অবস্থান পরিবর্তিত হতে পারে, এবং এই ডেটা ইইএ (EEA) ও যুক্তরাজ্যে অবস্থিত সার্ভার দ্বারা পরিচালিত হতে পারে অথবা তৃতীয় কোনো দেশে স্থানান্তরিত হতে পারে। গুগল গ্রাহকদের জন্য যে অফারগুলিতে গুগল ম্যাপস প্ল্যাটফর্ম পণ্যগুলি প্রয়োগ করা হয়, সেগুলি সাধারণত বিশ্বব্যাপী উপলব্ধ থাকে এবং প্রায়শই একটি বিশ্বব্যাপী দর্শকগোষ্ঠীকে আকর্ষণ করে। এই পণ্যগুলিকে সমর্থনকারী প্রযুক্তিগত পরিকাঠামো বিশ্বব্যাপী স্থাপন করা হয় যাতে ল্যাটেন্সি কমানো যায় এবং সিস্টেমের রিডানডেন্সি নিশ্চিত করা যায়। গুগল ম্যাপস প্ল্যাটফর্ম, রেফারেন্সের জন্য নিচে তালিকাভুক্ত গুগল গ্লোবাল ডেটা সেন্টার নেটওয়ার্কের একটি উপসেট ব্যবহার করে:

উত্তর ও দক্ষিণ আমেরিকা

ইউরোপ

এশিয়া

গুগল ডেটা সেন্টারগুলোকে শক্তিশালী করা

২৪/৭ সবকিছু সচল রাখতে এবং নিরবচ্ছিন্ন পরিষেবা প্রদানের জন্য, গুগল ডেটা সেন্টারগুলিতে রিডান্ড্যান্ট পাওয়ার সিস্টেম এবং পরিবেশগত নিয়ন্ত্রণ ব্যবস্থা রয়েছে। প্রতিটি গুরুত্বপূর্ণ উপাদানের একটি প্রাথমিক এবং একটি বিকল্প শক্তির উৎস রয়েছে, যার প্রত্যেকটির ক্ষমতা সমান। ব্যাকআপ জেনারেটরগুলো প্রতিটি ডেটা সেন্টারকে পূর্ণ ক্ষমতায় চালানোর জন্য পর্যাপ্ত জরুরি বিদ্যুৎ সরবরাহ করতে পারে। কুলিং সিস্টেমগুলো সার্ভার এবং অন্যান্য হার্ডওয়্যারের জন্য একটি স্থির অপারেটিং তাপমাত্রা বজায় রাখে, যা পরিষেবা বিঘ্নিত হওয়ার ঝুঁকি কমানোর পাশাপাশি পরিবেশগত প্রভাবও হ্রাস করে। অগ্নি শনাক্তকরণ এবং নির্বাপণ সরঞ্জাম হার্ডওয়্যারের ক্ষতি প্রতিরোধ করতে সাহায্য করে। হিট ডিটেক্টর, ফায়ার ডিটেক্টর এবং স্মোক ডিটেক্টরগুলো সিকিউরিটি অপারেশন কনসোল এবং রিমোট মনিটরিং ডেস্কে শ্রবণযোগ্য ও দৃশ্যমান অ্যালার্ম বাজিয়ে দেয়।

গুগল হলো প্রথম প্রধান ইন্টারনেট পরিষেবা সংস্থা, যা তার ডেটা সেন্টার জুড়ে উচ্চ পরিবেশগত, কর্মক্ষেত্রের নিরাপত্তা এবং শক্তি ব্যবস্থাপনা মানের জন্য বাহ্যিক স্বীকৃতি অর্জন করেছে। উদাহরণস্বরূপ, শক্তি ব্যবস্থাপনা অনুশীলনের প্রতি গুগলের অঙ্গীকার প্রদর্শনের জন্য, গুগল ইউরোপে তার ডেটা সেন্টারগুলির জন্য স্বেচ্ছায় ISO 50001 স্বীকৃতি লাভ করেছে।

কাস্টম সার্ভার হার্ডওয়্যার এবং সফটওয়্যার

গুগল ডেটা সেন্টারগুলোতে বিশেষভাবে নির্মিত সার্ভার এবং নেটওয়ার্ক সরঞ্জাম রয়েছে, যার মধ্যে কিছু গুগল নিজেই ডিজাইন করে। গুগলের সার্ভারগুলো পারফরম্যান্স, কুলিং এবং পাওয়ার এফিসিয়েন্সি সর্বোচ্চ করার জন্য কাস্টমাইজ করা হলেও, এগুলো ফিজিক্যাল ইনট্রুশন অ্যাটাক থেকে সুরক্ষা দেওয়ার জন্যও ডিজাইন করা হয়েছে। বাণিজ্যিকভাবে উপলব্ধ বেশিরভাগ হার্ডওয়্যারের মতো নয়, গুগলের সার্ভারগুলোতে ভিডিও কার্ড, চিপসেট বা পেরিফেরাল কানেক্টরের মতো অপ্রয়োজনীয় উপাদান থাকে না, যেগুলো সবই দুর্বলতা তৈরি করতে পারে। গুগল কম্পোনেন্ট ভেন্ডরদের যাচাই করে এবং সতর্কতার সাথে কম্পোনেন্ট নির্বাচন করে, এবং ভেন্ডরদের সাথে কাজ করে কম্পোনেন্টগুলোর নিরাপত্তা বৈশিষ্ট্যগুলো অডিট ও ভ্যালিডেট করে। গুগল টাইটানের মতো কাস্টম চিপ ডিজাইন করে, যা আমাদের হার্ডওয়্যার লেভেলে বৈধ গুগল ডিভাইসগুলোকে নিরাপদে শনাক্ত ও প্রমাণীকরণ করতে সাহায্য করে, এমনকি সেই ডিভাইসগুলো বুট আপ করার জন্য যে কোড ব্যবহার করে তাও।

সার্ভারের রিসোর্সগুলো গতিশীলভাবে বরাদ্দ করা হয়। এটি আমাদের বিকাশের জন্য নমনীয়তা দেয় এবং রিসোর্স যোগ বা পুনর্বন্টনের মাধ্যমে গ্রাহকের চাহিদা অনুযায়ী দ্রুত ও দক্ষতার সাথে খাপ খাইয়ে নিতে সাহায্য করে। এই সমজাতীয় পরিবেশটি একটি মালিকানাধীন সফটওয়্যার দ্বারা বজায় রাখা হয়, যা বাইনারি-স্তরের পরিবর্তনের জন্য ক্রমাগত সিস্টেম পর্যবেক্ষণ করে। গুগলের স্বয়ংক্রিয়, স্ব-নিরাময়কারী ব্যবস্থাগুলো এমনভাবে ডিজাইন করা হয়েছে যাতে আমরা অস্থিতিশীল ঘটনাগুলো পর্যবেক্ষণ ও প্রতিকার করতে পারি, কোনো ঘটনা সম্পর্কে বিজ্ঞপ্তি পেতে পারি এবং নেটওয়ার্কে সম্ভাব্য নিরাপত্তা লঙ্ঘনের গতি কমিয়ে আনতে পারি।

নিরাপদ পরিষেবা স্থাপন

গুগল সার্ভিসগুলো হলো সেই অ্যাপ্লিকেশন বাইনারি, যা গুগল ডেভেলপাররা গুগলের অবকাঠামোতে লেখেন এবং চালান। কাজের চাপের প্রয়োজনীয় মাত্রা সামাল দিতে, হাজার হাজার মেশিনে একই সার্ভিসের বাইনারি চলতে পারে। Borg নামক একটি ক্লাস্টার অর্কেস্ট্রেশন সার্ভিস, সরাসরি অবকাঠামোতে চলমান সার্ভিসগুলোকে নিয়ন্ত্রণ করে।

এই পরিকাঠামোটি তার উপর চলমান পরিষেবাগুলির মধ্যে কোনো বিশ্বাসের সম্পর্ক ধরে নেয় না। এই বিশ্বাস মডেলটিকে জিরো-ট্রাস্ট নিরাপত্তা মডেল বলা হয়। একটি জিরো-ট্রাস্ট নিরাপত্তা মডেলের অর্থ হলো, নেটওয়ার্কের ভিতরে বা বাইরে যেখানেই থাকুক না কেন, কোনো ডিভাইস বা ব্যবহারকারীকে ডিফল্টভাবে বিশ্বাস করা হয় না।

যেহেতু পরিকাঠামোটি মাল্টি-টেন্যান্ট হিসেবে ডিজাইন করা হয়েছে, তাই গুগলের গ্রাহকদের (ভোক্তা, ব্যবসা এবং এমনকি গুগলের নিজস্ব ডেটাও) ডেটা একটি শেয়ার্ড পরিকাঠামো জুড়ে বিতরণ করা হয়। এই পরিকাঠামোটি হাজার হাজার সমজাতীয় মেশিন দিয়ে গঠিত। এই পরিকাঠামো গ্রাহকের ডেটাকে কোনো একটি নির্দিষ্ট মেশিন বা একাধিক মেশিনে আলাদা করে রাখে না।

হার্ডওয়্যার ট্র্যাকিং এবং নিষ্পত্তি

গুগল বারকোড এবং অ্যাসেট ট্যাগ ব্যবহার করে তার ডেটা সেন্টারের ভেতরের সমস্ত সরঞ্জামের অবস্থান ও অবস্থা পুঙ্খানুপুঙ্খভাবে ট্র্যাক করে। কোনো সরঞ্জাম যেন অনুমোদন ছাড়া ডেটা সেন্টার থেকে বাইরে না যায়, তা নিশ্চিত করতে গুগল মেটাল ডিটেক্টর এবং ভিডিও নজরদারি ব্যবস্থা স্থাপন করে। কোনো যন্ত্রাংশ যদি তার জীবনচক্রের যেকোনো পর্যায়ে পারফরম্যান্স পরীক্ষায় উত্তীর্ণ হতে ব্যর্থ হয়, তবে সেটিকে ইনভেন্টরি থেকে সরিয়ে ফেলা হয় এবং বাতিল করে দেওয়া হয়।

গুগলের স্টোরেজ ডিভাইস, যার মধ্যে হার্ড ড্রাইভ, সলিড-স্টেট ড্রাইভ এবং নন-ভোলাটাইল ডুয়াল ইন-লাইন মেমরি মডিউল (DIMM) অন্তর্ভুক্ত, সংরক্ষিত ডেটা সুরক্ষিত রাখতে ফুল ডিস্ক এনক্রিপশন (FDE) এবং ড্রাইভ লকিং-এর মতো প্রযুক্তি ব্যবহার করে। যখন কোনো স্টোরেজ ডিভাইস বাতিল করা হয়, তখন অনুমোদিত ব্যক্তিরা ড্রাইভে শূন্য লিখে ডিস্কটি মুছে ফেলা হয়েছে কিনা তা যাচাই করেন। ড্রাইভে কোনো ডেটা নেই তা নিশ্চিত করার জন্য তারা একটি বহু-ধাপের যাচাইকরণ প্রক্রিয়াও সম্পন্ন করেন। যদি কোনো কারণে একটি ড্রাইভ মোছা সম্ভব না হয়, তবে সেটিকে ভৌতভাবে ধ্বংস করে ফেলা হয়। এই ভৌত ধ্বংসের কাজটি একটি শ্রেডার ব্যবহার করে করা হয়, যা ড্রাইভটিকে ছোট ছোট টুকরো করে ফেলে এবং এরপর সেগুলোকে একটি সুরক্ষিত কেন্দ্রে পুনর্ব্যবহার করা হয়। প্রতিটি ডেটা সেন্টার একটি কঠোর বর্জ্য নিষ্কাশন নীতি মেনে চলে এবং এর কোনো ব্যতিক্রম ঘটলে তা অবিলম্বে সমাধান করা হয়।

গুগলের বিশ্বব্যাপী নেটওয়ার্কের নিরাপত্তা সুবিধা

অন্যান্য জিওস্পেশিয়াল ক্লাউড এবং অন-প্রিমিসেস সলিউশনে, ডেটা পাবলিক ইন্টারনেটের মাধ্যমে ডিভাইসগুলোর মধ্যে হপস নামে পরিচিত পথে চলাচল করে। হপসের সংখ্যা গ্রাহকের আইএসপি এবং ডেটা সেন্টারের মধ্যেকার সর্বোত্তম রুটের উপর নির্ভর করে। প্রতিটি অতিরিক্ত হপ ডেটা আক্রমণ বা ইন্টারসেপ্ট হওয়ার একটি নতুন সুযোগ তৈরি করে। যেহেতু গুগলের গ্লোবাল নেটওয়ার্ক বিশ্বের বেশিরভাগ আইএসপি-র সাথে সংযুক্ত, তাই গুগলের নেটওয়ার্ক পাবলিক ইন্টারনেট জুড়ে হপসের সংখ্যা সীমিত রাখে এবং এর ফলে দুষ্কৃতকারীদের দ্বারা সেই ডেটাতে প্রবেশাধিকার সীমিত করতে সাহায্য করে।

বাহ্যিক আক্রমণ থেকে নেটওয়ার্ককে সুরক্ষিত রাখতে গুগলের নেটওয়ার্ক একাধিক স্তরের প্রতিরক্ষা ব্যবস্থা—অর্থাৎ গভীর প্রতিরক্ষা—ব্যবহার করে। শুধুমাত্র অনুমোদিত পরিষেবা এবং প্রোটোকল, যা গুগলের নিরাপত্তা শর্ত পূরণ করে, সেগুলোকেই এর মধ্য দিয়ে যাওয়ার অনুমতি দেওয়া হয়; অন্য কিছু হলে তা স্বয়ংক্রিয়ভাবে বাতিল হয়ে যায়। নেটওয়ার্ক পৃথকীকরণ নিশ্চিত করতে গুগল ফায়ারওয়াল এবং অ্যাক্সেস কন্ট্রোল লিস্ট ব্যবহার করে। ক্ষতিকর অনুরোধ এবং ডিস্ট্রিবিউটেড ডিনায়াল-অফ-সার্ভিস (DDoS) আক্রমণ শনাক্ত ও বন্ধ করতে সমস্ত ট্র্যাফিক গুগল ফ্রন্ট এন্ড (GFE) সার্ভারের মাধ্যমে পরিচালিত হয়। প্রোগ্রামিং ত্রুটির কোনো অপব্যবহার উদ্ঘাটন করতে লগগুলো নিয়মিত পরীক্ষা করা হয়। নেটওয়ার্কভুক্ত ডিভাইসগুলোতে শুধুমাত্র অনুমোদিত কর্মচারীদেরই প্রবেশাধিকার সীমাবদ্ধ।

গুগলের বৈশ্বিক পরিকাঠামো আমাদেরকে প্রজেক্ট শিল্ড পরিচালনা করার সুযোগ করে দেয়, যা তথ্য সেন্সর করার জন্য ব্যবহৃত ডিডস (DDoS) আক্রমণের ঝুঁকিতে থাকা ওয়েবসাইটগুলোকে বিনামূল্যে ও সীমাহীন সুরক্ষা প্রদান করে। প্রজেক্ট শিল্ড সংবাদ ওয়েবসাইট, মানবাধিকার ওয়েবসাইট এবং নির্বাচন-পর্যবেক্ষণকারী ওয়েবসাইটগুলোর জন্য উপলব্ধ।

কম লেটেন্সি এবং উচ্চ প্রাপ্যতা সম্পন্ন সমাধান

গুগলের আইপি ডেটা নেটওয়ার্কটি নিজস্ব ফাইবার, সর্বজনীনভাবে উপলব্ধ ফাইবার এবং সমুদ্রের তলদেশের কেবল নিয়ে গঠিত। এই নেটওয়ার্কের মাধ্যমে আমরা বিশ্বজুড়ে অত্যন্ত নির্ভরযোগ্য এবং স্বল্প বিলম্বের পরিষেবা প্রদান করতে পারি।

গুগল তার প্ল্যাটফর্মের উপাদানগুলোকে অত্যন্ত রিডান্ড্যান্ট বা অতিরিক্ত ব্যবস্থাযুক্ত করে ডিজাইন করে। এই অতিরিক্ত ব্যবস্থা গুগলের সার্ভার ডিজাইন, ডেটা সংরক্ষণের পদ্ধতি, নেটওয়ার্ক ও ইন্টারনেট সংযোগ এবং সফটওয়্যার পরিষেবাগুলোর ক্ষেত্রেও প্রযোজ্য। এই ‘সবকিছুর অতিরিক্ত ব্যবস্থা’র মধ্যে এক্সেপশন হ্যান্ডলিং বা ব্যতিক্রমী পরিস্থিতি সামলানোও অন্তর্ভুক্ত এবং এটি এমন একটি সমাধান তৈরি করে যা কোনো একটিমাত্র সার্ভার, ডেটা সেন্টার বা নেটওয়ার্ক সংযোগের উপর নির্ভরশীল নয়।

প্রাকৃতিক দুর্যোগ বা স্থানীয় বিভ্রাটের মতো আঞ্চলিক বিঘ্নের প্রভাব বৈশ্বিক পণ্যগুলোর ওপর যাতে ন্যূনতম থাকে, সেজন্য গুগলের ডেটা সেন্টারগুলো ভৌগোলিকভাবে বিভিন্ন স্থানে ছড়িয়ে রয়েছে। যদি হার্ডওয়্যার, সফটওয়্যার বা কোনো নেটওয়ার্ক বিকল হয়ে যায়, তবে প্ল্যাটফর্ম পরিষেবা এবং কন্ট্রোল প্লেনগুলো স্বয়ংক্রিয়ভাবে ও দ্রুত এক কেন্দ্র থেকে অন্য কেন্দ্রে স্থানান্তরিত হয়, যাতে প্ল্যাটফর্ম পরিষেবাগুলো নিরবচ্ছিন্নভাবে চলতে পারে।

গুগলের অত্যন্ত শক্তিশালী পরিকাঠামো আপনার ব্যবসাকে ডেটা হারানোর ঝুঁকি থেকে রক্ষা করতেও সাহায্য করে। গুগলের সিস্টেমগুলো এমনভাবে ডিজাইন করা হয়েছে, যাতে আমাদের প্ল্যাটফর্মের রক্ষণাবেক্ষণ বা আপগ্রেডের প্রয়োজনে ডাউনটাইম বা রক্ষণাবেক্ষণের সময়কাল ন্যূনতম রাখা যায়।

অপারেশনাল নিরাপত্তা

নিরাপত্তা গুগলের কার্যক্রমের একটি অবিচ্ছেদ্য অংশ, কোনো গৌণ বিষয় নয়। এই অংশে গুগলের দুর্বলতা ব্যবস্থাপনা প্রোগ্রাম, ম্যালওয়্যার প্রতিরোধ প্রোগ্রাম, নিরাপত্তা পর্যবেক্ষণ এবং ঘটনা ব্যবস্থাপনা প্রোগ্রামগুলো বর্ণনা করা হয়েছে।

দুর্বলতা ব্যবস্থাপনা

গুগলের অভ্যন্তরীণ দুর্বলতা ব্যবস্থাপনা প্রক্রিয়াটি সমস্ত প্রযুক্তি স্তরে সক্রিয়ভাবে নিরাপত্তা ঝুঁকি স্ক্যান করে। এই প্রক্রিয়ায় বাণিজ্যিক, ওপেন সোর্স এবং বিশেষভাবে নির্মিত নিজস্ব টুলের সমন্বয় ব্যবহার করা হয় এবং এতে নিম্নলিখিত বিষয়গুলো অন্তর্ভুক্ত রয়েছে:

- গুণমান নিশ্চিতকরণ প্রক্রিয়া

- সফটওয়্যার নিরাপত্তা পর্যালোচনা

- ব্যাপক রেড টিম মহড়া সহ নিবিড় স্বয়ংক্রিয় ও ম্যানুয়াল অনুপ্রবেশ প্রচেষ্টা।

- গুগল ম্যাপস প্ল্যাটফর্ম পণ্যগুলির জন্য পুনরাবৃত্তিমূলক বাহ্যিক অনুপ্রবেশ পরীক্ষা

- পুনরাবৃত্ত বাহ্যিক নিরীক্ষা

দুর্বলতা ব্যবস্থাপনা সংস্থা এবং এর অংশীদাররা দুর্বলতাগুলো শনাক্ত করা এবং সেগুলোর ফলো-আপ করার জন্য দায়ী। যেহেতু সমস্যাগুলো সম্পূর্ণরূপে সমাধান করার পরেই নিরাপত্তার উন্নতি ঘটে, তাই অটোমেশন পাইপলাইনগুলো দুর্বলতা প্রশমিত করতে এবং ভুল বা আংশিক ডেপ্লয়মেন্ট চিহ্নিত করার জন্য একটি প্যাচ ডেপ্লয়মেন্টের অবস্থা ক্রমাগত পুনঃমূল্যায়ন করে।

শনাক্তকরণ ক্ষমতা উন্নত করতে, দুর্বলতা ব্যবস্থাপনা সংস্থাটি উচ্চ-মানের সূচকগুলির উপর মনোযোগ দেয়, যা প্রকৃত হুমকি নির্দেশকারী সংকেত থেকে অপ্রয়োজনীয় তথ্যকে আলাদা করে। সংস্থাটি শিল্পখাত এবং ওপেন-সোর্স কমিউনিটির সাথেও যোগাযোগকে উৎসাহিত করে। উদাহরণস্বরূপ, তারা সুনামি নেটওয়ার্ক নিরাপত্তা স্ক্যানারের জন্য একটি প্যাচ রিওয়ার্ড প্রোগ্রাম পরিচালনা করে, যা দুর্বলতার জন্য ওপেন-সোর্স ডিটেক্টর তৈরি করা ডেভেলপারদের পুরস্কৃত করে।

ম্যালওয়্যার প্রতিরোধ

গুগল আমাদের মূল পণ্যগুলির (যেমন জিমেইল, গুগল ড্রাইভ, গুগল ক্রোম, ইউটিউব, গুগল অ্যাডস এবং গুগল সার্চ) জন্য ম্যালওয়্যার সুরক্ষা বজায় রাখে, যা বিভিন্ন ধরণের ম্যালওয়্যার সনাক্তকরণ কৌশল ব্যবহার করে। সক্রিয়ভাবে ম্যালওয়্যার ফাইল সনাক্ত করতে, আমরা ওয়েব ক্রলিং, ফাইল ডেটোনেশন, কাস্টম স্ট্যাটিক ডিটেকশন, ডায়নামিক ডিটেকশন এবং মেশিন-লার্নিং ডিটেকশন ব্যবহার করি। আমরা একাধিক অ্যান্টিভাইরাস ইঞ্জিনও ব্যবহার করি।

আমাদের কর্মীদের সুরক্ষিত রাখতে, আমরা ক্রোম এন্টারপ্রাইজ প্রিমিয়ামের অন্তর্নির্মিত উন্নত নিরাপত্তা ব্যবস্থা এবং গুগল ক্রোমের এনহ্যান্সড সেফ ব্রাউজিং ফিচারটি ব্যবহার করি। আমাদের কর্মীরা যখন ওয়েব ব্রাউজ করেন, তখন এই ব্যবস্থাগুলো ফিশিং এবং ম্যালওয়্যার সাইটগুলোকে সক্রিয়ভাবে শনাক্ত করতে সক্ষম করে। এছাড়াও, সন্দেহজনক অ্যাটাচমেন্টগুলো সক্রিয়ভাবে স্ক্যান করার জন্য আমরা গুগল ওয়ার্কস্পেসে উপলব্ধ সবচেয়ে কঠোর নিরাপত্তা সেটিংস, যেমন জিমেইল সিকিউরিটি স্যান্ডবক্স, সক্রিয় করি। এই ব্যবস্থাগুলো থেকে প্রাপ্ত লগগুলো আমাদের নিরাপত্তা পর্যবেক্ষণ সিস্টেমে যুক্ত হয়, যা পরবর্তী অনুচ্ছেদে বর্ণনা করা হয়েছে।

নিরাপত্তা পর্যবেক্ষণ

গুগলের নিরাপত্তা পর্যবেক্ষণ কার্যক্রমটি অভ্যন্তরীণ নেটওয়ার্ক ট্র্যাফিক, সিস্টেমে কর্মীদের কার্যকলাপ এবং দুর্বলতা সম্পর্কিত বাহ্যিক তথ্য থেকে সংগৃহীত তথ্যের উপর কেন্দ্র করে পরিচালিত হয়। সমন্বিত নিরাপত্তা বিশ্লেষণের জন্য সমস্ত নিরাপত্তা টেলিমেট্রি ডেটা এক জায়গায় একত্রিত ও সংরক্ষণ করা গুগলের একটি মূল নীতি।

গুগলের বিশ্বব্যাপী নেটওয়ার্কের বিভিন্ন পয়েন্টে, সন্দেহজনক আচরণের জন্য অভ্যন্তরীণ ট্র্যাফিক পরীক্ষা করা হয়, যেমন এমন ট্র্যাফিকের উপস্থিতি যা বটনেট সংযোগের ইঙ্গিত দিতে পারে। এই বিশ্লেষণটি করার জন্য গুগল ট্র্যাফিক ক্যাপচার ও পার্স করতে ওপেন সোর্স এবং বাণিজ্যিক টুলের একটি সংমিশ্রণ ব্যবহার করে। গুগলের প্রযুক্তির উপর নির্মিত একটি মালিকানাধীন কোরিলেশন সিস্টেমও এই বিশ্লেষণকে সমর্থন করে। গ্রাহকের ডেটা অ্যাক্সেস করার চেষ্টার মতো অস্বাভাবিক আচরণ শনাক্ত করতে গুগল সিস্টেম লগ পরীক্ষা করে নেটওয়ার্ক বিশ্লেষণকে আরও সমৃদ্ধ করে।

গুগলের থ্রেট অ্যানালাইসিস গ্রুপ হুমকি সৃষ্টিকারীদের এবং তাদের কৌশল ও পদ্ধতির বিবর্তন পর্যবেক্ষণ করে। গুগলের নিরাপত্তা প্রকৌশলীরা আগত নিরাপত্তা প্রতিবেদন পর্যালোচনা করেন এবং পাবলিক মেইলিং লিস্ট, ব্লগ পোস্ট ও উইকি পর্যবেক্ষণ করেন। স্বয়ংক্রিয় নেটওয়ার্ক বিশ্লেষণ এবং সিস্টেম লগের স্বয়ংক্রিয় বিশ্লেষণ কোনো অজানা হুমকি কখন থাকতে পারে তা নির্ধারণ করতে সাহায্য করে। যদি স্বয়ংক্রিয় প্রক্রিয়াগুলো কোনো সমস্যা শনাক্ত করে, তবে তা গুগলের নিরাপত্তা কর্মীদের কাছে পাঠানো হয়।

অনুপ্রবেশ সনাক্তকরণ

গুগল স্বতন্ত্র ডিভাইসের হোস্ট-ভিত্তিক সংকেত, পরিকাঠামোর বিভিন্ন পর্যবেক্ষণ কেন্দ্র থেকে প্রাপ্ত নেটওয়ার্ক-ভিত্তিক সংকেত এবং পরিকাঠামো পরিষেবাগুলো থেকে প্রাপ্ত সংকেতগুলোকে একীভূত করতে অত্যাধুনিক ডেটা প্রসেসিং পাইপলাইন ব্যবহার করে। এই পাইপলাইনগুলোর উপর ভিত্তি করে নির্মিত নিয়মাবলী এবং মেশিন ইন্টেলিজেন্স অপারেশনাল সিকিউরিটি ইঞ্জিনিয়ারদের সম্ভাব্য ঘটনা সম্পর্কে সতর্কবার্তা দেয়। গুগলের তদন্ত ও ঘটনা-প্রতিক্রিয়া দলগুলো বছরে ৩৬৫ দিন, দিনে ২৪ ঘণ্টা এই সম্ভাব্য ঘটনাগুলোকে অগ্রাধিকার ভিত্তিতে বাছাই, তদন্ত এবং সেগুলোর প্রতিক্রিয়া জানায়। গুগল তার সনাক্তকরণ ও প্রতিক্রিয়া ব্যবস্থার কার্যকারিতা পরিমাপ এবং উন্নত করার জন্য বাহ্যিক পেনিট্রেশন টেস্টিং ছাড়াও রেড টিম অনুশীলন পরিচালনা করে।

ঘটনা ব্যবস্থাপনা

সিস্টেম বা ডেটার গোপনীয়তা, অখণ্ডতা বা প্রাপ্যতাকে প্রভাবিত করতে পারে এমন নিরাপত্তা সংক্রান্ত ঘটনাগুলোর জন্য গুগলের একটি কঠোর ঘটনা ব্যবস্থাপনা প্রক্রিয়া রয়েছে। গুগলের নিরাপত্তা ঘটনা ব্যবস্থাপনা প্রোগ্রামটি ঘটনা মোকাবেলার বিষয়ে NIST-এর নির্দেশিকা ( NIST SP 800–61 ) অনুসারে গঠিত। গুগল কোনো ঘটনার প্রস্তুতির জন্য ফরেনসিক এবং প্রমাণ ব্যবস্থাপনার বিষয়ে তার প্রধান কর্মীদের প্রশিক্ষণ প্রদান করে, যার মধ্যে থার্ড-পার্টি এবং নিজস্ব টুলের ব্যবহারও অন্তর্ভুক্ত।

গুগল গুরুত্বপূর্ণ ক্ষেত্রগুলোর জন্য ঘটনা প্রতিক্রিয়া পরিকল্পনা পরীক্ষা করে। এই পরীক্ষাগুলোতে অভ্যন্তরীণ হুমকি এবং সফটওয়্যারের দুর্বলতাসহ বিভিন্ন পরিস্থিতি বিবেচনা করা হয়। নিরাপত্তা সংক্রান্ত ঘটনার দ্রুত সমাধান নিশ্চিত করতে, গুগলের নিরাপত্তা দল সকল কর্মচারীর জন্য ২৪/৭ উপলব্ধ থাকে।

আমাদের ডেটা সংক্রান্ত ঘটনার প্রতিক্রিয়া প্রক্রিয়া সম্পর্কে আরও তথ্যের জন্য, গুগল ম্যাপস প্ল্যাটফর্ম ইনসিডেন্ট ম্যানেজমেন্ট দেখুন।

সফটওয়্যার উন্নয়ন অনুশীলন

গুগল সক্রিয়ভাবে দুর্বলতার প্রবেশ সীমিত করতে সোর্স কন্ট্রোল সুরক্ষা এবং দ্বি-পক্ষীয় পর্যালোচনা ব্যবহার করে। গুগল এমন লাইব্রেরিও সরবরাহ করে যা ডেভেলপারদের নির্দিষ্ট শ্রেণীর নিরাপত্তা ত্রুটি প্রবেশ করানো থেকে বিরত রাখে। উদাহরণস্বরূপ, গুগলের কাছে এসডিকে (SDK)-তে থাকা এক্সএসএস (XSS) দুর্বলতা দূর করার জন্য ডিজাইন করা লাইব্রেরি এবং ফ্রেমওয়ার্ক রয়েছে। এছাড়াও, নিরাপত্তা ত্রুটি শনাক্ত করার জন্য গুগলের কাছে ফাজার, স্ট্যাটিক অ্যানালাইসিস টুল এবং ওয়েব সিকিউরিটি স্ক্যানারের মতো স্বয়ংক্রিয় টুল রয়েছে।

উৎস কোড সুরক্ষা

গুগলের সোর্স কোড এমন রিপোজিটরিগুলোতে সংরক্ষিত থাকে যেখানে অন্তর্নির্মিত সোর্স ইন্টিগ্রিটি এবং গভর্নেন্স ব্যবস্থা রয়েছে, যা পরিষেবাটির বর্তমান এবং অতীতের উভয় সংস্করণ নিরীক্ষা করা সম্ভব করে তোলে। এই পরিকাঠামোর জন্য প্রয়োজন যে, একটি পরিষেবার বাইনারিগুলো পর্যালোচনা, চেক-ইন এবং পরীক্ষা করার পর নির্দিষ্ট সোর্স কোড থেকে তৈরি করতে হবে। বাইনারি অথরাইজেশন ফর বর্গ (BAB) হলো একটি অভ্যন্তরীণ প্রয়োগ যাচাই প্রক্রিয়া যা কোনো পরিষেবা ডেপ্লয় করার সময় সম্পন্ন হয়। BAB নিম্নলিখিত কাজগুলো করে থাকে:

- এটি নিশ্চিত করে যে গুগলে ব্যবহৃত প্রোডাকশন সফটওয়্যার এবং কনফিগারেশন পর্যালোচনা ও অনুমোদিত হয়েছে, বিশেষ করে যখন সেই কোড ব্যবহারকারীর ডেটা অ্যাক্সেস করতে পারে।

- কোড এবং কনফিগারেশন স্থাপন নির্দিষ্ট ন্যূনতম মান পূরণ করে কিনা তা নিশ্চিত করে।

- এটি কোনো অভ্যন্তরীণ ব্যক্তি বা প্রতিপক্ষের সোর্স কোডে ক্ষতিকারক পরিবর্তন করার ক্ষমতা সীমিত করে এবং একটি পরিষেবা থেকে তার উৎস পর্যন্ত একটি ফরেনসিক সূত্রও প্রদান করে।

অভ্যন্তরীণ ঝুঁকি হ্রাস করা

যেসব কর্মচারীকে পরিকাঠামোতে প্রশাসনিক অ্যাক্সেস দেওয়া হয়েছে, গুগল তাদের কার্যকলাপ সীমিত করে এবং সক্রিয়ভাবে পর্যবেক্ষণ করে। গুগল ক্রমাগত এমন অটোমেশন ব্যবহার করে নির্দিষ্ট কাজের জন্য বিশেষাধিকারপ্রাপ্ত অ্যাক্সেসের প্রয়োজনীয়তা দূর করার চেষ্টা করে, যা একই কাজ নিরাপদ ও নিয়ন্ত্রিত উপায়ে সম্পন্ন করতে পারে। উদাহরণস্বরূপ, গুগল কিছু কাজের জন্য উভয় পক্ষের অনুমোদন চায় এবং গুগল সীমিত এপিআই (API) ব্যবহার করে যা সংবেদনশীল তথ্য প্রকাশ না করেই ডিবাগিং করার সুযোগ দেয়।

গুগল কর্মীদের দ্বারা এন্ড-ইউজার তথ্যে প্রবেশাধিকার নিম্ন-স্তরের ইনফ্রাস্ট্রাকচার হুকের মাধ্যমে লগ করা হয়। গুগলের নিরাপত্তা দল অ্যাক্সেসের ধরণ পর্যবেক্ষণ করে এবং অস্বাভাবিক ঘটনা তদন্ত করে।

দুর্যোগ পুনরুদ্ধার পরীক্ষা - DiRT

দুর্যোগের সময় গুগল ম্যাপস প্ল্যাটফর্মের পরিষেবা এবং অভ্যন্তরীণ ব্যবসায়িক কার্যক্রম যেন চালু থাকে, তা নিশ্চিত করার জন্য গুগল ম্যাপস প্ল্যাটফর্ম বার্ষিক, কোম্পানি-ব্যাপী, বহু-দিনব্যাপী ডিজাস্টার রিকভারি টেস্টিং (DiRT) ইভেন্ট পরিচালনা করে। ইচ্ছাকৃতভাবে ব্যর্থতা ঘটিয়ে গুরুত্বপূর্ণ সিস্টেমের দুর্বলতা খুঁজে বের করতে এবং অনিয়ন্ত্রিতভাবে ব্যর্থতা ঘটার আগেই সেই দুর্বলতাগুলো সমাধান করার জন্য DiRT তৈরি করা হয়েছিল। DiRT চালু সিস্টেমগুলোকে অকার্যকর করে গুগলের প্রযুক্তিগত দৃঢ়তা পরীক্ষা করে এবং গুরুত্বপূর্ণ কর্মী, ক্ষেত্র বিশেষজ্ঞ ও নেতৃবৃন্দকে অংশগ্রহণ থেকে স্পষ্টভাবে বিরত রেখে গুগলের পরিচালনগত স্থিতিস্থাপকতা পরীক্ষা করে। সাধারণভাবে উপলব্ধ সমস্ত পরিষেবার স্থিতিস্থাপকতা এবং প্রাপ্যতা যাচাই করার জন্য চলমান, সক্রিয় DiRT পরীক্ষা ও যাচাইকরণ থাকা আবশ্যক।

একটি DiRT অনুশীলনের প্রস্তুতি নিতে, গুগল অগ্রাধিকার, যোগাযোগ প্রোটোকল, সম্ভাব্য প্রভাব এবং পরীক্ষার নকশার প্রয়োজনীয়তা সম্পর্কিত একগুচ্ছ সুসংগত নিয়ম প্রয়োগ করে, যার মধ্যে পূর্ব-পর্যালোচিত ও অনুমোদিত রোলব্যাক পরিকল্পনাও অন্তর্ভুক্ত থাকে। DiRT অনুশীলন এবং সিনারিওগুলো কেবল পরিষেবাটিতেই প্রযুক্তিগত ব্যর্থতা ঘটায় না, বরং এতে প্রক্রিয়া, গুরুত্বপূর্ণ কর্মীদের প্রাপ্যতা, সহায়ক সিস্টেম, যোগাযোগ এবং ভৌত প্রবেশাধিকারের ক্ষেত্রেও পরিকল্পিত ব্যর্থতা অন্তর্ভুক্ত থাকতে পারে। DiRT যাচাই করে যে বিদ্যমান প্রক্রিয়াগুলো বাস্তবে কাজ করে কি না। এটি আরও নিশ্চিত করে যে দলগুলো পূর্ব-প্রশিক্ষিত এবং তাদের এমন অভিজ্ঞতা রয়েছে যা তারা প্রকৃত বিভ্রাট, বিঘ্ন এবং মনুষ্যসৃষ্ট বা প্রাকৃতিক দুর্যোগের সময় কাজে লাগাতে পারে।

মূল নিরাপত্তা নিয়ন্ত্রণ

এই অংশে গুগল ম্যাপস প্ল্যাটফর্ম কর্তৃক তার প্ল্যাটফর্মকে সুরক্ষিত রাখার জন্য বাস্তবায়িত প্রধান নিরাপত্তা নিয়ন্ত্রণগুলো বর্ণনা করা হয়েছে।

এনক্রিপশন

এনক্রিপশন ডেটা সুরক্ষার জন্য একটি অতিরিক্ত প্রতিরক্ষা স্তর যোগ করে। এনক্রিপশন নিশ্চিত করে যে, যদি কোনো আক্রমণকারী ডেটার নাগাল পায়, তবে এনক্রিপশন কী-গুলো হাতে না পেলে সে ডেটাটি পড়তে পারবে না। এমনকি যদি কোনো আক্রমণকারী ডেটার নাগাল পেয়েও যায় (উদাহরণস্বরূপ, ডেটা সেন্টারগুলোর মধ্যকার তারের সংযোগে প্রবেশ করে বা কোনো স্টোরেজ ডিভাইস চুরি করে), তবুও তারা তা বুঝতে বা ডিক্রিপ্ট করতে পারবে না।

ডেটার গোপনীয়তা রক্ষায় গুগলের সহায়তার ক্ষেত্রে এনক্রিপশন একটি গুরুত্বপূর্ণ ব্যবস্থা। এটি সিস্টেমগুলোকে—যেমন ব্যাকআপের জন্য—ডেটা পরিচালনা করতে এবং ইঞ্জিনিয়ারদের গুগলের পরিকাঠামোকে সহায়তা করতে দেয়, কিন্তু সেই সিস্টেম বা কর্মীদেরকে ডেটাতে প্রবেশাধিকার দেয় না।

স্থির অবস্থায় এনক্রিপশন

এই বিভাগে "অ্যাট রেস্ট" এনক্রিপশন বলতে ডিস্ক (সলিড-স্টেট ড্রাইভ সহ) বা ব্যাকআপ মিডিয়াতে সংরক্ষিত ডেটা সুরক্ষিত করতে ব্যবহৃত এনক্রিপশনকে বোঝায়। ডেটা স্টোরেজ লেভেলে এনক্রিপ্ট করা হয়, সাধারণত AES256 (অ্যাডভান্সড এনক্রিপশন স্ট্যান্ডার্ড) ব্যবহার করে। গুগল গ্রাহকদের কোনো পদক্ষেপ ছাড়াই, ডেটা সেন্টারে গুগলের প্রোডাকশন স্টোরেজ স্ট্যাকে প্রায়শই হার্ডওয়্যার লেভেল সহ একাধিক স্তরে ডেটা এনক্রিপ্ট করা হয়।

এনক্রিপশনের একাধিক স্তর ব্যবহার করলে অতিরিক্ত ডেটা সুরক্ষা যুক্ত হয় এবং গুগলকে অ্যাপ্লিকেশনের প্রয়োজনীয়তার উপর ভিত্তি করে সর্বোত্তম পদ্ধতি বেছে নেওয়ার সুযোগ দেয়। গুগল তার সমস্ত প্রোডাক্ট জুড়ে এনক্রিপশন সামঞ্জস্যপূর্ণভাবে প্রয়োগ করার জন্য সাধারণ ক্রিপ্টোগ্রাফিক লাইব্রেরি ব্যবহার করে, যেগুলোতে গুগলের FIPS 140-2 দ্বারা যাচাইকৃত মডিউল অন্তর্ভুক্ত থাকে। একই লাইব্রেরির ধারাবাহিক ব্যবহারের ফলে এই কঠোরভাবে নিয়ন্ত্রিত ও পর্যালোচিত কোডটি বাস্তবায়ন এবং রক্ষণাবেক্ষণের জন্য ক্রিপ্টোগ্রাফারদের একটি ছোট দলকেই যথেষ্ট হয়।

স্থানান্তরের সময় ডেটা সুরক্ষিত রাখা

Data can be vulnerable to unauthorized access as it travels across the internet. Google Maps Platform supports strong encryption in transit between customer devices and networks, and Google's Google Front End (GFE) servers. Google recommends that customers/developers use Google's strongest supported cipher suite (TLS 1.3) when creating applications as a best practice. Some customers have use cases that require older cipher suites for compatibility reasons, so Google Maps Platform supports these weaker standards, but does not recommend using them whenever possible. Google Cloud also offers you additional transport encryption options, including Cloud VPN for establishing virtual private networks using IPsec for Google Maps Platform products.

Protecting data in transit between Google data centers

Application Layer Transport Security (ALTS) ensures that the integrity of Google traffic is protected and encrypted as needed. After a handshake protocol between the client and the server is complete and the client and the server negotiate the necessary shared cryptographic secrets for encrypting and authenticating network traffic, ALTS secures RPC (Remote Procedure Call) traffic by forcing integrity, using the negotiated shared secrets. Google supports multiple protocols for integrity guarantees, such as AES-GMAC (Advanced Encryption Standard), with 128-bit keys. Whenever traffic leaves a physical boundary controlled by or on behalf of Google, for example in transit over WAN (Wide Area Network) between data centers, all protocols are upgraded automatically to provide encryption and integrity guarantees.

Google Maps Platform Service Availability

Some Google Maps Platform services might not be available across all geographies. Some service disruptions are temporary (due to an unanticipated event, such as a network outage), but other service limitations are permanent due to government-imposed restrictions. Google's comprehensive Transparency Report and status dashboard show recent and ongoing disruptions of traffic to Google Maps Platform services. Google provides this data to help you analyze and understand Google's uptime information.

ক্লায়েন্ট-সাইড নিরাপত্তা

Security is a shared responsibility between a Cloud Service Provider and the customer/partner implementing Google Maps Platform products. This section details the customer/partner responsibilities that should be considered when architecting a Google Maps Platform solution.

JavaScript APIs

Secure Sites

Maps JavaScript API publishes a set of recommendations that allow a customer to fine tune their site Content Security Policy (CSP) to avoid vulnerabilities like cross-site scripting, clickjacking, and data injection attacks. The JavaScript API supports two forms of CSP: strict CSP using nonces and allowlist CSP.

Secure JavaScript

The JavaScript is regularly scanned for known security anti-patterns, and problems are quickly remediated. The JavaScript API is released on a weekly cadence or on demand, should any problems arise.

Mobile Application Security (MAS)

Mobile Application Security (MAS) is an open, agile, crowd-sourced effort, made of the contributions of dozens of authors and reviewers from all over the world. The OWASP Mobile Application Security (MAS) flagship project provides a security standard for mobile apps (OWASP MASVS) and a comprehensive testing guide (OWASP MASTG) that covers the processes, techniques, and tools used during a mobile app security test, as well as an exhaustive set of test cases that enables testers to deliver consistent and complete results.

- OWASP Mobile Application Security Verification Standard (MASVS) provides a baseline for complete and consistent security tests for both iOS and Android.

- OWASP Mobile Application Security Testing Guide (MASTG) is a comprehensive manual covering the processes, techniques, and tools used during mobile application security analysis, as well as an exhaustive set of test cases for verifying the requirements listed in the MASVS.

- The OWASP Mobile Application Security Checklist contains links to the MASTG test cases for each MASVS control.

- Security Assessments / Pentests: Ensure you're at least covering the standard attack surface and start exploring.

- Standard Compliance: Includes MASVS and MASTG versions and commit IDs.

- Learn and practice your mobile security skills.

- Bug Bounties: Go step by step covering the mobile attack surface.

Consider leveraging the OWASP MAS to enhance your iOS and Android application security, testing, and authentication capabilities.

অ্যান্ড্রয়েড

When developing Android applications, another resource to consider are the Android community application best practices. The Security guidelines contain best-practices guidance on enforcing secure communications, defining the correct permissions, safe data storage, service dependencies and more.

আইওএস

When developing iOS applications, consider Apple's Introduction to Secure Coding Guide , which contains best practices for the iOS Platform.

তথ্য সংগ্রহ, ব্যবহার এবং সংরক্ষণ

Google Maps Platform is committed to transparency regarding data collection, data usage, and data retention. Google Maps Platform's data collection, usage, and retention are subject to the Google Maps Platform Terms of Service , which includes the Google Privacy Policy .

তথ্য সংগ্রহ

Data is collected through use of Google Maps Platform Products. As a customer, you are in control of what information you transmit to Google Maps Platform through APIs and SDKs. All Google Maps Platform requests are logged, which include response status codes from the product.

Google Maps Platform logged data

Google Maps Platform logs data across the product suite. Logs contain multiple entries which typically include:

- Account identifier which can be an API key, Client ID, or Cloud project number. This is required for operations, support, and billing.

- IP address of the requesting server, service, or device. For APIs, note that the IP address sent to Google Maps Platform will be dependent on how the API invocation is implemented in your application/solution. For SDKs, the IP address of the invoking device is logged.

- Request URL , which contains the API and parameters being passed to the API. For example, the Geocoding API requires two parameters (address and API key). Geocoding also has a number of optional parameters. The request URL would contain all parameters passed to the service.

- Date and time of the request.

- Web applications have request headers logged which typically include data such as type of web browser and operating system.

- Mobile Applications using an SDK (Android and iOS) have the version, library,and application name logged.

Google Maps Platform log access

Access to logs is highly restricted and authorized only to specific team members who have a legitimate business need. Each access request to the log files is documented for auditing purposes, which is verified through Google's ISO 27001 and SOC 2 third-party audits.

ডেটা ব্যবহার

Data collected by Google Maps Platform is used for the following purposes:

- Improving Google products and services

- Providing customer technical support

- Operational monitoring and alerting

- Maintaining platform security

- Platform capacity planning

Please note that Google does not sell your personal information to third parties as documented in Google's Privacy Policy .

Data retention and anonymization

User data collected in Google Maps Platform logs may be retained for various lengths of time based on business needs, subject to storage and retention policies. User data is retained only when there is a legitimate business need, and it is deleted when it is no longer necessary for the purposes for which the data was collected. Acceptable means of deletion are strictly defined and include all layers through garbage collection. Deletion processes are monitored and verified to ensure compliance.

Anonymized, aggregate usage statistics derived from logs may be retained longer. All data anonymization is reviewed by the privacy team to ensure that it meets a sufficient technical standard and is appropriate to meet privacy, product, and regulatory needs.

Support for compliance requirements

Google Maps Platform regularly undergoes independent verification of its security, compliance and quality controls, and receives certifications, attestations, and audit reports to demonstrate compliance. Key international standards that we are audited against are the following:

- ISO / IEC 27001 (Information Security Management)

- ISO / IEC 27017 (Cloud Security)

- ISO / IEC 9001 (Quality Management)

In addition, our SOC 2 and SOC 3 reports are available to our customers. We also participate in sector and country specific frameworks, such as NIST 800-53 and TISAX (Germany).

For a complete listing of our compliance offerings, see our Security and Compliance Trust Center .

সারসংক্ষেপ

Security is a primary design criteria for all of Google's infrastructure, products, and operations. Google's scale of operations and its collaboration with the security research community enable us to address vulnerabilities quickly, and often to prevent them entirely. Google runs its own services, such as Search, YouTube, and Gmail, on the same infrastructure that it makes available to its customers, who benefit directly from Google's security controls and practices.

Google believes that it can offer a level of protection that few public cloud providers or private enterprise IT teams can match. Because protecting data is core to Google's business, we can make extensive investments in security, resources, and expertise at a scale that others cannot. Google's investment frees you to focus on your business and innovation. We will continue to invest in our platform to let you benefit from Google services in a secure and transparent manner.

এরপর কী হবে

To learn more about our security culture and philosophy, read Building Secure and Reliable Systems (O'Reilly book) .

To learn more about recommended best practices, read Google Maps Platform security guidance .

To learn more about product coverage by compliance certification, see Google Maps Platform Services in scope by compliance program .

To learn more about our approach to managing incidents, read Google Maps Platform Incident Management .