Các tài khoản được liên kết bằng cách sử dụng quy trình ngầm ẩn và mã uỷ quyền OAuth 2.0 tiêu chuẩn ngành. Dịch vụ của bạn phải hỗ trợ điểm cuối ủy quyền và tuân thủ giao thức trao đổi mã thông báo dựa trên OAuth 2.0.

Trong luồng ngầm ẩn, Google sẽ mở điểm cuối ủy quyền của bạn trong trình duyệt của người dùng. Sau khi đăng nhập thành công, bạn sẽ trả về một mã truy cập dài hạn cho Google. Mã truy cập này hiện nằm trong mọi yêu cầu do Google gửi.

Trong quy trình mã ủy quyền, bạn cần có hai điểm cuối:

Điểm cuối ủy quyền, giới thiệu giao diện người dùng đăng nhập cho người dùng chưa đăng nhập. Điểm cuối ủy quyền cũng tạo một mã ủy quyền ngắn hạn để ghi lại người dùng\39; đồng ý với quyền truy cập được yêu cầu.

Điểm cuối mã trao đổi, chịu trách nhiệm đối với hai loại sàn giao dịch:

- Trao đổi mã ủy quyền cho mã làm mới lâu dài và mã truy cập ngắn hạn. Việc trao đổi này xảy ra khi người dùng trải qua luồng liên kết tài khoản.

- Trao đổi một mã làm mới lâu dài để lấy mã truy cập ngắn hạn. Việc trao đổi này xảy ra khi Google cần một mã truy cập mới vì mã đó đã hết hạn.

Chọn một quy trình OAuth 2.0

Mặc dù quy trình ngầm ẩn đơn giản hơn để triển khai, nhưng Google khuyến nghị rằng mã thông báo truy cập do luồng ngầm ẩn cấp sẽ không bao giờ hết hạn. Điều này là do người dùng bắt buộc phải liên kết lại tài khoản của họ sau khi mã thông báo hết hạn với luồng ngầm ẩn. Nếu cần hết hạn mã thông báo vì lý do bảo mật, bạn nên sử dụng quy trình mã ủy quyền.

Hướng dẫn thiết kế

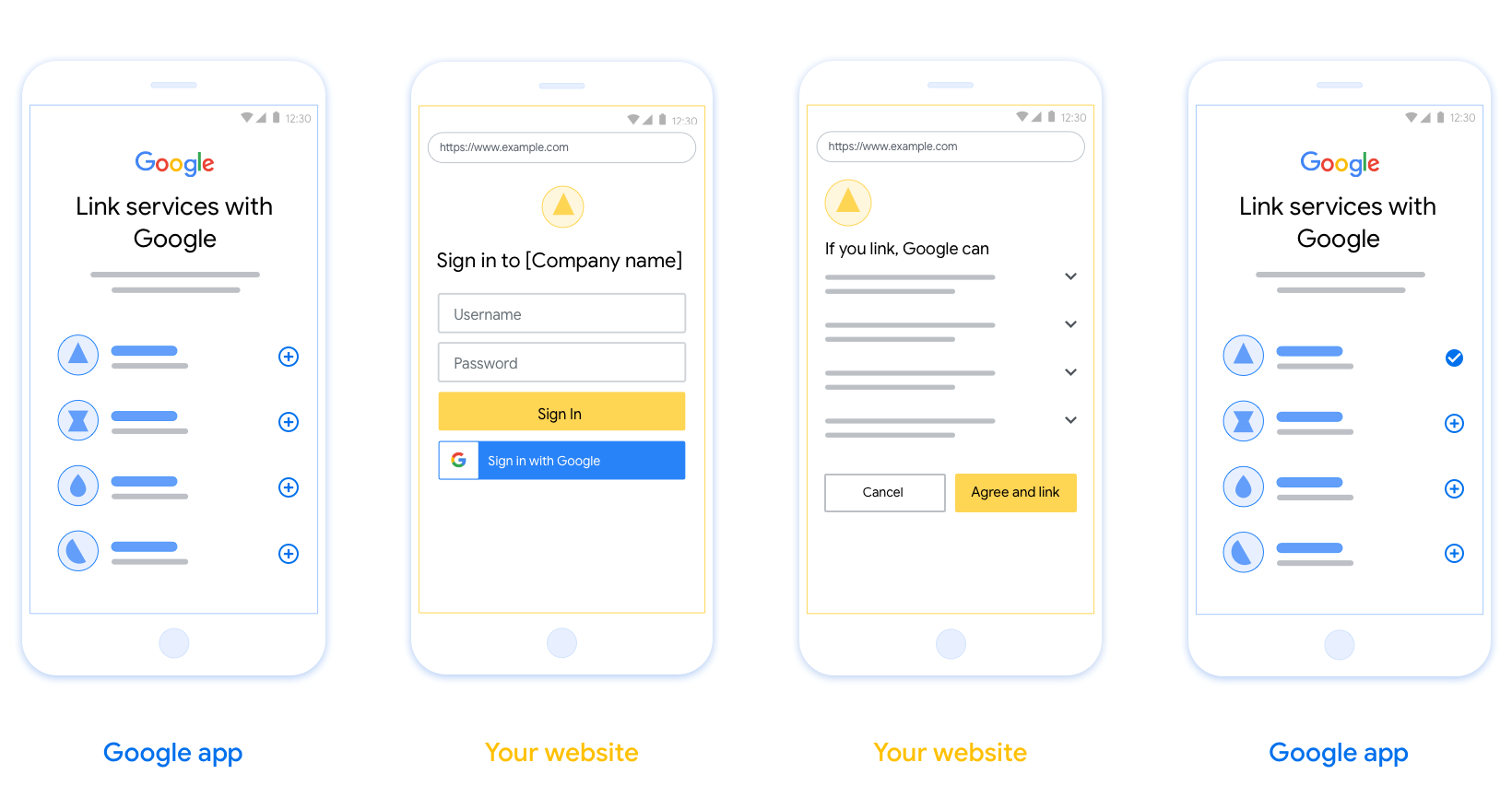

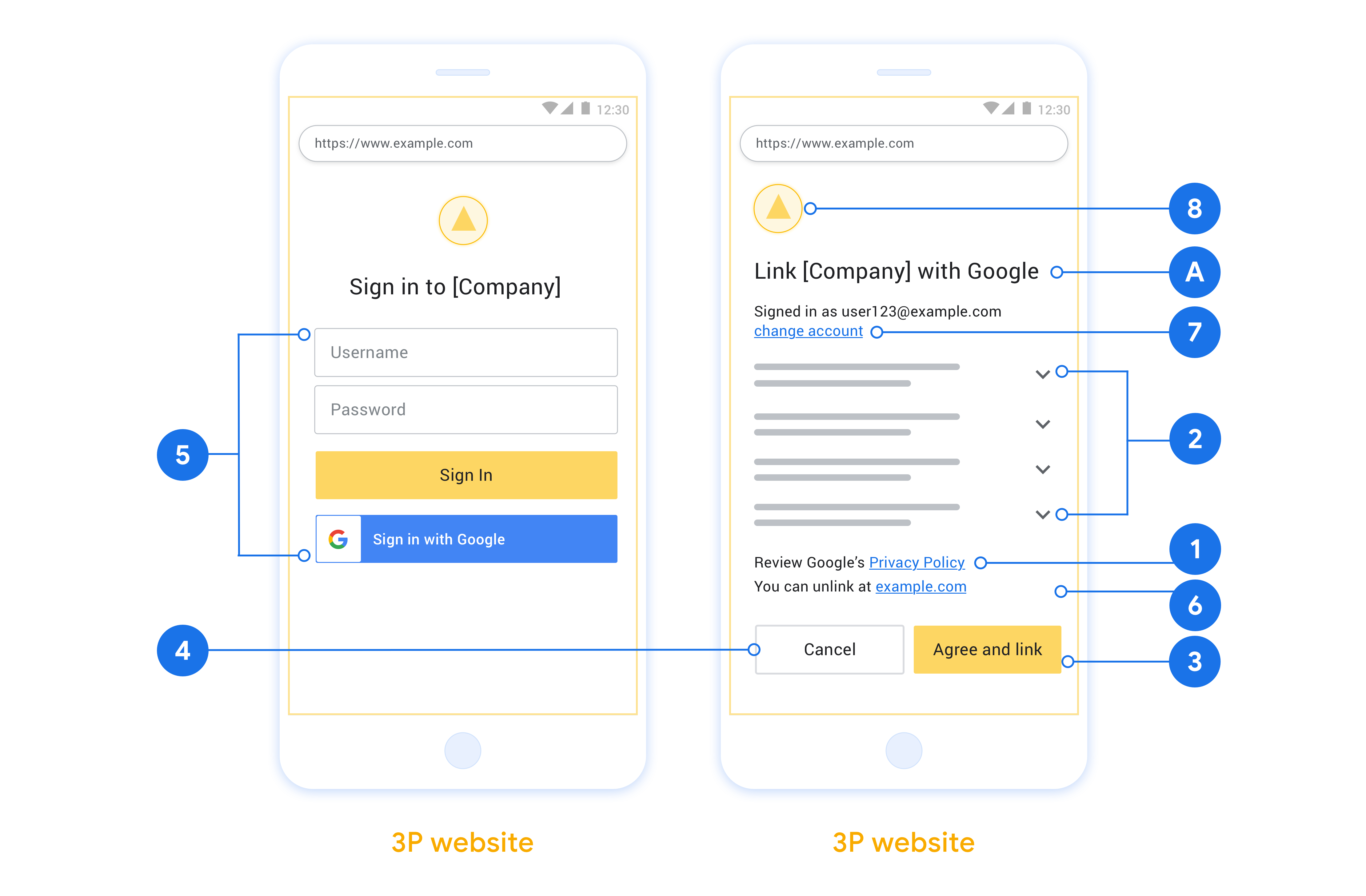

Phần này mô tả các yêu cầu về thiết kế và đề xuất cho màn hình người dùng mà bạn lưu trữ cho luồng liên kết OAuth. Sau khi ứng dụng Google gọi điện, nền tảng của bạn sẽ hiển thị màn hình đăng nhập vào trang Google và màn hình đồng ý liên kết tài khoản với người dùng. Người dùng được chuyển hướng lại ứng dụng của Google sau khi đồng ý liên kết tài khoản.

Yêu cầu

- Bạn phải thông báo rằng tài khoản của người dùng sẽ được liên kết với Google, không phải một sản phẩm cụ thể của Google như Google Home hoặc Trợ lý Google.

Đề xuất

Bạn nên làm như sau:

Hiển thị Chính sách quyền riêng tư của Google. Thêm một đường liên kết đến Chính sách quyền riêng tư của Google trên màn hình đồng ý.

Dữ liệu cần chia sẻ. Sử dụng ngôn ngữ rõ ràng và súc tích để cho người dùng biết dữ liệu của họ mà Google yêu cầu và lý do.

Lời kêu gọi hành động rõ ràng. Nêu rõ lời kêu gọi hành động rõ ràng trên màn hình đồng ý của bạn, chẳng hạn như "Đồng ý và liên kết". Điều này là do người dùng cần phải hiểu được dữ liệu mà họ cần chia sẻ với Google để liên kết tài khoản.

Khả năng hủy. Cung cấp cho người dùng một cách để quay lại hoặc hủy, nếu họ chọn không liên kết.

Xóa quy trình đăng nhập. Đảm bảo rằng người dùng có phương thức rõ ràng để đăng nhập vào Tài khoản Google của họ, chẳng hạn như các trường cho tên người dùng và mật khẩu hoặc Đăng nhập bằng Google.

Khả năng hủy liên kết. Cung cấp một cơ chế để người dùng huỷ liên kết, chẳng hạn như URL đến chế độ cài đặt tài khoản của họ trên nền tảng của bạn. Ngoài ra, bạn có thể bao gồm đường liên kết đến Tài khoản Google để người dùng có thể quản lý tài khoản được liên kết.

Khả năng thay đổi tài khoản người dùng. Đề xuất một phương thức để người dùng chuyển(các) tài khoản của họ. Điều này đặc biệt có lợi nếu người dùng có xu hướng có nhiều tài khoản.

- Nếu người dùng phải đóng màn hình đồng ý để chuyển đổi tài khoản, hãy gửi lỗi có thể khôi phục cho Google để người dùng có thể đăng nhập vào tài khoản mong muốn bằng quy trình liên kết OAuth và quy trình ngầm ẩn.

Bao gồm biểu trưng của bạn. Hiển thị biểu tượng công ty trên màn hình xin phép. Sử dụng nguyên tắc chọn kiểu để đặt biểu tượng của bạn. Nếu bạn muốn hiển thị biểu trưng của Google, hãy xem Biểu trưng và nhãn hiệu.

Tạo dự án

Cách tạo dự án để sử dụng tính năng liên kết tài khoản:

- Go to the Google API Console.

- Nhấp vào Tạo dự án .

- Nhập tên hoặc chấp nhận đề xuất được tạo.

- Xác nhận hoặc chỉnh sửa bất kỳ trường nào còn lại.

- Nhấp vào Tạo .

Để xem ID dự án của bạn:

- Go to the Google API Console.

- Tìm dự án của bạn trong bảng trên trang đích. ID dự án xuất hiện trong cột ID .

Định cấu hình Màn hình đồng ý OAuth

Quy trình Liên kết Tài khoản Google bao gồm một màn hình xin phép để cho người dùng biết ứng dụng đang yêu cầu quyền truy cập vào dữ liệu của họ, loại dữ liệu mà họ đang yêu cầu và các điều khoản áp dụng. Bạn sẽ cần định cấu hình màn hình xin phép bằng OAuth trước khi tạo mã ứng dụng khách Google API.

- Mở trang màn hình xin phép bằng OAuth trên bảng điều khiển API của Google.

- Nếu được nhắc, hãy chọn dự án bạn vừa tạo.

Trên trang "Màn hình xin phép bằng OAuth", hãy điền vào biểu mẫu rồi nhấp vào nút "Lưu".

Tên ứng dụng: Tên của ứng dụng đã yêu cầu sự đồng ý. Tên này phải phản ánh chính xác ứng dụng của bạn và nhất quán với tên ứng dụng mà người dùng thấy ở nơi khác. Tên ứng dụng sẽ xuất hiện trên màn hình đồng ý liên kết tài khoản.

Biểu trưng ứng dụng: Một hình ảnh trên màn hình xin phép sẽ giúp người dùng nhận ra ứng dụng của bạn. Biểu trưng này xuất hiện trên màn hình xin phép liên kết tài khoản và trong phần cài đặt tài khoản

Email hỗ trợ: Dành cho người dùng liên hệ với bạn khi có thắc mắc về sự đồng ý của họ.

Phạm vi cho API Google: Phạm vi cho phép ứng dụng của bạn truy cập vào dữ liệu riêng tư của người dùng trên Google. Đối với trường hợp sử dụng tính năng Liên kết Tài khoản Google, phạm vi mặc định (email, hồ sơ, openid) là đủ, bạn không cần thêm bất kỳ phạm vi nhạy cảm nào. Nhìn chung, phương pháp hay nhất là yêu cầu dần phạm vi (yêu cầu truy cập từ trước) tại thời điểm cần thiết. Tìm hiểu thêm.

Miền được uỷ quyền: Để bảo vệ bạn và người dùng của bạn, Google chỉ cho phép những ứng dụng xác thực bằng OAuth sử dụng Miền được uỷ quyền. Đường liên kết đến ứng dụng của bạn phải được lưu trữ trên Miền được cấp phép. Tìm hiểu thêm.

Đường liên kết đến Trang chủ của ứng dụng: Trang chủ dành cho ứng dụng. Phải được lưu trữ trên Miền được uỷ quyền.

Đường liên kết đến Chính sách quyền riêng tư của ứng dụng: Xuất hiện trên màn hình đồng ý liên kết Tài khoản Google. Phải được lưu trữ trên Miền được uỷ quyền.

Đường liên kết đến Điều khoản dịch vụ của ứng dụng (Không bắt buộc): Phải được lưu trữ trên một Miền được cấp phép.

Hình 1 Màn hình đồng ý liên kết Tài khoản Google cho một Ứng dụng giả định, Tunery

Kiểm tra "Trạng thái xác minh", nếu đơn đăng ký của bạn cần được xác minh rồi nhấp vào nút "Gửi để xác minh" để gửi đơn đăng ký xác minh. Tham khảo Các yêu cầu đối với việc xác minh bằng OAuth để biết thông tin chi tiết.

Triển khai máy chủ OAuth

Một OAuth 2.0 máy chủ thực hiện các dòng mã uỷ quyền bao gồm hai thiết bị đầu cuối, mà dịch vụ của bạn làm sẵn bằng HTTPS. Điểm cuối đầu tiên là điểm cuối ủy quyền, có nhiệm vụ tìm kiếm hoặc lấy sự đồng ý từ người dùng để truy cập dữ liệu. Điểm cuối ủy quyền hiển thị giao diện người dùng đăng nhập cho người dùng của bạn chưa đăng nhập và ghi lại sự đồng ý đối với quyền truy cập được yêu cầu. Điểm cuối thứ hai là điểm cuối trao đổi mã thông báo, được sử dụng để lấy các chuỗi được mã hóa, được gọi là mã thông báo, cho phép người dùng truy cập dịch vụ của bạn.

Khi một ứng dụng của Google cần gọi một trong các API dịch vụ của bạn, Google sẽ sử dụng các điểm cuối này cùng nhau để được người dùng của bạn cho phép gọi các API này thay mặt họ.

Một phiên quy trình mã ủy quyền OAuth 2.0 do Google bắt đầu có quy trình sau:

- Google mở điểm cuối ủy quyền của bạn trong trình duyệt của người dùng. Nếu quy trình bắt đầu trên thiết bị chỉ thoại cho một Hành động, thì Google sẽ chuyển việc thực thi đó sang điện thoại.

- Người dùng đăng nhập, nếu chưa đăng nhập và cấp cho Google quyền truy cập dữ liệu của họ bằng API của bạn, nếu họ chưa cấp quyền.

- Dịch vụ của bạn sẽ tạo ra một mã uỷ quyền và trả nó về Google. Để làm như vậy, hãy chuyển hướng trình duyệt của người dùng trở lại Google với mã ủy quyền được đính kèm với yêu cầu.

- Google gửi mã ủy quyền cho thiết bị đầu cuối trao đổi thẻ của bạn, mà xác minh tính xác thực của mã và trả về một access token và refresh token. Mã thông báo truy cập là mã thông báo tồn tại trong thời gian ngắn mà dịch vụ của bạn chấp nhận làm thông tin xác thực để truy cập các API. Mã thông báo làm mới là mã thông báo tồn tại lâu dài mà Google có thể lưu trữ và sử dụng để có được mã thông báo truy cập mới khi chúng hết hạn.

- Sau khi người dùng hoàn tất quy trình liên kết tài khoản, mọi yêu cầu tiếp theo được gửi từ Google đều chứa mã thông báo truy cập.

Xử lý các yêu cầu ủy quyền

Khi bạn cần thực hiện liên kết tài khoản bằng luồng mã ủy quyền OAuth 2.0, Google sẽ gửi người dùng đến điểm cuối ủy quyền của bạn với một yêu cầu bao gồm các thông số sau:

| Tham số điểm cuối ủy quyền | |

|---|---|

client_id | ID khách hàng mà bạn đã chỉ định cho Google. |

redirect_uri | URL mà bạn gửi phản hồi cho yêu cầu này. |

state | Giá trị sổ sách kế toán được chuyển lại cho Google không thay đổi trong URI chuyển hướng. |

scope | Tùy chọn: Một bộ không gian được phân định các chuỗi phạm vi mà xác định dữ liệu của Google đang yêu cầu ủy quyền cho. |

response_type | Loại giá trị sẽ trả về trong phản hồi. Đối với quyền của OAuth 2.0 dòng mã, kiểu phản ứng luôn là code . |

user_locale | Cài đặt ngôn ngữ tài khoản Google trong RFC5646 định dạng, được sử dụng để bản địa hoá nội dung của bạn trong ngôn ngữ ưa thích của người dùng. |

Ví dụ, nếu thiết bị đầu cuối cho phép bạn có sẵn tại https://myservice.example.com/auth , một yêu cầu có thể trông như sau:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

Để điểm cuối ủy quyền của bạn xử lý các yêu cầu đăng nhập, hãy làm theo các bước sau:

- Xác minh rằng các

client_idphù hợp với ID ứng dụng bạn đã gán cho Google, và rằngredirect_uriphù hợp với URL chuyển hướng cung cấp bởi Google cho dịch vụ của bạn. Các bước kiểm tra này rất quan trọng để ngăn việc cấp quyền truy cập vào các ứng dụng khách không mong muốn hoặc bị định cấu hình sai. Nếu bạn hỗ trợ nhiều OAuth dòng 2.0, cũng xác nhận rằngresponse_typelàcode. - Kiểm tra xem người dùng đã đăng nhập vào dịch vụ của bạn chưa. Nếu người dùng chưa đăng nhập, hãy hoàn tất quy trình đăng nhập hoặc đăng ký dịch vụ của bạn.

- Tạo mã ủy quyền để Google sử dụng để truy cập API của bạn. Mã ủy quyền có thể là bất kỳ giá trị chuỗi nào, nhưng nó phải đại diện duy nhất cho người dùng, khách hàng mà mã thông báo dành cho và thời gian hết hạn của mã, và nó phải không thể đoán được. Bạn thường cấp mã ủy quyền sẽ hết hạn sau khoảng 10 phút.

- Xác nhận rằng URL được chỉ định bởi các

redirect_uritham số có dạng sau:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- Chuyển hướng trình duyệt của người dùng đến URL được chỉ định bởi các

redirect_uritham số. Bao gồm mã cho phép bạn vừa tạo ra và bản gốc, giá trị trạng thái chưa sửa đổi khi bạn chuyển hướng bằng cách thêm cáccodevàstatetham số. Sau đây là một ví dụ về URL kết quả:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

Xử lý các yêu cầu trao đổi mã thông báo

Điểm cuối trao đổi mã thông báo của dịch vụ của bạn chịu trách nhiệm cho hai loại trao đổi mã thông báo:

- Trao đổi mã ủy quyền để lấy mã thông báo truy cập và mã làm mới

- Trao đổi mã thông báo làm mới để lấy mã thông báo truy cập

Yêu cầu trao đổi mã thông báo bao gồm các thông số sau:

| Thông số điểm cuối trao đổi mã thông báo | |

|---|---|

client_id | Một chuỗi xác định nguồn gốc yêu cầu là Google. Chuỗi này phải được đăng ký trong hệ thống của bạn dưới dạng mã nhận dạng duy nhất của Google. |

client_secret | Một chuỗi bí mật mà bạn đã đăng ký với Google cho dịch vụ của mình. |

grant_type | Loại mã thông báo được trao đổi. Nó là một trong hai authorization_code hoặc refresh_token . |

code | Khi grant_type=authorization_code , thông số này là mã Google nhận được từ một trong hai đăng nhập của bạn hoặc thẻ trao đổi thiết bị đầu cuối. |

redirect_uri | Khi grant_type=authorization_code , thông số này là URL được sử dụng trong yêu cầu uỷ quyền ban đầu. |

refresh_token | Khi grant_type=refresh_token , thông số này là làm mới thẻ Google nhận được từ thiết bị đầu cuối trao đổi thẻ của bạn. |

Trao đổi mã ủy quyền để lấy mã thông báo truy cập và mã làm mới

Sau khi người dùng đăng nhập và điểm cuối ủy quyền của bạn trả lại mã ủy quyền ngắn hạn cho Google, Google sẽ gửi yêu cầu đến điểm cuối trao đổi mã thông báo của bạn để trao đổi mã ủy quyền lấy mã thông báo truy cập và mã làm mới.

Đối với những yêu cầu này, giá trị của grant_type là authorization_code , và giá trị của code là giá trị của mã uỷ quyền trước đó bạn cấp cho Google. Sau đây là ví dụ về yêu cầu trao đổi mã ủy quyền lấy mã thông báo truy cập và mã thông báo làm mới:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

Để trao đổi mã ủy quyền cho một access token và làm mới thẻ, thẻ trao đổi thiết bị đầu cuối trä l của bạn để POST yêu cầu bằng cách thực hiện các bước sau:

- Xác minh rằng các

client_idxác định các yêu cầu nguồn gốc như một nguồn gốc được ủy quyền, và rằngclient_secretphù hợp với giá trị kỳ vọng. - Xác minh rằng mã ủy quyền hợp lệ và chưa hết hạn và ID khách hàng được chỉ định trong yêu cầu khớp với ID khách hàng được liên kết với mã ủy quyền.

- Xác nhận rằng URL được chỉ định bởi các

redirect_urithông số giống hệt với giá trị sử dụng trong yêu cầu uỷ quyền ban đầu. - Nếu bạn không thể xác minh tất cả các tiêu chí trên, trả lại một Bad Request lỗi HTTP 400 với

{"error": "invalid_grant"}là cơ quan. - Nếu không, hãy sử dụng ID người dùng từ mã ủy quyền để tạo mã thông báo làm mới và mã thông báo truy cập. Những mã thông báo này có thể là bất kỳ giá trị chuỗi nào, nhưng chúng phải đại diện duy nhất cho người dùng và khách hàng mà mã thông báo dành cho nó và chúng không được đoán. Đối với mã thông báo truy cập, cũng ghi lại thời gian hết hạn của mã thông báo, thường là một giờ sau khi bạn phát hành mã thông báo. Làm mới mã thông báo không hết hạn.

- Trả lại đối tượng JSON sau trong cơ thể của phản ứng HTTPS:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google lưu trữ mã thông báo truy cập và mã làm mới cho người dùng và ghi lại thời gian hết hạn của mã thông báo truy cập. Khi mã truy cập hết hạn, Google sử dụng mã làm mới để nhận mã truy cập mới từ điểm cuối trao đổi mã thông báo của bạn.

Trao đổi mã thông báo làm mới để lấy mã thông báo truy cập

Khi mã thông báo truy cập hết hạn, Google sẽ gửi yêu cầu đến điểm cuối trao đổi mã thông báo của bạn để đổi mã làm mới lấy mã thông báo truy cập mới.

Đối với những yêu cầu này, giá trị của grant_type được refresh_token , và giá trị của refresh_token là giá trị của thẻ refresh trước đó bạn cấp cho Google. Sau đây là ví dụ về yêu cầu trao đổi mã thông báo làm mới lấy mã thông báo truy cập:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

Để trao đổi một refresh mã thông báo cho một thẻ truy cập, thẻ trao đổi thiết bị đầu cuối trä l của bạn để POST yêu cầu bằng cách thực hiện các bước sau:

- Xác minh rằng các

client_idxác định các yêu cầu nguồn gốc như Google, và rằngclient_secretphù hợp với giá trị kỳ vọng. - Xác minh rằng mã thông báo làm mới hợp lệ và ID ứng dụng khách được chỉ định trong yêu cầu khớp với ID ứng dụng khách được liên kết với mã thông báo làm mới.

- Nếu bạn không thể xác minh tất cả các tiêu chí trên, trả lại một Bad Request lỗi HTTP 400 với

{"error": "invalid_grant"}là cơ quan. - Nếu không, hãy sử dụng ID người dùng từ mã làm mới để tạo mã thông báo truy cập. Các mã thông báo này có thể là bất kỳ giá trị chuỗi nào, nhưng chúng phải đại diện duy nhất cho người dùng và khách hàng mà mã thông báo đó dành cho và chúng không được đoán. Đối với mã thông báo truy cập, cũng ghi lại thời gian hết hạn của mã thông báo, thường là một giờ sau khi bạn phát hành mã thông báo.

- Trả lại đối tượng JSON sau trong phần nội dung của phản hồi HTTPS:

{ "token_type": "Bearer", "access_token": " ACCESS_TOKEN ", "expires_in": SECONDS_TO_EXPIRATION }

Handle userinfo requests

The userinfo endpoint is an OAuth 2.0 protected resource that return claims about the linked user. Implementing and hosting the userinfo endpoint is optional, except for the following use cases:

- Linked Account Sign-In with Google One Tap.

- Frictionless subscription on AndroidTV.

After the access token has been successfully retrieved from your token endpoint, Google sends a request to your userinfo endpoint to retrieve basic profile information about the linked user.

| userinfo endpoint request headers | |

|---|---|

Authorization header |

The access token of type Bearer. |

For example, if your userinfo endpoint is available at

https://myservice.example.com/userinfo, a request might look like the following:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

For your userinfo endpoint to handle requests, do the following steps:

- Extract access token from the Authorization header and return information for the user associated with the access token.

- If the access token is invalid, return an HTTP 401 Unauthorized error with using the

WWW-AuthenticateResponse Header. Below is an example of a userinfo error response:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

If a 401 Unauthorized, or any other unsuccessful error response is returned during the linking process, the error will be non-recoverable, the retrieved token will be discarded and the user will have to initiate the linking process again. If the access token is valid, return and HTTP 200 response with the following JSON object in the body of the HTTPS response:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }If your userinfo endpoint returns an HTTP 200 success response, the retrieved token and claims are registered against the user's Google account.userinfo endpoint response subA unique ID that identifies the user in your system. emailEmail address of the user. given_nameOptional: First name of the user. family_nameOptional: Last name of the user. nameOptional: Full name of the user. pictureOptional: Profile picture of the user.

Xác thực quá trình triển khai

You can validate your implementation by using the OAuth 2.0 Playground tool.

In the tool, do the following steps:

- Click Configuration to open the OAuth 2.0 Configuration window.

- In the OAuth flow field, select Client-side.

- In the OAuth Endpoints field, select Custom.

- Specify your OAuth 2.0 endpoint and the client ID you assigned to Google in the corresponding fields.

- In the Step 1 section, don't select any Google scopes. Instead, leave this field blank or type a scope valid for your server (or an arbitrary string if you don't use OAuth scopes). When you're done, click Authorize APIs.

- In the Step 2 and Step 3 sections, go through the OAuth 2.0 flow and verify that each step works as intended.

You can validate your implementation by using the Google Account Linking Demo tool.

In the tool, do the following steps:

- Click the Sign-in with Google button.

- Choose the account you'd like to link.

- Enter the service ID.

- Optionally enter one or more scopes that you will request access for.

- Click Start Demo.

- When prompted, confirm that you may consent and deny the linking request.

- Confirm that you are redirected to your platform.