تستند عناصر التحكّم في الوصول في Google Cloud Search إلى حساب المستخدم على Google. عند فهرسة المحتوى، يجب أن يتم تحويل جميع قوائم التحكّم بالوصول إلى عناصر إلى معرّفات صالحة لمستخدمي Google أو مجموعات Google (عناوين البريد الإلكتروني).

في العديد من الحالات، لا يكون للمستودع معرفة مباشرة بحسابات Google. بدلاً من ذلك، تمثّل الحسابات المحلية المستخدمين، أو يستخدم المستخدمون ميزة تسجيل الدخول الموحّد مع موفّر هوية. يُطلق على هذا المعرّف، بخلاف عنوان البريد الإلكتروني، اسم المعرّف الخارجي.

تساعد مصادر الهوية التي يتم إنشاؤها باستخدام "وحدة تحكّم المشرف" في سد الفجوة بين أنظمة الهوية من خلال:

- تحديد حقل مستخدم مخصّص لتخزين المعرّفات الخارجية يحلّ هذا الحقل أرقام التعريف الخارجية إلى حساب Google.

- تحديد مساحة اسم لمجموعات الأمان تتم إدارتها بواسطة مستودع أو موفّر هوية

استخدِم مصادر الهوية في الحالات التالية:

- لا يعرف المستودع عنوان البريد الإلكتروني الرئيسي للمستخدم في Google Workspace أو "دليل Google Cloud".

- يحدّد المستودع مجموعات التحكّم في الوصول التي لا تتوافق مع المجموعات المستندة إلى عناوين البريد الإلكتروني في Google Workspace.

تساهم مصادر الهوية في تحسين الكفاءة من خلال فصل الفهرسة عن ربط الهوية. يتيح لك ذلك تأجيل البحث عن المستخدم عند إنشاء قوائم التحكّم بالوصول وفهرسة العناصر.

مثال على عملية النشر

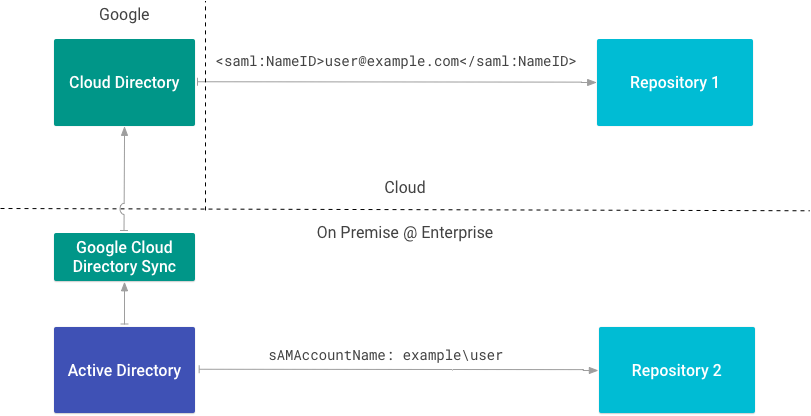

يعرض الشكل 1 مؤسسة تستخدم مستودعات محلية وسحابية. ويستخدم كلّ منهما نوعًا مختلفًا من المعرّف الخارجي.

يحدّد المستودع 1 المستخدمين من خلال عنوان البريد الإلكتروني باستخدام SAML. بما أنّها تعرف عنوان البريد الإلكتروني الأساسي في Google Workspace أو Cloud Directory، لا تحتاج إلى مصدر هوية.

يتكامل المستودع 2 مع دليل محلي ويحدّد المستخدمين من خلال

sAMAccountName. وبما أنّه يستخدم هذه السمة كمعرّف خارجي،

فهو يتطلّب مصدر هوية.

إنشاء مصدر هوية

إذا كنت بحاجة إلى مصدر هوية، يُرجى الاطّلاع على مقالة ربط هويات المستخدمين في Cloud Search.

أنشئ مصدر الهوية قبل إنشاء مُوصِّل المحتوى، لأنّك ستحتاج إلى معرّفه لإنشاء قوائم التحكّم بالوصول وفهرسة البيانات. يؤدي إنشاء مصدر هوية أيضًا إلى إنشاء خاصيّة مستخدم مخصّصة في "دليل Cloud" لتخزين المعرّفات الخارجية. يستخدم اسم السمة الاصطلاح IDENTITY_SOURCE_ID_identity.

يعرض هذا الجدول مصدرَي هوية: أحدهما لأسماء حسابات SAM والآخر لمعرّفات المستخدمين (uid).

| مصدر الهوية | خاصيّة المستخدم | رقم تعريف خارجي |

|---|---|---|

id1 |

id1_identity |

sAMAccountName |

id2 |

id2_identity |

uid |

أنشئ مصدر هوية لكل نوع من المعرّفات الخارجية المستخدَمة في مؤسستك.

يوضّح هذا الجدول كيف يظهر مستخدم لديه حساب Google ومعرّفان خارجيان في Cloud Directory:

| المستخدم | البريد الإلكتروني | id1_identity |

id2_identity |

|---|---|---|---|

| منى | ann@example.com |

example\ann |

1001 |

يمكنك الإشارة إلى المستخدم نفسه باستخدام أيّ من أرقام التعريف هذه عند إنشاء قوائم التحكّم بالوصول للفهرسة.

كتابة قوائم التحكم بالوصول الخاصة بالمستخدمين

استخدِم

getUserPrincipal()

أو

getGroupPrincipal()

لإنشاء كيانات أساسية باستخدام المعرّفات الخارجية.

يسترد هذا المثال أذونات الملفات، بما في ذلك المستخدمون الذين لديهم إذن الوصول:

تنشئ هذه المقتطفة عناصر أساسية للمالكين باستخدام السمة externalUserName:

ينشئ هذا المقتطف كيانات أساسية للقراء:

بعد إضافة القرّاء والمالكين، أنشئ قائمة التحكّم بالوصول باتّباع الخطوات التالية:

تستخدِم واجهة REST API النمط

identitysources/IDENTITY_SOURCE_ID/users/EXTERNAL_ID.

يتم تحليل id1_identity الخاص بالمستخدمة "أنغام" إلى identitysources/id1_identity/users/example/ann. هذا هو

المعرّف الوسيط للمستخدم.

لمزيد من المعلومات حول تصميم قوائم التحكم بالوصول في المستودع، يُرجى الاطّلاع على قوائم التحكم بالوصول.

مجموعات الخرائط

تعمل مصادر الهوية أيضًا كمساحة اسم لمجموعات قائمة التحكّم بالوصول. يُستخدَم هذا الخيار لإنشاء المجموعات التي تُستخدَم للأمان فقط أو المجموعات المحلية في مستودع، ولربطها.

استخدِم Cloud Identity Groups API لإنشاء المجموعات وإدارة الاشتراكات. اربط المجموعة بمصدر معلومات تعريفية باستخدام اسم مصدر المعلومات التعريفية كمساحة اسم.

ينشئ هذا المقتطف مجموعة:

إنشاء قائمة ACL للمجموعة

استخدِم getGroupPrincipal()

لإنشاء كيان أساسي للمجموعة باستخدام معرّف خارجي، ثم أنشئ قائمة التحكّم بالوصول (ACL):

موصِّلات الهوية

لا يمكن للمستخدمين الاطّلاع على العناصر في نتائج البحث إلى أن يتم تحويل معرّفاتهم الخارجية إلى معرّف Google في "دليل Cloud". يمكنك التأكّد من ذلك بثلاث طرق:

- تعديل الملفات الشخصية للمستخدمين يدويًا في وحدة تحكّم المشرف(يُنصح بذلك فقط لأغراض الاختبار)

- ربط أرقام التعريف باستخدام Directory API

- إنشاء موصّل هوية باستخدام Identity Connector SDK

تربط موصّلات تحديد الهوية المعرّفات الخارجية من هويات المؤسسات بهويات Google الداخلية. في حال إنشاء مصدر هوية، عليك أيضًا إنشاء موصّل هويات.

أداة مزامنة دليل Google Cloud (GCDS) هي مثال على مُوصِّل الهوية. وهي تربط معلومات المستخدمين والمجموعات من Active Directory بـ "دليل Cloud".

مزامنة الهويات باستخدام REST API

استخدِم طريقة update لمزامنة الهويات.

إعادة تحديد الهويات

بعد إعادة ربط هوية، يجب إعادة فهرسة العناصر حتى يصبح التغيير ساريًا.

- في حال إزالة عملية ربط مستخدم أو تغييرها، ستبقى عملية الربط الأصلية سارية إلى أن تتم إعادة الفهرسة.

- إذا حذفت مجموعة مرتبطة وأنشأت مجموعة جديدة باستخدام

groupKeyنفسه، لن يتم منحك إذن الوصول إلى أن تعيد الفهرسة.