Integrationspfad auswählen

Wählen Sie den Pfad aus, der Ihren Anforderungen am besten entspricht:

| Pfad | Optimal für | Weitere Informationen |

|---|---|---|

| Universal Commerce Protocol (UCP) | Händler und Einzelhändler | UCP-Dokumentation |

| Standard-Kontoverknüpfung | Smart Home, TV und YouTube. | Google Docs |

Durch die Kontoverknüpfung können Google-Kontoinhaber schnell, nahtlos und sicher eine Verbindung zu Ihren Diensten herstellen. Sie können die Google-Kontoverknüpfung implementieren, um die Daten eines Nutzers von Ihrer Plattform mit Google-Apps und ‑Diensten zu teilen.

Mit dem sicheren OAuth 2.0-Protokoll können Sie das Google-Konto eines Nutzers sicher mit seinem Konto auf Ihrer Plattform verknüpfen und so Google-Anwendungen und ‑Geräten Zugriff auf Ihre Dienste gewähren.

Nutzer können ihre Konten verknüpfen oder die Verknüpfung aufheben und optional auf Ihrer Plattform ein neues Konto mit einer Google-Kontoverknüpfung erstellen.

Anwendungsfälle

Hier einige Gründe für die Implementierung der Google-Kontoverknüpfung:

Daten eines Nutzers von Ihrer Plattform für Google-Apps und ‑Dienste freigeben

Integrieren Sie das Universal Commerce Protocol (UCP) in Google Shopping und KI-Plattformen (Google Suche, Gemini).

Du kannst deine Video- und Filminhalte mit Google TV abspielen.

Google Smart Home-Geräte mit der Google Home App und Google Assistant verwalten und steuern, z. B. „Hey Google, schalte das Licht ein“.

Mit Conversational Actions können Sie benutzerdefinierte Google Assistant-Funktionen und ‑Funktionalitäten erstellen, z. B. „Hey Google, bestelle mein übliches Getränk bei Starbucks“.

Nutzer können Belohnungen erhalten, wenn sie sich bestimmte Livestreams auf YouTube ansehen, nachdem sie ihr Google-Konto mit einem Belohnungspartnerkonto verknüpft haben.

Neue Konten bei der Registrierung mit einvernehmlich weitergegebenen Daten aus einem Google-Konto-Profil vorab ausfüllen.

Funktionen und Anforderungen

In der folgenden Tabelle sind die Unterstützung und Empfehlungen für die einzelnen Verknüpfungsabläufe definiert.

| Verknüpfungsablauf | Standardfunktionen | UCP-Funktionen |

|---|---|---|

| App Flip | Empfohlen | Empfohlen |

| Optimierte Verknüpfung | Empfohlen | Empfohlen |

| OAuth-Verknüpfung | Erforderlich (Fallback) | Erforderlich (Fallback) |

| OAuth 2.1 | Empfohlen | Empfohlen |

Agentische Entwicklung (MCP und UCP)

Large Language Models (LLMs) und KI-Agents benötigen eine robuste Authentifizierung, um auf Nutzerdaten zuzugreifen. Die Google-Kontoverknüpfung unterstützt die folgenden neuen Paradigmen:

- Model Context Protocol (MCP): GAL dient als Sicherheits-Handshake. KI-Agents verwenden OAuth 2.1-Tokens, um Ihre MCP-Server-Tools sicher abzufragen.

Universal Commerce Protocol (UCP): Ermöglicht Shopping-Agents den sicheren Zugriff auf Nutzerprofile und Zahlungsvektoren.

Verbessern Sie den Datenschutz der Nutzer, indem Sie benutzerdefinierte Bereiche definieren, um nur die erforderlichen Daten freizugeben. Steigern Sie das Vertrauen der Nutzer, indem Sie klar definieren, wie ihre Daten verwendet werden.

Der Zugriff auf Daten und Dienste, die auf Ihrer Plattform gehostet werden, kann durch Aufheben der Verknüpfung von Konten widerrufen werden. Durch die Implementierung eines optionalen Endpunkts für den Widerruf von Tokens können Sie mit von Google initiierten Ereignissen synchron bleiben. Mit RISC können Sie Google über alle Ereignisse zum Aufheben der Verknüpfung informieren, die auf Ihrer Plattform stattfinden.

Kontoverknüpfungsvorgänge

Es gibt drei Abläufe für die Google-Kontoverknüpfung, die alle auf OAuth basieren und bei denen Sie OAuth 2.0-kompatible Autorisierungs- und Tokenaustausch-Endpunkte verwalten oder steuern müssen.

Während der Verknüpfung stellen Sie Google Zugriffstokens für einzelne Google-Konten aus, nachdem Sie die Einwilligung der Kontoinhaber zum Verknüpfen ihrer Konten und zum Freigeben von Daten eingeholt haben.

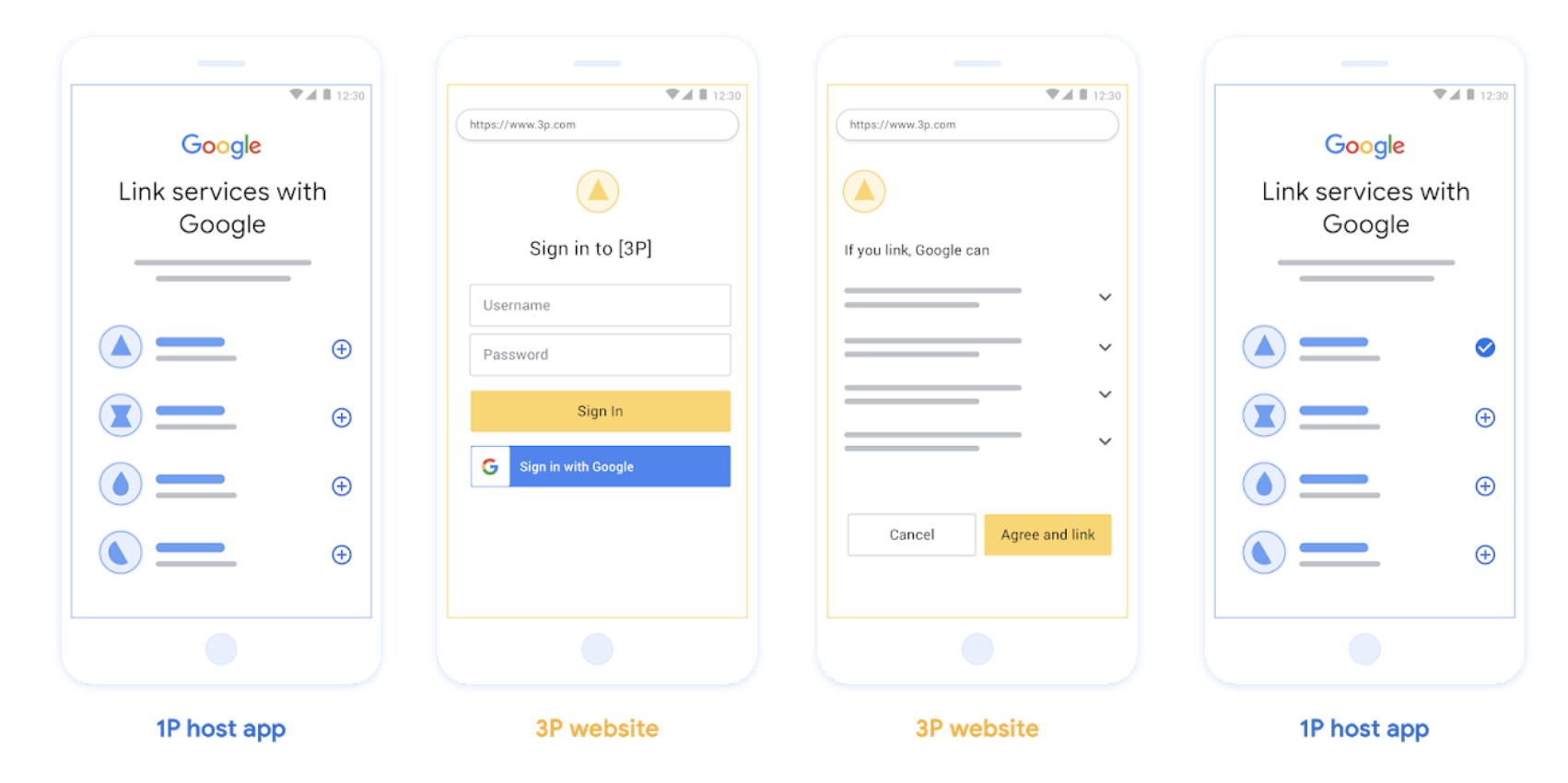

OAuth-Verknüpfung

Dies ist der OAuth-Verknüpfungsvorgang, bei dem Nutzer zum Verknüpfen auf Ihre Website weitergeleitet werden. Der Nutzer wird auf Ihre Website weitergeleitet, um sich in seinem Konto anzumelden. Nach der Anmeldung stimmt der Nutzer zu, dass seine Daten in Ihrem Dienst an Google weitergegeben werden. Zu diesem Zeitpunkt sind das Google-Konto des Nutzers und Ihr Dienst verknüpft.

OAuth-Verknüpfung unterstützt die OAuth-Abläufe mit Autorisierungscode und implizit. Ihr Dienst muss einen OAuth 2.0-kompatiblen Autorisierungsendpunkt für den impliziten Ablauf hosten und sowohl einen Autorisierungs- als auch einen Token-Austauschendpunkt verfügbar machen, wenn der Autorisierungscode-Vorgang verwendet wird.

Abbildung 1. Kontoverknüpfung auf dem Smartphone eines Nutzers mit OAuth-Verknüpfung

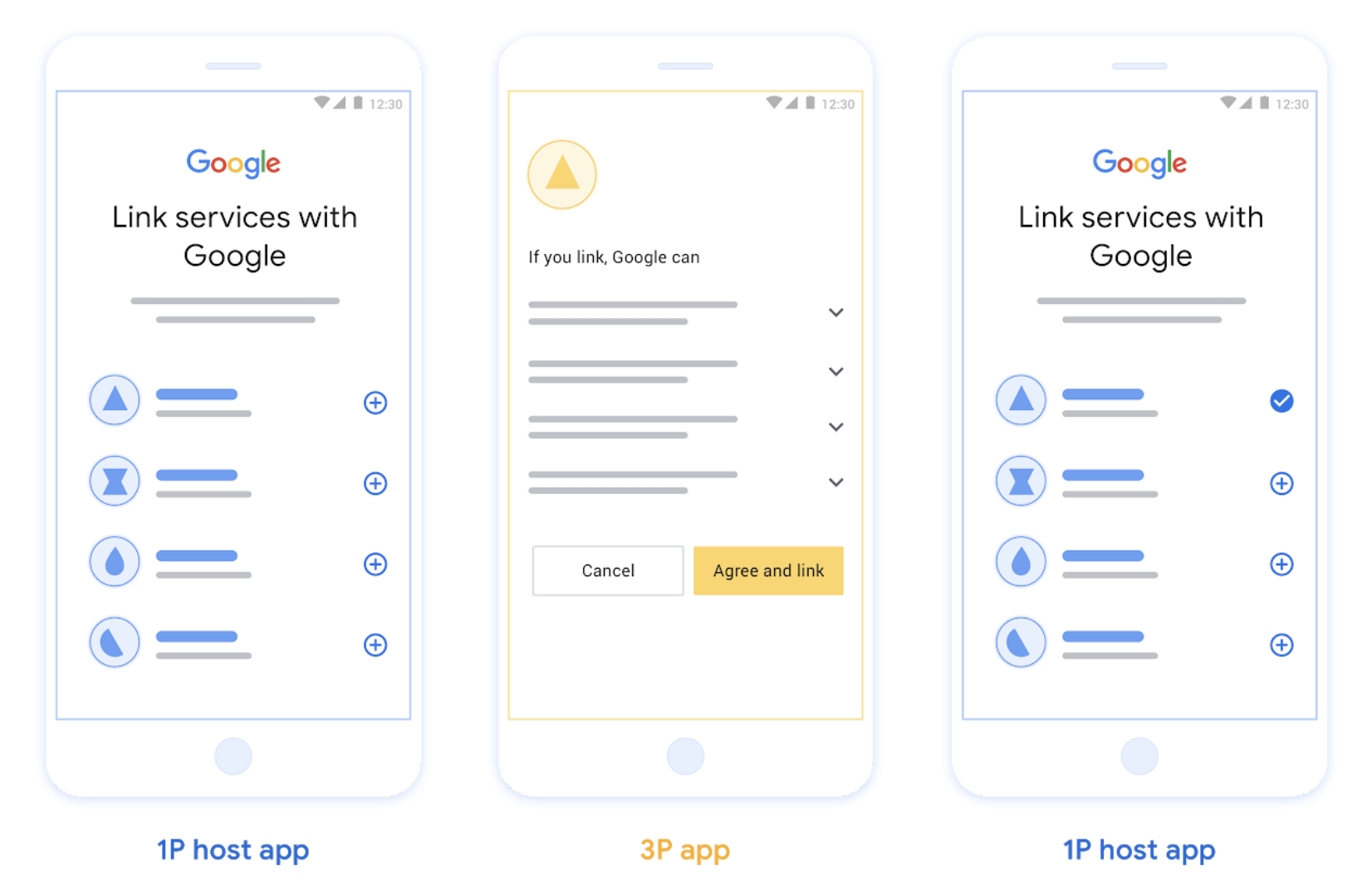

OAuth-basierte App-Flip-Verknüpfung („App-Flip“)

Ein OAuth-Vorgang, bei dem Nutzer zum Verknüpfen zu Ihrer App weitergeleitet werden.

OAuth-basierte App Flip Linking führt Nutzer durch den Vorgang, wenn sie zwischen Ihren bestätigten mobilen Android- oder iOS-Apps und der Google-Plattform wechseln, um die vorgeschlagenen Änderungen beim Datenzugriff zu prüfen und ihre Einwilligung zur Verknüpfung ihres Kontos auf Ihrer Plattform mit ihrem Google-Konto zu erteilen. Damit App Flip funktioniert, muss Ihr Dienst OAuth-Verknüpfung oder OAuth-basierte Über Google anmelden-Verknüpfung mit dem Autorisierungscode-Ablauf unterstützen.

App Flip wird sowohl für Android als auch für iOS unterstützt.

So gehts

Die Google App prüft, ob Ihre App auf dem Gerät des Nutzers installiert ist:

- Wenn die App gefunden wird, wird der Nutzer zu Ihrer App weitergeleitet. Ihre App holt die Einwilligung des Nutzers ein, das Konto mit Google zu verknüpfen, und leitet den Nutzer dann zurück zur Google-Oberfläche.

- Wenn die App nicht gefunden wird oder beim Verknüpfen über App-Flip ein Fehler auftritt, wird der Nutzer zum vereinfachten oder OAuth-Verknüpfungsablauf weitergeleitet.

Abbildung 2. Kontoverknüpfung auf dem Smartphone eines Nutzers mit App Flip

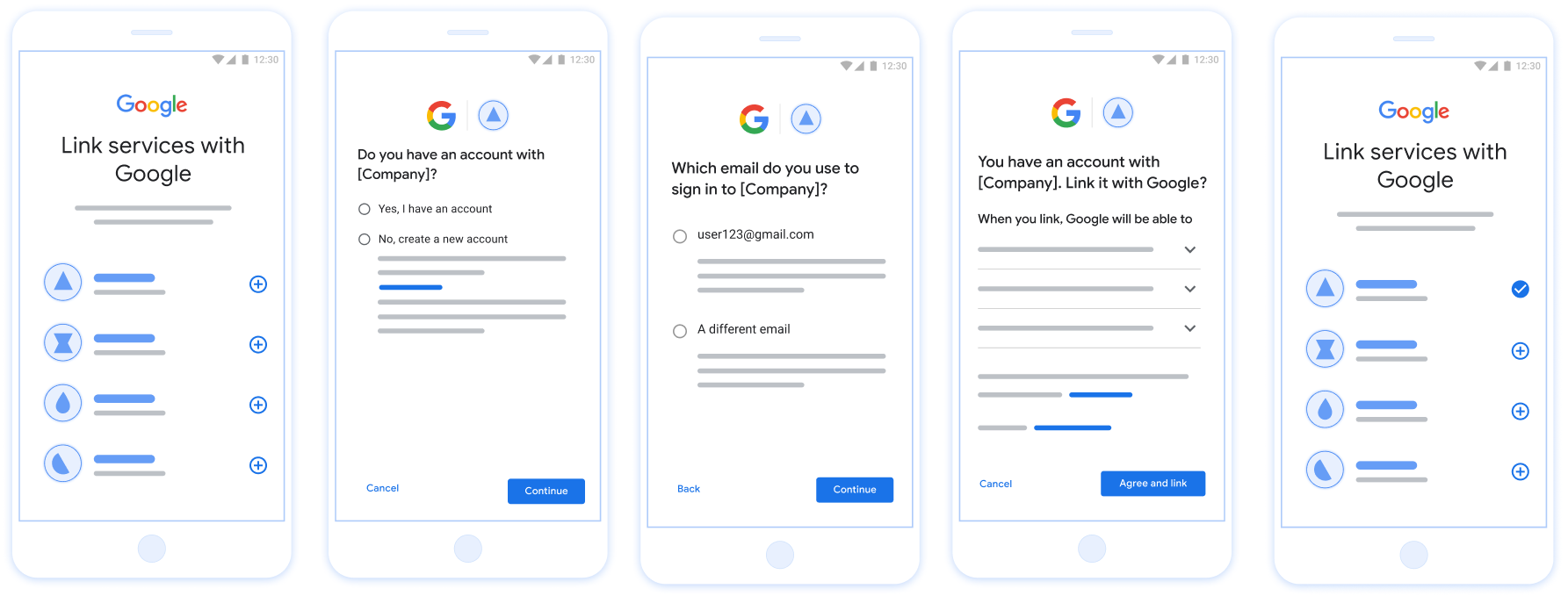

Optimierte Verknüpfung auf OAuth-Basis („optimiert“)

Mit OAuth-basierter Anmeldung mit Google und optimierter Verknüpfung wird die Anmeldung mit Google zusätzlich zur OAuth-Verknüpfung eingeführt. Nutzer können die Verknüpfung so abschließen, ohne die Google-Oberfläche zu verlassen. Das reduziert Reibungspunkte und Abbrüche.

Die OAuth-basierte vereinfachte Verknüpfung bietet die beste Nutzerfreundlichkeit mit nahtloser Anmeldung, Kontoerstellung und Kontoverknüpfung, indem die Anmeldung mit Google mit der OAuth-Verknüpfung kombiniert wird. Ihr Dienst muss Autorisierungs- und Tokenaustauschendpunkte unterstützen, die mit OAuth 2.0 kompatibel sind.

Außerdem muss Ihr Token-Austausch-Endpunkt JSON Web Token (JWT)-Assertions unterstützen und die Intents check, create und get implementieren.

So gehts

Google bestätigt das Nutzerkonto und gibt diese Informationen an Sie weiter:

- Wenn in Ihrer Datenbank ein Konto für den Nutzer vorhanden ist, hat der Nutzer sein Google-Konto erfolgreich mit seinem Konto in Ihrem Dienst verknüpft.

- Wenn in Ihrer Datenbank kein Konto für den Nutzer vorhanden ist, kann er entweder ein neues Drittanbieterkonto mit den von Google bereitgestellten Informationen E-Mail-Adresse, Name und Profilbild erstellen oder sich mit einer anderen E-Mail-Adresse anmelden und verknüpfen (dazu muss er sich über die OAuth-Verknüpfung in Ihrem Dienst anmelden).

Abbildung 3. Kontoverknüpfung auf dem Smartphone eines Nutzers mit Streamlined Linking

Welchen Ablauf sollten Sie verwenden?

Wir empfehlen, alle Abläufe zu implementieren, damit Nutzer die bestmögliche Verknüpfung erhalten. Die optimierten und App-Flip-Abläufe reduzieren die Reibung bei der Verknüpfung, da Nutzer den Verknüpfungsprozess in wenigen Schritten abschließen können. Der OAuth-Verknüpfungsablauf erfordert den geringsten Aufwand und ist ein guter Ausgangspunkt, bevor Sie die anderen Verknüpfungsabläufe hinzufügen.

Mit Tokens arbeiten

Die Google-Kontoverknüpfung basiert auf standardmäßigen OAuth 2.0-Tokenmechanismen. Sie stellen Google Zugriffstokens und Aktualisierungstokens aus, nachdem der Nutzer der Verknüpfung seines Kontos zugestimmt hat.

- Zugriffstokens: Kurzlebige Tokens, die von Google verwendet werden, um auf Ihre APIs zuzugreifen.

- Aktualisierungstokens: Langlebige Tokens, die von Google verwendet werden, um neue Zugriffstokens abzurufen, wenn sie ablaufen.

Ausführliche Protokollverträge und Parameteranforderungen finden Sie unter Token Exchange Endpoint.

Persistente Verknüpfung

Die dauerhafte Verknüpfung ist eine grundlegende Voraussetzung für stabile Integrationen. So bleiben Nutzerkonten auch bei vorübergehenden Netzwerkfehlern oder regelmäßigen Aktualisierungen der Anmeldedaten verknüpft.

Verwenden Sie für die Implementierung von persistenten Links einen „Sliding Window“-Ansatz: Verlängern Sie das Ablaufdatum des vorhandenen Aktualisierungstokens, anstatt es zu rotieren (siehe RFC 6749, Abschnitt 6). Dadurch werden Race-Bedingungen und unbeabsichtigte Verknüpfungsaufhebungen verhindert, die auftreten können, wenn ein neues Aktualisierungstoken ausgestellt, aber nicht erfolgreich von Google empfangen oder gespeichert wird.

Bei Google registrieren

Wir benötigen Details zu Ihrer OAuth 2.0-Einrichtung und Anmeldedaten, um die Kontoverknüpfung zu aktivieren. Weitere Informationen finden Sie unter Registrierung.