Entegrasyon yolunuzu seçin

İhtiyaçlarınıza en uygun yolu seçin:

| Yol | En uygun olduğu durumlar | Daha fazla bilgi |

|---|---|---|

| Evrensel Ticaret Protokolü (UCP) | Satıcılar ve perakendeciler. | UCP Docs |

| Standart Hesap Bağlama | Akıllı Ev, TV ve YouTube | Dokümanlar |

Hesap bağlama, Google Hesabı sahiplerinin hizmetlerinize hızlı, sorunsuz ve güvenli bir şekilde bağlanmasını sağlar. Kullanıcı verilerini platformunuzdan Google uygulamaları ve hizmetleriyle paylaşmak için Google Hesabı bağlantısı'nı uygulamayı seçebilirsiniz.

Güvenli OAuth 2.0 protokolü, kullanıcının Google Hesabı'nı platformunuzdaki hesabıyla güvenli bir şekilde bağlamanıza olanak tanır. Böylece Google uygulamaları ve cihazları hizmetlerinize erişebilir.

Kullanıcılar, Google Hesabı bağlantısı özelliğiyle hesaplarını bağlayabilir veya bağlantılarını kaldırabilir ve isteğe bağlı olarak platformunuzda yeni bir hesap oluşturabilir.

Kullanım alanları

Google Hesabı bağlantısını uygulamanın bazı nedenleri şunlardır:

Platformunuzdaki kullanıcı verilerini Google uygulamaları ve hizmetleriyle paylaşma

Evrensel Ticaret Protokolü (UCP)'nü kullanarak Google Alışveriş ve yapay zeka platformlarıyla (Arama, Gemini) entegrasyon yapın.

Video ve film içeriklerinizi Google TV'yi kullanarak oynatın.

Google Home uygulamasını ve Google Asistan'ı kullanarak Google Akıllı Ev'e bağlı cihazları yönetip kontrol edin. Örneğin, "Hey Google, ışıkları aç" diyebilirsiniz.

Sohbet İşlemleri ile kullanıcı tarafından özelleştirilmiş Google Asistan deneyimleri ve işlevleri oluşturun. "Ok Google, Starbucks'tan her zamanki siparişimi ver."

Kullanıcıların Google Hesaplarını bir ödül iş ortağı hesabına bağladıktan sonra YouTube'da uygun canlı yayınları izleyerek ödül kazanmalarını sağlayın.

Kayıt sırasında yeni hesapları, Google Hesabı profilinden izin alınarak paylaşılan verilerle önceden doldurma.

Özellikler ve şartlar

Aşağıdaki matris, her bağlantı akışı için destek ve önerileri tanımlar.

| Bağlantı oluşturma akışı | Standart Özellikler | UCP Özellikleri |

|---|---|---|

| Uygulama Değiştirme (App Flip) | Önerilen | Önerilen |

| Basitleştirilmiş bağlama | Önerilen | Önerilen |

| OAuth bağlantısı | Zorunlu (Yedek) | Zorunlu (Yedek) |

| OAuth 2.1 | Önerilen | Önerilen |

Temsilci tabanlı geliştirme (MCP ve UCP)

Büyük Dil Modelleri (LLM'ler) ve Yapay Zeka Ajanları, kullanıcı verilerine erişmek için güçlü kimlik doğrulama gerektirir. Google Hesabı bağlantısı, aşağıdaki yeni paradigmaları destekler:

- Model Context Protocol (MCP): GAL, güvenlik el sıkışması görevi görür. Aracılar, MCP sunucunuzun araçlarını güvenli bir şekilde sorgulamak için OAuth 2.1 jetonlarını kullanır.

Evrensel Ticaret Protokolü (UCP): Alışveriş temsilcilerinin kullanıcı profillerine ve ödeme vektörlerine güvenli bir şekilde erişmesini sağlar.

Yalnızca gerekli verileri paylaşmak için özel kapsamlar tanımlayarak kullanıcı gizliliğini iyileştirin. Verilerinin nasıl kullanıldığını net bir şekilde tanımlayarak kullanıcıların güvenini artırın.

Platformunuzda barındırılan verilere ve hizmetlere erişim, hesapların bağlantısı kaldırılarak iptal edilebilir. İsteğe bağlı token iptal etme uç noktası uygulayarak Google'ın başlattığı etkinliklerle senkronize kalabilir, Çapraz Hesap Koruma (RISC) ile de platformunuzda gerçekleşen tüm bağlantı kaldırma etkinliklerini Google'a bildirebilirsiniz.

Hesap bağlama akışları

Üç Google Hesabı bağlantısı akışı vardır. Bunların tümü OAuth tabanlıdır ve OAuth 2.0 uyumlu yetkilendirme ile jeton değişimi uç noktalarını yönetmenizi veya kontrol etmenizi gerektirir.

Bağlantı oluşturma süreci sırasında, hesap sahiplerinin hesaplarını bağlama ve veri paylaşma iznini aldıktan sonra Google'a tek tek Google Hesapları için erişim jetonları verirsiniz.

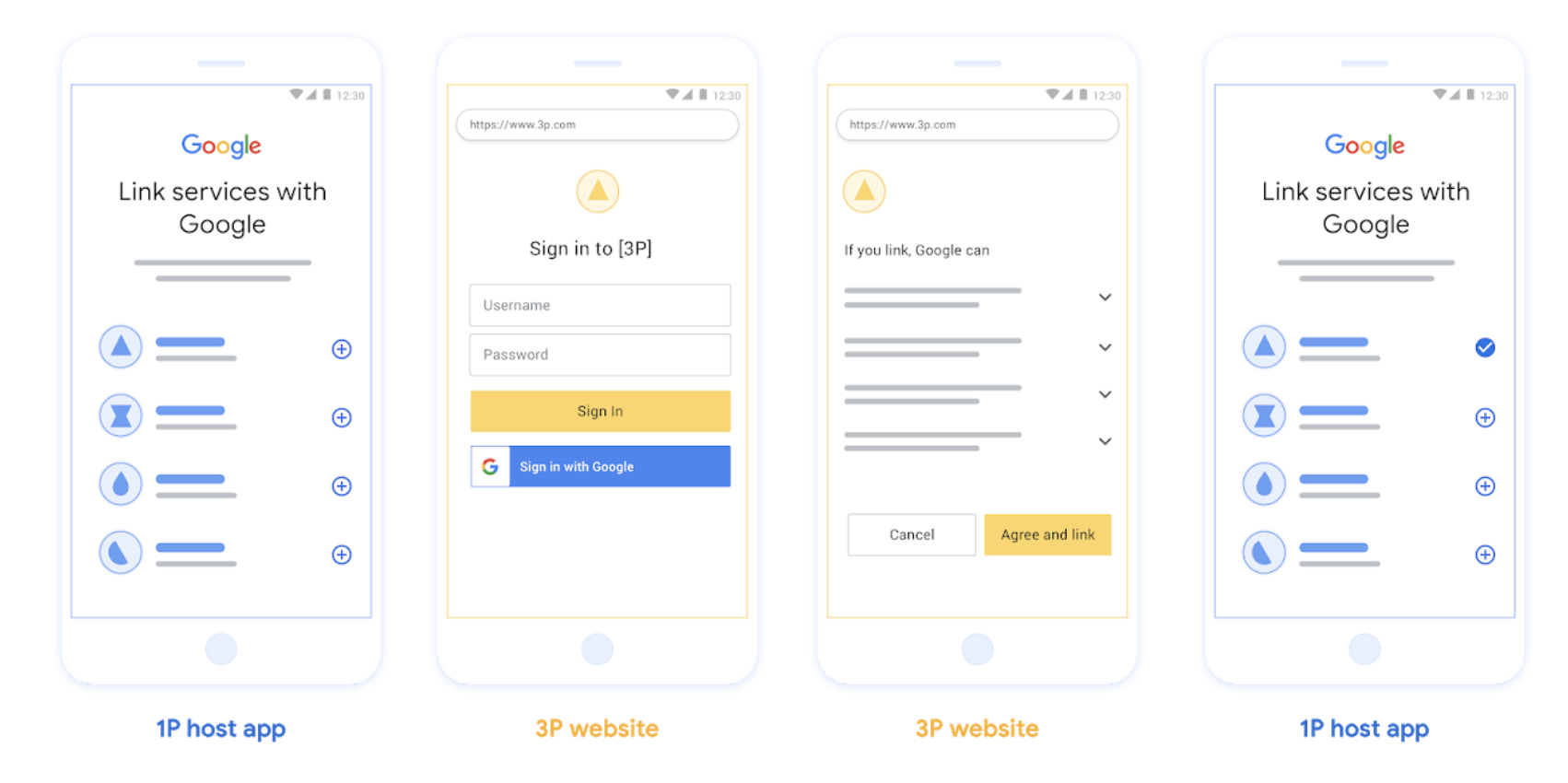

OAuth bağlantısı

Bu, kullanıcıları bağlantı oluşturmak için web sitenize yönlendiren OAuth bağlantı oluşturma akışıdır. Kullanıcı, hesabında oturum açmak için web sitenize yönlendirilir. Oturum açtıktan sonra kullanıcı, hizmetinizdeki verilerinin Google ile paylaşılmasına izin verir. Bu noktada, kullanıcının Google Hesabı ile hizmetiniz bağlanır.

OAuth bağlantısı, yetkilendirme kodu ve örtülü OAuth akışlarını destekler. Hizmetiniz, dolaylı akış için OAuth 2.0 uyumlu bir yetkilendirme uç noktasına sahip olmalı ve yetkilendirme kodu akışı kullanılırken hem yetkilendirme hem de jeton değişimi uç noktası sunmalıdır.

Şekil 1. OAuth bağlama ile kullanıcının telefonunda hesap bağlama

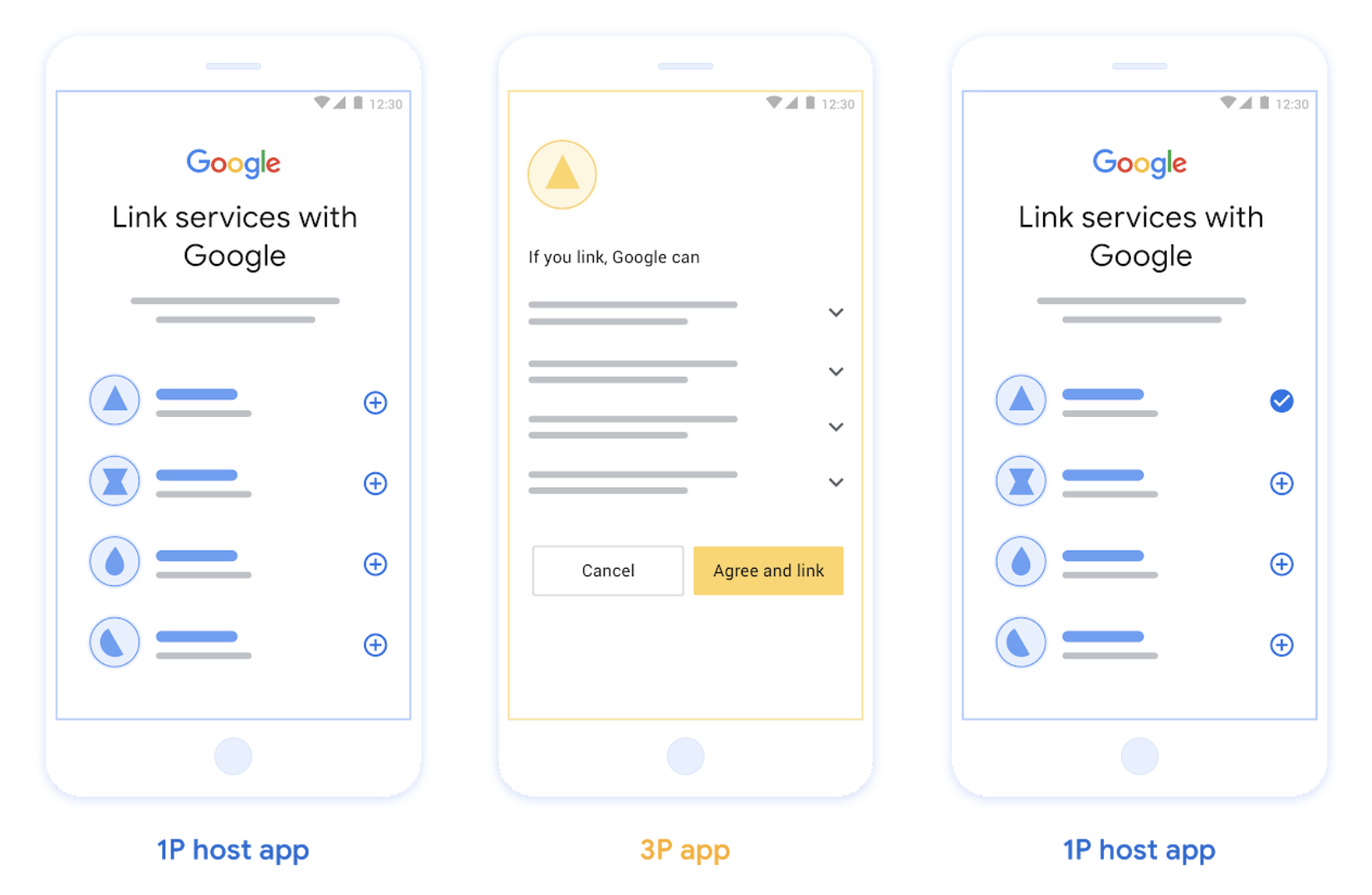

OAuth tabanlı uygulama bağlama (Uygulama Bağlama)

Kullanıcıları bağlantı oluşturmak için uygulamanıza yönlendiren bir OAuth akışı.

OAuth tabanlı Uygulama Geçişi Bağlantısı, kullanıcıları doğrulanmış Android veya iOS mobil uygulamalarınız ile Google'ın platformu arasında geçiş yaparken yönlendirerek önerilen veri erişimi değişikliklerini incelemelerini ve platformunuzdaki hesaplarını Google Hesaplarıyla bağlamak için izin vermelerini sağlar. Uygulama Geçişi'ni etkinleştirmek için hizmetiniz OAuth bağlantısını veya yetkilendirme kodu akışını kullanarak OAuth tabanlı Google ile Oturum Açma Bağlantısı'nı desteklemelidir.

Uygulama Değiştirme özelliği hem Android hem de iOS'te desteklenir.

İşleyiş şekli:

Google uygulaması, uygulamanızın kullanıcının cihazında yüklü olup olmadığını kontrol eder:

- Uygulama bulunursa kullanıcı uygulamanıza "yönlendirilir". Uygulamanız, kullanıcının hesabı Google'a bağlaması için izin alır ve ardından Google yüzeyine "geri yönlendirilir".

- Uygulama bulunamazsa veya uygulama bağlama bağlantı oluşturma süreci sırasında bir hata oluşursa kullanıcı, basitleştirilmiş veya OAuth bağlantı oluşturma akışına yönlendirilir.

Şekil 2. Uygulama Geçişi ile kullanıcının telefonunda hesap bağlama

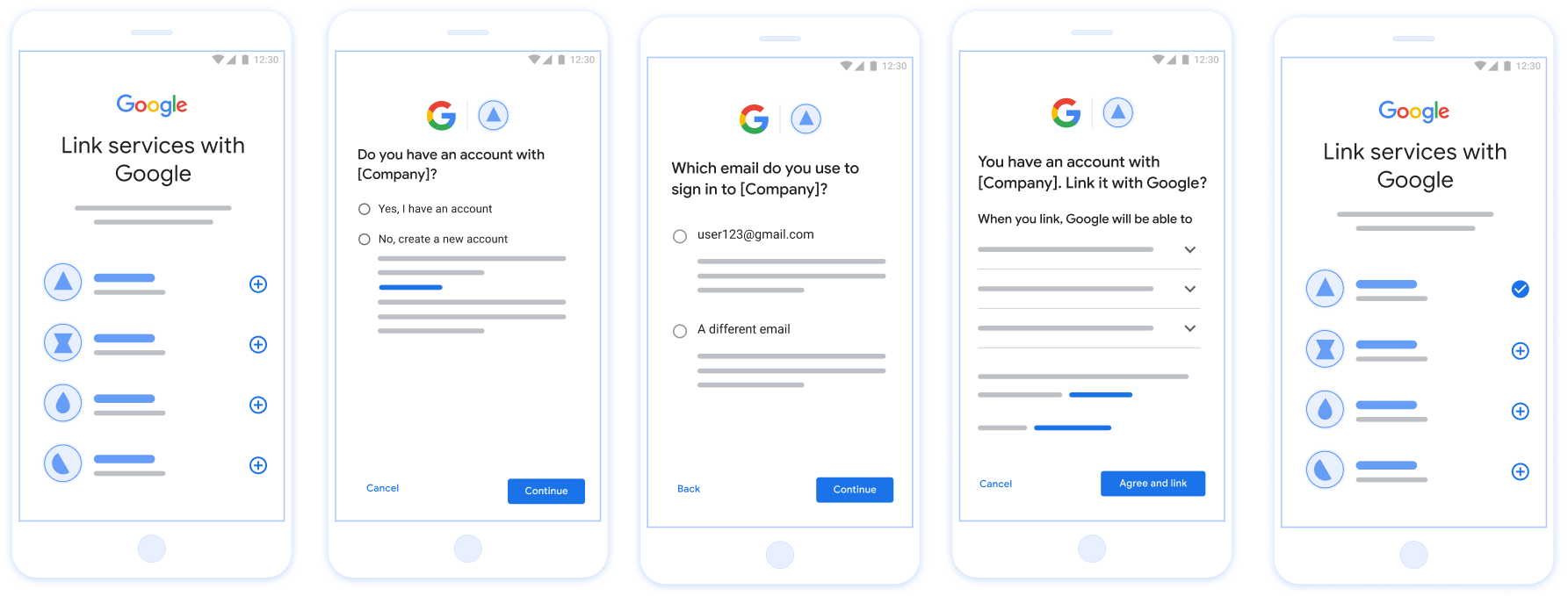

OAuth tabanlı basitleştirilmiş bağlama ("Basitleştirilmiş")

OAuth tabanlı Google ile Oturum Açma özelliği, bağlantı oluşturma sürecini kolaylaştırır. Bu özellik, OAuth bağlantısının üzerine Google ile Oturum Açma'yı ekleyerek kullanıcıların Google platformundan ayrılmadan bağlantı oluşturma sürecini tamamlamasına olanak tanır. Böylece, sorunlar ve kullanıcı kaybı azaltılır.

OAuth tabanlı basitleştirilmiş bağlama, Google ile oturum açma ve OAuth bağlamayı birleştirerek sorunsuz oturum açma, hesap oluşturma ve hesap bağlama ile en iyi kullanıcı deneyimini sunar. Hizmetiniz, OAuth 2.0 uyumlu yetkilendirme ve jeton değişimi uç noktalarını desteklemelidir.

Ayrıca, jeton değişimi uç noktanız JSON Web Token (JWT) onaylarını desteklemeli ve check, create ve get amaçlarını uygulamalıdır.

İşleyiş şekli:

Google, kullanıcı hesabını onaylar ve bu bilgileri size iletir:

- Veritabanınızda kullanıcı için bir hesap varsa kullanıcı, Google Hesabı'nı hizmetinizdeki hesabıyla başarıyla bağlar.

- Veritabanınızda kullanıcı için bir hesap yoksa kullanıcı, Google'ın sağladığı onaylanmış bilgilerle (e-posta, ad ve profil resmi) yeni bir 3. taraf hesabı oluşturabilir veya başka bir e-posta adresiyle oturum açıp bağlantı oluşturmayı seçebilir (bu durumda, OAuth bağlantısını kullanarak hizmetinizde oturum açması gerekir).

Şekil 3. Basitleştirilmiş Bağlantı ile kullanıcının telefonunda hesap bağlama

Hangi akışı kullanmalısınız?

Kullanıcıların en iyi bağlantı deneyimini elde etmesini sağlamak için tüm akışları uygulamanızı öneririz. Basitleştirilmiş ve uygulama bağlama akışları, kullanıcılar bağlantı oluşturma sürecini çok az adımda tamamlayabildiğinden bağlantı oluşturma sürecindeki zorlukları azaltır. OAuth bağlantı oluşturma akışı en az çaba gerektiren akıştır ve diğer bağlantı oluşturma akışlarını ekleyebileceğiniz iyi bir başlangıç noktasıdır.

Jetonlarla çalışma

Google Hesabı bağlantısı, standart OAuth 2.0 jeton mekanizmalarını kullanır. Kullanıcı, hesabını bağlamayı kabul ettikten sonra Google'a erişim jetonları ve yenileme jetonları verirsiniz.

- Erişim Jetonları: Google'ın API'lerinize erişmek için kullandığı kısa ömürlü jetonlar.

- Yenileme Jetonları: Google tarafından, süreleri dolduğunda yeni erişim jetonları almak için kullanılan uzun ömürlü jetonlar.

Ayrıntılı protokol sözleşmeleri ve parametre koşulları için Token Exchange Endpoint'i (Jeton Değişimi Uç Noktası) inceleyin.

Kalıcı Bağlantı

Kalıcı bağlantı, kararlı entegrasyonlar için temel bir gerekliliktir. Bu, geçici ağ hataları veya düzenli kimlik bilgisi yenileme işlemleri sırasında bile kullanıcı hesaplarının bağlı kalmasını sağlar.

Kalıcı bağlantı oluşturmayı uygulamak için "kayan pencere" yaklaşımını kullanın: Yenileme jetonunu döndürmek yerine mevcut yenileme jetonunun geçerlilik süresini uzatın (RFC 6749 Bölüm 6'ya bakın). Bu, yeni bir yenileme jetonu yayınlandığında ancak Google tarafından başarıyla alınmadığında veya depolanmadığında ortaya çıkabilecek yarış koşullarını ve istenmeyen bağlantı kaldırma işlemlerini önler.

Google ile kaydolma

Hesap bağlama özelliğini etkinleştirmek için OAuth 2.0 kurulumunuzun ayrıntılarını ve kimlik bilgilerini paylaşmanız gerekir. Ayrıntılar için kayıt bölümüne bakın.