اختيار مسار الدمج

اختَر المسار الأنسب لاحتياجاتك:

| المسار | الأفضل لـ | مزيد من المعلومات |

|---|---|---|

| بروتوكول Universal Commerce Protocol (UCP) | التجّار وبائعو التجزئة | مستندات UCP |

| ربط الحساب العادي | المنزل الذكي والتلفزيون وYouTube | مستندات Google |

تتيح ميزة "ربط الحساب" لأصحاب حسابات Google ربط حساباتهم بخدماتك بسرعة وسلاسة وأمان. يمكنك اختيار تنفيذ ميزة "ربط حساب Google" لمشاركة بيانات المستخدم من منصتك مع تطبيقات Google وخدماتها.

يتيح لك بروتوكول OAuth 2.0 الآمن ربط حساب المستخدم على Google بحسابه على منصتك بأمان، ما يمنح تطبيقات وأجهزة Google إذن الوصول إلى خدماتك.

يمكن للمستخدمين ربط حساباتهم أو إلغاء ربطها، ويمكنهم إنشاء حساب جديد على منصتك من خلال ميزة ربط حساب Google.

حالات الاستخدام

في ما يلي بعض الأسباب التي تستدعي تنفيذ عملية ربط حساب Google:

مشاركة بيانات أحد المستخدمين من منصتك مع تطبيقات Google وخدماتها

يمكنك التكامل مع Google Shopping ومساحات العرض المستندة إلى الذكاء الاصطناعي (مثل "بحث Google" وGemini) باستخدام بروتوكول Universal Commerce Protocol (UCP).

تشغيل محتوى الفيديو والأفلام باستخدام Google TV

إدارة والتحكّم في الأجهزة المتصلة بمنزل Google الذكي باستخدام تطبيق Google Home و"مساعد Google"، مثلاً "Ok Google، شغِّل الأضواء"

يمكنك إنشاء تجارب ووظائف مخصّصة للمستخدمين في "مساعد Google" باستخدام الإجراءات الحوارية، مثل "Ok Google، أريد طلب قهوتي المعتادة من ستاربكس".

إتاحة الفرصة للمستخدمين لكسب مكافآت من خلال مشاهدة أحداث بث مباشر مؤهلة على YouTube بعد ربط حساب Google بحساب على منصة شريكة تقدّم مكافآت

تعبئة الحسابات الجديدة مسبقًا أثناء عملية الاشتراك بالبيانات التي تمت مشاركتها بموافقة المستخدم من الملف الشخصي لحساب Google

الإمكانات والمتطلبات

تحدّد المصفوفة التالية إمكانية الاستخدام والاقتراحات لكل مسار ربط.

| Linking Flow | الميزات العادية | ميزات بروتوكول UCP |

|---|---|---|

| App Flip | خيار ننصح به | خيار ننصح به |

| الربط المبسّط | خيار ننصح به | خيار ننصح به |

| ربط الحسابات باستخدام OAuth | مطلوب (الخيار الاحتياطي) | مطلوب (الخيار الاحتياطي) |

| OAuth 2.1 | خيار ننصح به | خيار ننصح به |

التطوير المستند إلى الوكلاء (MCP وUCP)

تتطلّب النماذج اللغوية الكبيرة (LLM) ووكلاء الذكاء الاصطناعي مصادقة قوية للوصول إلى بيانات المستخدمين. يتوافق ربط حساب Google مع نماذج الاستخدام الجديدة التالية:

- بروتوكول سياق النموذج (MCP): يعمل GAL كتأكيد اتصال آمن. تستخدم البرامج الآلية رموز OAuth 2.1 المميزة للاستعلام بشكل آمن عن أدوات خادم MCP.

بروتوكول Universal Commerce Protocol (UCP): يتيح لوكلاء التسوّق الوصول إلى ملفات المستخدمين الشخصية وطرق الدفع بشكل آمن.

تحسين خصوصية المستخدم من خلال تحديد نطاقات مخصّصة لمشاركة البيانات الضرورية فقط، وزيادة ثقة المستخدم من خلال تحديد كيفية استخدام بياناته بوضوح

يمكن إلغاء إذن الوصول إلى البيانات والخدمات المستضافة على منصتك من خلال إلغاء ربط الحسابات. يتيح لك تنفيذ نقطة نهاية اختيارية لإبطال الرموز المميزة البقاء على اطّلاع دائم على الأحداث التي تبدأها Google، بينما تتيح لك ميزة الحماية من خلال ربط الحسابات(RISC) إرسال إشعار إلى Google بشأن أي أحداث إلغاء ربط تحدث على منصتك.

مسارات ربط الحساب

تتوفّر 3 طرق لربط حساب Google، وكلها تستند إلى بروتوكول OAuth وتتطلّب منك إدارة أو التحكّم في نقاط نهاية تبادل الرموز المميزة والتفويض المتوافقة مع الإصدار 2.0 من OAuth.

أثناء عملية الربط، يمكنك إصدار رموز مميّزة للوصول إلى حسابات فردية على Google بعد الحصول على موافقة أصحاب الحسابات على ربط حساباتهم ومشاركة البيانات.

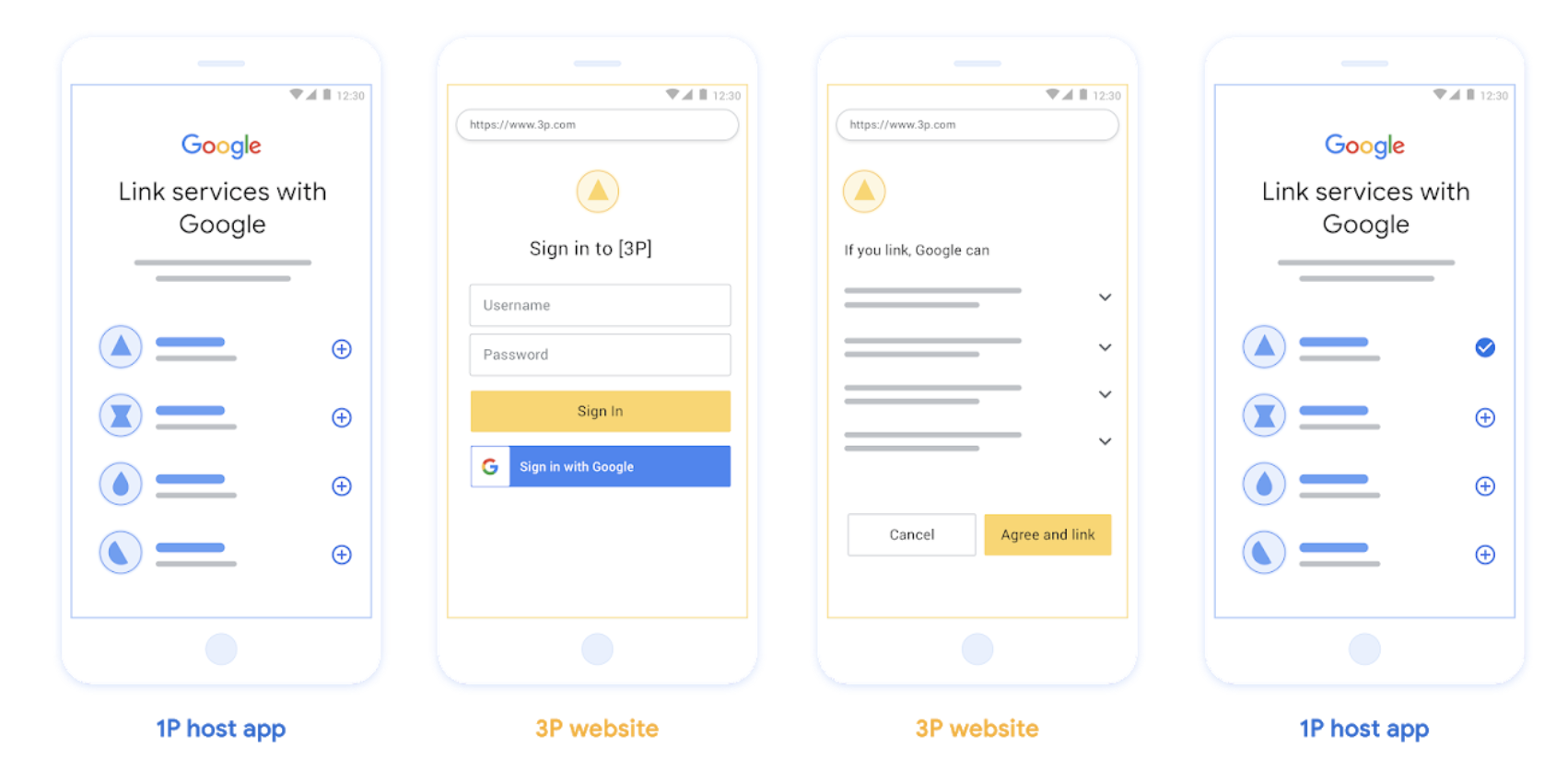

ربط الحسابات باستخدام OAuth

هذا هو مسار ربط حسابات OAuth الذي يرسل المستخدمين إلى موقعك الإلكتروني لإجراء عملية الربط. تتم إعادة توجيه المستخدم إلى موقعك الإلكتروني لتسجيل الدخول إلى حسابه. بعد تسجيل الدخول، يوافق المستخدم على مشاركة بياناته على خدمتك مع Google. في هذه المرحلة، يتم ربط حساب المستخدم على Google بخدمتك.

يتوافق ربط الحسابات باستخدام OAuth مع مسارَي OAuth الضمني ورمز التفويض. يجب أن تستضيف خدمتك نقطة نهاية تفويض متوافقة مع OAuth 2.0 للمسار الضمني، ويجب أن تعرض نقطة نهاية تفويض ونقطة نهاية لتبادل الرموز المميزة عند استخدام مسار رمز التفويض.

الشكل 1 ربط الحسابات على هاتف المستخدم باستخدام ربط OAuth

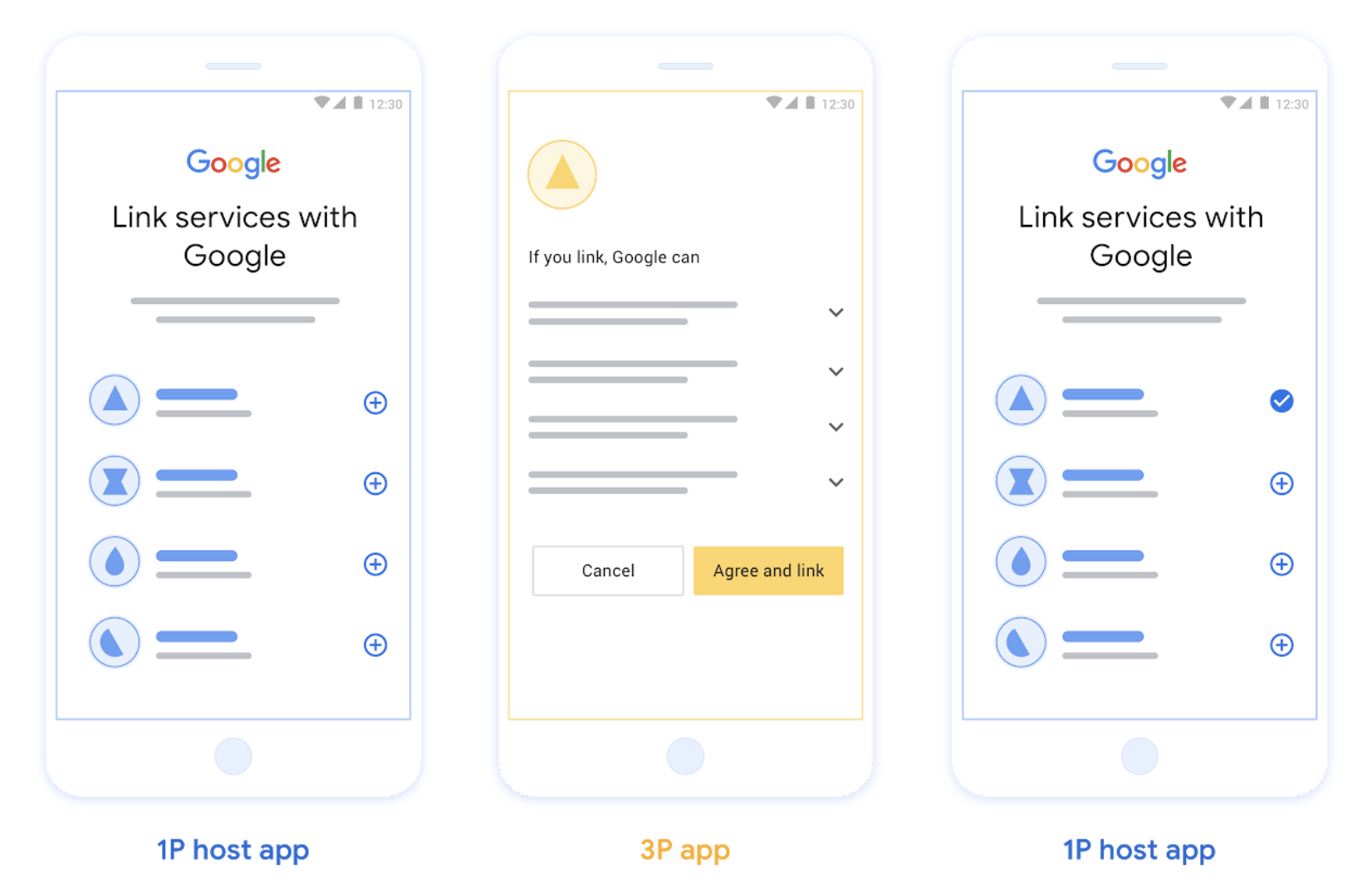

ربط الحسابات باستخدام ميزة "ربط التطبيقات بسرعة" المستندة إلى بروتوكول OAuth (App Flip)

مسار OAuth يوجّه المستخدمين إلى تطبيقك لربط الحساب.

توجّه ميزة ربط الحسابات باستخدام App Flip المستند إلى OAuth المستخدمين أثناء انتقالهم بين تطبيقاتك المتوافقة مع Android أو iOS على الأجهزة الجوّالة ومنصة Google لمراجعة التغييرات المقترَحة على إذن الوصول إلى البيانات ومنح موافقتهم على ربط حساباتهم على منصتك بحسابهم على Google. لكي تتمكّن من تفعيل ميزة App Flip، يجب أن تتيح خدمتك ربط الحسابات باستخدام بروتوكول OAuth أو ربط الحسابات باستخدام ميزة "تسجيل الدخول باستخدام حساب Google" المستندة إلى بروتوكول OAuth باستخدام عملية رمز التفويض.

تتوفّر ميزة "تبديل التطبيقات" على كل من أجهزة Android وiOS.

طريقة العمل:

يتحقّق تطبيق Google مما إذا كان تطبيقك مثبَّتًا على جهاز المستخدم:

- إذا تم العثور على التطبيق، يتم "نقل" المستخدم إلى تطبيقك. يجمع تطبيقك موافقة المستخدم على ربط الحساب بخدمة Google، ثم يتم "نقله مرة أخرى" إلى مساحة عرض Google.

- في حال عدم العثور على التطبيق أو حدوث خطأ أثناء عملية ربط التطبيقات بسرعة، ستتم إعادة توجيه المستخدم إلى عملية الربط المبسّطة أو عملية الربط باستخدام OAuth.

الشكل 2 ربط الحسابات على هاتف المستخدم باستخدام ميزة "التبديل السريع بين التطبيقات"

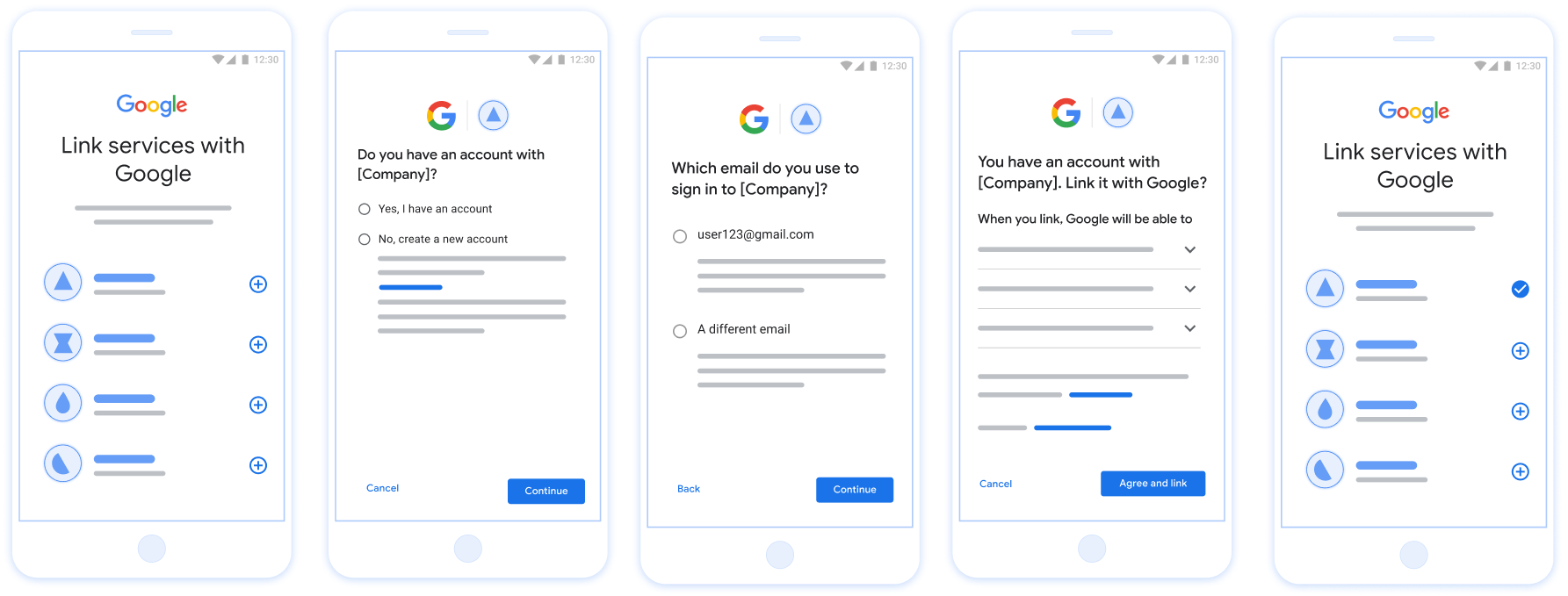

الربط السلس المستند إلى بروتوكول OAuth ("الربط السلس")

تضيف ميزة ربط الحسابات بسلاسة من خلال "تسجيل الدخول باستخدام حساب Google" المستند إلى OAuth ميزة "تسجيل الدخول باستخدام حساب Google" إلى عملية ربط الحسابات المستندة إلى OAuth، ما يتيح للمستخدمين إكمال عملية الربط مع حساب حالي بدون مغادرة مساحة عرض Google، وبالتالي تقليل المشاكل وعمليات الانسحاب.

توفّر ميزة الربط السلس المستند إلى OAuth أفضل تجربة للمستخدمين من خلال تسجيل الدخول وإنشاء الحساب وربطه بسلاسة، وذلك من خلال الجمع بين ميزة "تسجيل الدخول باستخدام حساب Google" وميزة الربط المستند إلى OAuth. يجب أن تتوافق خدمتك مع نقاط نهاية تبادل الرموز المميزة والتفويض المتوافقة مع بروتوكول OAuth 2.0.

بالإضافة إلى ذلك، يجب أن تتوافق نقطة نهاية تبادل الرموز المميّزة مع تأكيدات رمز JSON المميّز للويب (JWT) وأن تنفّذ الأهداف check وcreate وget.

طريقة العمل:

تؤكّد Google حساب المستخدم وتمرّر هذه المعلومات إليك:

- إذا كان هناك حساب للمستخدم في قاعدة البيانات، يربط المستخدم حسابه على Google بحسابه على خدمتك بنجاح.

- إذا لم يكن لدى المستخدم حساب في قاعدة البيانات، يمكنه إما إنشاء حساب جديد تابع لجهة خارجية باستخدام المعلومات التي تقدّمها Google: البريد الإلكتروني والاسم وصورة الملف الشخصي، أو اختيار تسجيل الدخول والربط بعنوان بريد إلكتروني آخر (سيتطلّب ذلك تسجيل الدخول إلى خدمتك باستخدام الربط عبر OAuth).

الشكل 3 ربط الحسابات على هاتف المستخدم باستخدام ميزة "ربط الحسابات بسلاسة"

أي مسار يجب استخدامه؟

ننصحك بتنفيذ جميع عمليات الربط لضمان حصول المستخدمين على أفضل تجربة ربط. تساهم مسارات الربط المبسّطة وميزة "ربط التطبيقات بسرعة" في تقليل المشاكل التي تواجه المستخدمين أثناء عملية الربط مع حساب حالي، إذ يمكنهم إكمال عملية الربط مع حساب حالي في بضع خطوات فقط. تتطلّب عملية الربط باستخدام OAuth أقل جهد، وهي خيار جيد للبدء، وبعد ذلك يمكنك إضافة عمليات الربط الأخرى.

العمل باستخدام الرموز المميزة

تعتمد عملية ربط حساب Google على آليات الرموز المميزة العادية لبروتوكول OAuth 2.0. يمكنك إصدار رموز الدخول ورموز إعادة التحميل إلى Google بعد موافقة المستخدم على ربط حسابه.

- رموز الدخول: رموز قصيرة الأمد تستخدمها Google للوصول إلى واجهات برمجة التطبيقات.

- رموز مميزة لإعادة التحميل: رموز طويلة الأمد تستخدمها Google للحصول على رموز دخول جديدة عند انتهاء صلاحيتها.

للاطّلاع على عقود البروتوكول التفصيلية ومتطلبات المَعلمات، يُرجى الرجوع إلى نقطة نهاية Token Exchange.

الربط الدائم

الربط المستمر هو شرط أساسي لعمليات الدمج المستقرة. ويضمن ذلك بقاء حسابات المستخدمين مرتبطة حتى أثناء حدوث أعطال مؤقتة في الشبكة أو عمليات إعادة تحميل دورية لبيانات الاعتماد.

لتنفيذ الربط المستمر، استخدِم أسلوب "النافذة المنزلقة": يمكنك تمديد مدة انتهاء صلاحية رمز التحديث الحالي بدلاً من تدويره (مع الرجوع إلى القسم 6 من RFC 6749). يمنع ذلك حدوث حالات تعارض وإلغاء ربط غير مقصود قد يحدث إذا تم إصدار رمز مميز جديد لإعادة التحقّق من الهوية ولكن لم تتلقّه Google أو تخزّنه بنجاح.

التسجيل باستخدام حساب Google

سنحتاج إلى تفاصيل إعداد OAuth 2.0 ومشاركة بيانات الاعتماد لتفعيل ربط الحساب. يمكنك الاطّلاع على التسجيل لمعرفة التفاصيل.