Resumen

Originalmente, Android introdujo compatibilidad para la administración de dispositivos móviles en Android 2.2. Desde entonces, las necesidades de las empresas evolucionaron. Los dispositivos acceden cada vez más a recursos confidenciales y se usan en una variedad más amplia de casos de uso que la API de administración de dispositivos original de Android para la que se diseñó. Estos son algunos de los casos de uso:

- Separación de datos laborales de datos personales en implementaciones de uso mixto o BYOD.

- La distribución de aplicaciones empresariales y la administración de sus datos a través de Google Play, y la administración de las Cuentas de Google necesarias para esto

- Bloqueo de dispositivos en un kiosco para adaptarlos a usos específicos de aplicaciones

- Administración de certificados para permitir el acceso a los recursos protegidos por la PKI.

- Establecimiento de VPN por app y por perfil para admitir aplicaciones empresariales remotas mientras se protege la privacidad.

Al mismo tiempo, las empresas exigiron una relación de confianza más alta que la que se diseñó para admitir la administración de dispositivos. Debido a que cualquier aplicación que autorice el usuario puede habilitar un administrador de dispositivos, no es compatible con varios casos de uso empresariales, como los siguientes:

- Establecer la protección contra el restablecimiento de la configuración de fábrica (FRP) para garantizar que los dispositivos permanezcan administrados y se puedan recuperar cuando los empleados se vayan

- Restablecimiento seguro de contraseñas de dispositivos encriptados.

- Evita la eliminación del administrador del dispositivo (se quitó de Nougat por motivos de seguridad).

- Establecimiento de contraseñas definidas por el administrador para bloquear al usuario en un dispositivo (se quitaron en Android 7.0 Nougat por razones de seguridad).

Se considera que el administrador de dispositivos es un enfoque de administración heredado desde que se introdujeron los modos de dispositivo administrado (propietario del dispositivo) y perfil de trabajo (propietario del perfil) en Android 5.0. Dado que el administrador de dispositivos no es una buena opción para cumplir con los requisitos empresariales actuales, recomendamos a los clientes y socios que adopten los modos de dispositivo administrado y perfil de trabajo para administrar sus dispositivos de ahora en adelante. Para respaldar esta transición y enfocar nuestros recursos en las funciones de administración actuales de Android, dimos de baja el administrador de dispositivos para uso empresarial en la versión de Android 9.0 y quitaremos estas funciones en la versión de Android 10.0.

Políticas obsoletas

Con el lanzamiento de Android 9.0, las siguientes políticas se marcan como obsoletas cuando las invoca un administrador de dispositivos, pero las APIs siguen funcionando.

USES_POLICY_DISABLE_CAMERAUSES_POLICY_DISABLE_KEYGUARD_FEATURESUSES_POLICY_EXPIRE_PASSWORDUSES_POLICY_LIMIT_PASSWORD

A partir del lanzamiento de Android 10.0, las políticas mencionadas anteriormente arrojarán una SecurityException cuando un administrador del dispositivo las invoque en apps orientadas al nivel de API 29.

Con el lanzamiento de Android 11.0, la USES_POLICY_RESET_PASSWORD se marca como obsoleta cuando un administrador de dispositivos la invoca y deja de funcionar.

Arrojará un SecurityException en las apps que se orienten al nivel de API 24 y versiones posteriores.

Algunas aplicaciones usan el administrador de dispositivos para la administración de los dispositivos de consumidores, p.ej., para bloquear y limpiar un dispositivo perdido. Las siguientes políticas seguirán estando disponibles para habilitar esta función:

Actualiza tu implementación

Para reemplazar las políticas de bloqueo de teclado y contraseña marcadas como obsoletas en la sección anterior, las apps, incluidas las que administran implementaciones de ActiveSync de Exchange, deben usar el método descrito en Verificación de calidad del bloqueo de pantalla.

Cronogramas

Android 9.0: El administrador de dispositivos se marcó como obsoleto para uso empresarial mediante actualizaciones de documentación. La funcionalidad existente sigue funcionando para aplicaciones orientadas al nivel de API 28, aunque no se recomienda su uso. Todos los socios y clientes deben migrar a los perfiles de trabajo o a los dispositivos completamente administrados antes del lanzamiento de Android 10.0.

Android 10.0: Las políticas anteriores ya no estarán disponibles para los DPC que se orientan al nivel de API 29.

Qué significa esto para los administradores de TI

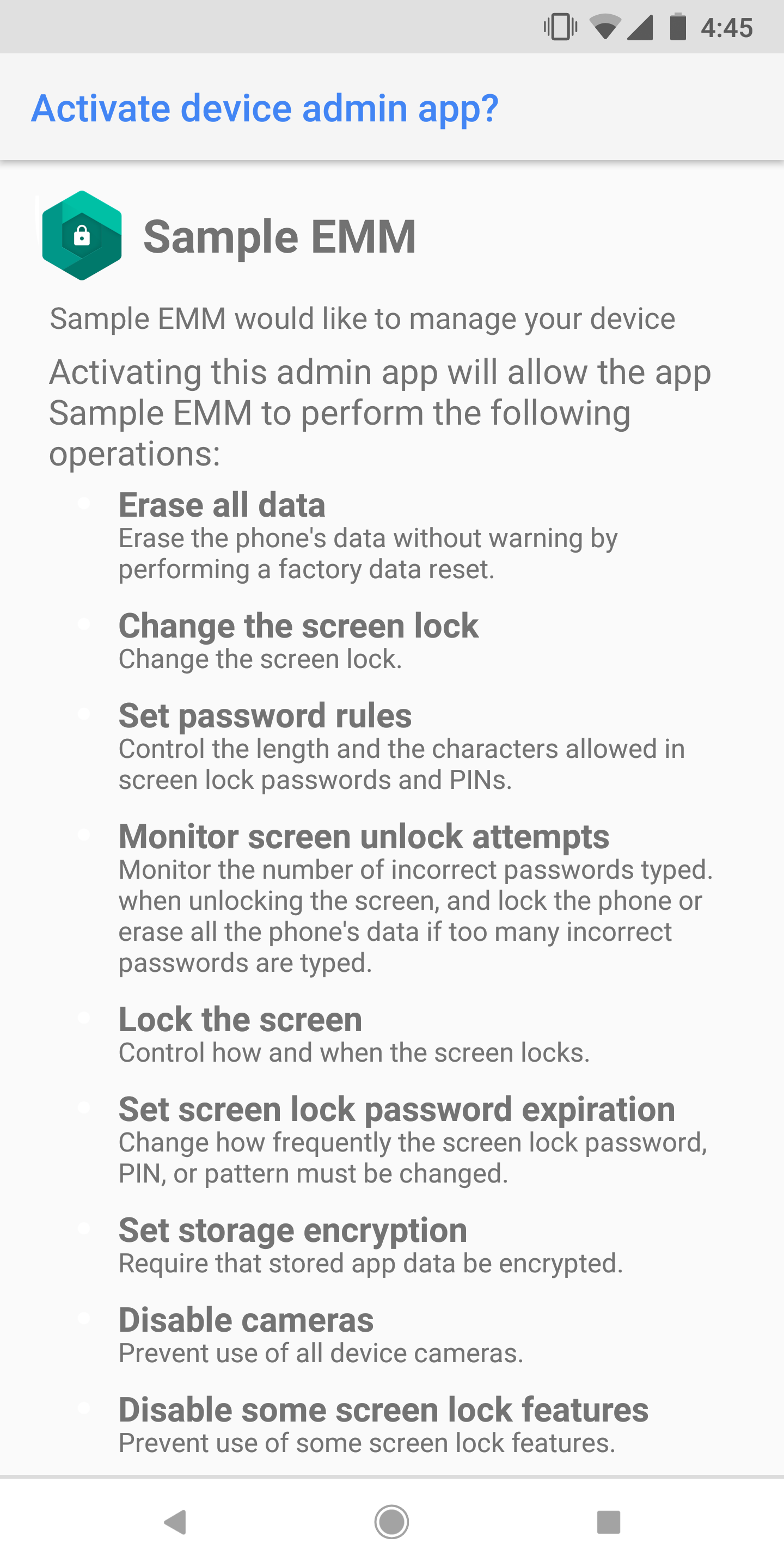

Recomendamos que los socios y los clientes comiencen a prepararse ahora para este cambio. El uso del administrador de dispositivos se puede identificar con una pantalla (consulta la Figura 1 para ver un ejemplo) cuando activas la administración de tu dispositivo:

Si actualmente usas el administrador de dispositivos para gestionar tus dispositivos, hay dos estrategias disponibles para migrar a las APIs de administración actuales de Android. A fin de inscribir un dispositivo para la administración, necesitarás un proveedor de administración de movilidad empresarial (EMM) que admita el modo de perfil de trabajo de Android (propietario del perfil) o dispositivo administrado (propietario del dispositivo). Los clientes deben elegir el modo de administración que mejor se adapte a su implementación. En algunos casos, ambas estrategias pueden emplearse simultáneamente.

Aquí encontrarás una lista de ofertas compatibles. Tu proveedor de software de EMM puede proporcionar orientación específica sobre sus ofertas de productos.

Cómo administrar dispositivos personales (trae tu propio dispositivo)

Los dispositivos personales son compatibles con el modo de perfil de trabajo de Android. Un EMM implementa un perfil de trabajo para proporcionar un contenedor a nivel del SO que separe el trabajo de un usuario y las aplicaciones personales y los datos en sus dispositivos. Las organizaciones se benefician de la capacidad de implementar aplicaciones con Google Play administrado, además de una mayor garantía de que los datos no se comparten de forma accidental o que se comparten intencionalmente con aplicaciones no autorizadas. Los administradores de TI también pueden limpiar, de forma selectiva, los datos empresariales independientemente de los archivos del usuario en caso de que este abandone la organización.

Administración de dispositivos de la empresa

Los dispositivos Android de la empresa son compatibles con la implementación de dispositivos en modo de dispositivo administrado. Un dispositivo administrado se inscribe mediante un EMM, que puede proporcionar la administración del ciclo de vida completo del dispositivo Android y sus datos. Esto incluye el bloqueo de las funciones de hardware, la protección contra el restablecimiento de la configuración de fábrica y la anulación de la inscripción, la limpieza remota y el restablecimiento administrativo de todo el dispositivo, y la personalización de aplicaciones, incluida la compatibilidad con implementaciones de aplicación única o de kiosco. Por lo general, las organizaciones que usan el modo de dispositivo administrado administrarán al menos uno de los tres tipos de implementación, aunque estos se pueden mezclar y combinar en toda la flota de una organización según sus requisitos:

- Solo para trabajo: Las implementaciones solo de trabajo se suelen orientar a los trabajadores que usan un dispositivo para una variedad de aplicaciones. El uso personal no es compatible con este método.

- Habilitadas personalmente: las implementaciones habilitadas de forma personal, por lo general, se orientan a los trabajadores que tienen un dispositivo que les proporcionó su empleador, pero desean tener flexibilidad para usar también aplicaciones personales en el dispositivo. La implementación de un perfil de trabajo en un dispositivo administrado permite al empleado ejecutar aplicaciones de trabajo junto con aplicaciones personales sin comprometer los datos corporativos.

- Dispositivo exclusivo: Las implementaciones de dispositivos dedicados, por lo general, abarcan dispositivos administrados, a veces llamados “propiedad corporativa, uso único” o “COSU”, que bloquean el hardware y las aplicaciones para adaptar el dispositivo a las funciones de trabajo específicas que debe realizar un empleado.

Recomendamos que los dispositivos empresariales se implementen como dispositivos administrados, ya que permiten administrar todo el ciclo de vida del dispositivo, incluidas la limpieza completa del dispositivo y las políticas de protección contra el restablecimiento de la configuración de fábrica.

Guía de migración para clientes

BYOD: administrador de dispositivos en implementaciones de un perfil de trabajo

Recomendamos usar perfiles de trabajo para todos los dispositivos de propiedad personal. La migración de un administrador de dispositivos heredados a un perfil de trabajo se puede controlar con una interrupción mínima. Para ello, puedes enviar dispositivos personales a fin de que instalen un perfil de trabajo o hacer que los dispositivos nuevos se inscriban con un perfil de trabajo a medida que los dispositivos existentes se vayan de la flota.

Dispositivos de la empresa: Administrador del dispositivo al dispositivo administrado

Recomendamos que los dispositivos de la empresa se configuren como dispositivos completamente administrados. La migración de un dispositivo del administrador del dispositivo a uno administrado requiere un restablecimiento de la configuración de fábrica. Como esto genera más molestias para los usuarios, sugerimos una adopción por fases en la que los dispositivos nuevos se inscriban como dispositivos completamente administrados, pero los dispositivos existentes quedan en el administrador del dispositivo.

Tipos de migración

Algunas estrategias de migración generales se definen brevemente de la siguiente manera:

Big Bang: Se solicita a grandes poblaciones de usuarios existentes que actualicen a un dispositivo administrado o un perfil de trabajo en una o más tan grandes de actualizaciones.

Adopción por fases: Los usuarios y dispositivos nuevos se configuran con los nuevos modos de administración a medida que se inscriben. Los dispositivos más antiguos de administración de dispositivos quedan fuera de la flota debido a la deserción natural.

Preguntas frecuentes

¿Qué ocurre con los dispositivos más antiguos?

Cuando se lance Android 10.0, esperamos que todos los dispositivos que lo ejecutan sean compatibles con los modos de dispositivo administrado o de perfil de trabajo. Los dispositivos más antiguos se pueden migrar como se describió anteriormente o administrar mediante el administrador de dispositivos hasta que se reemplacen.

¿Qué sucede si tengo apps que no son proporcionadas por EMM y que usan la administración de dispositivos?

A veces, las aplicaciones, como las de correo electrónico, pueden convertirse en administradores de dispositivos en respuesta a las políticas empresariales que se aplican en los servidores de correo electrónico. Estas aplicaciones estarán sujetas a las mismas restricciones a partir del lanzamiento de Android 10.0: se pueden convertir en administradores de dispositivos, pero no podrán aplicar políticas de contraseñas ni restricciones de hardware. Según el caso de uso, las siguientes aplicaciones podrían realizar las siguientes acciones:

- Infringir un perfil de trabajo por su cuenta (convertirse en DPC)

- Solicita al usuario que configure la aplicación en otro EMM (bajo el control de otro DPC, si es necesario).

- Opta por implementar sus propias restricciones de contraseñas (en la app).

Recomendamos que estas apps tengan un mecanismo para detectar si un dispositivo está administrado por un EMM y delegar su administración al proveedor de EMM. Esta detección se puede lograr mediante un intercambio de token a través de la administración de configuración de dispositivos móviles (MCM).

¿Qué sucede cuando se lanza Android 10.0?

Los comportamientos obsoletos dejarán de funcionar y mostrarán una excepción de seguridad para las apps que ejecutan Android 10.0 y que se orientan a ese nivel de API.