Google अपने प्रॉडक्ट के बारे में ज़्यादा से ज़्यादा जानकारी उपलब्ध कराने के लिए लगातार काम कर रहा है. इसी क्रम में, हम Google की दो नई सिस्टम सेवाओं के APK के बारे में ज़्यादा जानकारी उपलब्ध करा रहे हैं: Android System SafetyCore (com.google.android.safetycore) और Android System Key Verifier (com.google.android.contactkeys). ये एपीके, Google Messages में संवेदनशील कॉन्टेंट की चेतावनियां दिखाने और क्रिप्टोग्राफ़िक कुंजी की पुष्टि करने की सुविधा देते हैं. हमने पारदर्शिता लॉग पब्लिश किया है. इससे इन APK के बारे में किए गए दावों की पुष्टि की जा सकती है.

एआई में हुए सुधारों की वजह से, अब हम इन APK के बारे में भी पारदर्शिता बढ़ा रहे हैं:

- Private Compute Services (com.google.android.as.oss)

कवर किए गए पैकेज

इस सेक्शन में, पारदर्शिता वाले लॉग में शामिल पैकेज और उनके कोड की पारदर्शिता के लिए इस्तेमाल किए गए साइनिंग पासकोड के बारे में बताया गया है.

Android System SafetyCore

Android System SafetyCore (com.google.android.safetycore), Android सिस्टम का एक कॉम्पोनेंट है. यह एक सामान्य इन्फ़्रास्ट्रक्चर उपलब्ध कराता है. इसका इस्तेमाल करके ऐप्लिकेशन, उपयोगकर्ताओं को अनचाहे कॉन्टेंट से सुरक्षित रख सकते हैं.

इस APK के कोड पर इस सर्टिफ़िकेट में बताई गई कुंजी से हस्ताक्षर किया गया है:

-----BEGIN CERTIFICATE-----

MIIFyDCCA7CgAwIBAgIUf3otg1DSj4EfxlP2OjAapoQ/moEwDQYJKoZIhvcNAQELBQAwdDELMAkG

A1UEBhMCVVMxEzARBgNVBAgTCkNhbGlmb3JuaWExFjAUBgNVBAcTDU1vdW50YWluIFZpZXcxFDAS

BgNVBAoTC0dvb2dsZSBJbmMuMRAwDgYDVQQLEwdBbmRyb2lkMRAwDgYDVQQDEwdBbmRyb2lkMCAX

DTI0MDcxNzIwNDQzMFoYDzIwNTQwNzE3MjA0NDMwWjB0MQswCQYDVQQGEwJVUzETMBEGA1UECBMK

Q2FsaWZvcm5pYTEWMBQGA1UEBxMNTW91bnRhaW4gVmlldzEUMBIGA1UEChMLR29vZ2xlIEluYy4x

EDAOBgNVBAsTB0FuZHJvaWQxEDAOBgNVBAMTB0FuZHJvaWQwggIiMA0GCSqGSIb3DQEBAQUAA4IC

DwAwggIKAoICAQCw93tMu9bD3tAfP1XDj2Y/vvBqDTvi86HesUK8gq0M7kxttep0BP2AkZS5AdVa

DNW6kuMhUN1XOao/Ib/mpgdi3pK6w0WDIlpHsg3coRuCxeniROw3+XUSLNox1mqfLSgHNg9gNoxK

dUyGf8nEIYVgLBUH8OX2oKeirRT7DyR64uVJmts0B0RvNt5VfP5vf6KFpa0prqCNGqQLHLyev3g/

35RH1oAVVsjZnylDYAm9qdAVugL0sgExY01vRNluZZKJuItNpdt+AMOTgStZAEwkhAg7pMbNF27g

AJDCC+XDS16/x1Jnxc+Exlw66aHB++1+dFK/rYkbB+ql4dHjs/LTGqPIeUuE3Xd7UkguKZRRLNtI

Ls9DP1UYuQGZ1IQ9kQamkxScNFgNmymkgTXhBajDKSPy4jb2t5yLHTIJn0OvyMLg2J7/ImHHmc99

07OuXCfy55aW99lqaYsc+rLPOHFi6GjvTUkkyxXqJlhQYb9uQznxkqsfbnBefxCCO924uVIwWDlt

rA+mQ3Bw7TNgb3NmKUmUrmFaRBmrAxnag/jj0N4ff7vXVBR0WkXpb3qRPlSvsEXGYOWPJtc2+U2Q

IFcNyEeu6zWD5yYIcnoX1go2zEVt99b1AFsN0zRWo0mNyeLizDNiDkGT9AtB8rdajhchDqfmZGGX

XqhhJVT9IRMBFQIDAQABo1AwTjAMBgNVHRMEBTADAQH/MB0GA1UdDgQWBBQY4GYL4FxVcxk2Euj8

otSQHVYz7zAfBgNVHSMEGDAWgBQY4GYL4FxVcxk2Euj8otSQHVYz7zANBgkqhkiG9w0BAQsFAAOC

AgEAoDuItwszr0yIPcvn/l3s5xZs+3rXe52KcY+ZgMVyM4q5CTEHwX89+K+hMFMTqp8vkrLhjnhz

/SYEY0ZXMQsQ0GWrMHbfIbzUsLhIoMBYn1JA+AH+CCZIYo9GbxaCqu4KJPQNC7sqA3goWf6UqHya

rj8wzXT5+qmOVwBUHgQUap5406/DaPqU0g+w4+hiV/zI67ugWU1z+6WElYIsXjN59zA5rVIJTdnV

w04RNK5fldWUsbkPGQ7hwoyJG4wZewCZ0sU4NUqVecb8z52hdlGj15+rUhDJq0pbDRjFEnulfUFJ

gA5s6iosSYyXrGQgE6NOszxu7nMvSg7MPrS7GQUMnaadQAye/7ELBY4jxlHMOAuj9iwz2Asjuy0a

ye64nfcYBbFSIzV7xRgeUJy42jyRq9ZoILU9fW/I4rHNIcntgB2POpzFOZrKXLC/B8rHKZT9AZOd

iXEKqFRBnHEaGy+MARO7guCQLO8XIVQixDHWS6OJRIvw0LKaf4dSlCxcUEpYSSHJmt6JMOujapCa

JmKz7K+wZWSClJnrc0HhJnZFt6S3TakZx7ALVi0SqxBaxHYFieSn9rmXHOWrSxEz5cmASnsfqnc0

w//Yhjm+gGOmLs/5TzrCyYvYt8Ynsd1G1GHipwc8JXGxLqbOPrNcUpjM65m+sshERIua30du0GOm

4ZM=

-----END CERTIFICATE-----

Android System Key Verifier

Android System Key Verifier APK (com.google.android.contactkeys), Android पर संपर्क की पुष्टि करने वाली सेवा है. इससे कोई व्यक्ति, किसी संपर्क के सार्वजनिक पासकोड की पुष्टि कर सकता है. इससे यह पक्का किया जा सकता है कि उसकी बात उसी व्यक्ति से हो रही है जिसे उसे मैसेज भेजना है. यह सेवा, अलग-अलग ऐप्लिकेशन में सार्वजनिक पासकोड की पुष्टि करने के लिए एक यूनिफ़ाइड सिस्टम है. इसमें क्यूआर कोड स्कैन करके या पासकोड की तुलना करके पुष्टि की जाती है.

इस APK के कोड पर इस सर्टिफ़िकेट में बताई गई कुंजी से हस्ताक्षर किया गया है:

-----BEGIN CERTIFICATE-----

MIIFyDCCA7CgAwIBAgIUQwApn2X0vcGMw/VyRoUQkFXuekYwDQYJKoZIhvcNAQELBQAwdDELMAkG

A1UEBhMCVVMxEzARBgNVBAgTCkNhbGlmb3JuaWExFjAUBgNVBAcTDU1vdW50YWluIFZpZXcxFDAS

BgNVBAoTC0dvb2dsZSBJbmMuMRAwDgYDVQQLEwdBbmRyb2lkMRAwDgYDVQQDEwdBbmRyb2lkMCAX

DTI0MDczMTE5MzY0MVoYDzIwNTQwNzMxMTkzNjQxWjB0MQswCQYDVQQGEwJVUzETMBEGA1UECBMK

Q2FsaWZvcm5pYTEWMBQGA1UEBxMNTW91bnRhaW4gVmlldzEUMBIGA1UEChMLR29vZ2xlIEluYy4x

EDAOBgNVBAsTB0FuZHJvaWQxEDAOBgNVBAMTB0FuZHJvaWQwggIiMA0GCSqGSIb3DQEBAQUAA4IC

DwAwggIKAoICAQDKZqLKu5eeBir6muCiQ5vGQxIDzZcQhLZLpbAkVBNKcrpjgMB6ef0JvrKBnmzN

tHzgExjv4jzyZ1UnU8kaTinVWZF5F9unwuH/957zpc9Ja/JDioGn0V0Q4fgCfIaCLxj4GxK9ywby

TMBWg4ZN0nzcNTCX7ygSzZa24qSq/zOJd2wcO6RxO6MOS2TJPBABA1Wi6l7R/ldXDvzy/3doy5VU

4SElcwWosLFr4jORKGK4R0en96722skXCfl3kNz0J/aIUohdd3cggRnUX7N7tz1nlJpKmDFKeuKn

4lTITUf0MKWzs6PKabyoHzJZYf3XNN88cDy41wR9lsA33DSutuS2tQ2wUlXHfzikZVoI/kCANLW1

2ew3Wo+1D/qYhWXDzO8eM/c4R17vpzSt3kl/2IkYVuHvp1S4luY0DT3S9rKYg630BO+ubEg5NaMt

hGpCAcfMu8WUbdpWxIvdHPM8mQZbzSB2r5eON7ufzq3pB9pwKvslpdNtINvrKtZCrMSqTTqVI2dL

8d8YWIFHYySgKZFKNNcG0Y/OapbAy8zoQZT8oz4P0lWCTVcCoh/54jCBdAKUO+LOm3ATMzw/v57o

g1Lr0wTM7YjFkToGI/dytMyEFkG3fGxYcgzkn3pu0EoQ4FsrnL3jHcIKPCX6wSykXzODVwPLoO3z

YQHn1i0dxzIkKwIDAQABo1AwTjAMBgNVHRMEBTADAQH/MB0GA1UdDgQWBBQU/Oocht8Ntbcrqvx5

xljCPmYp1DAfBgNVHSMEGDAWgBQU/Oocht8Ntbcrqvx5xljCPmYp1DANBgkqhkiG9w0BAQsFAAOC

AgEAaWxz1VV1hUE+A/rQZNfNe2IH1B9f+4QCSF/VRmEOfSUB346cZgtSMkGpirXOczu0FExUAWzc

9GDV+w59P0YZ37IgB9l8nFh6qW9oCTBp3IOitvfKrz4x6GDhx6iU4j7WU60ezQZKnnchh4fIvraA

vy3m6/PLr6cbIvlHsUqCtt0gbNyj+fAgxJtbDSkqMwxYBOaOhQYQepkQuYD+juO08knwzMy5yFPL

MWBuhdB9Mqvv3l1MNcOB1Y+8RJGTp66ft1pVE2zuBDgix8m/Hizuewlws5xzLap/Rcx2BCHIFBlW

k4VbSZ6ERtkb/uh/q30psrBxcROxDR1LbynvPsayC+0pUjXCMVD7de3+HkeKiAT+OPQf8EAx2bMx

Nyz858lpVX9Eh92Q5jE/sxLvij3T6rBUBdatfpuE1dxGlpHNL7NVOEQpDOCZi9jSPstAoKYdtEzk

Im85maujM8udLoexXBTLgwYc/9Zz0nJXuVQJYyon70thXTrBc43gmi646rU4YFFhIei9N4dUQNgO

fxCGd8y8L8fTFAWQm9YQ7x7uxwjkalCh/ahRDtCdyk/ab8mHl/V1M5gkylUW6lt0Ba8Yw6j8PWqc

+io39beMlVWMfwj5mO2MTIKmUChUxULvQPcR46hve5mhSVZeBohPWnrc6B5XTf/4siWWRu0rYBD8

PLM=

-----END CERTIFICATE-----

Private Compute Services

Private Compute Services APK (com.google.android.as.oss) एक सिस्टम सेवा है. यह Android डिवाइस पर एआई की मदद से काम करने वाली सुविधाओं के लिए, उपयोगकर्ता के डेटा की निजता को सुरक्षित रखती है. Private Compute Services, Private Compute Core (PCC) ऐप्लिकेशन के लिए एक सुरक्षित और ऑडिट किया जा सकने वाला गेटवे के तौर पर काम करता है. जैसे, Android System Intelligence (AiAi). ये ऐप्लिकेशन, डिवाइस पर मौजूद संवेदनशील डेटा को मैनेज करते हैं, ताकि नेटवर्क संसाधनों को ऐक्सेस किया जा सके. Astrea, निजता को प्राथमिकता देने वाले एपीआई उपलब्ध कराता है. इनका इस्तेमाल, एचटीटीपी डाउनलोड और फ़ेडरेटेड लर्निंग जैसे कामों के लिए किया जा सकता है. साथ ही, यह अपने कोड को सार्वजनिक तौर पर उपलब्ध कराता है. इससे उपयोगकर्ता और शोधकर्ता यह पुष्टि कर पाते हैं कि डेटा को निजता बनाए रखने वाले तरीके से मैनेज किया जा रहा है.

फ़िलहाल, इस APK के कोड को इस सर्टिफ़िकेट में बताई गई कुंजी से साइन किया गया है:

-----BEGIN CERTIFICATE-----

MIIFyDCCA7CgAwIBAgIUPIfmnXD2AYeVSlyU47VpvrSddBYwDQYJKoZIhvcNAQELBQAwdDELMAkG

A1UEBhMCVVMxEzARBgNVBAgTCkNhbGlmb3JuaWExFjAUBgNVBAcTDU1vdW50YWluIFZpZXcxFDAS

BgNVBAoTC0dvb2dsZSBJbmMuMRAwDgYDVQQLEwdBbmRyb2lkMRAwDgYDVQQDEwdBbmRyb2lkMCAX

DTIwMTEwMjE2NDYxMFoYDzIwNTAxMTAyMTY0NjEwWjB0MQswCQYDVQQGEwJVUzETMBEGA1UECBMK

Q2FsaWZvcm5pYTEWMBQGA1UEBxMNTW91bnRhaW4gVmlldzEUMBIGA1UEChMLR29vZ2xlIEluYy4x

EDAOBgNVBAsTB0FuZHJvaWQxEDAOBgNVBAMTB0FuZHJvaWQwggIiMA0GCSqGSIb3DQEBAQUAA4IC

DwAwggIKAoICAQCo3fIiBMXusWZ08FYKRgvgwSELjnUaf/F7D5EwsDmVDRbetIb10S8o/Utk09Nu

5peG1ayrtVyYXV3vHEi6T/3VFniAnaRMOsBT0DsMilTzgTemZcelEMx6wr2TOH0jLtnrgNdcikfW

gmEv3ierkxVuT23fckwyjk5R9nNJkU7s3lLTVFnjRFt+Z5xFFYRrWVqLgS5RObvHMwbggmoTMUcv

cTFPEMKrZPmF8jJeg9JP4U28sL3Hk+eh3fwoVuahBfYnObHWR/bxqNvIsR1tH918cy7pNtfWfgdT

QQxOVz+xPYOv6AHh6CNwHWM2dhQH6EmIwyXdG3D/GKcde1OUrQp5C/F+ToD4rw+LMP0WCW//RIsR

mvCZKvPiii2lEJQh/+akwwUbovhXey6iGC9HYCQYxyYztu2LAkAEV2s5nLPgrV2s65AROy4qd3Bk

NxKgabqwls0Ho66Lb3OGbLNBcx7YOa/gA+AzwocftsJGPLcQCTf0R7eeDGbRnkJF8OihmU8kQ9L/

K/oLPhAyix197rzmsJyMn0M0e2l1ZhWFSrTVkW7mTbq2F8hHqBNkSQwRkHJqYp7Bpwgw9eo3HuJ/

cXZQMVFWZYPMIEJ4A4qhTAhR5MjhWm0NE/v+MjyDLqri9oNC4MlldbHp5qivufz61FNrSADSViub

DGjfrzxeqNOukwIDAQABo1AwTjAMBgNVHRMEBTADAQH/MB0GA1UdDgQWBBTNbZUz0f2Sk7M+FVHq

3n9q0zceWTAfBgNVHSMEGDAWgBTNbZUz0f2Sk7M+FVHq3n9q0zceWTANBgkqhkiG9w0BAQsFAAOC

AgEAgZg6oZVgXN1yU3Uc92NH/BnkSOkMwJzKFD9wyiHnjruGLl0pOa4C4cJDMvyfdg2BYDVmWLF+

Sx8z9KZH3ghfC5QVTaZARyS5k9rAOfpEndGXBHGZEcUYi1MHeRpsdeW2xxv6WtOgS53QaAd1PjF3

SFiKwspfVdjDIHiiAmCydCcKagqDvdvsQueAzHAZVOMTzKHfYaSLA5KkJF753SRuh4JnUAvbasYA

AdyDYe85ZS5/g6+3kF0bERA2226Rrm8r2QgLhn6lSq9G3Db69oqO2zIUdcBNsog9IBnTUrs9VRrY

9kz793vM9DM1RjEng454XXKg6MUB3xv2xchPBsLcZcn9pyoUhCiCObuawLB2IxnuHBfsAwqge5pX

EKND3jW3d3RBHYGu5EVBVk2nxc1EzJfO1uFk1AWaLMhWZMw49QIvp9PljJ57TB/6H1REtkxbhIDP

cf/JWMx6ugaPod75mJHiQLmBCJ1OcUMOKBsX5heB3GwVma28/wjraMb/30xsGKUHtNVm5r+TykKs

r56j6FXw3DTmcbNTKZ926Z6+GzkBhY87mY3PLzFBtkAV8kGcXUgBOrXPHiVsBPLq3N3rM2pjfsMu

d7chNImj0JZvQ0xRieCyp31fy9BaFxdXesTw7xg7lRjHQ9ZVRqnbAwVdAQGFbRp9ndOkTr7i+xzC

asY=

-----END CERTIFICATE-----

थ्रेट मॉडल

इस लेख में जिस थ्रेट मॉडल के बारे में बताया गया है वह वही है जिसके बारे में हमने Google के सभी फ़र्स्ट पार्टी ऐप्लिकेशन के लिए बताया था.

दावेदार का मॉडल

दावेदार मॉडल एक फ़्रेमवर्क है. इसका इस्तेमाल, पुष्टि किए जा सकने वाले सिस्टम में भूमिकाओं और आर्टफ़ैक्ट को तय करने के लिए किया जाता है. Google System Services APK की पारदर्शिता के मामले में, हमारा दावा यह है कि इस लॉग में रिकॉर्ड किए गए साइन किए गए बाइनरी का हैश, Google की सिस्टम सेवाओं के APK के लिए आधिकारिक कोड को दिखाता है.

- GoogleSystemServicesApk पर दावा करें: (मैं, Google, दावा करता हूं कि

$codeSignature$googleSystemServicesApkके लिए है), जहां:$codeSignatureएक हस्ताक्षर किया गया JSON वेब टोकन (JWT) है. इसमें DEX फ़ाइलों और नेटिव लाइब्रेरी की सूची होती है. साथ ही,$googleSystemServicesApkके किसी खास वर्शन में शामिल उनके हैश भी होते हैं.$googleSystemServicesApk, Android पैकेज (APK) है. यह पैकेज के इस सेट से लिया गया है:{Android System SafetyCore (com.google.android.safetycore), Android System Key Verifier (com.google.android.contactkeys)}

$googleSystemServicesApk की कॉपी रखने वाला कोई भी व्यक्ति, ऊपर दिए गए दावे की पुष्टि कर सकता है. हमने इस प्रोसेस के बारे में पूरी जानकारी पुष्टि वाले पेज पर दी है.

लॉग कॉन्टेंट

जब Google, ऊपर दिए गए APK का नया वर्शन रिलीज़ करता है, तो वह Google सिस्टम सेवाओं के APK के लिए पारदर्शिता वाले लॉग में इससे जुड़ी एंट्री जोड़ता है.

इस लॉग की हर एंट्री में, APK के मेटाडेटा की चार चीज़ें शामिल होती हैं:

- Google ने जिस APK को बनाया है उसके कोड सिग्नेचर का हैश. यह कोड ट्रांसपैरेंसी टोकन का SHA256 डाइजेस्ट है. इसे हेक्स स्ट्रिंग भी कहा जाता है. इसे कोड ट्रांसपैरेंसी JWT के नाम से भी जाना जाता है.

- ऊपर दिए गए हैश के टाइप की जानकारी. यह एक स्ट्रिंग है.

- APK का पैकेज का नाम. यह एक स्ट्रिंग है.

- APK का वर्शन नंबर (versionCode). यह एक पूर्णांक है.

लॉग एंट्री का फ़ॉर्मैट, चार तरह की जानकारी को एक साथ जोड़कर बनाया जाता है. इसमें नई लाइन (\n) का वर्ण शामिल होता है. इसे इस तरह दिखाया गया है:

hash\nSHA256(Signed Code Transparency JWT)\npackage_name\npackage_version\n

ध्यान दें कि इस रिलीज़ में, हम पारदर्शिता के कोड का इस्तेमाल करने का एक्सपेरिमेंट कर रहे हैं.

इसका मतलब है कि हम APK के हैश के बजाय, कोड ट्रांसपैरेंसी टोकन का डाइजेस्ट रिकॉर्ड कर रहे हैं.

इसलिए, हैश के ब्यौरे को SHA256(Signed Code Transparency JWT) के तौर पर तय किया जाता है.

इसके अलावा, इसमें यह भी दिखाया गया है कि जब Google Play के पास ऐप्लिकेशन साइनिंग की कुंजियां होती हैं, तब ऐप्लिकेशन डेवलपर कोड ट्रांसपैरेंसी का इस्तेमाल कैसे कर सकते हैं.

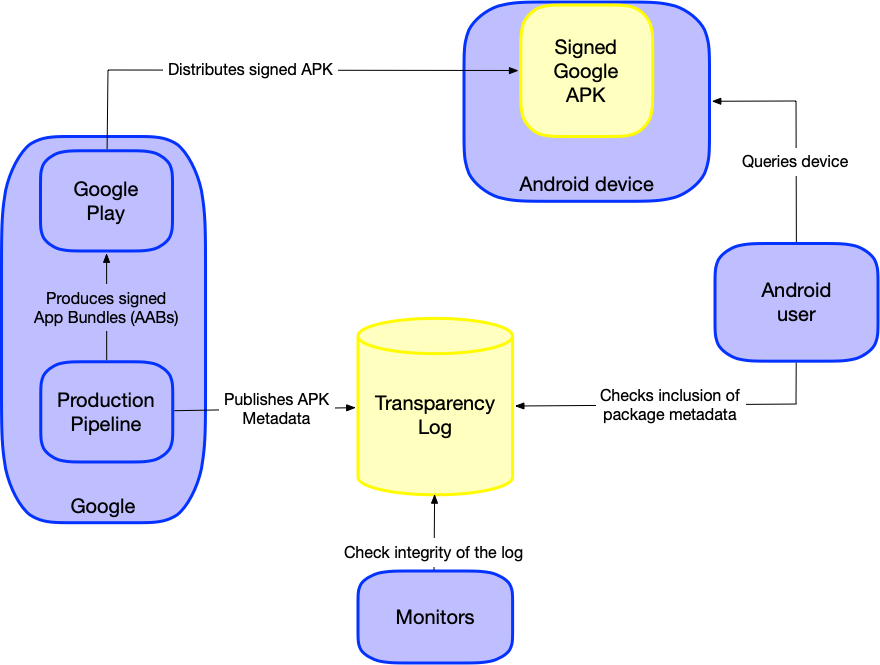

इकोसिस्टम का डायग्राम