สำหรับโครงการโอเพนซอร์ส Android (AOSP) ข้อความอธิบายทางเทคนิคนี้จะกล่าวถึงแรงจูงใจของการปรับเปลี่ยนตามอุปกรณ์ (ODP) หลักการในการออกแบบที่เป็นแนวทางในการพัฒนา การสร้างความเป็นส่วนตัวผ่านโมเดลการรักษาข้อมูลที่เป็นความลับ และวิธีที่วิธีการนี้ช่วยรักษาประสบการณ์ความเป็นส่วนตัวที่ยืนยันได้

เราวางแผนที่จะทำตามนี้โดยการลดความซับซ้อนของโมเดลการเข้าถึงข้อมูลและตรวจสอบว่าข้อมูลผู้ใช้ทั้งหมดที่ทิ้งขอบเขตความปลอดภัยไว้เป็นส่วนตัวในระดับต่อ (ผู้ใช้, ผู้ใช้, โมเดล_อินสแตนซ์) (บางครั้งจะถูกตัดให้สั้นลงเหลือแค่ระดับผู้ใช้ในข้อความด้านล่าง)

โค้ดทั้งหมดที่เกี่ยวข้องกับข้อมูลขาออกของผู้ใช้ปลายทางที่มาจากอุปกรณ์ของผู้ใช้ปลายทางจะเป็นโอเพนซอร์สและยืนยันได้โดยหน่วยงานภายนอก ในขั้นแรกของข้อเสนอ เราพยายามที่จะสร้างความสนใจและรวบรวมความคิดเห็นสำหรับแพลตฟอร์มที่อำนวยความสะดวกในการปรับเปลี่ยนในแบบของคุณบนอุปกรณ์ เราเชิญผู้มีส่วนเกี่ยวข้อง เช่น ผู้เชี่ยวชาญด้านความเป็นส่วนตัว นักวิเคราะห์ข้อมูล และผู้ปฏิบัติงานด้านความปลอดภัย ให้มามีส่วนร่วมกับเรา

การมองเห็น

การปรับเปลี่ยนในอุปกรณ์ในแบบของคุณออกแบบมาเพื่อปกป้องข้อมูลของผู้ใช้ปลายทางจากธุรกิจที่พวกเขาไม่ได้โต้ตอบด้วย ธุรกิจต่างๆ อาจยังคงปรับแต่งผลิตภัณฑ์และบริการสำหรับผู้ใช้ปลายทางต่อไป (เช่น ใช้โมเดลแมชชีนเลิร์นนิงที่มีการลบข้อมูลระบุตัวบุคคลที่เหมาะสมและเป็นส่วนตัว) แต่จะไม่เห็นการปรับแต่งที่แน่ชัดสำหรับผู้ใช้ปลายทาง (ทั้งนี้ขึ้นอยู่กับกฎการปรับแต่งที่เจ้าของธุรกิจสร้างขึ้น แต่ขึ้นอยู่กับความต้องการของผู้ใช้ปลายทางแต่ละคนด้วย) เว้นแต่จะมีการโต้ตอบโดยตรงระหว่างธุรกิจกับผู้ใช้ปลายทาง หากธุรกิจสร้างโมเดลแมชชีนเลิร์นนิงหรือการวิเคราะห์ทางสถิติ ODP จะพยายามดูแลให้มีการลบข้อมูลระบุตัวบุคคลอย่างเหมาะสมโดยใช้กลไก Differential Privacy ที่เหมาะสม

แผนปัจจุบันของเราคือสำรวจ ODP ในหลายเหตุการณ์ ซึ่งครอบคลุมฟีเจอร์และฟังก์ชันการทำงานต่อไปนี้ นอกจากนี้ เรายังเชิญผู้ที่สนใจให้แนะนำฟีเจอร์หรือเวิร์กโฟลว์เพิ่มเติมอย่างสร้างสรรค์เพื่อการสำรวจนี้เพิ่มเติม

- สภาพแวดล้อมแบบแซนด์บ็อกซ์ที่มีและปฏิบัติการตรรกะทางธุรกิจทั้งหมด ซึ่งทำให้มีสัญญาณของผู้ใช้ปลายทางจำนวนมากในการเข้าสู่แซนด์บ็อกซ์ขณะจำกัดเอาต์พุต

พื้นที่เก็บข้อมูลที่เข้ารหัสจากต้นทางถึงปลายทางสำหรับ

- การควบคุมของผู้ใช้ และข้อมูลอื่นๆ ที่เกี่ยวข้องกับผู้ใช้ ซึ่งอาจเป็นการแจ้งผู้ใช้ปลายทางหรือการรวบรวมข้อมูลและอนุมานโดยธุรกิจ ตลอดจนการควบคุม Time to Live (TTL) การล้างข้อมูลนโยบาย นโยบายความเป็นส่วนตัว และอื่นๆ

- การกำหนดค่าธุรกิจ ODP มีอัลกอริทึมใน การบีบอัดหรือสร้างความสับสนให้กับข้อมูลเหล่านี้

- ผลการประมวลผลธุรกิจ ซึ่งผลลัพธ์อาจมีลักษณะดังนี้

- ใช้เป็นอินพุตในการประมวลผลรอบต่อๆ ไป

- ส่งเสียงตามกลไก Differential Privacy ที่เหมาะสม และอัปโหลดไปยังปลายทางที่ตรงตามเกณฑ์

- อัปโหลดโดยใช้ขั้นตอนการอัปโหลดที่เชื่อถือได้ไปยัง Trusted Execution Environments (TEE) ซึ่งเรียกใช้ภาระงานแบบโอเพนซอร์ส โดยใช้กลไก Differential Privacy ส่วนกลางที่เหมาะสม

- แสดงต่อผู้ใช้ปลายทาง

API ที่ออกแบบมาเพื่อ

- อัปเดต 2(a), แบบกลุ่ม หรือเพิ่มขึ้นทีละน้อย

- อัปเดต 2(b) เป็นระยะ โดยเลือกเป็นกลุ่มหรือแบบค่อยเป็นค่อยไป

- อัปโหลดไฟล์ 2(c) ที่มีกลไกเสียงรบกวนที่เหมาะสมในสภาพแวดล้อมการรวบรวมที่เชื่อถือได้ ผลลัพธ์ดังกล่าวอาจกลายเป็น 2(ข) สำหรับการประมวลผลรอบถัดไป

หลักการออกแบบ

ODP ยึดหลัก 3 ด้าน ได้แก่ ความเป็นส่วนตัว ความเป็นธรรม และประโยชน์ใช้สอย

โมเดลข้อมูลแบบวางซ้อนเพื่อการคุ้มครองความเป็นส่วนตัวที่ดียิ่งขึ้น

ODP เป็นไปตามการออกแบบโดยความเป็นส่วนตัวและออกแบบโดยให้การคุ้มครองความเป็นส่วนตัวของผู้ใช้ปลายทางเป็นค่าเริ่มต้น

ODP จะสำรวจการย้ายการประมวลผลการปรับเปลี่ยนในแบบของคุณไปยังอุปกรณ์ของผู้ใช้ปลายทาง วิธีการนี้จะรักษาสมดุลระหว่างความเป็นส่วนตัวกับประโยชน์ใช้สอย โดยการจัดเก็บข้อมูลไว้บนอุปกรณ์ให้มากที่สุดเท่าที่จะเป็นไปได้ และประมวลผลข้อมูลไว้นอกอุปกรณ์เมื่อจำเป็นเท่านั้น ODP มุ่งเน้นที่

- การควบคุมข้อมูลผู้ใช้ปลายทางในอุปกรณ์ แม้ว่าจะออกจากอุปกรณ์ก็ตาม ปลายทางต้องได้รับการยืนยันจาก Trusted Execution Environments ซึ่งให้บริการโดยผู้ให้บริการระบบคลาวด์สาธารณะที่ใช้โค้ดที่เขียนด้วย ODP

- ความสามารถในการตรวจสอบของอุปกรณ์ว่าจะเกิดอะไรขึ้นกับข้อมูลผู้ใช้ปลายทางหากอุปกรณ์ออกจากอุปกรณ์ ODP มอบภาระงานโอเพนซอร์สแบบ Federated Compute เพื่อประสานงานแมชชีนเลิร์นนิงแบบข้ามอุปกรณ์และการวิเคราะห์ทางสถิติสำหรับผู้ใช้ อุปกรณ์ของผู้ใช้ปลายทางจะรับรองว่าภาระงานดังกล่าวมีการดำเนินการในสภาพแวดล้อม Trusted Execution Environments ไม่มีการแก้ไข

- รับประกันความเป็นส่วนตัวทางเทคนิค (เช่น การรวม, เสียงรบกวน, Differential Privacy) ของเอาต์พุตที่ทิ้งขอบเขตที่อุปกรณ์ควบคุม/ตรวจสอบได้

ดังนั้น การปรับเปลี่ยนในแบบของคุณจะแตกต่างกันไปตามอุปกรณ์

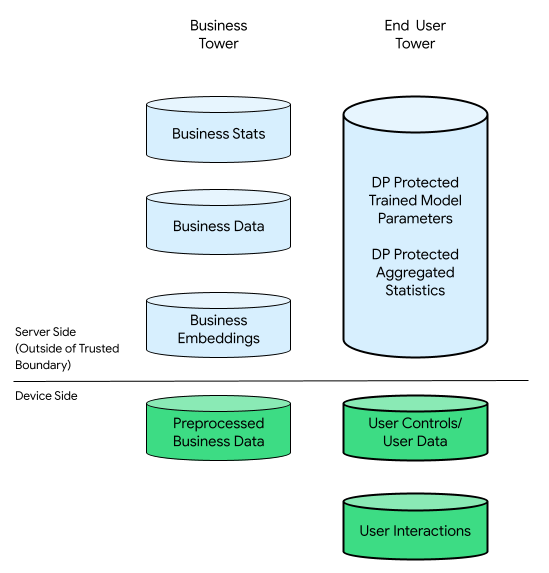

นอกจากนี้ ธุรกิจยังต้องมีมาตรการด้านความเป็นส่วนตัว ซึ่งแพลตฟอร์มควรจัดการด้วย โดยจะต้องดูแลรักษาข้อมูลธุรกิจดิบในเซิร์ฟเวอร์ที่เกี่ยวข้อง ในการดำเนินการดังกล่าว ODP ได้นำโมเดลข้อมูลต่อไปนี้มาใช้

- แหล่งข้อมูลดิบแต่ละแหล่งจะจัดเก็บไว้ในอุปกรณ์หรือฝั่งเซิร์ฟเวอร์ เพื่อช่วยให้เรียนรู้ในท้องถิ่นและการอนุมานได้

- เราจะจัดหาอัลกอริทึมเพื่อช่วยในการตัดสินใจในแหล่งข้อมูลหลายแหล่ง เช่น การกรองระหว่างตำแหน่งข้อมูลที่ต่างกัน 2 ตำแหน่ง หรือการฝึกหรือการอนุมานในแหล่งข้อมูลต่างๆ

ในบริบทนี้ อาจเป็นได้ทั้งอาคารธุรกิจและหอคอยสำหรับผู้ใช้ปลายทาง:

หอผู้ใช้ปลายทางประกอบด้วยข้อมูลที่ได้รับจากผู้ใช้ปลายทาง (เช่น ข้อมูลบัญชีและการควบคุม) ข้อมูลที่รวบรวมเกี่ยวกับ การโต้ตอบของผู้ใช้ปลายทางกับอุปกรณ์ และข้อมูลอนุพันธ์ (เช่น ความสนใจและค่ากำหนด) ที่อนุมานโดยธุรกิจ ข้อมูลที่สรุปจะไม่เขียนทับการประกาศโดยตรงของผู้ใช้

หากเปรียบเทียบในโครงสร้างพื้นฐานที่มีระบบคลาวด์เป็นหลัก ระบบจะโอนข้อมูลดิบทั้งหมดจากหอผู้ใช้ปลายทางไปยังเซิร์ฟเวอร์ของธุรกิจ ในทางกลับกัน ในโครงสร้างพื้นฐานที่เน้นอุปกรณ์เป็นหลัก ข้อมูลดิบทั้งหมดจากหอผู้ใช้ปลายทางจะยังอยู่ที่ต้นทาง ในขณะที่ข้อมูลของธุรกิจจะยังจัดเก็บไว้ในเซิร์ฟเวอร์

การปรับเปลี่ยนตามอุปกรณ์ จะผสานรวมสิ่งที่ดีที่สุดในทั้ง 2 ด้านโดยเปิดใช้เฉพาะโค้ดโอเพนซอร์สที่มีเอกสารรับรองเพื่อประมวลผลข้อมูลที่มีศักยภาพในการเชื่อมโยงกับผู้ใช้ปลายทางใน TEE โดยใช้ช่องทางเอาต์พุตที่เป็นส่วนตัวมากขึ้น

การมีส่วนร่วมสาธารณะที่ไม่แบ่งแยกเพื่อทางออกที่เท่าเทียม

ODP มีเป้าหมายเพื่อรักษาสภาพแวดล้อมที่สมดุลสำหรับผู้เข้าร่วมทุกคนในระบบนิเวศที่มีความหลากหลาย เราตระหนักถึงความซับซ้อนของระบบนิเวศนี้ ซึ่งประกอบด้วยผู้เล่นหลายรายที่เสนอบริการและผลิตภัณฑ์ที่โดดเด่น

ODP มี API ที่นักพัฒนาซอฟต์แวร์และธุรกิจที่นักพัฒนาแอปเป็นตัวแทนสามารถนำไปใช้เพื่อจุดประกายนวัตกรรมได้ การปรับเปลี่ยนในแบบของคุณในอุปกรณ์ช่วยให้ผสานรวมการติดตั้งใช้งานเหล่านี้ได้อย่างราบรื่น ในขณะที่จัดการรุ่น การตรวจสอบ เครื่องมือสำหรับนักพัฒนาซอฟต์แวร์ และเครื่องมือแสดงความคิดเห็น การปรับเปลี่ยนในแบบของคุณในอุปกรณ์ไม่สร้างตรรกะทางธุรกิจที่เป็นรูปธรรม แต่ทำหน้าที่เป็นตัวเร่งความคิดสร้างสรรค์

ODP อาจมีอัลกอริทึมเพิ่มเติมอีกมากมายเมื่อเวลาผ่านไป การทำงานร่วมกันกับระบบนิเวศเป็นสิ่งสําคัญในการกำหนดระดับฟีเจอร์ที่เหมาะสมและอาจสร้างขีดจำกัดทรัพยากรอุปกรณ์ที่สมเหตุสมผลสำหรับธุรกิจแต่ละแห่งที่เข้าร่วม เราคาดการณ์ความคิดเห็นจากระบบนิเวศ เพื่อช่วยให้เราจดจำและจัดลำดับความสำคัญของกรณีการใช้งานใหม่ๆ

ยูทิลิตีสำหรับนักพัฒนาซอฟต์แวร์ที่ช่วยปรับปรุงประสบการณ์ของผู้ใช้

ODP จะไม่สูญเสียข้อมูลเหตุการณ์หรือความล่าช้าในการสังเกตการณ์ เนื่องจากระบบจะบันทึกเหตุการณ์ทั้งหมดภายในเครื่องที่ระดับอุปกรณ์ ไม่มีข้อผิดพลาดในการเข้าร่วมและกิจกรรมทั้งหมด จะเชื่อมโยงกับอุปกรณ์หนึ่งๆ ด้วยเหตุนี้ เหตุการณ์ที่สังเกตได้ทั้งหมดจะมีลำดับเหตุการณ์ตามลําดับเวลาที่แสดงการโต้ตอบของผู้ใช้อย่างเป็นธรรมชาติ

กระบวนการที่ง่ายดายนี้ทำให้ไม่ต้องรวมหรือจัดเรียงข้อมูลใหม่ ช่วยให้เข้าถึงข้อมูลผู้ใช้ได้แบบเกือบเรียลไทม์และไม่สูญหาย ในทางกลับกัน วิธีนี้อาจช่วยเพิ่มประสิทธิภาพประโยชน์ที่ผู้ใช้ปลายทางจะได้รับเมื่อมีส่วนร่วมกับผลิตภัณฑ์และบริการจากข้อมูล ซึ่งอาจนำไปสู่ระดับความพึงพอใจที่สูงขึ้นและประสบการณ์ที่มีความหมายมากขึ้นได้ ODP ช่วยให้ธุรกิจสามารถปรับตัวให้เข้ากับ ความต้องการของผู้ใช้ได้อย่างมีประสิทธิภาพ

โมเดลความเป็นส่วนตัว: ความเป็นส่วนตัวผ่านการรักษาข้อมูลที่เป็นความลับ

ส่วนต่อไปนี้จะกล่าวถึงโมเดลผู้บริโภคกับผู้ผลิตซึ่งเป็นพื้นฐานของการวิเคราะห์ความเป็นส่วนตัว และความเป็นส่วนตัวของสภาพแวดล้อมการคํานวณเทียบกับความแม่นยําของเอาต์พุต

โมเดลผู้บริโภคและผู้ผลิตซึ่งเป็นพื้นฐานของการวิเคราะห์ความเป็นส่วนตัวนี้

เราจะใช้โมเดลผู้บริโภคกับผู้ผลิตเพื่อตรวจสอบการรับประกันความเป็นส่วนตัวด้านความเป็นส่วนตัวผ่านการรักษาข้อมูลที่เป็นความลับ การคำนวณในโมเดลนี้จะแสดงเป็นโหนดภายใน Directed Acyclic Graph (DAG) ที่ประกอบด้วยโหนดและกราฟย่อย โหนดการคำนวณแต่ละรายการมีองค์ประกอบ 3 อย่าง ได้แก่ อินพุตที่ใช้ เอาต์พุตที่สร้างขึ้น และอินพุตการแมปการคำนวณกับเอาต์พุต

ในรูปแบบนี้ การคุ้มครองความเป็นส่วนตัวจะมีผลกับองค์ประกอบทั้ง 3 รายการดังนี้

- ความเป็นส่วนตัวในการป้อนข้อมูล โหนดมีอินพุตได้ 2 ประเภท หากโหนดก่อนหน้าสร้างอินพุต โหนดดังกล่าวจะมีการรับประกันความเป็นส่วนตัวเอาต์พุตของโหนดก่อนหน้าอยู่แล้ว มิเช่นนั้น อินพุตต้องล้างข้อมูลนโยบายขาเข้าโดยใช้เครื่องมือนโยบาย

- ความเป็นส่วนตัวของเอาต์พุต ผลลัพธ์อาจต้องมีการปรับเปลี่ยนในแบบของคุณ เช่น ที่ได้มาจาก Differential Privacy (DP)

- การรักษาข้อมูลที่เป็นความลับของสภาพแวดล้อมการคำนวณ การประมวลผลจะต้องเกิดขึ้นในสภาพแวดล้อมที่มีการปิดผนึกอย่างปลอดภัยเพื่อให้แน่ใจว่าไม่มีใครเข้าถึงสถานะตัวกลางภายในโหนดได้ เทคโนโลยีที่รองรับการทำงานในลักษณะนี้ ได้แก่

การประมวลผลแบบรวมศูนย์ (FC), สภาพแวดล้อมการดำเนินการที่เชื่อถือได้โดยใช้ฮาร์ดแวร์

(TEE), การประมวลผลแบบหลายฝ่าย (sMPC), การเข้ารหัสแบบโฮโมมอร์ฟิก (HPE)

และอื่นๆ อีกมากมาย โปรดทราบว่าความเป็นส่วนตัวผ่านการป้องกันการรักษาข้อมูลที่เป็นความลับของรัฐกลางและผลลัพธ์ทั้งหมดที่แสดงขอบเขตการรักษาข้อมูลที่เป็นความลับยังคงต้องได้รับการปกป้องโดยกลไกของ Differential Privacy การอ้างสิทธิ์ที่จำเป็น

มี 2 ข้อ ได้แก่

- การรักษาข้อมูลที่เป็นความลับของสภาพแวดล้อม โดยตรวจสอบว่ามีเฉพาะเอาต์พุตที่ประกาศออกจากสภาพแวดล้อมและ

- ความเป็นธรรมชาติ ช่วยให้สามารถหักเงินที่กล่าวอ้างด้านความเป็นส่วนตัวในเอาต์พุต จากการอ้างสิทธิ์ด้านความเป็นส่วนตัวที่ป้อน เสียงทำให้สามารถเผยแพร่ พร็อพเพอร์ตี้ความเป็นส่วนตัวบน DAG ได้

ระบบส่วนตัวจะรักษาความเป็นส่วนตัวของข้อมูล การรักษาข้อมูลที่เป็นความลับของสภาพแวดล้อมในการคํานวณ และความเป็นส่วนตัวของเอาต์พุต อย่างไรก็ตาม จำนวนแอปพลิเคชันของกลไก Differential Privacy จะลดลงได้ด้วยการปิดผนึกการประมวลผลเพิ่มเติมในสภาพแวดล้อมการประมวลผลที่เป็นความลับ

รูปแบบนี้มีข้อได้เปรียบหลักๆ 2 ประการ ข้อแรก ระบบส่วนใหญ่ไม่ว่าจะเล็กหรือใหญ่ อาจแสดงเป็น DAG ได้ ข้อที่ 2 พร็อพเพอร์ตี้ หลังการประมวลผล [Section 2.1] และองค์ประกอบ Lemma 2.4 ใน The Complexity of Differential Privacy มีเครื่องมือที่มีประสิทธิภาพ ในการวิเคราะห์ความเป็นส่วนตัว (กรณีที่เลวร้ายที่สุด) เพื่อชดเชยกับกราฟทั้งหมด

- กระบวนการหลังการประมวลผลจะรับประกันว่าเมื่อจำนวนได้รับการแปรผันแล้ว จะไม่สามารถ "ไม่มีการแปรรูป" ได้หากไม่มีการใช้ข้อมูลเดิมอีก ตราบใดที่อินพุตทั้งหมดสำหรับโหนดหนึ่งเป็นแบบส่วนตัว เอาต์พุตของโหนดจะเป็นแบบส่วนตัว โดยไม่คำนึงถึงการคำนวณ

- องค์ประกอบขั้นสูงจะรับประกันว่าหากแต่ละส่วนของกราฟคือ DP กราฟโดยรวมก็เช่นกัน โดยเชื่อมโยง ERROR และ DIMENSION ของเอาต์พุตสุดท้ายของกราฟอย่างมีประสิทธิภาพด้วยค่า คำจำกัดความของไวยากรณ์ โดยประมาณ โดยสมมุติว่ากราฟมีหน่วย บัญญัติว่า และเอาต์พุตของแต่ละหน่วยคือ (TERMS, โอกาส)-DP

พร็อพเพอร์ตี้ทั้ง 2 ประเภทนี้จะแปรผันเป็นหลักการออกแบบ 2 ประการสำหรับแต่ละโหนด

- พร็อพเพอร์ตี้ 1 (จาก หลังการประมวลผล) หากอินพุตของโหนดเป็น DP ทั้งหมด เอาต์พุตจะเป็น DP ใช้ได้กับตรรกะทางธุรกิจที่กำหนดเองใดๆ ที่ดำเนินการในโหนด และสนับสนุน "ซอสลับ" ของธุรกิจ

- พร็อพเพอร์ตี้ 2 (จากองค์ประกอบขั้นสูง) หากอินพุตของโหนดไม่ใช่ DP ทั้งหมด เอาต์พุตของโหนดจะต้องสอดคล้องกับ DP หากโหนดการคำนวณเป็นโหนดที่ทำงานในสภาพแวดล้อมการดำเนินการที่เชื่อถือได้ และกำลังดำเนินการกับภาระงานและการกำหนดค่าในอุปกรณ์ที่มีการปรับตามโปรไฟล์ของผู้ใช้ ขอบเขต DP อาจแคบลงได้ มิเช่นนั้น การปรับเปลี่ยนตามอุปกรณ์อาจต้องใช้ขอบเขต DP เป็นกรณีที่เลวร้ายที่สุด เนื่องจากข้อจำกัดด้านทรัพยากร สภาพแวดล้อมการดำเนินการที่เชื่อถือได้ที่ให้บริการโดยผู้ให้บริการระบบคลาวด์สาธารณะจะได้รับลำดับความสำคัญเป็นอันดับแรก

ความเป็นส่วนตัวของสภาพแวดล้อมการคำนวณเทียบกับความถูกต้องของเอาต์พุต

นับจากนี้ไป การปรับเปลี่ยนตามอุปกรณ์จะมุ่งเน้นที่การเพิ่มความปลอดภัยของสภาพแวดล้อมการคำนวณที่เป็นความลับ และตรวจสอบว่าไม่มีการเข้าถึงสถานะขั้นกลาง กระบวนการรักษาความปลอดภัยนี้เรียกว่าการซีลจะมีผลที่ระดับกราฟย่อย ซึ่งช่วยให้สามารถทำให้โหนดหลายรายการเป็นไปตามข้อกำหนดของ DP ร่วมกันได้ ซึ่งหมายความว่าพร็อพเพอร์ตี้ 1 และพร็อพเพอร์ตี้ 2 ที่กล่าวถึงไปก่อนหน้านี้จะมีผลในระดับกราฟย่อย

แน่นอนว่าเอาต์พุตกราฟสุดท้าย เอาต์พุต 7 คือเอาต์พุต 7 ตามองค์ประกอบ ซึ่งหมายความว่าจะมี DP ทั้งหมด 2 ตัวสำหรับกราฟนี้ เมื่อเทียบกับ DP ทั้งหมด (ในพื้นที่) 3 รายการหากไม่มีการใช้การปิดผนึก

โดยพื้นฐานแล้ว การรักษาความปลอดภัยให้สภาพแวดล้อมการคำนวณและการขจัดโอกาสที่ฝ่ายตรงข้ามจะเข้าถึงอินพุตและสถานะกลางของกราฟหรือกราฟย่อยออกจะช่วยทำให้การใช้งาน DP ส่วนกลางใช้งานได้ (กล่าวคือ เอาต์พุตของสภาพแวดล้อมที่ปิดผนึกจะเป็นไปตามข้อกำหนดของ DP) ซึ่งช่วยเพิ่มความแม่นยำได้เมื่อเทียบกับDP ในพื้นที่ (ซึ่งเป็นไปตามข้อกำหนดของ DP ในพื้นที่) หลักการนี้มีการคำนึงถึง FC, TEE, sMPC และ HPE เป็นเทคโนโลยีความเป็นส่วนตัว โปรดดูบทที่ 10 ใน ความซับซ้อนของ Differential Privacy

ตัวอย่างที่ดีที่นำไปใช้ได้จริงคือการฝึกโมเดลและการอนุมาน การสนทนาด้านล่างมีสมมติฐานว่า (1) ประชากรการฝึกอบรมและประชากรจากการอนุมานทับซ้อนกัน และ (2) ทั้งฟีเจอร์และป้ายกำกับประกอบขึ้นเป็นข้อมูลส่วนตัวของผู้ใช้ เราสามารถใช้ DP กับอินพุตทั้งหมด

การปรับเปลี่ยนตามอุปกรณ์สามารถใช้ DP ในเครื่องกับป้ายกำกับและฟีเจอร์ของผู้ใช้ก่อนที่จะส่งไปยังเซิร์ฟเวอร์ วิธีการนี้ไม่ได้กำหนดข้อกำหนดใดๆ ในสภาพแวดล้อมการดำเนินการของเซิร์ฟเวอร์หรือตรรกะทางธุรกิจ

นี่คือการออกแบบการปรับเปลี่ยนตามอุปกรณ์ในแบบของคุณในปัจจุบัน

เป็นส่วนตัวที่ยืนยันแล้ว

การปรับโฆษณาตามโปรไฟล์ของผู้ใช้ในอุปกรณ์มีจุดประสงค์เพื่อความเป็นส่วนตัวที่ยืนยันได้ เรามุ่งเน้นที่การตรวจสอบ สิ่งที่เกิดขึ้นจากอุปกรณ์ของผู้ใช้ ODP จะเขียนโค้ดที่ประมวลผลข้อมูลออกจากอุปกรณ์ของผู้ใช้ปลายทาง และจะใช้สถาปัตยกรรมขั้นตอน RFC 9334 Remote ATtestation (RATS) ของ NIST เพื่อยืนยันว่าโค้ดดังกล่าวกำลังทำงานโดยไม่มีการแก้ไขในเซิร์ฟเวอร์ที่ไม่มีการจัดการสำหรับอินสแตนซ์ที่เป็นไปตามข้อกำหนด Confidential Computing รหัสเหล่านี้จะเป็นโอเพนซอร์สและเข้าถึงได้สำหรับ การยืนยันที่โปร่งใสเพื่อสร้างความน่าเชื่อถือ มาตรการดังกล่าวสร้างความมั่นใจให้บุคคลได้ว่าข้อมูลของตนได้รับการปกป้อง และธุรกิจสามารถสร้างชื่อเสียงได้บนพื้นฐานของการรับประกันความเป็นส่วนตัวที่มั่นคง

การลดปริมาณข้อมูลส่วนตัวที่รวบรวมและจัดเก็บไว้เป็นอีกแง่มุมหนึ่งที่สำคัญของการปรับโฆษณาตามโปรไฟล์ของผู้ใช้ในอุปกรณ์ ซึ่งปฏิบัติตามหลักการนี้ด้วยการใช้เทคโนโลยีต่างๆ เช่น Federated Compute และ Differential Privacy ช่วยให้มีการเปิดเผยรูปแบบข้อมูลที่มีค่าโดยไม่ต้องเปิดเผยรายละเอียดที่ละเอียดอ่อนของบุคคลหรือข้อมูลที่ระบุตัวตนได้

การดูแลรักษารอยทางการตรวจสอบซึ่งบันทึกกิจกรรมที่เกี่ยวข้องกับการประมวลผลและการแชร์ข้อมูลเป็นอีกหนึ่งแง่มุมสำคัญของความเป็นส่วนตัวที่ยืนยันได้ วิธีนี้ช่วยให้สามารถสร้างรายงานการตรวจสอบและการระบุช่องโหว่ ซึ่งแสดงถึงความมุ่งมั่นของเราที่มีต่อความเป็นส่วนตัว

เราขอความร่วมมือเชิงสร้างสรรค์จากผู้เชี่ยวชาญด้านความเป็นส่วนตัว หน่วยงาน อุตสาหกรรม และบุคคล เพื่อช่วยเราปรับปรุงการออกแบบและการติดตั้งใช้งานอย่างต่อเนื่อง

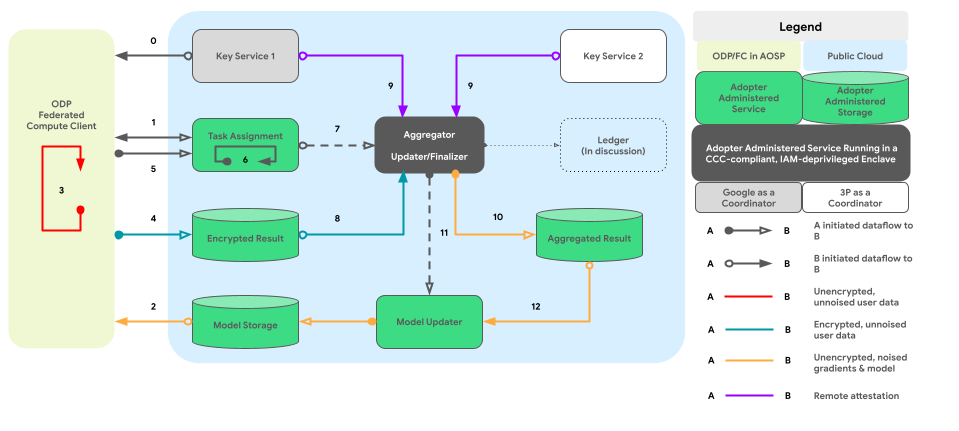

กราฟด้านล่างแสดงเส้นทางโค้ดสำหรับการรวบรวมและเสียงรบกวนข้ามอุปกรณ์ ตาม Differential Privacy

การออกแบบระดับสูง

จะนำความเป็นส่วนตัวผ่านการรักษาข้อมูลที่เป็นความลับไปใช้ได้อย่างไร เครื่องมือนโยบายในระดับสูงซึ่งเขียนโดย ODP ซึ่งทำงานในสภาพแวดล้อมที่ปิดผนึกไว้ทำหน้าที่เป็นองค์ประกอบหลักที่ดูแลแต่ละโหนด/กราฟย่อย ขณะเดียวกันก็ติดตามสถานะ DP ของอินพุตและเอาต์พุต ดังนี้

- จากมุมมองของเครื่องมือนโยบาย อุปกรณ์และเซิร์ฟเวอร์จะได้รับการปฏิบัติในแนวทางเดียวกัน อุปกรณ์และเซิร์ฟเวอร์ที่ใช้งานเครื่องมือนโยบายเดียวกันจะถือว่าเหมือนกันตามหลักตรรกะเมื่อเครื่องมือนโยบายได้รับการยืนยันร่วมกันแล้ว

- ในอุปกรณ์ การแยกจะทำได้ผ่านกระบวนการที่แยกออกมา AOSP (หรือ pKVM ในระยะยาวเมื่อมีความพร้อมใช้งานสูง) ในเซิร์ฟเวอร์ การแยกนี้จะขึ้นอยู่กับ "ฝ่ายที่ไว้ใจ" ซึ่งเป็นทั้ง TEE และโซลูชันการปิดผนึกทางเทคนิคอื่นๆ ที่แนะนำให้ใช้ ข้อตกลงแบบสัญญา หรือทั้ง 2 อย่าง

กล่าวคือ สภาพแวดล้อมที่ปิดผนึกทั้งหมดซึ่งติดตั้งและเรียกใช้เครื่องมือนโยบายแพลตฟอร์มถือว่าเป็นส่วนหนึ่งของฐานการประมวลผลที่เชื่อถือได้ (TCB) ของเรา ข้อมูลสามารถแพร่กระจายโดยไม่มีเสียงรบกวนเพิ่มเติมด้วย TCB คุณจะต้องใช้ DP เมื่อข้อมูลออกจาก TCB

การออกแบบระดับสูงของการปรับโฆษณาตามโปรไฟล์ของผู้ใช้ในอุปกรณ์จะผสานรวมองค์ประกอบสำคัญ 2 ประการเข้าด้วยกันอย่างมีประสิทธิภาพ ดังนี้

- สถาปัตยกรรมกระบวนการแบบจับคู่สำหรับการดำเนินการเชิงตรรกะทางธุรกิจ

- นโยบายและเครื่องมือนโยบายสำหรับจัดการข้อมูลขาเข้า ขาออก และการดำเนินการที่ได้รับอนุญาต

การออกแบบที่สอดคล้องกันนี้ช่วยให้ธุรกิจมีความลงตัวในระดับหนึ่ง ธุรกิจจึงสามารถเรียกใช้โค้ดที่เป็นกรรมสิทธิ์ของตนในสภาพแวดล้อมการดำเนินการที่เชื่อถือได้ และเข้าถึงข้อมูลผู้ใช้ที่ผ่านการตรวจสอบนโยบายที่เหมาะสมแล้ว

ส่วนต่อไปนี้จะอธิบายเกี่ยวกับแง่มุมที่สำคัญ 2 ประการนี้

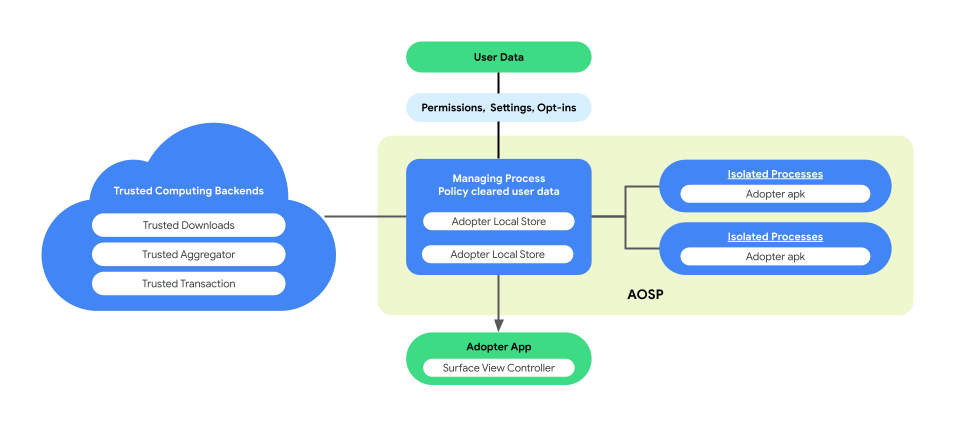

สถาปัตยกรรมกระบวนการแบบคู่สำหรับการดำเนินการเชิงตรรกะทางธุรกิจ

การปรับโฆษณาตามโปรไฟล์ของผู้ใช้ในอุปกรณ์จะใช้สถาปัตยกรรมกระบวนการแบบคู่ใน AOSP เพื่อเพิ่มประสิทธิภาพให้ความเป็นส่วนตัวของผู้ใช้และความปลอดภัยของข้อมูลระหว่างการดำเนินการตามตรรกะทางธุรกิจ สถาปัตยกรรมนี้ประกอบด้วย

ManagingProcess กระบวนการนี้จะสร้างและจัดการ IsolatedProcesses เพื่อให้แน่ใจว่าจะยังคงมีการแยกกระบวนการทำงานในระดับกระบวนการด้วยสิทธิ์เข้าถึงที่จำกัดเพียง API ในรายการที่อนุญาตและไม่มีสิทธิ์ของเครือข่ายหรือดิสก์ กระบวนการจัดการจะจัดการการเก็บรวบรวมข้อมูลธุรกิจทั้งหมด ข้อมูลผู้ใช้ปลายทางทั้งหมดและนโยบายจะล้างพื้นที่เก็บข้อมูลเหล่านั้นเพื่อใช้โค้ดธุรกิจ และพุชไปยัง IsolatedProcesses เพื่อดำเนินการ นอกจากนี้ ยังเป็นสื่อกลางในการโต้ตอบระหว่าง IsolatedProcesses กับกระบวนการอื่นๆ เช่น system_server

IsolatedProcess มีการกำหนดเป็นแยกต่างหาก (

isolatedprocess=trueในไฟล์ Manifest) กระบวนการนี้จะได้รับข้อมูลธุรกิจ ข้อมูลผู้ใช้ปลายทางที่บังคับใช้นโยบายแล้ว และรหัสธุรกิจจาก ManagingProcess รหัสธุรกิจช่วยให้รหัสธุรกิจทำงานกับข้อมูลและข้อมูลของผู้ใช้ปลายทางที่อยู่ภายใต้นโยบายได้ IsolatedProcess จะสื่อสารกับกระบวนการจัดการสำหรับทั้งขาเข้าและขาออกเท่านั้น โดยไม่มีสิทธิ์เพิ่มเติม

สถาปัตยกรรมกระบวนการที่จับคู่กันจะให้โอกาสในการยืนยันนโยบายความเป็นส่วนตัวของข้อมูลผู้ใช้ปลายทางอย่างอิสระโดยที่ธุรกิจไม่จำเป็นต้องทำให้ตรรกะหรือโค้ดทางธุรกิจเป็นแบบโอเพนซอร์ส ด้วยการจัดการกระบวนการที่ยังคงรักษาความเป็นอิสระของ IsolatedProcesses และ IsolatedProcesses เอาไว้อย่างมีประสิทธิภาพอีกด้วย สถาปัตยกรรมนี้ช่วยรับประกันถึงโซลูชันที่ปลอดภัยและมีประสิทธิภาพยิ่งขึ้นสำหรับการรักษาความเป็นส่วนตัวของผู้ใช้ระหว่างการปรับเปลี่ยนในแบบของผู้ใช้

ภาพต่อไปนี้แสดงสถาปัตยกรรมกระบวนการที่จับคู่นี้

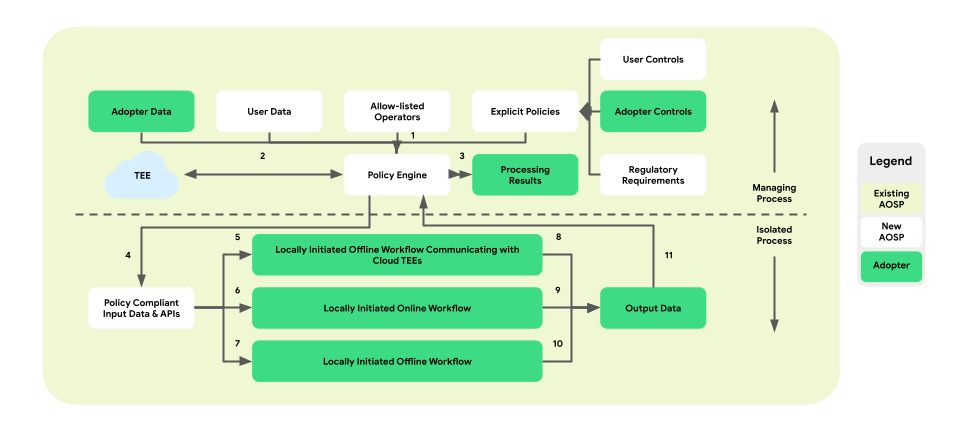

นโยบายและเครื่องมือนโยบายสำหรับการดำเนินการกับข้อมูล

การปรับเปลี่ยนตามอุปกรณ์จะมีชั้นการบังคับใช้นโยบายระหว่างแพลตฟอร์มกับตรรกะทางธุรกิจ เป้าหมายคือการให้บริการชุดเครื่องมือที่แมปการควบคุมผู้ใช้ปลายทางและธุรกิจไว้ในการตัดสินใจด้านนโยบายแบบรวมศูนย์และดำเนินการได้ จากนั้นระบบจะบังคับใช้นโยบายเหล่านี้อย่างครอบคลุมและเชื่อถือได้ทั่วทั้งกระบวนการและธุรกิจ

ในสถาปัตยกรรมกระบวนการแบบจับคู่ เครื่องมือนโยบายจะอยู่ในกระบวนการจัดการ โดยดูแลการรับส่งข้อมูลขาเข้าและขาออกของผู้ใช้ปลายทางและข้อมูลธุรกิจ และจะจัดเตรียมการดำเนินการที่อยู่ในรายการที่อนุญาตให้กับ IsolatedProcess ด้วย ตัวอย่างขอบเขตความครอบคลุม ได้แก่ การควบคุมผู้ใช้ปลายทาง การคุ้มครองเด็ก การป้องกันการแชร์ข้อมูลที่ไม่ได้รับความยินยอม และความเป็นส่วนตัวทางธุรกิจ

สถาปัตยกรรมการบังคับใช้นโยบายนี้ประกอบไปด้วยเวิร์กโฟลว์ 3 ประเภทที่ใช้ประโยชน์ได้ ดังนี้

- เวิร์กโฟลว์ออฟไลน์ที่เริ่มต้นในเครื่องผ่านการสื่อสาร Trusted Execution Environment (TEE) ดังนี้

- ขั้นตอนการดาวน์โหลดข้อมูล: การดาวน์โหลดที่เชื่อถือได้

- ขั้นตอนการอัปโหลดข้อมูล: ธุรกรรมที่เชื่อถือได้

- เวิร์กโฟลว์ออนไลน์ที่เริ่มต้นจากภายในระบบ

- ขั้นตอนการแสดงผลแบบเรียลไทม์

- ขั้นตอนการอนุมาน

- เวิร์กโฟลว์ออฟไลน์ที่เริ่มต้นในเครื่อง

- ขั้นตอนการเพิ่มประสิทธิภาพ: การฝึกโมเดลในอุปกรณ์ที่นำมาใช้ผ่านการเรียนรู้แบบรวมศูนย์ (FL)

- ขั้นตอนการรายงาน: การรวมหลายอุปกรณ์ที่นำมาใช้ผ่าน Federated Analytics (FA)

รูปต่อไปนี้แสดงสถาปัตยกรรมจากมุมมองของนโยบายและเครื่องมือนโยบาย

- ดาวน์โหลด: 1 -> 2 -> 4 -> 7 -> 10 -> 11 -> 3

- กำลังแสดง 1 + 3 -> 4 -> 6 -> 9 -> 11 -> 3

- การเพิ่มประสิทธิภาพ: 2 (ระบุแผนการฝึกอบรม) -> 1 + 3 -> 4 -> 5 -> 8 -> 11 -> 2

- การรายงาน: 3 (ระบุแผนการรวม) -> 1 + 3 -> 4 -> 5 -> 8 -> 11 -> 2

โดยรวมแล้ว การเปิดตัวชั้นการบังคับใช้นโยบายและเครื่องมือนโยบายภายในสถาปัตยกรรมกระบวนการแบบคู่ของการปรับเปลี่ยนในอุปกรณ์ในแบบของคุณจะช่วยให้มั่นใจได้ว่าสภาพแวดล้อมที่แยกอิสระและมีการรักษาความเป็นส่วนตัวสำหรับการใช้ตรรกะทางธุรกิจ ขณะเดียวกันก็ให้การควบคุมการเข้าถึงข้อมูลและการดำเนินการที่จำเป็น

แพลตฟอร์ม Layered API

การปรับเปลี่ยนในอุปกรณ์ในแบบของคุณมอบสถาปัตยกรรม API แบบเลเยอร์สำหรับธุรกิจที่สนใจ ชั้นบนสุดประกอบด้วยแอปพลิเคชันที่สร้างขึ้นเพื่อการใช้งานเฉพาะกรณี ธุรกิจที่มีโอกาสจะเชื่อมต่อข้อมูลของตนกับแอปพลิเคชันเหล่านี้ได้ หรือที่เรียกว่า Top-Layer API API เลเยอร์ด้านบนสร้างขึ้นจาก API ระดับกลาง

เมื่อเวลาผ่านไป เราหวังว่าจะเพิ่ม API ที่ เลเยอร์บนสุดอีก เมื่อ API เลเยอร์ยอดนิยมไม่พร้อมใช้งานสำหรับ Use Case ใดโดยเฉพาะ หรือเมื่อ API เลเยอร์ด้านบนที่มีอยู่ไม่ยืดหยุ่นเพียงพอ ธุรกิจสามารถใช้ API เลเยอร์กลางได้โดยตรง ซึ่งช่วยเพิ่มพลังและความยืดหยุ่นผ่านพื้นฐานของการเขียนโปรแกรม

บทสรุป

การปรับเปลี่ยนตามอุปกรณ์เป็นข้อเสนอการวิจัยในระยะเริ่มต้นเพื่อดึงดูดความสนใจและความคิดเห็นเกี่ยวกับโซลูชันระยะยาวที่ช่วยแก้ปัญหาความเป็นส่วนตัวของผู้ใช้ปลายทางด้วยเทคโนโลยีล่าสุดและดีที่สุดที่คาดว่าจะมีประโยชน์สูง

เราต้องการร่วมมือกับผู้มีส่วนเกี่ยวข้อง เช่น ผู้เชี่ยวชาญด้านความเป็นส่วนตัว นักวิเคราะห์ข้อมูล และผู้ที่มีโอกาสเป็นผู้ใช้ปลายทาง เพื่อให้มั่นใจว่า ODP ตอบสนองความต้องการและคลายข้อกังวลของพวกเขาได้