इंटिग्रेशन के लिए पाथ चुनना

अपनी ज़रूरत के हिसाब से पाथ चुनें:

| पाथ | इन स्थितियों में बेहतर है | ज़्यादा जानें |

|---|---|---|

| यूनिवर्सल कॉमर्स प्रोटोकॉल (यूसीपी) | कारोबारियों और खुदरा कारोबारियों के लिए. | यूसीपी के बारे में जानकारी देने वाले दस्तावेज़ |

| खाता लिंक करने का स्टैंडर्ड तरीका | स्मार्ट होम, टीवी, और YouTube के लिए. | दस्तावेज़ |

खाता लिंक करने की सुविधा की मदद से, Google खाताधारक आपकी सेवाओं से तुरंत, आसानी से, और सुरक्षित तरीके से कनेक्ट हो सकते हैं. आपके पास Google खाता लिंक करने की सुविधा लागू करने का विकल्प होता है. इससे, आपके प्लैटफ़ॉर्म से उपयोगकर्ता का डेटा, Google के ऐप्लिकेशन और सेवाओं के साथ शेयर किया जा सकता है.

सुरक्षित OAuth 2.0 प्रोटोकॉल की मदद से, किसी उपयोगकर्ता के Google खाते को आपके प्लैटफ़ॉर्म पर मौजूद उसके खाते से सुरक्षित तरीके से लिंक किया जा सकता है. इससे, Google के ऐप्लिकेशन और डिवाइस को आपकी सेवाओं का ऐक्सेस मिल जाता है.

उपयोगकर्ता, Google खाता लिंक करने की सुविधा का इस्तेमाल करके, अपने खातों को लिंक या अनलिंक कर सकते हैं. इसके अलावा, आपके प्लैटफ़ॉर्म पर नया खाता भी बनाया जा सकता है.

इस्तेमाल के उदाहरण

Google खाता लिंक करने की सुविधा लागू करने की कुछ वजहें यहां दी गई हैं:

आपके प्लैटफ़ॉर्म से उपयोगकर्ता का डेटा, Google के ऐप्लिकेशन और सेवाओं के साथ शेयर करना.

यूनिवर्सल कॉमर्स प्रोटोकॉल (यूसीपी) का इस्तेमाल करके, Google Shopping और एआई की सुविधाओं (Search, Gemini) के साथ इंटिग्रेट करना.

Google TV का इस्तेमाल करके, वीडियो और फ़िल्म का कॉन्टेंट चलाना.

बातचीत वाले ऐक्शन की मदद से, Google Assistant के अनुभव और सुविधाओं को उपयोगकर्ता के हिसाब से बनाना. जैसे, बातचीत वाले ऐक्शन, "Hey Google, Starbucks से मेरा रोज़ वाला ऑर्डर करो".

ज़रूरी शर्तें और सुविधाएं

यहां दी गई मैट्रिक्स में, हर लिंकिंग फ़्लो के लिए सहायता और सुझावों के बारे में बताया गया है.

| लिंकिंग फ़्लो | मानक सुविधाएं | यूसीपी की सुविधाएं |

|---|---|---|

| ऐप्लिकेशन फ़्लिप | सुझाए गए | सुझाए गए |

| आसान लिंकिंग | सुझाए गए | सुझाए गए |

| OAuth लिंकिंग | ज़रूरी है (फ़ॉलबैक) | ज़रूरी है (फ़ॉलबैक) |

| OAuth 2.1 | सुझाए गए | सुझाए गए |

एजेंटिक डेवलपमेंट (एमसीपी और यूसीपी)

लार्ज लैंग्वेज मॉडल (एलएलएम) और एआई एजेंट को उपयोगकर्ता के डेटा को ऐक्सेस करने के लिए, मज़बूत पुष्टि की ज़रूरत होती है. Google खाता लिंक करने की सुविधा, इन नए तरीकों के साथ काम करती है:

- मॉडल कॉन्टेक्स्ट प्रोटोकॉल (एमसीपी): GAL, सुरक्षा के लिए हैंडशेक की तरह काम करता है. एजेंट, आपके एमसीपी सर्वर टूल को सुरक्षित तरीके से क्वेरी करने के लिए, OAuth 2.1 टोकन का इस्तेमाल करते हैं.

यूनिवर्सल कॉमर्स प्रोटोकॉल (यूसीपी): इसकी मदद से, शॉपिंग एजेंट, उपयोगकर्ता की प्रोफ़ाइल और पेमेंट वेक्टर को सुरक्षित तरीके से ऐक्सेस कर सकते हैं.

सिर्फ़ ज़रूरी डेटा शेयर करने के लिए, कस्टम स्कोप तय करके उपयोगकर्ता की निजता को बेहतर बनाना. साथ ही, यह साफ़ तौर पर बताकर लोगों का भरोसा बढ़ाना कि उनके डेटा का इस्तेमाल कैसे किया जाता है.

खातों को अनलिंक करके, आपके प्लैटफ़ॉर्म पर होस्ट किए गए डेटा और सेवाओं के ऐक्सेस को रद्द किया जा सकता है. ज़रूरी नहीं है कि टोकन रद्द करने के लिए एंडपॉइंट लागू किया जाए. हालांकि, ऐसा करने से, Google की ओर से शुरू किए गए इवेंट के साथ सिंक में रहने में मदद मिलती है. वहीं, क्रॉस-अकाउंट प्रोटेक्शन (आरआईएससी) की मदद से, Google को आपके प्लैटफ़ॉर्म पर होने वाले किसी भी अनलिंक करने के इवेंट के बारे में सूचना दी जा सकती है.

खाता लिंक करने के फ़्लो

Google खाता लिंक करने के तीन फ़्लो हैं. ये सभी OAuth पर आधारित हैं. इनके लिए, OAuth 2.0 के मुताबिक अनुमति और टोकन एक्सचेंज एंडपॉइंट को मैनेज या कंट्रोल करना ज़रूरी है.

लिंक करने की प्रोसेस के दौरान, Google को अलग-अलग Google खातों के लिए ऐक्सेस टोकन जारी किए जाते हैं. इसके लिए, खाताधारकों की सहमति लेना ज़रूरी है, ताकि उनके खातों को लिंक किया जा सके और डेटा शेयर किया जा सके.

OAuth लिंकिंग

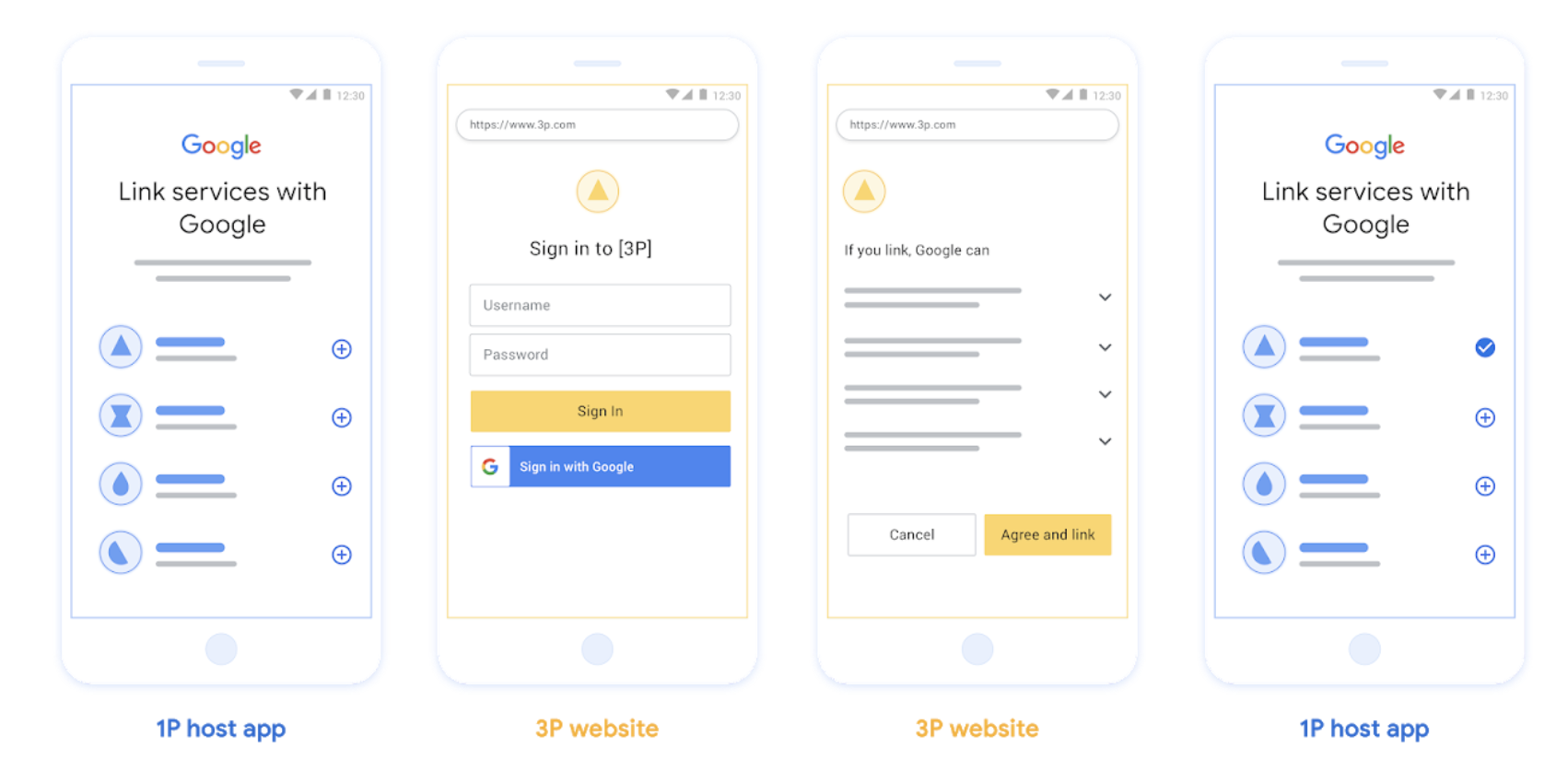

यह OAuth लिंकिंग फ़्लो है. इसकी मदद से, लोगों को लिंक करने के लिए आपकी वेबसाइट पर भेजा जाता है. उपयोगकर्ता को अपने खाते में साइन इन करने के लिए, आपकी वेबसाइट पर रीडायरेक्ट किया जाता है. साइन इन करने के बाद, उपयोगकर्ता अपनी सेवा पर मौजूद डेटा को Google के साथ शेयर करने की सहमति देता है. इसके बाद, उपयोगकर्ता का Google खाता और आपकी सेवा लिंक हो जाती है.

OAuth लिंकिंग, ऑथराइज़ेशन कोड और इंप्लिसिट OAuth फ़्लो के साथ काम करती है. आपकी सेवा को इंप्लिसिट फ़्लो के लिए, OAuth 2.0 के मुताबिक ऑथराइज़ेशन एंडपॉइंट को होस्ट करना होगा. साथ ही, ऑथराइज़ेशन कोड फ़्लो का इस्तेमाल करते समय, ऑथराइज़ेशन और टोकन एक्सचेंज एंडपॉइंट दोनों को दिखाना होगा.

पहली इमेज. OAuth लिंकिंग की मदद से, उपयोगकर्ता के फ़ोन पर खाता लिंक करना

OAuth-आधारित ऐप्लिकेशन फ़्लिप लिंकिंग ('ऐप्लिकेशन फ़्लिप')

यह एक OAuth फ़्लो है. इसकी मदद से, लोगों को लिंक करने के लिए आपके ऐप्लिकेशन पर भेजा जाता है.

OAuth-आधारित ऐप्लिकेशन फ़्लिप लिंकिंग लोगों को आपके पुष्टि किए गए Android या iOS मोबाइल ऐप्लिकेशन और Google के प्लैटफ़ॉर्म के बीच ले जाती है. इससे, लोग डेटा ऐक्सेस में होने वाले संभावित बदलावों की समीक्षा कर सकते हैं और आपके प्लैटफ़ॉर्म पर मौजूद अपने खाते को अपने Google खाते से लिंक करने की सहमति दे सकते हैं. ऐप्लिकेशन फ़्लिप की सुविधा चालू करने के लिए, आपकी सेवा को OAuth लिंकिंग या OAuth-आधारित 'Google से साइन इन करें' लिंकिंग के साथ काम करना होगा. इसके लिए, ऑथराइज़ेशन कोड फ़्लो का इस्तेमाल करें.

ऐप्लिकेशन फ़्लिप की सुविधा, Android और iOS दोनों के लिए उपलब्ध है.

यह सुविधा कैसे काम करती है:

Google का ऐप्लिकेशन, यह देखता है कि आपका ऐप्लिकेशन, उपयोगकर्ता के डिवाइस पर इंस्टॉल है या नहीं:

- अगर ऐप्लिकेशन इंस्टॉल है, तो उपयोगकर्ता को आपके ऐप्लिकेशन पर "फ़्लिप" कर दिया जाता है. आपका ऐप्लिकेशन, Google के साथ खाता लिंक करने के लिए, उपयोगकर्ता से सहमति लेता है. इसके बाद, Google के प्लैटफ़ॉर्म पर "फ़्लिप बैक" कर दिया जाता है.

- अगर ऐप्लिकेशन इंस्टॉल नहीं है या ऐप्लिकेशन फ़्लिप लिंकिंग की प्रोसेस के दौरान कोई गड़बड़ी होती है, तो उपयोगकर्ता को आसान या OAuth लिंकिंग फ़्लो पर रीडायरेक्ट कर दिया जाता है.

दूसरी इमेज. ऐप्लिकेशन फ़्लिप की मदद से, उपयोगकर्ता के फ़ोन पर खाता लिंक करना

OAuth-आधारित आसान लिंकिंग ('आसान लिंकिंग')

OAuth-आधारित 'Google से साइन इन करें' आसान लिंकिंग , OAuth लिंकिंग के ऊपर 'Google से साइन इन करें' की सुविधा जोड़ती है. इससे, लोग Google के प्लैटफ़ॉर्म से बाहर निकले बिना, लिंकिंग की प्रोसेस पूरी कर पाते हैं. इससे, लोगों को होने वाली परेशानी और ड्रॉप-ऑफ़ कम होते हैं.

OAuth-आधारित आसान लिंकिंग,

'Google से साइन इन करें' को OAuth लिंकिंग के साथ जोड़कर, लोगों को साइन इन करने, खाता बनाने, और खाता

लिंक करने का बेहतर अनुभव देती है. आपकी सेवा को OAuth 2.0 के मुताबिक अनुमति और टोकन एक्सचेंज एंडपॉइंट के साथ काम करना होगा.

इसके अलावा, आपके टोकन एक्सचेंज एंडपॉइंट को

JSON वेब टोकन (JWT)

असर्शन के साथ काम करना होगा. साथ ही,

check,

create,

और get,

इंटेंट लागू करने होंगे.

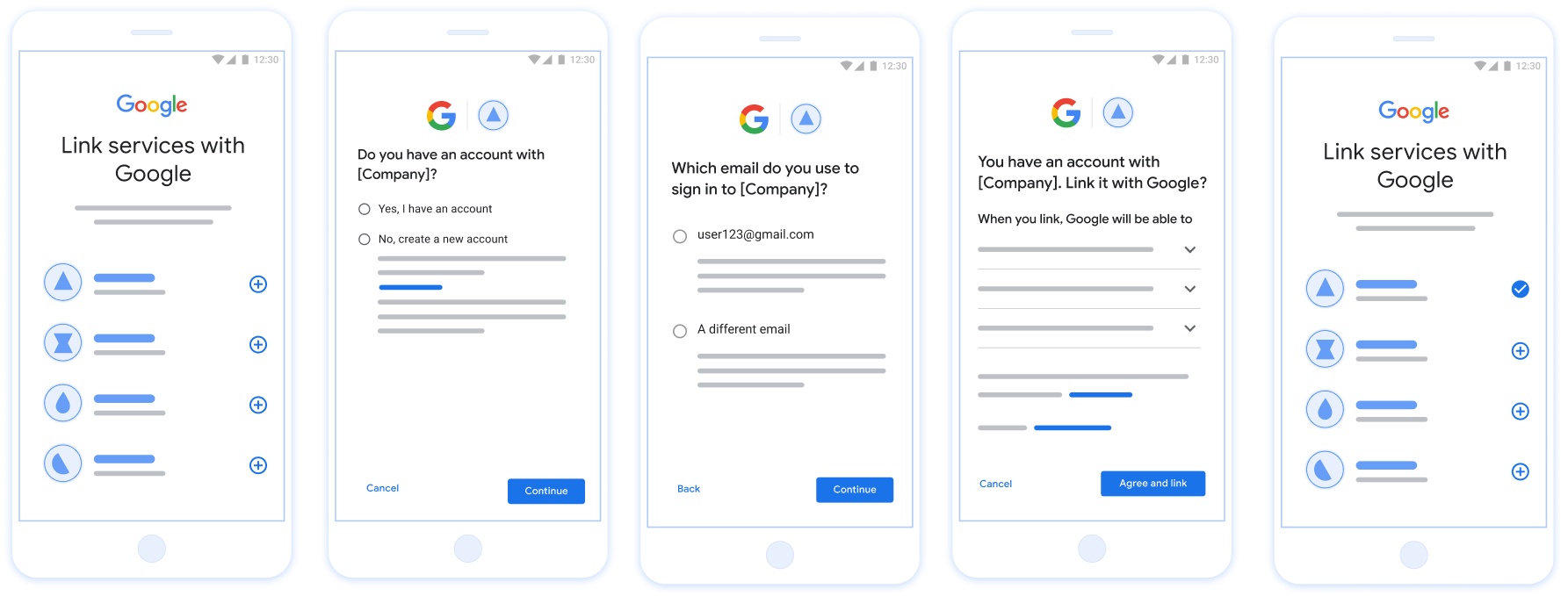

यह सुविधा कैसे काम करती है:

Google, उपयोगकर्ता के खाते की पुष्टि करता है और यह जानकारी आपको पास करता है:

- अगर आपके डेटाबेस में उपयोगकर्ता का खाता मौजूद है, तो उपयोगकर्ता अपने Google खाते को आपकी सेवा पर मौजूद अपने खाते से सफलतापूर्वक लिंक कर लेता है.

- अगर आपके डेटाबेस में उपयोगकर्ता का खाता मौजूद नहीं है, तो उपयोगकर्ता, Google की ओर से दी गई जानकारी (ईमेल, नाम, और प्रोफ़ाइल फ़ोटो) का इस्तेमाल करके, तीसरे पक्ष का नया खाता बना सकता है. इसके अलावा, वह किसी दूसरे ईमेल से साइन इन करके लिंक करने का विकल्प भी चुन सकता है. इसके लिए, उसे OAuth लिंकिंग का इस्तेमाल करके, आपकी सेवा में साइन इन करना होगा.

तीसरी इमेज. आसान लिंकिंग की मदद से, उपयोगकर्ता के फ़ोन पर खाता लिंक करना

आपको कौनसा फ़्लो इस्तेमाल करना चाहिए?

हमारा सुझाव है कि सभी फ़्लो लागू करें, ताकि लोगों को लिंकिंग का बेहतर अनुभव मिल सके. आसान और ऐप्लिकेशन फ़्लिप फ़्लो की मदद से, लिंकिंग में होने वाली परेशानी कम होती है. ऐसा इसलिए, क्योंकि लोग लिंकिंग की प्रोसेस को बहुत कम चरणों में पूरा कर पाते हैं. OAuth लिंकिंग फ़्लो में, कम मेहनत लगती है. इसे लागू करने के बाद, अन्य लिंकिंग फ़्लो जोड़े जा सकते हैं.

टोकन के साथ काम करना

Google खाता लिंक करने की सुविधा, OAuth 2.0 के स्टैंडर्ड टोकन मैकेनिज़्म पर काम करती है. उपयोगकर्ता की सहमति मिलने के बाद, Google को ऐक्सेस टोकन और रीफ़्रेश टोकन जारी किए जाते हैं, ताकि उसके खाते को लिंक किया जा सके.

- ऐक्सेस टोकन: ये कम समय के लिए मान्य टोकन होते हैं. इनका इस्तेमाल, Google आपके एपीआई को ऐक्सेस करने के लिए करता है.

- रीफ़्रेश टोकन: ये लंबे समय के लिए मान्य टोकन होते हैं. इनका इस्तेमाल, Google नए ऐक्सेस टोकन पाने के लिए करता है. ऐसा तब किया जाता है, जब ऐक्सेस टोकन की समयसीमा खत्म हो जाती है.

प्रोटोकॉल के कॉन्ट्रैक्ट और पैरामीटर से जुड़ी ज़रूरी शर्तों के बारे में ज़्यादा जानने के लिए, टोकन एक्सचेंज एंडपॉइंट देखें.

परसिस्टेंट लिंकिंग

परसिस्टेंट लिंकिंग, स्थिर इंटिग्रेशन के लिए एक ज़रूरी शर्त है. इससे यह पक्का होता है कि नेटवर्क में कुछ समय के लिए गड़बड़ी होने या क्रेडेंशियल को समय-समय पर रीफ़्रेश करने के दौरान भी, उपयोगकर्ता के खाते लिंक रहें.

परसिस्टेंट लिंकिंग लागू करने के लिए, "स्लाइडिंग विंडो" तरीका इस्तेमाल करें. इसमें, मौजूदा रीफ़्रेश टोकन को रोटेट करने के बजाय, उसकी समयसीमा बढ़ाएं (आरएफ़सी 6749 का सेक्शन 6 देखें). इससे रेस कंडीशन और अनचाहे तरीके से अनलिंक होने की समस्या से बचा जा सकता है. ऐसा तब हो सकता है, जब नया रीफ़्रेश टोकन जारी किया गया हो, लेकिन Google को वह न मिला हो या Google ने उसे सेव न किया हो.

Google के साथ रजिस्टर करना

हमें OAuth 2.0 के सेटअप की जानकारी और क्रेडेंशियल शेयर करने की ज़रूरत होगी, ताकि खाता लिंक करने की सुविधा चालू की जा सके. ज़्यादा जानकारी के लिए, रजिस्टर करने का तरीका देखें.