مسیر ادغام خود را انتخاب کنید

مسیری را انتخاب کنید که به بهترین وجه با نیازهای شما مطابقت داشته باشد:

| مسیر | بهترین برای | بیشتر بدانید |

|---|---|---|

| پروتکل تجارت جهانی (UCP) | بازرگانان و خرده فروشان. | اسناد UCP |

| اتصال حساب استاندارد | خانه هوشمند، تلویزیون و یوتیوب. | اسناد |

پیوند حساب، دارندگان حساب گوگل را قادر میسازد تا به سرعت، یکپارچه و ایمن به سرویسهای شما متصل شوند. شما میتوانید پیوند حساب گوگل را برای به اشتراک گذاشتن دادههای کاربر از پلتفرم خود با برنامهها و سرویسهای گوگل پیادهسازی کنید.

پروتکل امن OAuth 2.0 به شما امکان میدهد حساب گوگل کاربر را با خیال راحت به حساب او در پلتفرم خود پیوند دهید و از این طریق به برنامهها و دستگاههای گوگل اجازه دسترسی به سرویسهای خود را بدهید.

کاربران میتوانند حسابهای خود را به هم متصل یا از هم جدا کنند و در صورت تمایل با استفاده از قابلیت «پیوند حساب گوگل»، یک حساب جدید در پلتفرم شما ایجاد کنند.

موارد استفاده

برخی از دلایل پیادهسازی لینک حساب گوگل عبارتند از:

دادههای کاربر را از پلتفرم خود با برنامهها و سرویسهای گوگل به اشتراک بگذارید.

با استفاده از پروتکل تجارت جهانی (UCP) با Google Shopping و سطوح هوش مصنوعی (جستجو، Gemini) ادغام شوید.

محتوای ویدیویی و فیلم خود را با استفاده از Google TV پخش کنید.

دستگاههای متصل به خانه هوشمند گوگل را با استفاده از برنامه گوگل هوم و دستیار گوگل، با دستور «هی گوگل چراغها را روشن کن» مدیریت و کنترل کنید.

با استفاده از اقدامات محاورهای ، مثلاً «سلام گوگل، غذای همیشگی من را از استارباکس سفارش بده»، تجربهها و قابلیتهای سفارشیسازیشدهی دستیار گوگل را برای کاربر ایجاد کنید.

Enable users to earn rewards by viewing eligible live streams on YouTube after linking their Google Account to a rewards partner account .

حسابهای جدید را هنگام ثبتنام با دادههای مشترک و توافقی از نمایه حساب گوگل، از قبل پر کنید.

قابلیتها و الزامات

ماتریس زیر، پشتیبانی و توصیهها را برای هر جریان پیوند تعریف میکند.

| جریان پیوند | ویژگیهای استاندارد | ویژگیهای UCP |

|---|---|---|

| تلنگر برنامه | توصیه شده | توصیه شده |

| لینکدهی ساده | توصیه شده | توصیه شده |

| لینکدهی OAuth | الزامی (جایگزین) | الزامی (جایگزین) |

| اواوت ۲.۱ | توصیه شده | توصیه شده |

توسعه عاملمحور (MCP و UCP)

مدلهای زبان بزرگ (LLM) و عاملهای هوش مصنوعی برای دسترسی به دادههای کاربر نیاز به احراز هویت قوی دارند. پیوند حساب گوگل از این الگوهای نوظهور پشتیبانی میکند:

- پروتکل زمینه مدل (MCP) : GAL به عنوان یک پروتکل امنیتی عمل میکند. عاملها از توکنهای OAuth 2.1 برای پرسوجوی ایمن از ابزارهای سرور MCP شما استفاده میکنند.

پروتکل تجارت جهانی (UCP) : به نمایندگان خرید این امکان را میدهد که به پروفایلهای کاربران و مسیرهای پرداخت به صورت ایمن دسترسی داشته باشند.

با تعریف محدودههای سفارشی برای به اشتراک گذاشتن فقط دادههای ضروری، حریم خصوصی کاربر را بهبود بخشید، و با تعریف واضح نحوه استفاده از دادههای آنها، اعتماد کاربر را افزایش دهید.

دسترسی به دادهها و سرویسهای میزبانیشده روی پلتفرم شما میتواند با قطع ارتباط حسابها لغو شود. پیادهسازی یک نقطه پایانی اختیاری برای لغو توکن به شما امکان میدهد تا با رویدادهای آغازشده توسط گوگل همگام بمانید، در حالی که محافظت متقابل حسابها (RISC) به شما امکان میدهد تا هرگونه رویداد قطع ارتباط که در پلتفرم شما رخ میدهد را به گوگل اطلاع دهید.

جریانهای پیوند حساب

سه جریان لینک کردن حساب گوگل وجود دارد که همگی مبتنی بر OAuth هستند و شما را ملزم به مدیریت یا کنترل نقاط پایانی مجوز و تبادل توکن سازگار با OAuth 2.0 میکنند.

در طول فرآیند پیوند، پس از اخذ رضایت صاحبان حساب برای پیوند دادن حسابهایشان و اشتراکگذاری دادهها، برای هر حساب گوگل، توکنهای دسترسی به گوگل صادر میکنید.

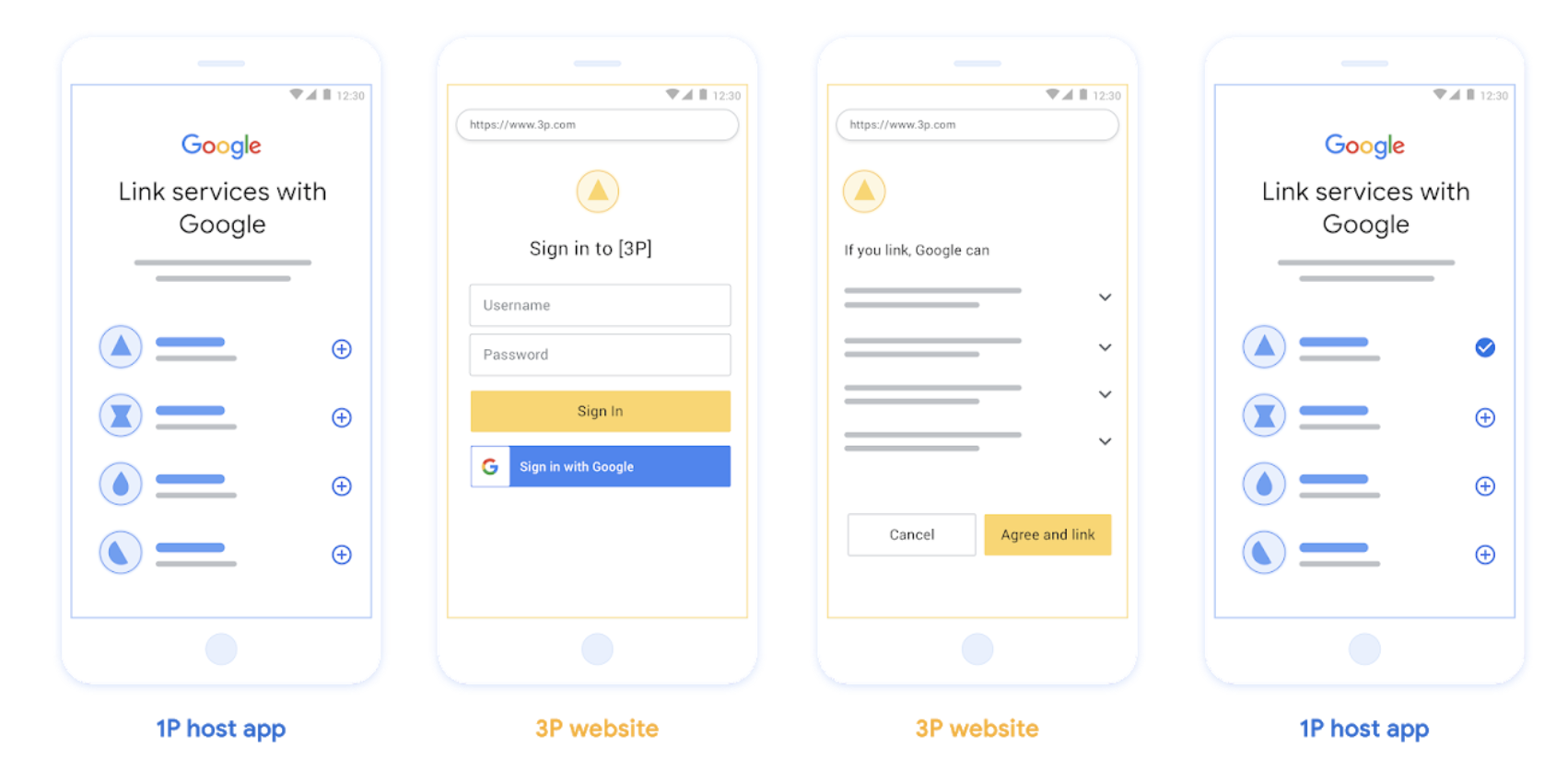

لینکدهی OAuth

این جریان لینکدهی OAuth است که کاربران را برای لینک دادن به وبسایت شما هدایت میکند. کاربر برای ورود به حساب کاربری خود به وبسایت شما هدایت میشود. پس از ورود به سیستم، کاربر با اشتراکگذاری دادههای خود در سرویس شما با گوگل موافقت میکند. در آن مرحله، حساب گوگل کاربر و سرویس شما به هم متصل میشوند.

لینک OAuth از کد مجوز و جریانهای OAuth ضمنی پشتیبانی میکند. سرویس شما باید میزبان یک نقطه پایانی مجوز سازگار با OAuth 2.0 برای جریان ضمنی باشد و هنگام استفاده از جریان کد مجوز، باید هم نقطه پایانی مجوز و هم نقطه پایانی تبادل توکن را در معرض نمایش قرار دهد.

شکل ۱. اتصال حساب کاربری روی گوشی کاربر با اتصال OAuth

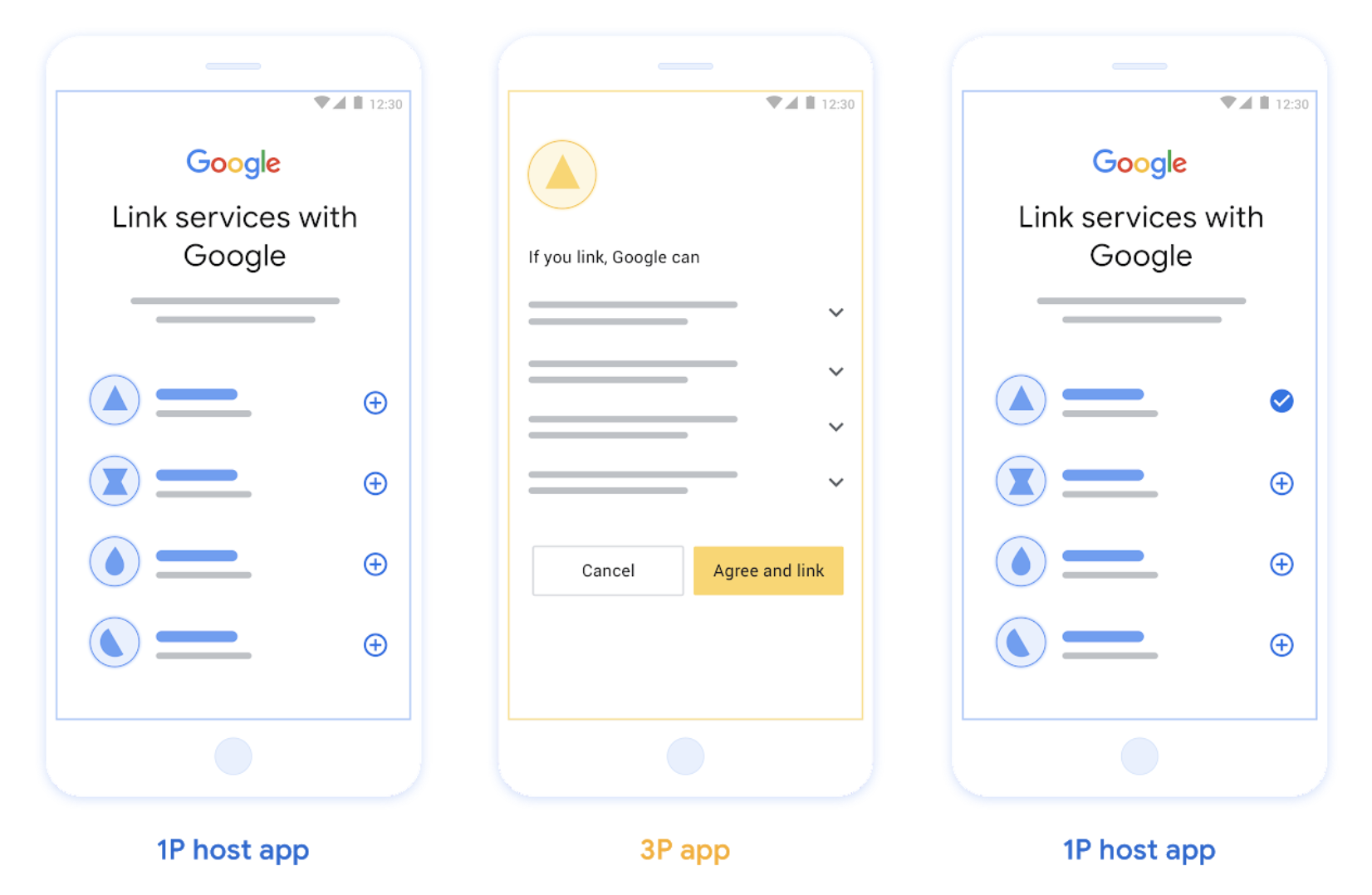

پیوند معکوس برنامه مبتنی بر OAuth ('App Flip')

یک جریان OAuth که کاربران را برای لینک دادن به برنامه شما ارسال میکند.

OAuth-based App Flip Linking guides users as they move between your verified Android or iOS mobile apps and Google's platform to review the proposed data access changes and grant their consent to link their account on your platform with their Google Account. To enable App Flip your service must support OAuth linking or OAuth-based Sign in with Google Linking using the authorization code flow.

App Flip هم برای اندروید و هم برای iOS پشتیبانی میشود.

چگونه کار میکند:

برنامه گوگل بررسی میکند که آیا برنامه شما روی دستگاه کاربر نصب شده است یا خیر:

- اگر برنامه پیدا شود، کاربر به برنامه شما "منتقل" میشود. برنامه شما رضایت کاربر را برای پیوند دادن حساب کاربری به گوگل دریافت میکند و سپس به سطح گوگل "برمیگردد".

- اگر برنامه پیدا نشود یا در طول فرآیند پیوند معکوس برنامه خطایی رخ دهد، کاربر به جریان پیوند ساده یا OAuth هدایت میشود.

شکل ۲. پیوند حساب کاربری در گوشی کاربر با App Flip

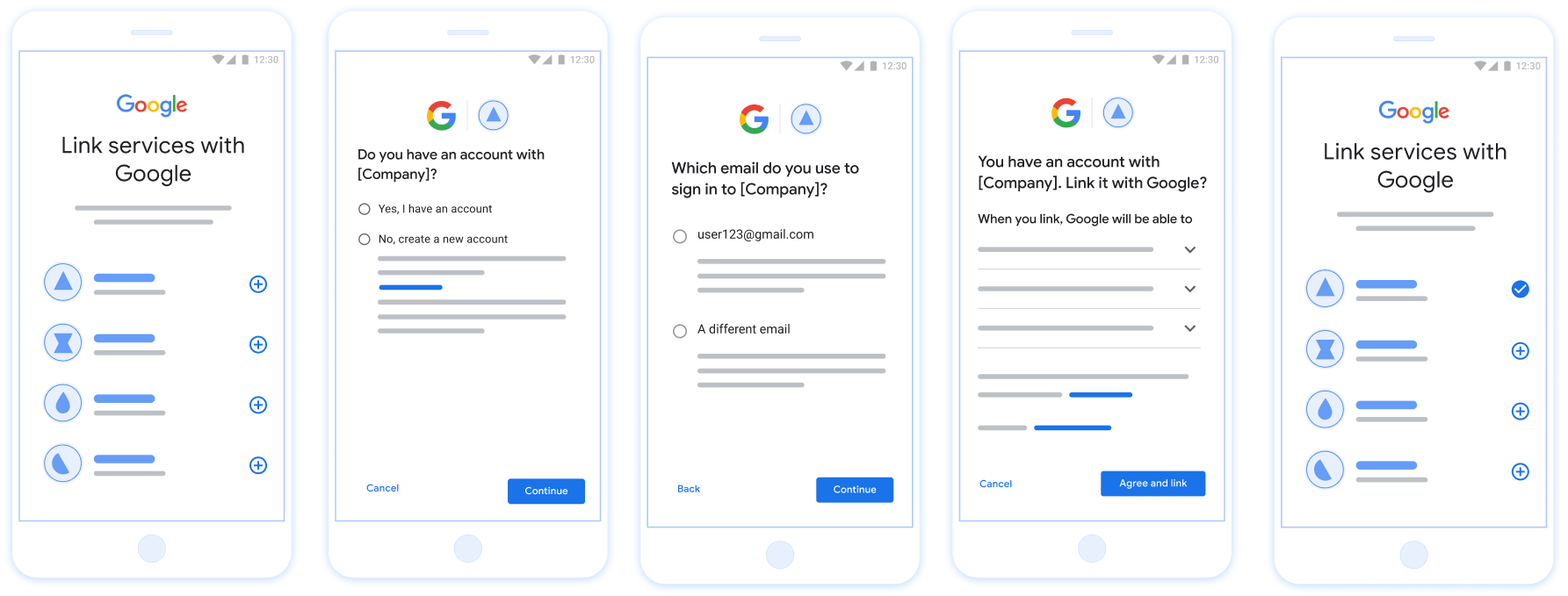

پیوند ساده مبتنی بر OAuth ('ساده')

ورود با گوگل مبتنی بر OAuth، پیونددهی ساده، ورود با گوگل را به پیونددهی OAuth اضافه میکند و به کاربران این امکان را میدهد که فرآیند پیونددهی را بدون ترک صفحه گوگل تکمیل کنند و در نتیجه، اصطکاک و عدم موفقیت را کاهش میدهد. پیونددهی ساده مبتنی بر OAuth با ترکیب ورود با گوگل با پیونددهی OAuth، بهترین تجربه کاربری را با ورود به سیستم، ایجاد حساب کاربری و پیونددهی حساب کاربری بدون مشکل ارائه میدهد. سرویس شما باید از نقاط پایانی مجوز و تبادل توکن سازگار با OAuth 2.0 پشتیبانی کند. علاوه بر این، نقطه پایانی تبادل توکن شما باید از ادعاهای JSON Web Token (JWT) پشتیبانی کند و اهداف check ، create و get را پیادهسازی کند.

چگونه کار میکند:

گوگل حساب کاربری را تأیید میکند و این اطلاعات را به شما منتقل میکند:

- اگر حسابی برای کاربر در پایگاه داده شما وجود داشته باشد، کاربر با موفقیت حساب گوگل خود را به حساب خود در سرویس شما پیوند میدهد.

- اگر هیچ حسابی برای کاربر در پایگاه داده شما وجود نداشته باشد، کاربر میتواند یا یک حساب کاربری 3P جدید با اطلاعات ادعا شدهای که گوگل ارائه میدهد ایجاد کند: ایمیل، نام و تصویر پروفایل ، یا اینکه وارد سیستم شود و با یک ایمیل دیگر لینک شود (این کار مستلزم آن است که آنها با استفاده از لینک OAuth به سرویس شما وارد شوند).

شکل ۳. اتصال حساب کاربری روی گوشی کاربر با استفاده از قابلیت اتصال ساده

از کدام جریان باید استفاده کنید؟

ما توصیه میکنیم همه جریانها را پیادهسازی کنید تا مطمئن شوید کاربران بهترین تجربه لینکسازی را دارند. جریانهای Streamlined و App flip اصطکاک لینکسازی را کاهش میدهند زیرا کاربران میتوانند فرآیند لینکسازی را در چند مرحله بسیار کم انجام دهند. جریان لینکسازی OAuth کمترین میزان تلاش را دارد و نقطه شروع خوبی است و پس از آن میتوانید جریانهای لینکسازی دیگر را اضافه کنید.

کار با توکنها

اتصال حساب گوگل به مکانیزمهای استاندارد توکن OAuth 2.0 متکی است. شما پس از رضایت کاربر برای اتصال حساب خود، توکنهای دسترسی و توکنهای بهروزرسانی را به گوگل صادر میکنید.

- توکنهای دسترسی : توکنهای کوتاهمدتی که توسط گوگل برای دسترسی به APIهای شما استفاده میشوند.

- توکنهای بهروزرسانی : توکنهای با طول عمر بالا که توسط گوگل برای دریافت توکنهای دسترسی جدید پس از انقضا استفاده میشوند.

برای جزئیات قراردادهای پروتکل و الزامات پارامتر، به نقطه پایانی تبادل توکن مراجعه کنید.

پیوند مداوم

اتصال پایدار یک الزام اصلی برای یکپارچهسازیهای پایدار است. این امر تضمین میکند که حسابهای کاربری حتی در هنگام خرابیهای گذرای شبکه یا بهروزرسانیهای دورهای اعتبارنامهها، همچنان متصل باقی بمانند.

برای پیادهسازی پیوند پایدار، از رویکرد «پنجره کشویی» استفاده کنید: به جای چرخاندن Refresh Token موجود ، انقضای آن را تمدید کنید (به بخش ۶ RFC 6749 مراجعه کنید). این کار از شرایط رقابتی و قطع ارتباط ناخواسته که میتواند در صورت صدور Refresh Token جدید اما عدم دریافت یا ذخیره موفقیتآمیز آن توسط گوگل رخ دهد، جلوگیری میکند.

ثبت نام در گوگل

برای فعال کردن اتصال حساب، به جزئیات تنظیمات OAuth 2.0 شما و اشتراکگذاری اعتبارنامهها نیاز داریم. برای جزئیات بیشتر به بخش ثبتنام مراجعه کنید.