Ringkasan

Penautan yang Sederhana untuk Login dengan Google berbasis OAuth menambahkan Login dengan Google di atas penautan OAuth. Hal ini memberikan pengalaman penautan yang lancar bagi pengguna Google, dan juga memungkinkan pembuatan akun, yang memungkinkan pengguna membuat akun baru di layanan Anda menggunakan Akun Google mereka.

Untuk melakukan penautan akun dengan OAuth dan Login dengan Google, ikuti langkah-langkah umum berikut:

- Pertama, minta pengguna untuk memberikan izin akses ke profil Google mereka.

- Gunakan informasi di profil mereka untuk memeriksa apakah akun pengguna ada.

- Untuk pengguna yang sudah ada, tautkan akun.

- Jika Anda tidak dapat menemukan kecocokan untuk pengguna Google di sistem autentikasi Anda, validasi token ID yang diterima dari Google. Anda kemudian dapat membuat pengguna berdasarkan informasi profil yang terdapat dalam token ID.

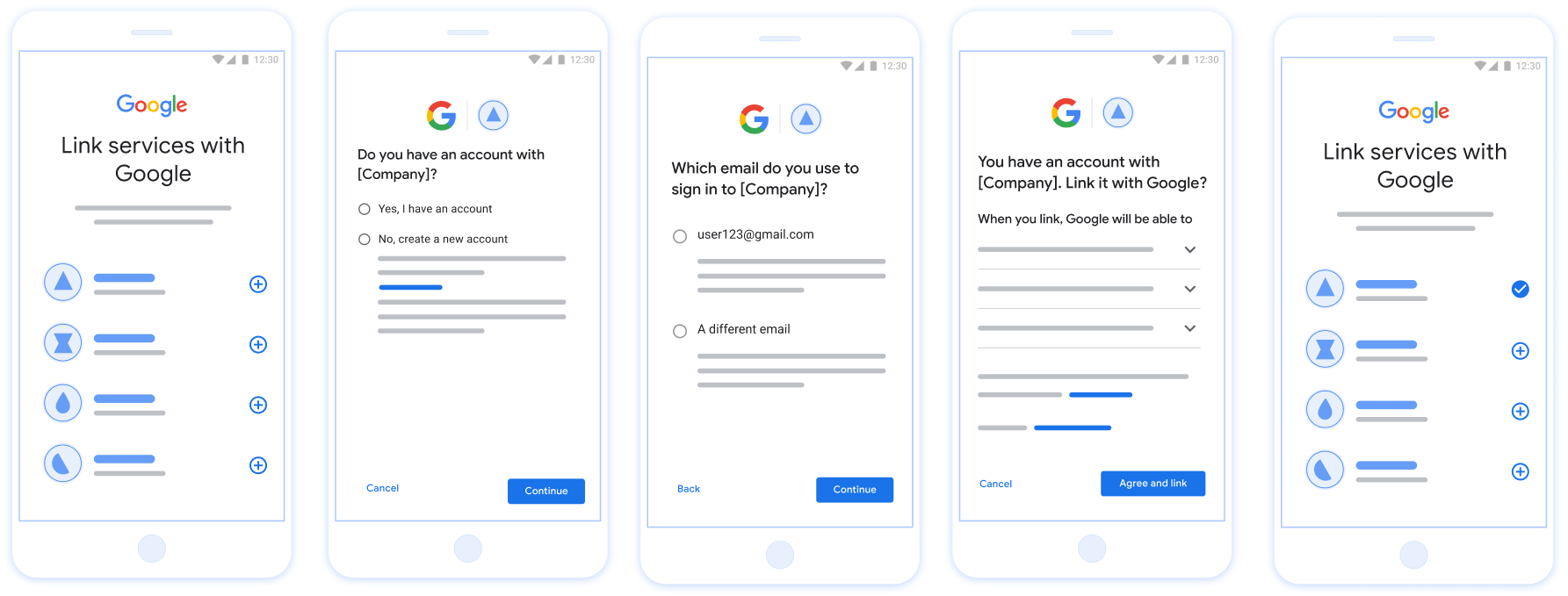

Gambar 1. Penautan Akun di ponsel pengguna dengan Penautan yang Sederhana

Penautan yang Sederhana: Alur OAuth + Login dengan Google

Diagram urutan berikut menjelaskan interaksi antara Pengguna, Google, dan endpoint pertukaran token Anda untuk Penautan yang Sederhana.

Peran dan tanggung jawab

Tabel berikut menentukan peran dan tanggung jawab aktor dalam alur Penautan yang Sederhana.

| Aktor / Komponen | Peran GAL | Tanggung Jawab |

|---|---|---|

| Aplikasi / Server Google | Klien OAuth | Mendapatkan izin pengguna untuk Login dengan Google, meneruskan pernyataan identitas (JWT) ke server Anda, dan menyimpan token yang dihasilkan dengan aman. |

| Endpoint Pertukaran Token Anda | Penyedia Identitas / Server Otorisasi | Memvalidasi pernyataan identitas, memeriksa akun yang ada, menangani

intent penautan akun (check, get,

create), dan menerbitkan token berdasarkan intent yang diminta. |

| API Layanan Anda | Server Resource | Memberikan akses ke data pengguna saat token akses yang valid diberikan. |

Persyaratan untuk Penautan yang Sederhana

- Menerapkan alur penautan OAuth dasar. Layanan Anda harus mendukung endpoint otorisasi dan pertukaran token yang sesuai dengan OAuth 2.0.

- Endpoint pertukaran token Anda harus mendukung

pernyataan JSON Web Token (JWT)

dan menerapkan intent

check,create, danget.

Logika Keputusan untuk Penautan yang Sederhana

Logika berikut menentukan cara intent dipanggil selama alur Penautan yang Sederhana:

- Apakah pengguna memiliki akun di sistem autentikasi Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA : Apakah pengguna menggunakan email yang terkait dengan Akun Google mereka untuk login ke platform Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

check intentdipanggil untuk mengonfirmasi)- YA :

get intentdipanggil dan akun ditautkan jika get intent berhasil ditampilkan. - TIDAK : Buat Akun Baru? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA :

create intentdipanggil dan akun ditautkan jika create intent berhasil ditampilkan. - TIDAK : Alur penautan OAuth dipicu, pengguna diarahkan ke browser mereka, dan pengguna diberi opsi untuk menautkan dengan email lain.

- YA :

- YA :

- TIDAK : Alur penautan OAuth dipicu, pengguna diarahkan ke browser mereka, dan pengguna diberi opsi untuk menautkan dengan email lain.

- YA : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

- TIDAK : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

check intentdipanggil untuk mengonfirmasi)- YA :

get intentdipanggil dan akun ditautkan jika get intent berhasil ditampilkan. - TIDAK :

create intentdipanggil dan akun ditautkan jika create intent berhasil ditampilkan.

- YA :

- YA : Apakah pengguna menggunakan email yang terkait dengan Akun Google mereka untuk login ke platform Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

Resep Penerapan

Endpoint pertukaran token Anda harus menerapkan intent check, get, dan create untuk mendukung Penautan yang Sederhana.

Ikuti langkah-langkah berikut untuk menangani berbagai intent:

Memeriksa akun pengguna yang sudah ada (maksud pemeriksaan)

Google memanggil endpoint pertukaran token Anda untuk memverifikasi apakah pengguna Google ada di sistem Anda. Untuk mengetahui detail parameter, lihat Maksud Penautan yang Disederhanakan.

Resep Penerapan

Untuk menangani intent check, lakukan tindakan berikut:

Validasi permintaan:

- Verifikasi

client_id,client_secret, dangrant_type(harusurn:ietf:params:oauth:grant-type:jwt-bearer). - Validasi

assertion(JWT) menggunakan kriteria di Validasi JWT.

- Verifikasi

Cari pengguna:

- Periksa apakah ID Akun Google (

sub) atau alamat email di JWT cocok dengan pengguna di database Anda.

- Periksa apakah ID Akun Google (

Tanggapi:

- Jika ditemukan: Menampilkan HTTP

200 OKdengan{"account_found": "true"}. - Jika tidak ditemukan: Menampilkan HTTP

404 Not Founddengan{"account_found": "false"}.

- Jika ditemukan: Menampilkan HTTP

Menangani penautan otomatis (mendapatkan intent)

Jika akun ada, Google akan memanggil endpoint Anda dengan intent=get untuk mengambil token. Untuk mengetahui detail parameter, lihat Intent Penautan yang Disederhanakan.

Resep Penerapan

Untuk menangani intent get, lakukan tindakan berikut:

Validasi permintaan:

- Verifikasi

client_id,client_secret, dangrant_type. - Validasi

assertion(JWT).

- Verifikasi

Cari pengguna:

- Verifikasi bahwa pengguna ada menggunakan klaim

subatauemail.

- Verifikasi bahwa pengguna ada menggunakan klaim

Respons:

- Jika berhasil: Buat dan tampilkan

access_token,refresh_token, danexpires_indalam respons JSON (HTTP200 OK). - Jika penautan gagal: Tampilkan HTTP

401 Unauthorizeddengan{"error": "linking_error"}danlogin_hintopsional untuk kembali ke penautan OAuth standar.

- Jika berhasil: Buat dan tampilkan

Menangani pembuatan akun menggunakan Login dengan Google (buat intent)

Jika tidak ada akun, Google akan memanggil endpoint Anda dengan intent=create untuk membuat pengguna baru. Untuk mengetahui detail parameter, lihat Maksud Penautan yang Disederhanakan.

Resep Penerapan

Untuk menangani intent create, lakukan tindakan berikut:

Validasi permintaan:

- Verifikasi

client_id,client_secret, dangrant_type. - Validasi

assertion(JWT).

- Verifikasi

Verifikasi bahwa pengguna tidak ada:

- Periksa apakah

subatauemailsudah ada di database Anda. - Jika pengguna ada: Menampilkan HTTP

401 Unauthorizeddengan{"error": "linking_error", "login_hint": "USER_EMAIL"}untuk memaksa penggantian ke penautan OAuth.

- Periksa apakah

Buat akun:

- Gunakan klaim

sub,email,name, danpicturedari JWT untuk membuat catatan pengguna baru.

- Gunakan klaim

Tanggapi:

- Membuat dan menampilkan token dalam respons JSON (HTTP

200 OK).

- Membuat dan menampilkan token dalam respons JSON (HTTP

Mendapatkan Client ID Google API Anda

Anda akan diminta untuk memberikan Client ID Google API Anda selama proses pendaftaran Penautan Akun . Untuk mendapatkan Client ID API Anda menggunakan project yang Anda buat saat menyelesaikan langkah-langkah penautan OAuth. Untuk melakukannya, selesaikan langkah-langkah berikut:

- Buka halaman Klien.

Buat atau pilih project Google API.

Jika project Anda tidak memiliki Client ID untuk Jenis aplikasi Web, klik Buat Klien untuk membuatnya. Pastikan untuk menyertakan domain situs Anda di kotak Asal JavaScript yang sah. Saat Anda melakukan pengujian atau pengembangan lokal, Anda harus menambahkan

http://localhostdanhttp://localhost:<port_number>ke kolom Asal JavaScript yang sah.

Memvalidasi penerapan

Anda dapat memvalidasi penerapan dengan menggunakan alat OAuth 2.0 Playground.

Di alat, lakukan langkah-langkah berikut:

- Klik Konfigurasi untuk membuka jendela Konfigurasi OAuth 2.0.

- Di kolom OAuth flow, pilih Client-side.

- Di kolom OAuth Endpoints, pilih Custom.

- Tentukan endpoint OAuth 2.0 dan client ID yang Anda tetapkan ke Google di kolom yang sesuai.

- Di bagian Langkah 1, jangan pilih cakupan Google apa pun. Sebagai gantinya, biarkan kolom ini kosong atau ketik cakupan yang valid untuk server Anda (atau string arbitrer jika Anda tidak menggunakan cakupan OAuth). Setelah selesai, klik Izinkan API.

- Di bagian Langkah 2 dan Langkah 3, ikuti alur OAuth 2.0 dan verifikasi bahwa setiap langkah berfungsi sebagaimana mestinya.

Anda dapat memvalidasi penerapan dengan menggunakan alat Demo Penautan Akun Google.

Di alat, lakukan langkah-langkah berikut:

- Klik tombol Login dengan Google.

- Pilih akun yang ingin Anda tautkan.

- Masukkan ID layanan.

- Secara opsional, masukkan satu atau beberapa cakupan yang akan Anda minta aksesnya.

- Klik Mulai Demo.

- Jika diminta, konfirmasi bahwa Anda dapat menyetujui dan menolak permintaan penautan.

- Konfirmasi bahwa Anda dialihkan ke platform Anda.