Ringkasan

Penautan yang Sederhana untuk Login dengan Google berbasis OAuth menambahkan Login dengan Google di atas penautan OAuth. Hal ini memberikan pengalaman penautan yang lancar bagi pengguna Google, dan juga memungkinkan pembuatan akun, yang memungkinkan pengguna membuat akun baru di layanan Anda menggunakan Akun Google mereka.

Untuk melakukan penautan akun dengan OAuth dan Login dengan Google, ikuti langkah-langkah umum berikut:

- Pertama, minta pengguna untuk memberikan izin akses ke profil Google mereka.

- Gunakan informasi di profil mereka untuk memeriksa apakah akun pengguna ada.

- Untuk pengguna yang sudah ada, tautkan akun.

- Jika Anda tidak dapat menemukan kecocokan untuk pengguna Google di sistem autentikasi Anda, validasi token ID yang diterima dari Google. Anda kemudian dapat membuat pengguna berdasarkan informasi profil yang terdapat dalam token ID.

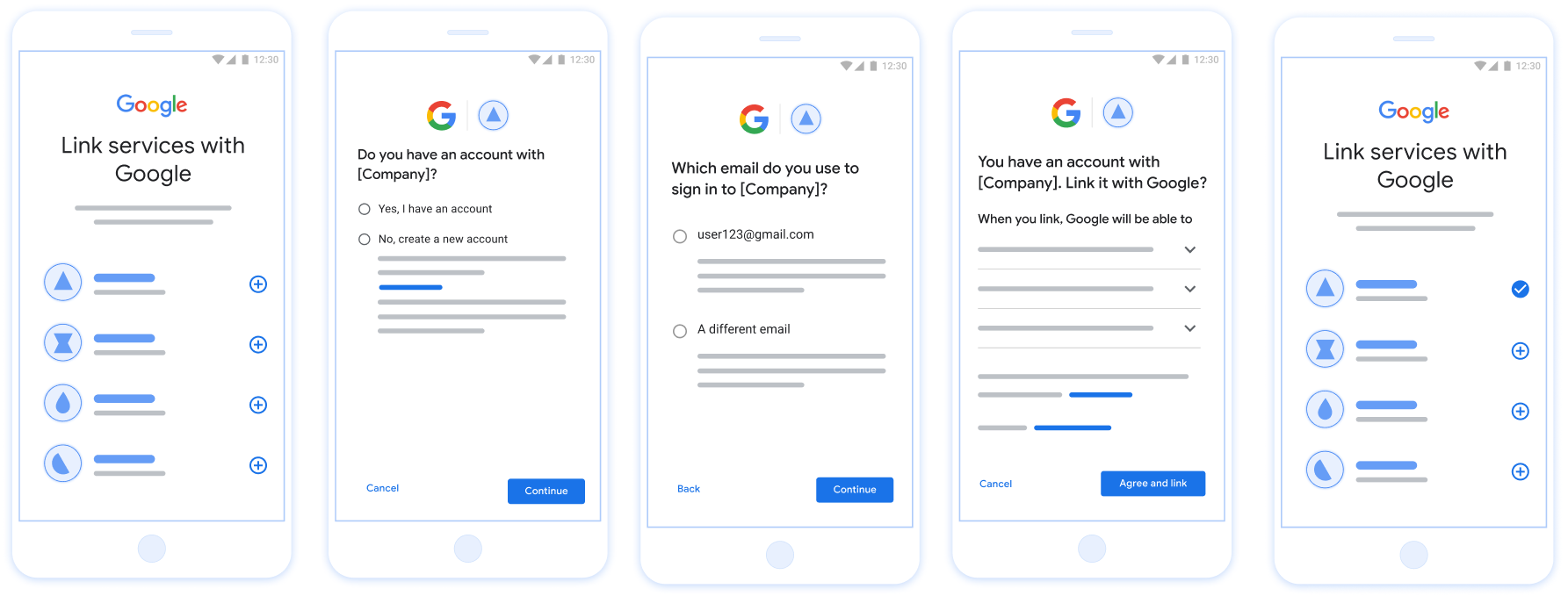

Gambar 1. Penautan Akun di ponsel pengguna dengan Penautan yang Sederhana

Penautan yang Sederhana: Alur OAuth + Login dengan Google

Diagram urutan berikut menjelaskan interaksi antara Pengguna, Google, dan endpoint pertukaran token Anda untuk Penautan yang Sederhana.

Peran dan tanggung jawab

Tabel berikut menentukan peran dan tanggung jawab aktor dalam alur Penautan yang Sederhana.

| Aktor / Komponen | Peran GAL | Tanggung Jawab |

|---|---|---|

| Aplikasi / Server Google | Klien OAuth | Mendapatkan izin pengguna untuk Login dengan Google, meneruskan pernyataan identitas (JWT) ke server Anda, dan menyimpan token yang dihasilkan dengan aman. |

| Endpoint Pertukaran Token Anda | Penyedia Identitas / Server Otorisasi | Memvalidasi pernyataan identitas, memeriksa akun yang ada, menangani

intent penautan akun (check, get,

create), dan menerbitkan token berdasarkan intent yang diminta. |

| API Layanan Anda | Server Resource | Memberikan akses ke data pengguna saat token akses yang valid diberikan. |

Persyaratan untuk Penautan yang Sederhana

- Menerapkan alur penautan OAuth dasar. Layanan Anda harus mendukung endpoint otorisasi dan pertukaran token yang sesuai dengan OAuth 2.0.

- Endpoint pertukaran token Anda harus mendukung

pernyataan JSON Web Token (JWT)

dan menerapkan intent

check,create, danget.

Logika Keputusan untuk Penautan yang Sederhana

Logika berikut menentukan cara intent dipanggil selama alur Penautan yang Sederhana:

- Apakah pengguna memiliki akun di sistem autentikasi Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA : Apakah pengguna menggunakan email yang terkait dengan Akun Google mereka untuk login ke platform Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

check intentdipanggil untuk mengonfirmasi)- YA :

get intentdipanggil dan akun ditautkan jika get intent berhasil ditampilkan. - TIDAK : Buat Akun Baru? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA :

create intentdipanggil dan akun ditautkan jika create intent berhasil ditampilkan. - TIDAK : Alur penautan OAuth dipicu, pengguna diarahkan ke browser mereka, dan pengguna diberi opsi untuk menautkan dengan email lain.

- YA :

- YA :

- TIDAK : Alur penautan OAuth dipicu, pengguna diarahkan ke browser mereka, dan pengguna diberi opsi untuk menautkan dengan email lain.

- YA : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

- TIDAK : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

check intentdipanggil untuk mengonfirmasi)- YA :

get intentdipanggil dan akun ditautkan jika get intent berhasil ditampilkan. - TIDAK :

create intentdipanggil dan akun ditautkan jika create intent berhasil ditampilkan.

- YA :

- YA : Apakah pengguna menggunakan email yang terkait dengan Akun Google mereka untuk login ke platform Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

Resep Penerapan

Endpoint pertukaran token Anda harus menerapkan intent check, get, dan create untuk mendukung Penautan yang Sederhana.

Ikuti langkah-langkah berikut untuk menangani berbagai intent:

Check for an existing user account (check intent)

Google calls your token exchange endpoint to verify if the Google user exists in your system. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the check intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type(must beurn:ietf:params:oauth:grant-type:jwt-bearer). - Validate the

assertion(JWT) using the criteria in JWT Validation.

- Verify

Lookup user:

- Check if the Google Account ID (

sub) or email address in the JWT matches a user in your database.

- Check if the Google Account ID (

Respond:

- If found: Return HTTP

200 OKwith{"account_found": "true"}. - If not found: Return HTTP

404 Not Foundwith{"account_found": "false"}.

- If found: Return HTTP

Handle automatic linking (get intent)

If the account exists, Google calls your endpoint with intent=get to retrieve tokens. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the get intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type. - Validate the

assertion(JWT).

- Verify

Lookup user:

- Verify the user exists using the

suboremailclaim.

- Verify the user exists using the

Respond:

- If successful: Generate and return

access_token,refresh_token, andexpires_inin a JSON response (HTTP200 OK). - If linking fails: Return HTTP

401 Unauthorizedwith{"error": "linking_error"}and an optionallogin_hintto fall back to standard OAuth linking.

- If successful: Generate and return

Handle account creation using Sign in with Google (create intent)

If no account exists, Google calls your endpoint with intent=create to create a new user. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the create intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type. - Validate the

assertion(JWT).

- Verify

Verify user does not exist:

- Check if the

suboremailis already in your database. - If the user does exist: Return HTTP

401 Unauthorizedwith{"error": "linking_error", "login_hint": "USER_EMAIL"}to force fallback to OAuth linking.

- Check if the

Create account:

- Use the

sub,email,name, andpictureclaims from the JWT to create a new user record.

- Use the

Respond:

- Generate and return tokens in a JSON response (HTTP

200 OK).

- Generate and return tokens in a JSON response (HTTP

Mendapatkan Client ID Google API Anda

Anda akan diminta untuk memberikan Client ID Google API Anda selama proses pendaftaran Penautan Akun . Untuk mendapatkan Client ID API Anda menggunakan project yang Anda buat saat menyelesaikan langkah-langkah penautan OAuth. Untuk melakukannya, selesaikan langkah-langkah berikut:

- Buka halaman Klien.

Buat atau pilih project Google API.

Jika project Anda tidak memiliki Client ID untuk Jenis aplikasi Web, klik Buat Klien untuk membuatnya. Pastikan untuk menyertakan domain situs Anda di kotak Asal JavaScript yang sah. Saat Anda melakukan pengujian atau pengembangan lokal, Anda harus menambahkan

http://localhostdanhttp://localhost:<port_number>ke kolom Asal JavaScript yang sah.

Memvalidasi penerapan

You can validate your implementation by using the OAuth 2.0 Playground tool.

In the tool, do the following steps:

- Click Configuration to open the OAuth 2.0 Configuration window.

- In the OAuth flow field, select Client-side.

- In the OAuth Endpoints field, select Custom.

- Specify your OAuth 2.0 endpoint and the client ID you assigned to Google in the corresponding fields.

- In the Step 1 section, don't select any Google scopes. Instead, leave this field blank or type a scope valid for your server (or an arbitrary string if you don't use OAuth scopes). When you're done, click Authorize APIs.

- In the Step 2 and Step 3 sections, go through the OAuth 2.0 flow and verify that each step works as intended.

You can validate your implementation by using the Google Account Linking Demo tool.

In the tool, do the following steps:

- Click the Sign in with Google button.

- Choose the account you'd like to link.

- Enter the service ID.

- Optionally enter one or more scopes that you will request access for.

- Click Start Demo.

- When prompted, confirm that you may consent and deny the linking request.

- Confirm that you are redirected to your platform.