نظرة عامة

تضيف ميزة الربط السلس المستند إلى OAuth من خلال ميزة "تسجيل الدخول باستخدام حساب Google" ميزة "تسجيل الدخول باستخدام حساب Google" إلى الربط المستند إلى OAuth. يوفّر ذلك تجربة ربط سلسة لمستخدمي Google، ويتيح أيضًا إنشاء حساب، ما يسمح للمستخدم بإنشاء حساب جديد على خدمتك باستخدام حسابه على Google.

لإجراء عملية ربط الحساب باستخدام OAuth و"تسجيل الدخول باستخدام حساب Google"، اتّبِع الخطوات العامة التالية:

- أولاً، اطلب من المستخدم الموافقة على الوصول إلى ملفه الشخصي في حساب Google.

- استخدِم المعلومات الواردة في ملفه الشخصي للتحقّق مما إذا كان حساب المستخدم متوفّرًا.

- بالنسبة إلى المستخدمين الحاليين، اربط الحسابات.

- إذا لم تتمكّن من العثور على مستخدم Google مطابق في نظام المصادقة، عليك التحقّق من صحة رمز التعريف المميّز الذي تلقّيته من Google. يمكنك بعد ذلك إنشاء مستخدم استنادًا إلى معلومات الملف الشخصي الواردة في رمز المعرّف المميّز.

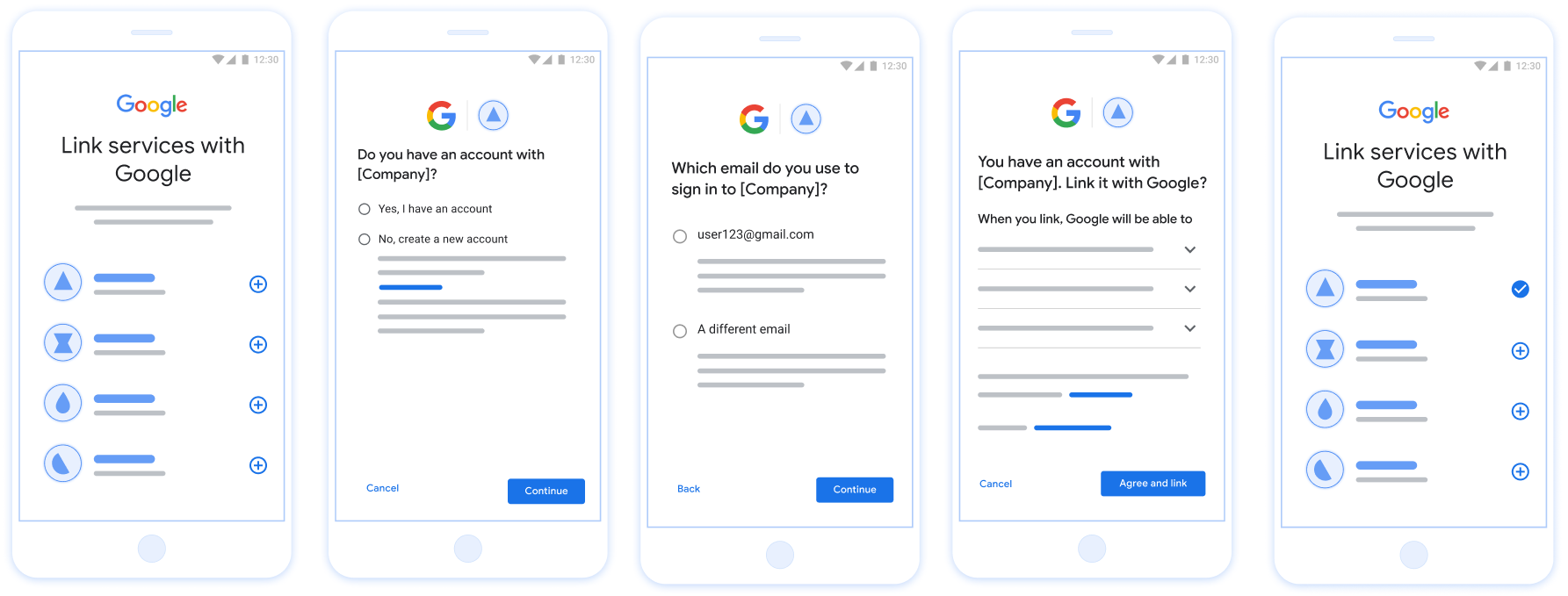

الشكل 1 ربط الحسابات على هاتف المستخدم باستخدام ميزة "الربط السلس"

الربط السلس: مسار OAuth + "تسجيل الدخول باستخدام حساب Google"

يوضّح مخطط التسلسل التالي تفاصيل التفاعلات بين المستخدم وGoogle ونقطة نهاية تبادل الرموز المميزة في ميزة "الربط السلس".

الأدوار والمسؤوليات

يوضّح الجدول التالي أدوار ومسؤوليات الجهات الفاعلة في مسار الربط المبسّط.

| الجهة الفاعلة / المكوّن | دور قائمة العناوين العمومية | المسؤوليات |

|---|---|---|

| تطبيق / خادم Google | عميل OAuth | الحصول على موافقة المستخدم على خدمة "تسجيل الدخول باستخدام حساب Google"، وتمرير تأكيدات الهوية (JWT) إلى الخادم، وتخزين الرموز المميزة الناتجة بأمان |

| نقطة نهاية تبادل الرموز المميزة | موفِّر الهوية / خادم التفويض | تتحقّق هذه الخدمة من صحة تأكيدات الهوية، وتبحث عن حسابات حالية، وتتعامل مع نوايا ربط الحسابات (check وget وcreate)، وتصدر رموزًا مميّزة استنادًا إلى النوايا المطلوبة. |

| واجهة برمجة التطبيقات الخاصة بالخدمة | خادم الموارد | توفير إمكانية الوصول إلى بيانات المستخدم عند تقديم رمز دخول صالح |

متطلبات ميزة "الربط السلس"

- نفِّذ مسار ربط الحسابات الأساسي باستخدام OAuth. يجب أن تتيح خدمتك نقاط نهاية التفويض وتبادل الرموز المميزة المتوافقة مع بروتوكول OAuth 2.0.

- يجب أن تتوافق نقطة نهاية تبادل الرموز المميزة مع تأكيدات رمز JSON المميّز للويب (JWT) وأن تنفّذ الأهداف

checkوcreateوget.

منطق اتخاذ القرار بشأن الربط المبسّط

تحدّد المنطق التالي كيفية طلب الأهداف أثناء مسار "ربط الحسابات بسلاسة":

- هل لدى المستخدم حساب في نظام المصادقة؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

- نعم : هل يستخدم المستخدم عنوان البريد الإلكتروني المرتبط بحساب Google لتسجيل الدخول إلى منصتك؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

- نعم : هل لدى المستخدم حساب مطابق في نظام المصادقة؟ (يتم الاتصال بالرقم

check intentللتأكيد)- YES : يتم الاتصال بـ

get intentويتم ربط الحساب إذا تم عرض نتيجة get intent بنجاح. - لا : إنشاء حساب جديد؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

- نعم : يتم استدعاء

create intentويتم ربط الحساب إذا تم عرض نتيجة إنشاء الطلب بنجاح. - لا : يتم بدء عملية الربط باستخدام OAuth، ويتم توجيه المستخدم إلى المتصفّح، ويُمنح المستخدم خيار الربط بعنوان بريد إلكتروني مختلف.

- نعم : يتم استدعاء

- YES : يتم الاتصال بـ

- لا : يتم تفعيل مسار الربط باستخدام OAuth، ويتم توجيه المستخدم إلى المتصفّح الخاص به، ويُمنح المستخدم خيار الربط بعنوان بريد إلكتروني مختلف.

- نعم : هل لدى المستخدم حساب مطابق في نظام المصادقة؟ (يتم الاتصال بالرقم

- لا : هل لدى المستخدم حساب مطابق في نظام المصادقة؟ (يتم الاتصال بالرقم

check intentللتأكيد)- YES : يتم الاتصال بـ

get intentويتم ربط الحساب إذا تم عرض نتيجة get intent بنجاح. - NO : يتم استدعاء

create intentويتم ربط الحساب إذا تم عرض نتيجة إنشاء النية بنجاح.

- YES : يتم الاتصال بـ

- نعم : هل يستخدم المستخدم عنوان البريد الإلكتروني المرتبط بحساب Google لتسجيل الدخول إلى منصتك؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

وصفة التنفيذ

يجب أن تنفّذ نقطة نهاية تبادل الرموز المميزة الأهداف check وget وcreate لتوفير ميزة "الربط السلس".

اتّبِع الخطوات التالية للتعامل مع النوايا المختلفة:

Check for an existing user account (check intent)

Google calls your token exchange endpoint to verify if the Google user exists in your system. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the check intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type(must beurn:ietf:params:oauth:grant-type:jwt-bearer). - Validate the

assertion(JWT) using the criteria in JWT Validation.

- Verify

Lookup user:

- Check if the Google Account ID (

sub) or email address in the JWT matches a user in your database.

- Check if the Google Account ID (

Respond:

- If found: Return HTTP

200 OKwith{"account_found": "true"}. - If not found: Return HTTP

404 Not Foundwith{"account_found": "false"}.

- If found: Return HTTP

التعامل مع الربط التلقائي (الحصول على الغرض)

إذا كان الحساب موجودًا، تتصل Google بنقطة النهاية باستخدام intent=get لاسترداد الرموز المميزة. لمعرفة تفاصيل المَعلمات، يُرجى الاطّلاع على أغراض الربط المبسّط.

وصفة التنفيذ

للتعامل مع الغرض get، يُرجى اتّخاذ الإجراءات التالية:

التحقّق من صحة الطلب:

- التحقّق من

client_idوclient_secretوgrant_type - التحقّق من صحة

assertion(رمز JWT)

- التحقّق من

البحث عن المستخدم:

- التحقّق من وجود المستخدم باستخدام طلب

subأوemail

- التحقّق من وجود المستخدم باستخدام طلب

الردّ:

- في حال نجاح العملية: إنشاء

access_tokenوrefresh_tokenوexpires_inوعرضها في ردّ بتنسيق JSON (HTTP200 OK) - في حال تعذُّر الربط: عرض HTTP

401 Unauthorizedمع{"error": "linking_error"}وlogin_hintاختياري للرجوع إلى الربط العادي باستخدام OAuth

- في حال نجاح العملية: إنشاء

التعامل مع إنشاء الحسابات باستخدام ميزة "تسجيل الدخول باستخدام حساب Google" (نية الإنشاء)

إذا لم يكن هناك حساب، تتصل Google بنقطة النهاية مع intent=create لإنشاء مستخدم جديد. لمعرفة تفاصيل المعلّمات، يُرجى الاطّلاع على مقالة نوايا الربط المبسّطة.

وصفة التنفيذ

للتعامل مع نية create، يُرجى اتّخاذ الإجراءات التالية:

التحقّق من الطلب:

- التحقّق من

client_idوclient_secretوgrant_type - التحقّق من

assertion(رمز JWT)

- التحقّق من

التحقّق من عدم وجود المستخدم:

- التحقّق مما إذا كان

subأوemailموجودًا من قبل في قاعدة البيانات - إذا كان المستخدم موجودًا: يتم عرض الخطأ HTTP

401 Unauthorizedمع{"error": "linking_error", "login_hint": "USER_EMAIL"}لفرض الرجوع إلى الربط باستخدام بروتوكول OAuth.

- التحقّق مما إذا كان

إنشاء حساب:

- استخدام طلبات

subوemailوnameوpictureمن رمز JWT لإنشاء سجلّ مستخدم جديد

- استخدام طلبات

الردّ:

- إنشاء الرموز وإرجاعها في استجابة JSON (HTTP

200 OK)

- إنشاء الرموز وإرجاعها في استجابة JSON (HTTP

الحصول على معرّف عميل Google API

سيُطلب منك تقديم معرّف عميل Google API أثناء عملية التسجيل لربط الحساب. للحصول على معرّف عميل واجهة برمجة التطبيقات باستخدام المشروع الذي أنشأته أثناء إكمال خطوات ربط OAuth. لإجراء ذلك، يُرجى إكمال الخطوات التالية:

- انتقِل إلى صفحة العملاء.

أنشئ مشروعًا على Google APIs أو اختَر مشروعًا حاليًا.

إذا لم يكن مشروعك يتضمّن معرّف عميل من نوع تطبيق الويب، انقر على إنشاء عميل لإنشاء معرّف. تأكَّد من تضمين نطاق موقعك الإلكتروني في مربّع مصادر JavaScript المعتمَدة. عند إجراء اختبارات أو عمليات تطوير محلية، يجب إضافة كل من

http://localhostوhttp://localhost:<port_number>إلى حقل مصادر JavaScript المعتمَدة.

التحقّق من صحة عملية التنفيذ

You can validate your implementation by using the OAuth 2.0 Playground tool.

In the tool, do the following steps:

- Click Configuration to open the OAuth 2.0 Configuration window.

- In the OAuth flow field, select Client-side.

- In the OAuth Endpoints field, select Custom.

- Specify your OAuth 2.0 endpoint and the client ID you assigned to Google in the corresponding fields.

- In the Step 1 section, don't select any Google scopes. Instead, leave this field blank or type a scope valid for your server (or an arbitrary string if you don't use OAuth scopes). When you're done, click Authorize APIs.

- In the Step 2 and Step 3 sections, go through the OAuth 2.0 flow and verify that each step works as intended.

You can validate your implementation by using the Google Account Linking Demo tool.

In the tool, do the following steps:

- Click the Sign in with Google button.

- Choose the account you'd like to link.

- Enter the service ID.

- Optionally enter one or more scopes that you will request access for.

- Click Start Demo.

- When prompted, confirm that you may consent and deny the linking request.

- Confirm that you are redirected to your platform.