শিল্প-মানসম্মত OAuth 2.0 অনুমোদন কোড প্রবাহ ব্যবহার করে অ্যাকাউন্টগুলো সংযুক্ত করা হয়।

এজেন্টদের জন্য OAuth 2.1 এবং PKCE

স্টেটলেস এআই এজেন্ট এবং মাল্টি-মোডাল পাইপলাইনের জন্য OAuth 2.1 প্রয়োগের সুপারিশ করা হয়।

- PKCE (প্রুফ কী ফর কোড এক্সচেঞ্জ) : অনুমোদন কোডের প্রবাহ সুরক্ষিত করতে এবং আড়িপাতার আক্রমণ প্রতিরোধ করতে এটি অবশ্যই ব্যবহার করতে হবে।

- অন্তর্নিহিত প্রবাহের অভাব : অন্তর্নিহিত প্রবাহ URL-এ অ্যাক্সেস টোকেন প্রকাশ করে, যা এজেন্ট পরিবেশের জন্য একটি নিরাপত্তা ঝুঁকি।

আপনার পরিষেবাতে অবশ্যই OAuth 2.0/2.1 অনুবর্তী অনুমোদন এবং টোকেন বিনিময় এন্ডপয়েন্ট সমর্থন থাকতে হবে।

Create the project

To create your project to use account linking:

- Go to the Google API Console.

- Click Create project.

- Enter a name or accept the generated suggestion.

- Confirm or edit any remaining fields.

- Click Create.

To view your project ID:

- Go to the Google API Console.

- Find your project in the table on the landing page. The project ID appears in the ID column.

Configure your OAuth Consent Screen

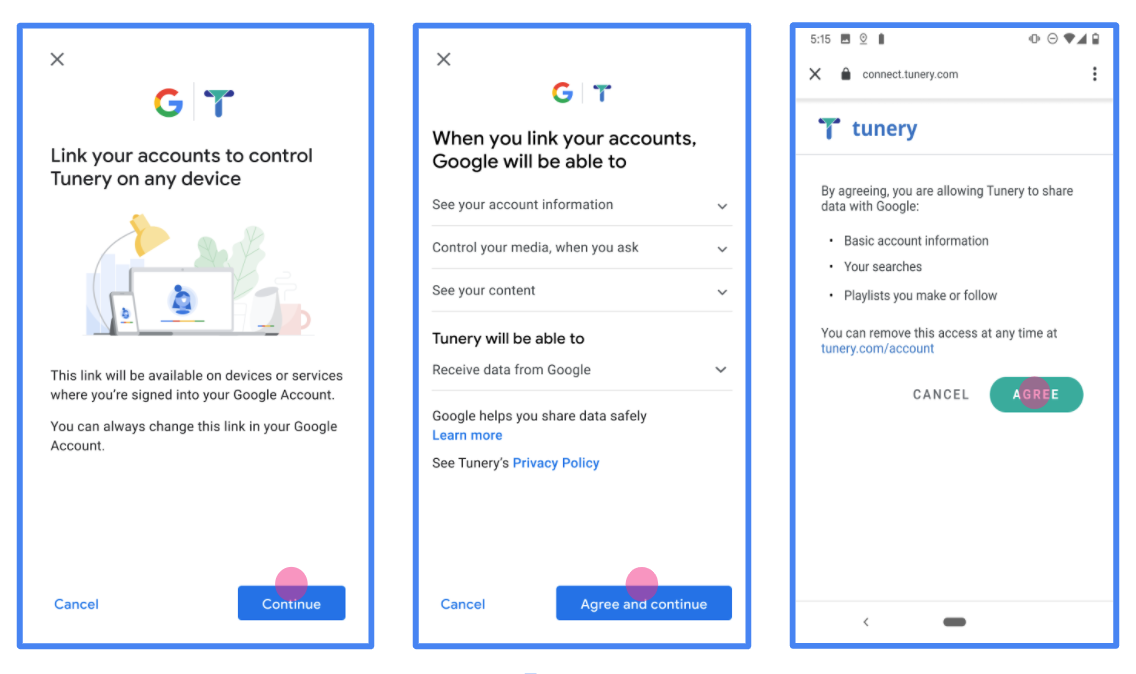

The Google Account Linking process includes a consent screen which tells users the application requesting access to their data, what kind of data they are asking for and the terms that apply. You will need to configure your OAuth consent screen before generating a Google API client ID.

- Open the OAuth consent screen page of the Google APIs console.

- If prompted, select the project you just created.

On the "OAuth consent screen" page, fill out the form and click the “Save” button.

Application name: The name of the application asking for consent. The name should accurately reflect your application and be consistent with the application name users see elsewhere. The application name will be shown on the Account Linking consent screen.

Application logo: An image on the consent screen that will help users recognize your app. The logo is shown on Account linking consent screen and on account settings

Support email: For users to contact you with questions about their consent.

Scopes for Google APIs: Scopes allow your application to access your user's private Google data. For the Google Account Linking use case, default scope (email, profile, openid) is sufficient, you don’t need to add any sensitive scopes. It is generally a best practice to request scopes incrementally, at the time access is required, rather than up front. Learn more.

Authorized domains: To protect you and your users, Google only allows applications that authenticate using OAuth to use Authorized Domains. Your applications' links must be hosted on Authorized Domains. Learn more.

Application Homepage link: Home page for your application. Must be hosted on an Authorized Domain.

Application Privacy Policy link: Shown on Google Account Linking consent screen. Must be hosted on an Authorized Domain.

Application Terms of Service link (Optional): Must be hosted on an Authorized Domain.

Figure 1. Google Account Linking Consent Screen for a fictitious Application, Tunery

Check "Verification Status", if your application needs verification then click the "Submit For Verification" button to submit your application for verification. Refer to OAuth verification requirements for details.

আপনার OAuth সার্ভার বাস্তবায়ন করুন

অথরাইজেশন কোড ফ্লো-এর একটি OAuth 2.0 সার্ভার ইমপ্লিমেন্টেশনে দুটি এন্ডপয়েন্ট থাকে, যা আপনার সার্ভিস HTTPS-এর মাধ্যমে উপলব্ধ করে। প্রথম এন্ডপয়েন্টটি হলো অথরাইজেশন এন্ডপয়েন্ট, যা ডেটা অ্যাক্সেসের জন্য ব্যবহারকারীদের কাছ থেকে সম্মতি খোঁজা বা সংগ্রহ করার দায়িত্বে থাকে। যে সকল ব্যবহারকারী আগে থেকে সাইন-ইন করেননি, অথরাইজেশন এন্ডপয়েন্ট তাদের সামনে একটি সাইন-ইন UI উপস্থাপন করে এবং অনুরোধ করা অ্যাক্সেসের জন্য সম্মতি রেকর্ড করে। দ্বিতীয় এন্ডপয়েন্টটি হলো টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট, যা টোকেন নামক এনক্রিপ্টেড স্ট্রিং সংগ্রহ করতে ব্যবহৃত হয়, যা একজন ব্যবহারকারীকে আপনার সার্ভিস অ্যাক্সেস করার অনুমোদন দেয়।

যখন কোনো গুগল অ্যাপ্লিকেশনের আপনার পরিষেবার কোনো একটি এপিআই কল করার প্রয়োজন হয়, তখন গুগল আপনার ব্যবহারকারীদের পক্ষ থেকে এই এপিআইগুলো কল করার অনুমতি নেওয়ার জন্য এই এন্ডপয়েন্টগুলো একত্রে ব্যবহার করে।

গুগল অ্যাকাউন্ট লিঙ্কিং: OAuth অনুমোদন কোড প্রবাহ

নিম্নলিখিত সিকোয়েন্স ডায়াগ্রামটি ব্যবহারকারী, গুগল এবং আপনার পরিষেবার এন্ডপয়েন্টগুলির মধ্যেকার মিথস্ক্রিয়া বিশদভাবে বর্ণনা করে।

ভূমিকা ও দায়িত্ব

নিম্নলিখিত সারণীটি গুগল অ্যাকাউন্ট লিঙ্কিং (GAL) OAuth ফ্লো-তে অংশগ্রহণকারীদের ভূমিকা ও দায়িত্ব সংজ্ঞায়িত করে। উল্লেখ্য যে, GAL-এ গুগল OAuth ক্লায়েন্ট হিসেবে কাজ করে, অপরদিকে আপনার পরিষেবাটি আইডেন্টিটি/সার্ভিস প্রোভাইডার হিসেবে কাজ করে।

| অভিনেতা / উপাদান | GAL ভূমিকা | দায়িত্বসমূহ |

|---|---|---|

| গুগল অ্যাপ / সার্ভার | OAuth ক্লায়েন্ট | প্রবাহটি শুরু করে, অনুমোদন কোড গ্রহণ করে, সেটিকে টোকেনের জন্য বিনিময় করে এবং আপনার পরিষেবার এপিআই অ্যাক্সেস করার জন্য সেগুলোকে নিরাপদে সংরক্ষণ করে। |

| আপনার অনুমোদন এন্ডপয়েন্ট | অনুমোদন সার্ভার | আপনার ব্যবহারকারীদের পরিচয় যাচাই করে এবং গুগলের সাথে তাদের ডেটাতে অ্যাক্সেস শেয়ার করার জন্য তাদের সম্মতি গ্রহণ করে। |

| আপনার টোকেন বিনিময় এন্ডপয়েন্ট | অনুমোদন সার্ভার | অনুমোদন কোড ও রিফ্রেশ টোকেন যাচাই করে এবং গুগল সার্ভারে অ্যাক্সেস টোকেন প্রদান করে। |

| গুগল রিডাইরেক্ট ইউআরআই | কলব্যাক এন্ডপয়েন্ট | আপনার অনুমোদন পরিষেবা থেকে code এবং state মান সহ ব্যবহারকারীর পুনঃনির্দেশ গ্রহণ করে। |

গুগল দ্বারা শুরু করা একটি OAuth 2.0 অনুমোদন কোড ফ্লো সেশনের প্রবাহটি নিম্নরূপ:

- গুগল ব্যবহারকারীর ব্রাউজারে আপনার অথরাইজেশন এন্ডপয়েন্টটি খোলে। যদি কোনো অ্যাকশনের জন্য ফ্লোটি শুধুমাত্র ভয়েস-ভিত্তিক কোনো ডিভাইসে শুরু হয়ে থাকে, তাহলে গুগল সেটির এক্সিকিউশন একটি ফোনে স্থানান্তর করে।

- ব্যবহারকারী আগে থেকে সাইন ইন করা না থাকলে সাইন ইন করেন এবং আগে থেকে অনুমতি না দিয়ে থাকলে আপনার এপিআই (API) ব্যবহার করে তাদের ডেটা অ্যাক্সেস করার জন্য গুগলকে অনুমতি দেন।

- আপনার পরিষেবা একটি অনুমোদন কোড তৈরি করে এবং সেটি গুগলে ফেরত পাঠায়। এটি করার জন্য, অনুরোধের সাথে অনুমোদন কোডটি সংযুক্ত করে ব্যবহারকারীর ব্রাউজারকে আবার গুগলে পুনঃনির্দেশিত করুন।

- গুগল আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্টে অথরাইজেশন কোডটি পাঠায়, যা কোডটির সত্যতা যাচাই করে একটি অ্যাক্সেস টোকেন এবং একটি রিফ্রেশ টোকেন ফেরত দেয়। অ্যাক্সেস টোকেন হলো একটি স্বল্পস্থায়ী টোকেন, যা আপনার পরিষেবা এপিআই (API) অ্যাক্সেস করার জন্য ক্রেডেনশিয়াল হিসেবে গ্রহণ করে। রিফ্রেশ টোকেন হলো একটি দীর্ঘস্থায়ী টোকেন, যা গুগল সংরক্ষণ করতে পারে এবং মেয়াদ শেষ হয়ে গেলে নতুন অ্যাক্সেস টোকেন সংগ্রহ করতে ব্যবহার করতে পারে।

- ব্যবহারকারী অ্যাকাউন্ট লিঙ্ক করার প্রক্রিয়াটি সম্পন্ন করার পর, গুগল থেকে পাঠানো পরবর্তী প্রতিটি অনুরোধে একটি অ্যাক্সেস টোকেন থাকে।

বাস্তবায়ন রেসিপি

অথরাইজেশন কোড ফ্লো বাস্তবায়ন করতে এই ধাপগুলো অনুসরণ করুন।

ধাপ ১: অনুমোদনের অনুরোধগুলো পরিচালনা করুন

যখন গুগল অ্যাকাউন্ট লিঙ্কিং শুরু করে, তখন এটি ব্যবহারকারীকে আপনার অথরাইজেশন এন্ডপয়েন্টে রিডাইরেক্ট করে। বিস্তারিত প্রোটোকল চুক্তি এবং প্যারামিটার সংক্রান্ত প্রয়োজনীয়তার জন্য, অথরাইজেশন এন্ডপয়েন্ট দেখুন।

অনুরোধটি পরিচালনা করতে, নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন:

অনুরোধটি যাচাই করুন :

- নিশ্চিত করুন যে

client_idটি Google-কে বরাদ্দ করা Client ID-র সাথে মেলে। - নিশ্চিত করুন যে

redirect_uriপ্রত্যাশিত Google রিডাইরেক্ট URL-এর সাথে মেলে:none https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID - যাচাই করুন যে

response_typeহলোcode।

- নিশ্চিত করুন যে

ব্যবহারকারীকে প্রমাণীকরণ করুন :

- ব্যবহারকারী আপনার পরিষেবাতে সাইন ইন করেছেন কিনা তা যাচাই করুন।

- যদি ব্যবহারকারী সাইন ইন করা না থাকেন, তাহলে তাকে আপনার সাইন-ইন বা সাইন-আপ প্রক্রিয়াটি সম্পন্ন করতে বলুন।

অনুমোদন কোড তৈরি করুন :

- ব্যবহারকারী এবং ক্লায়েন্টের সাথে যুক্ত একটি অনন্য ও অনুমান-অযোগ্য অনুমোদন কোড তৈরি করুন।

- কোডটির মেয়াদ আনুমানিক ১০ মিনিটে শেষ হওয়ার জন্য সেট করুন।

Google-এ ফেরত পাঠান :

- ব্রাউজারকে

redirect_uriতে দেওয়া URL-এ রিডাইরেক্ট করুন। - নিম্নলিখিত কোয়েরি প্যারামিটারগুলো যুক্ত করুন:

-

code: আপনার তৈরি করা অনুমোদন কোড। -

state: গুগল থেকে প্রাপ্ত অপরিবর্তিত অবস্থার মান।

-

- ব্রাউজারকে

ধাপ ২: টোকেন বিনিময়ের অনুরোধগুলো পরিচালনা করুন

আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট দুই ধরনের অনুরোধ প্রক্রিয়া করে: কোডের বিনিময়ে টোকেন গ্রহণ, এবং মেয়াদোত্তীর্ণ অ্যাক্সেস টোকেন নবায়ন। বিস্তারিত প্রোটোকল চুক্তি এবং প্যারামিটারের প্রয়োজনীয়তার জন্য, টোকেন এক্সচেঞ্জ এন্ডপয়েন্ট দেখুন।

এ. টোকেনের জন্য অনুমোদন কোড বিনিময় করুন

যখন গুগল অনুমোদন কোডটি পায়, তখন টোকেনগুলো সংগ্রহ করার জন্য এটি আপনার টোকেন এক্সচেঞ্জ এন্ডপয়েন্টে (POST) কল করে।

অনুরোধটি যাচাই করুন :

-

client_idএবংclient_secretযাচাই করুন। - অনুমোদন কোডটি বৈধ এবং মেয়াদোত্তীর্ণ নয় তা যাচাই করুন।

- নিশ্চিত করুন

redirect_uriধাপ ১-এ ব্যবহৃত মানের সাথে মেলে। - যাচাইকরণ ব্যর্থ হলে,

{"error": "invalid_grant"}সহ একটি HTTP400 Bad Requestফেরত দিন।

-

টোকেন ইস্যু করুন :

- একটি দীর্ঘস্থায়ী

refresh_tokenএবং একটি স্বল্পমেয়াদীaccess_token(সাধারণত ১ ঘণ্টা) তৈরি করুন। - স্ট্যান্ডার্ড JSON টোকেন প্রতিক্রিয়া সহ একটি HTTP

200 OKফেরত দিন।

- একটি দীর্ঘস্থায়ী

খ. অ্যাক্সেস টোকেন রিফ্রেশ করুন

অ্যাক্সেস টোকেনের মেয়াদ শেষ হয়ে গেলে, গুগল রিফ্রেশ টোকেন ব্যবহার করে একটি নতুন টোকেনের জন্য অনুরোধ করে।

অনুরোধটি যাচাই করুন :

-

client_id,client_secretএবংrefresh_tokenযাচাই করুন। - যাচাইকরণ ব্যর্থ হলে,

{"error": "invalid_grant"}সহ একটি HTTP400 Bad Requestফেরত দিন।

-

নতুন অ্যাক্সেস টোকেন ইস্যু করুন :

- একটি নতুন স্বল্পস্থায়ী

access_tokenতৈরি করুন। - JSON টোকেন প্রতিক্রিয়া সহ একটি HTTP

200 OKফেরত দিন (ঐচ্ছিকভাবে একটি নতুন রিফ্রেশ টোকেন অন্তর্ভুক্ত করে)।

- একটি নতুন স্বল্পস্থায়ী

Handle userinfo requests

The userinfo endpoint is an OAuth 2.0 protected resource that return claims about the linked user. Implementing and hosting the userinfo endpoint is optional, except for the following use cases:

- Linked Account Sign-In with Google One Tap.

- Frictionless subscription on AndroidTV.

After the access token has been successfully retrieved from your token endpoint, Google sends a request to your userinfo endpoint to retrieve basic profile information about the linked user.

| userinfo endpoint request headers | |

|---|---|

Authorization header |

The access token of type Bearer. |

For example, if your userinfo endpoint is available at

https://myservice.example.com/userinfo, a request might look like the following:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

For your userinfo endpoint to handle requests, do the following steps:

- Extract access token from the Authorization header and return information for the user associated with the access token.

- If the access token is invalid, return an HTTP 401 Unauthorized error with using the

WWW-AuthenticateResponse Header. Below is an example of a userinfo error response:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

If the access token is valid, return and HTTP 200 response with the following JSON object in the body of the HTTPS response:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo endpoint response subA unique ID that identifies the user in your system. emailEmail address of the user. given_nameOptional: First name of the user. family_nameOptional: Last name of the user. nameOptional: Full name of the user. pictureOptional: Profile picture of the user.

আপনার বাস্তবায়ন যাচাই করা

আপনি OAuth 2.0 প্লেগ্রাউন্ড টুলটি ব্যবহার করে আপনার বাস্তবায়ন যাচাই করতে পারেন।

টুলটিতে, নিম্নলিখিত ধাপগুলো অনুসরণ করুন:

- OAuth 2.0 কনফিগারেশন উইন্ডোটি খুলতে কনফিগারেশন ক্লিক করুন।

- OAuth ফ্লো ফিল্ডে ক্লায়েন্ট-সাইড নির্বাচন করুন।

- OAuth Endpoints ফিল্ডে Custom নির্বাচন করুন।

- আপনার OAuth 2.0 এন্ডপয়েন্ট এবং Google-কে বরাদ্দ করা ক্লায়েন্ট আইডি সংশ্লিষ্ট ফিল্ডগুলিতে উল্লেখ করুন।

- ধাপ ১ অংশে, কোনো গুগল স্কোপ নির্বাচন করবেন না। এর পরিবর্তে, এই ক্ষেত্রটি খালি রাখুন অথবা আপনার সার্ভারের জন্য বৈধ একটি স্কোপ টাইপ করুন (যদি আপনি OAuth স্কোপ ব্যবহার না করেন তবে একটি ইচ্ছামতো স্ট্রিং টাইপ করুন)। আপনার কাজ শেষ হলে, 'Authorize APIs'-এ ক্লিক করুন।

- ধাপ ২ এবং ধাপ ৩ অংশে, OAuth 2.0 ফ্লোটি অনুসরণ করুন এবং যাচাই করুন যে প্রতিটি ধাপ উদ্দেশ্য অনুযায়ী কাজ করছে।

আপনি গুগল অ্যাকাউন্ট লিঙ্কিং ডেমো টুলটি ব্যবহার করে আপনার বাস্তবায়ন যাচাই করতে পারেন।

টুলটিতে, নিম্নলিখিত ধাপগুলো অনুসরণ করুন:

- ‘Sign in with Google’ বোতামটিতে ক্লিক করুন।

- যে অ্যাকাউন্টটি লিঙ্ক করতে চান, সেটি বেছে নিন।

- সার্ভিস আইডিটি প্রবেশ করান।

- ঐচ্ছিকভাবে এক বা একাধিক স্কোপ লিখুন যেগুলোর জন্য আপনি অ্যাক্সেসের অনুরোধ করবেন।

- স্টার্ট ডেমো-তে ক্লিক করুন।

- অনুরোধ করা হলে, লিঙ্কিং অনুরোধে সম্মতি ও অস্বীকৃতি জানিয়ে তা নিশ্চিত করুন।

- আপনাকে আপনার প্ল্যাটফর্মে পুনঃনির্দেশিত করা হয়েছে কিনা তা নিশ্চিত করুন।