Связывание учетных записей осуществляется с использованием стандартного для отрасли протокола авторизации OAuth 2.0.

OAuth 2.1 & PKCE for Agents

Для агентов ИИ без сохранения состояния и многомодальных конвейеров рекомендуется принудительное использование OAuth 2.1 .

- PKCE (Proof Key for Code Exchange) : Должен использоваться для защиты потока авторизационного кода и предотвращения атак перехвата.

- Отсутствие неявного потока : Неявный поток раскрывает токены доступа в URL-адресе, что представляет собой риск безопасности для агентских сред.

Ваш сервис должен поддерживать авторизацию и точки обмена токенами , соответствующие стандартам OAuth 2.0/2.1.

Create the project

To create your project to use account linking:

- Go to the Google API Console.

- Click Create project.

- Enter a name or accept the generated suggestion.

- Confirm or edit any remaining fields.

- Click Create.

To view your project ID:

- Go to the Google API Console.

- Find your project in the table on the landing page. The project ID appears in the ID column.

Configure your OAuth Consent Screen

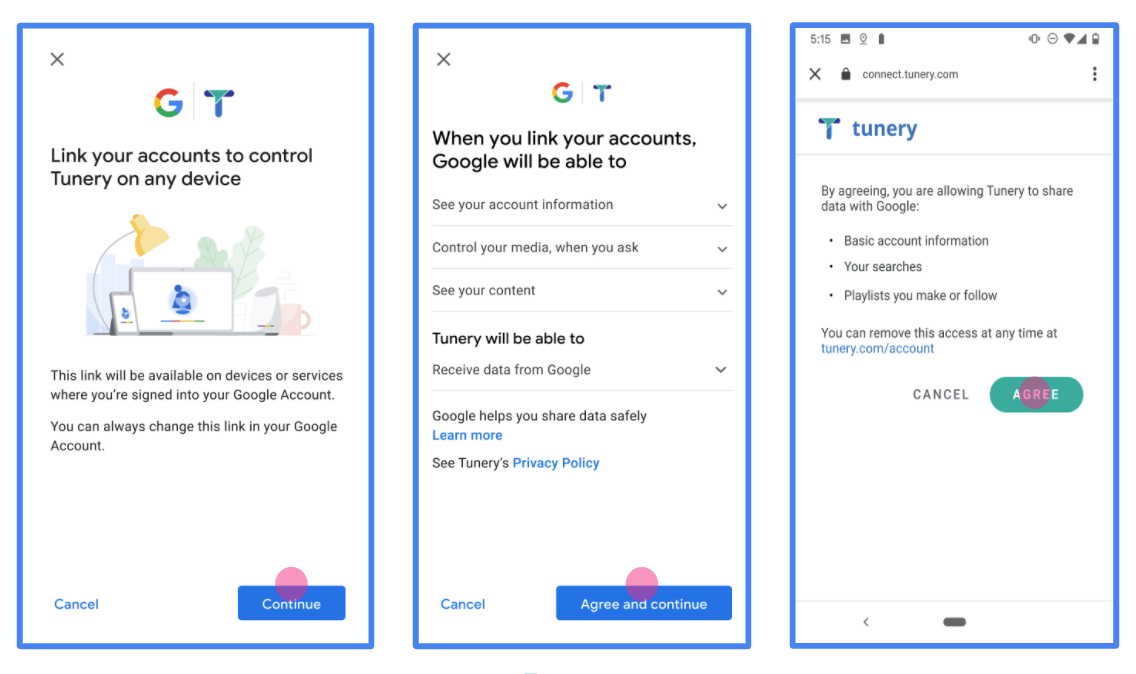

The Google Account Linking process includes a consent screen which tells users the application requesting access to their data, what kind of data they are asking for and the terms that apply. You will need to configure your OAuth consent screen before generating a Google API client ID.

- Open the OAuth consent screen page of the Google APIs console.

- If prompted, select the project you just created.

On the "OAuth consent screen" page, fill out the form and click the “Save” button.

Application name: The name of the application asking for consent. The name should accurately reflect your application and be consistent with the application name users see elsewhere. The application name will be shown on the Account Linking consent screen.

Application logo: An image on the consent screen that will help users recognize your app. The logo is shown on Account linking consent screen and on account settings

Support email: For users to contact you with questions about their consent.

Scopes for Google APIs: Scopes allow your application to access your user's private Google data. For the Google Account Linking use case, default scope (email, profile, openid) is sufficient, you don’t need to add any sensitive scopes. It is generally a best practice to request scopes incrementally, at the time access is required, rather than up front. Learn more.

Authorized domains: To protect you and your users, Google only allows applications that authenticate using OAuth to use Authorized Domains. Your applications' links must be hosted on Authorized Domains. Learn more.

Application Homepage link: Home page for your application. Must be hosted on an Authorized Domain.

Application Privacy Policy link: Shown on Google Account Linking consent screen. Must be hosted on an Authorized Domain.

Application Terms of Service link (Optional): Must be hosted on an Authorized Domain.

Figure 1. Google Account Linking Consent Screen for a fictitious Application, Tunery

Check "Verification Status", if your application needs verification then click the "Submit For Verification" button to submit your application for verification. Refer to OAuth verification requirements for details.

Implement your OAuth server

Реализация потока авторизационного кода на сервере OAuth 2.0 состоит из двух конечных точек, которые ваш сервис предоставляет по протоколу HTTPS. Первая конечная точка — это точка авторизации, которая отвечает за поиск или получение согласия пользователей на доступ к данным. Точка авторизации отображает пользовательский интерфейс входа в систему для пользователей, которые еще не авторизованы, и регистрирует согласие на запрошенный доступ. Вторая конечная точка — это точка обмена токенами, которая используется для получения зашифрованных строк, называемых токенами, которые авторизуют пользователя для доступа к вашему сервису.

Когда приложению Google необходимо вызвать один из API вашего сервиса, Google использует эти конечные точки вместе, чтобы получить разрешение от ваших пользователей на вызов этих API от их имени.

Привязка учетной записи Google: процесс авторизации OAuth.

На приведенной ниже диаграмме подробно описаны взаимодействия между пользователем, Google и конечными точками вашего сервиса.

Роли и обязанности

В таблице ниже определены роли и обязанности участников процесса OAuth-аутентификации при привязке учетной записи Google (GAL). Обратите внимание, что в GAL Google выступает в роли клиента OAuth, а ваш сервис — в роли поставщика идентификации/услуг .

| Актер / Компонент | Роль GAL | Обязанности |

|---|---|---|

| Приложение/сервер Google | Клиент OAuth | Инициирует процесс, получает код авторизации, обменивает его на токены и безопасно сохраняет их для доступа к API вашего сервиса. |

| Ваша точка авторизации | Сервер авторизации | Проверяет подлинность пользователей и получает их согласие на передачу доступа к их данным компании Google. |

| Ваша конечная точка обмена токенов | Сервер авторизации | Проверяет коды авторизации и токены обновления, а также выдает токены доступа на сервер Google. |

| URI перенаправления Google | Конечная точка обратного вызова | Получает от вашей службы авторизации перенаправление пользователя с указанием code и state . |

Сессия авторизации OAuth 2.0, инициированная Google, имеет следующий порядок действий:

- Google открывает вашу точку авторизации в браузере пользователя. Если процесс начался на устройстве, поддерживающем только голосовое управление, для действия, Google переносит выполнение на телефон.

- Пользователь входит в систему, если он еще не вошел, и предоставляет Google разрешение на доступ к своим данным через ваш API, если он еще не предоставил такое разрешение.

- Ваш сервис создает код авторизации и возвращает его в Google. Для этого перенаправьте браузер пользователя обратно на сайт Google, прикрепив к запросу код авторизации.

- Google отправляет код авторизации на вашу конечную точку обмена токенов, которая проверяет подлинность кода и возвращает токен доступа и токен обновления . Токен доступа — это кратковременный токен, который ваш сервис принимает в качестве учетных данных для доступа к API. Токен обновления — это долговременный токен, который Google может хранить и использовать для получения новых токенов доступа по истечении срока действия предыдущих.

- После завершения пользователем процедуры привязки учетной записи каждый последующий запрос, отправляемый Google, будет содержать токен доступа.

Рецепт реализации

Выполните следующие шаги для реализации процесса авторизации с использованием кода авторизации.

Шаг 1: Обработка запросов на авторизацию

Когда Google инициирует привязку учетной записи, он перенаправляет пользователя на вашу конечную точку авторизации. Подробные сведения о протоколах и требованиях к параметрам см. в разделе « Конечная точка авторизации» .

Для обработки запроса выполните следующие действия:

Подтвердите запрос :

- Убедитесь, что

client_idсовпадает с идентификатором клиента, присвоенным Google. - Убедитесь, что

redirect_uriсоответствует ожидаемому URL-адресу перенаправления Google:none https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID - Убедитесь, что

response_typeимеетcode.

- Убедитесь, что

Аутентификация пользователя :

- Проверьте, вошел ли пользователь в вашу систему.

- Если пользователь не авторизован, предложите ему пройти процедуру входа или регистрации.

Сгенерируйте код авторизации :

- Создайте уникальный, не поддающийся угадыванию код авторизации, связанный с пользователем и клиентом.

- Установите срок действия кода примерно на 10 минут.

Перенаправить обратно на Google :

- Перенаправьте браузер на URL-адрес, указанный в

redirect_uri. - Добавьте следующие параметры запроса:

-

code: сгенерированный вами код авторизации. -

state: Неизмененное значение состояния, полученное от Google.

-

- Перенаправьте браузер на URL-адрес, указанный в

Шаг 2: Обработка запросов на обмен токенов

Ваша конечная точка обмена токенов обрабатывает два типа запросов: обмен кодов на токены и обновление просроченных токенов доступа. Подробные сведения о протоколах и требованиях к параметрам см. в разделе « Конечная точка обмена токенов» .

А. Обмен кодов авторизации на токены.

Когда Google получает код авторизации, он вызывает вашу конечную точку обмена токенов (POST) для получения токенов.

Подтвердите запрос :

- Проверьте

client_idиclient_secret. - Убедитесь, что код авторизации действителен и не просрочен.

- Убедитесь, что

redirect_uriсовпадает со значением, использованным на шаге 1. - Если проверка не пройдена, верните HTTP-

400 Bad Requestс{"error": "invalid_grant"}.

- Проверьте

Выдача токенов :

- Сгенерируйте долгосрочный

refresh_tokenи краткосрочныйaccess_token(обычно на 1 час). - Возвращает HTTP-код

200 OKсо стандартным JSON-токеном.

- Сгенерируйте долгосрочный

B. Обновить токены доступа

Когда срок действия токена доступа истекает, Google запрашивает новый токен, используя токен обновления.

Подтвердите запрос :

- Проверьте

client_id,client_secretиrefresh_token. - Если проверка не пройдена, верните HTTP-

400 Bad Requestс{"error": "invalid_grant"}.

- Проверьте

Выдать новый токен доступа :

- Сгенерировать новый кратковременный

access_token. - Возвращает HTTP-код

200 OKс ответом в формате JSON (опционально, включая новый токен обновления).

- Сгенерировать новый кратковременный

Handle userinfo requests

The userinfo endpoint is an OAuth 2.0 protected resource that return claims about the linked user. Implementing and hosting the userinfo endpoint is optional, except for the following use cases:

- Linked Account Sign-In with Google One Tap.

- Frictionless subscription on AndroidTV.

After the access token has been successfully retrieved from your token endpoint, Google sends a request to your userinfo endpoint to retrieve basic profile information about the linked user.

| userinfo endpoint request headers | |

|---|---|

Authorization header |

The access token of type Bearer. |

For example, if your userinfo endpoint is available at

https://myservice.example.com/userinfo, a request might look like the following:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

For your userinfo endpoint to handle requests, do the following steps:

- Extract access token from the Authorization header and return information for the user associated with the access token.

- If the access token is invalid, return an HTTP 401 Unauthorized error with using the

WWW-AuthenticateResponse Header. Below is an example of a userinfo error response:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

If the access token is valid, return and HTTP 200 response with the following JSON object in the body of the HTTPS response:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo endpoint response subA unique ID that identifies the user in your system. emailEmail address of the user. given_nameOptional: First name of the user. family_nameOptional: Last name of the user. nameOptional: Full name of the user. pictureOptional: Profile picture of the user.

Validating your implementation

You can validate your implementation by using the OAuth 2.0 Playground tool.

In the tool, do the following steps:

- Click Configuration to open the OAuth 2.0 Configuration window.

- In the OAuth flow field, select Client-side.

- In the OAuth Endpoints field, select Custom.

- Specify your OAuth 2.0 endpoint and the client ID you assigned to Google in the corresponding fields.

- In the Step 1 section, don't select any Google scopes. Instead, leave this field blank or type a scope valid for your server (or an arbitrary string if you don't use OAuth scopes). When you're done, click Authorize APIs.

- In the Step 2 and Step 3 sections, go through the OAuth 2.0 flow and verify that each step works as intended.

You can validate your implementation by using the Google Account Linking Demo tool.

In the tool, do the following steps:

- Click the Sign in with Google button.

- Choose the account you'd like to link.

- Enter the service ID.

- Optionally enter one or more scopes that you will request access for.

- Click Start Demo.

- When prompted, confirm that you may consent and deny the linking request.

- Confirm that you are redirected to your platform.