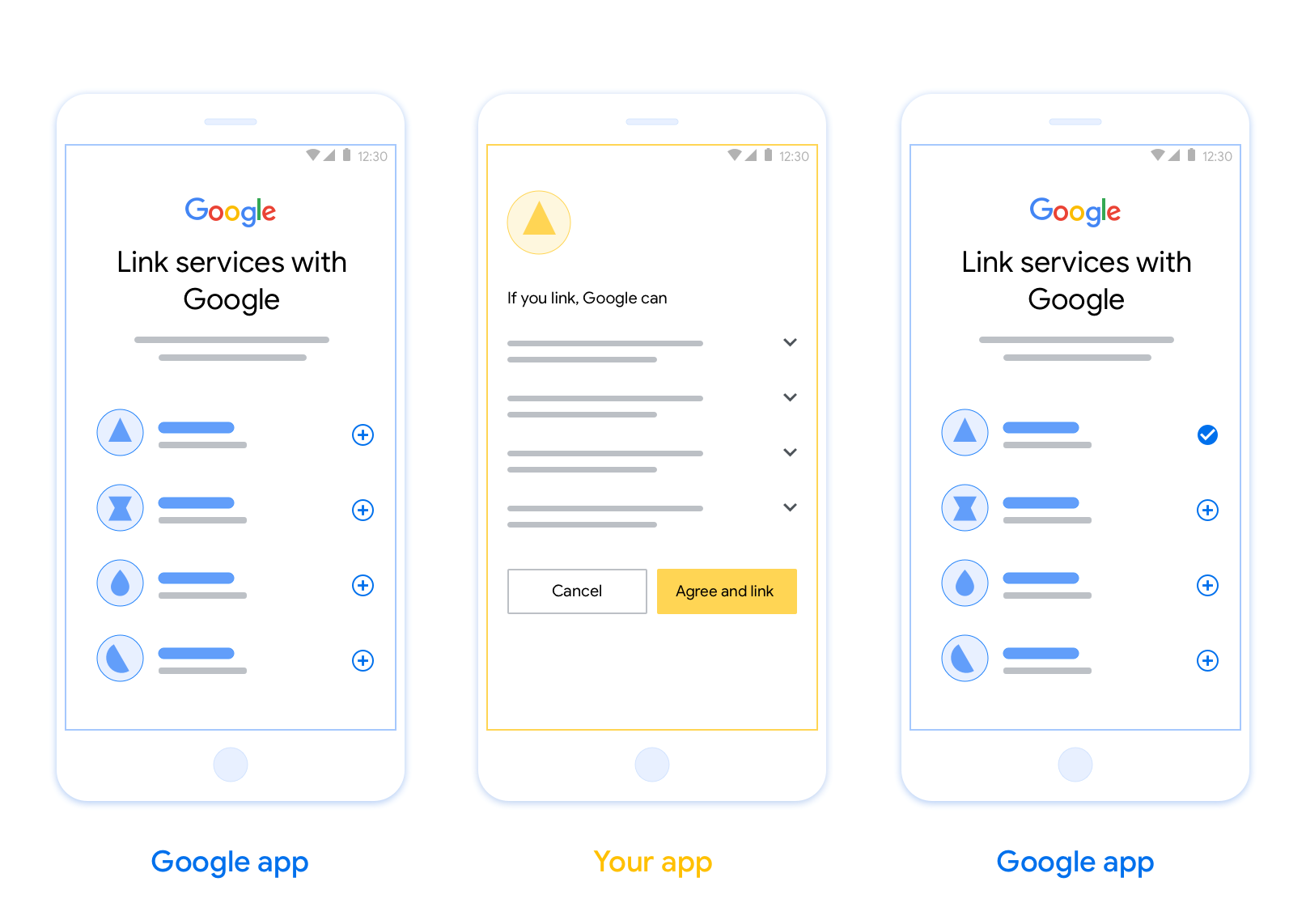

OAuth-based App Flip Linking (App Flip) allows your users to quickly link their accounts in your authentication system to their Google Accounts. If your app is installed on your user's phone when they initiate the account linking process, they are seamlessly flipped to your app to obtain user authorization.

This approach provides a faster linking process since the user does not have to re-enter their username and password to authenticate; instead, App Flip leverages the credentials from the user's account on your app. Once a user has linked their Google Account with your app, they can take advantage of any integrations that you have developed.

You can set up App Flip for both iOS and Android apps.

Requirements

To implement App Flip, you must fulfill the following requirements:

- You must have an Android or iOS app.

- You must own, manage and maintain an OAuth 2.0 server which supports the OAuth 2.0 authorization code flow.

OAuth-based App Flip Flow

The following sequence diagram details the interaction between the User, Google App, Your App, and Your Authorization Server for App Flip.

Roles and responsibilities

The following table defines the roles and responsibilities of the actors in the App Flip flow.

| Actor / Component | GAL Role | Responsibilities |

|---|---|---|

| Google App / Server | OAuth Client | Initiates the linking process, triggers a deep link to your mobile app, exchanges the authorization code for tokens, and securely stores them to access your service's APIs. |

| Your App | Authorization Agent | Authenticates the user (typically using existing app credentials), obtains consent, and retrieves an authorization code from your server. |

| Your Authorization Server | Authorization Server | Validates authorization codes and refresh tokens, and issues access tokens to the Google Server. |

設計ガイドライン

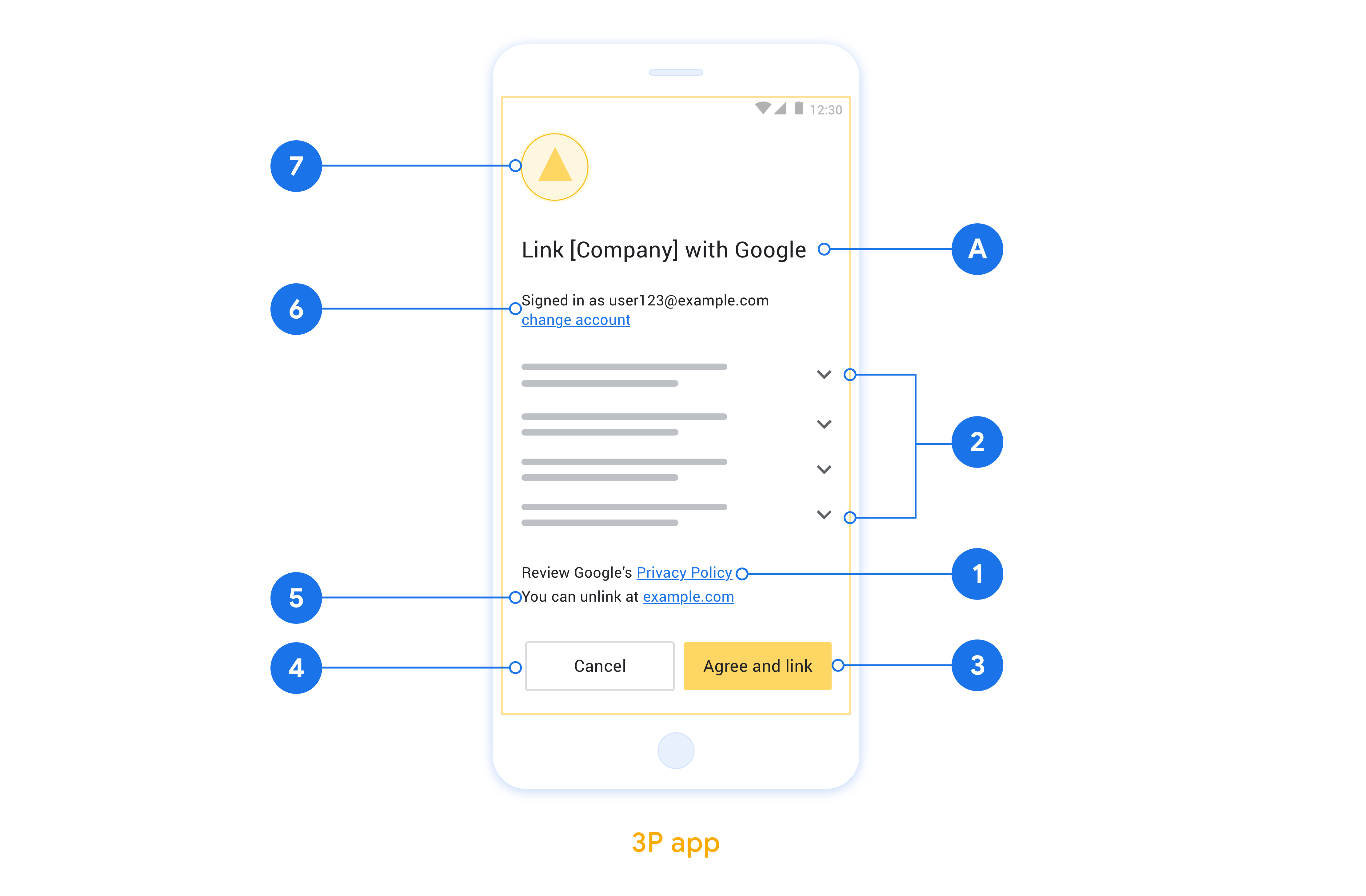

このセクションでは、App Flip のアカウント リンクの同意画面の設計要件と推奨事項について説明します。Google がアプリを呼び出すと、アプリはユーザーに同意画面を表示します。

要件

- ユーザーのアカウントが Google Home や Google アシスタントなどの特定の Google サービスではなく、Google にリンクされることを伝える必要があります。

推奨事項

次のことをおすすめします。

Google のプライバシー ポリシーを表示します。同意画面に Google のプライバシー ポリシーへのリンクを含めます。

共有されるデータ。明確で簡潔な表現を使用して、Google がユーザーのどのデータを必要としているか、またその理由をユーザーに伝えます。

行動を促す明確なフレーズがある。同意画面に「同意してリンク」などの明確な行動を促すフレーズを記載します。これは、アカウントをリンクするために Google と共有する必要があるデータをユーザーが理解する必要があるためです。

拒否またはキャンセルできること。リンクしないことを選択した場合に、ユーザーが戻る、拒否する、キャンセルする方法を提供します。

リンクを解除できること。ユーザーがリンクを解除できる仕組み(プラットフォームのアカウント設定への URL など)を提供します。または、ユーザーがリンクされたアカウントを管理できる Google アカウントへのリンクを含めることもできます。

ユーザー アカウントを変更する機能。ユーザーがアカウントを切り替える方法を提案します。これは、ユーザーが複数のアカウントを持っている場合に特に便利です。

- ユーザーがアカウントを切り替えるために同意画面を閉じる必要がある場合は、回復可能なエラーを Google に送信して、ユーザーが OAuth リンクとインプリシット フローを使用して目的のアカウントにログインできるようにします。

ロゴを含めます。同意画面に会社のロゴを表示します。スタイル ガイドラインに沿ってロゴを配置します。Google のロゴも表示する場合は、ロゴと商標をご覧ください。

アプリにアプリ切り替えを実装する

アプリ切り替えを実装するには、Google からのディープリンクを許可するようにアプリのユーザー認証コードを変更する必要があります。

Android アプリでアプリ切り替えをサポートするには、 Android 実装ガイドの手順に沿って操作してください。

iOS アプリでアプリ切り替えをサポートするには、 iOS 実装ガイドの手順に沿って操作してください。

アプリ切り替えをテストする

検証済みの本番環境アプリと動作する OAuth 2.0 サーバーが利用可能になる前に、サンプルアプリとテストアプリを使用してアプリ切り替えをシミュレートできます。

アプリ切り替え中、Google アプリが最初にアプリを開き、アプリが OAuth 2.0 サーバーに認証コードのレスポンスをリクエストします。最後のステップで、レスポンスが Google アプリに返されます。

前提条件

Google アプリをシミュレートしてアプリを起動するインテントをトリガーするには、 Android と iOS用のアプリ切り替えテストツールをダウンロードしてインストールします。

アプリをシミュレートして OAuth 2.0 レスポンス タイプを選択するには、 Android と iOS 用アプリ切り替えサンプルをダウンロードしてインストールします。

テスト手順

- アプリ切り替えテストツールを開きます。

- [

Try Flip!] を押して、アプリ切り替えサンプルアプリを起動します。 - サンプルアプリのラジオボタンからレスポンスを選択します。

- [

Send] を押して、シミュレートされた OAuth 2.0 レスポンスをテストツールに返します。 - テストツールのログメッセージで、auth_code またはエラーの詳細を確認します。

本番環境でのテスト

登録と OAuth 2.0 サーバーの実装が完了したら、本番環境でアプリ切り替えをテストできます。

自動テストには、単一の Google アカウントと タスク固有のメールアドレス を使用することをおすすめします。

Google アカウントの所有者としてログインすると、 [リンク済みアカウント]でアカウントのリンク状態を確認できます。ここから、繰り返しテストの間にアカウントのリンクを解除することもできます。

必要に応じて、 RISC を実装して、 プログラムでリンクを解除し、変更を Google に通知することもできます。