Migliora l'esperienza utente della tua app integrando perfettamente l'autenticazione senza password con le passkey tramite Gestore delle credenziali. Credential Manager è una libreria Android Jetpack che unifica il supporto delle API per la maggior parte dei metodi di autenticazione principali, tra cui passkey, password e soluzioni di accesso federato (come Accedi con Google).

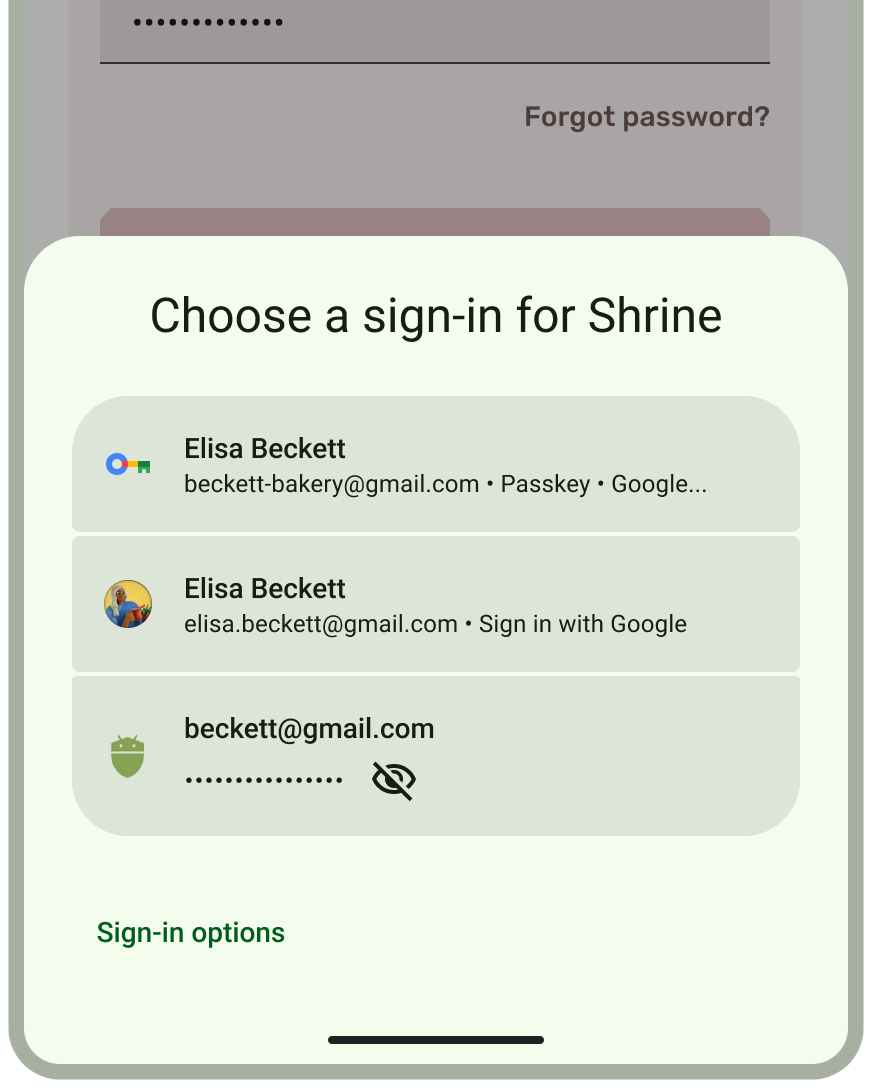

Gestore delle credenziali visualizza automaticamente un riquadro inferiore unificato per i moderni metodi di autenticazione ed è la sostituzione moderna per le implementazioni di autenticazione esistenti, tra cui Smart Lock per password su Android e One Tap. L'interfaccia di accesso unificata di Gestore delle credenziali offre agli utenti un'esperienza chiara, familiare e coerente, riduce il tasso di abbandono e migliora la velocità di registrazione e accesso.

Scopri di più su come integrare Credential Manager con la tua app per Android:

- Accedere all'utente con la guida per gli sviluppatori di Gestore delle credenziali

- Guida all'esperienza utente per l'autenticazione utente con le passkey

- Integrare Gestore delle credenziali con Accedi con Google

- Eseguire l'upgrade dai flussi di pulsanti Accedi con Google precedenti

- Integrare Gestore delle credenziali con WebView

- Eseguire la migrazione da Smart Lock per password a Gestore delle credenziali

- Eseguire la migrazione da FIDO2 a Gestore delle credenziali

- Eseguire la migrazione dalla precedente funzionalità Accedi con Google a Gestore delle credenziali

- Documentazione relativa all'API androidx.credentials

- Percorso di apprendimento relativo alle passkey su Android

- Codelab: scopri come semplificare i percorsi di autenticazione utilizzando l'API Credential Manager nella tua app Android

Scopri di più su come semplificare le API esistenti di identità e autenticazione per supportare le passkey e una migliore usabilità con l'API Credential Manager: