Com a vinculação de conta, os proprietários de Contas do Google podem se conectar aos seus serviços de maneira rápida, fácil e segura. Você pode implementar a vinculação de Conta do Google para compartilhar os dados de um usuário da sua plataforma com apps e Serviços do Google.

O protocolo OAuth 2.0 seguro permite vincular com segurança a Conta do Google de um usuário à conta dele na sua plataforma, permitindo que aplicativos e dispositivos do Google acessem seus serviços.

Os usuários podem vincular ou desvincular contas e, opcionalmente, criar uma nova conta na sua plataforma com a vinculação de Contas do Google.

Casos de uso

Alguns dos motivos para implementar a vinculação de Contas do Google são:

Compartilhe dados de um usuário da sua plataforma com apps e serviços do Google.

Reproduza o conteúdo de vídeo e filmes usando o Google TV.

Gerencie e controle dispositivos conectados ao Google Smart Home usando o app Google Home e o Google Assistente, "Ok Google, acenda as luzes".

Criar experiências e funcionalidades do Google Assistente personalizadas para os usuários com ações de conversa, "Ok Google, peça o de sempre no Starbucks".

Permita que os usuários ganhem recompensas assistindo transmissões ao vivo qualificadas no YouTube depois de vincular a Conta do Google a uma conta do parceiro de prêmios.

Preencher automaticamente novas contas durante a inscrição com dados compartilhados de um perfil da Conta do Google.

Recursos com suporte

Estes recursos são compatíveis com a vinculação de Contas do Google:

Compartilhe dados de maneira rápida e fácil usando o fluxo de vinculação do OAuth implícita.

Forneça mais segurança com o fluxo de código de autorização da vinculação do OAuth.

Faça login de usuários atuais ou inscreva novos usuários verificados pelo Google na sua plataforma, solicite o consentimento deles e compartilhe dados com segurança usando a Vinculação simplificada.

Reduza o atrito com a viagem de app. Em um app do Google confiável, um toque abre seu app Android ou iOS verificado com segurança e um toque dá consentimento ao usuário e vincula as contas.

Melhore a privacidade do usuário definindo escopos personalizados para compartilhar apenas os dados necessários, aumente a confiança do usuário definindo claramente como os dados são usados.

O acesso aos dados e serviços hospedados na sua plataforma pode ser revogado ao desvincular as contas. Ao implementar um endpoint de revogação de token opcional, você mantém a sincronização com os eventos iniciados pelo Google, enquanto o recurso de proteção entre contas (RISC, na sigla em inglês) permite que você notifique o Google sobre eventos de desvinculação que ocorrerem na sua plataforma.

Fluxos de vinculação de contas

Há três fluxos de vinculação de Contas do Google, todos baseados em OAuth, que exigem que você gerencie ou controle endpoints de autorização e de troca de token em conformidade com o OAuth 2.0.

Durante o processo de vinculação, você emite tokens de acesso ao Google para Contas do Google individuais após receber o consentimento dos titulares para vincular as contas e compartilhar dados.

Vinculação OAuth ("OAuth da Web")

Este é o fluxo básico do OAuth que direciona os usuários ao seu site para vinculação. O usuário é redirecionado ao seu site para fazer login na conta. Depois de fazer login, o usuário consente em compartilhar os dados dele com o Google no seu serviço. Nesse momento, a Conta do Google do usuário e seu serviço são vinculados.

A vinculação do OAuth oferece suporte ao código de autorização e aos fluxos implícitos do OAuth. Seu serviço precisa hospedar um endpoint de autorização compatível com o OAuth 2.0 para o fluxo implícito e expor um endpoint de troca de token e de autorização ao usar o fluxo do código de autorização.

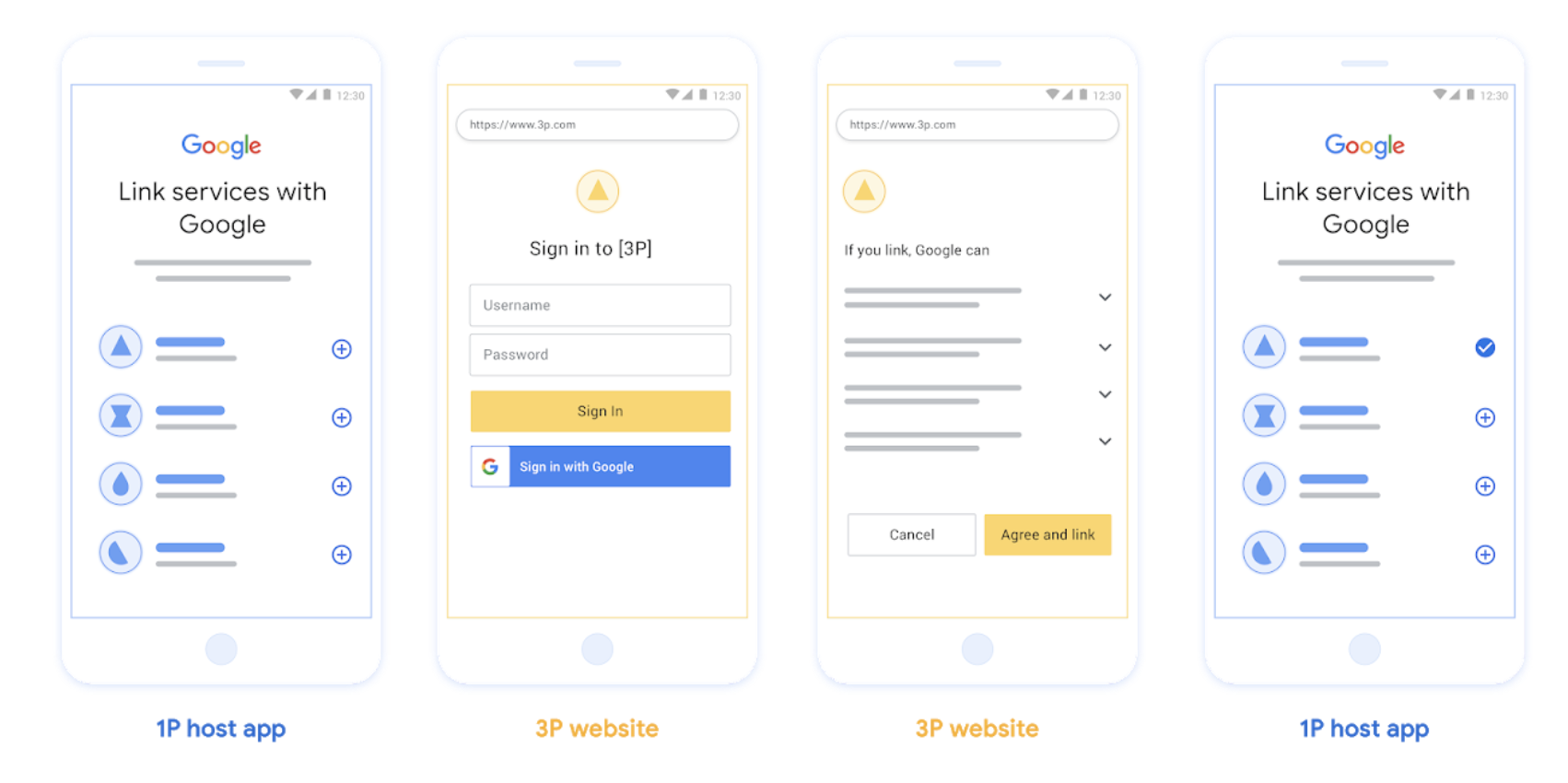

Figura 1. Vinculação de contas no telefone de um usuário com o OAuth na Web

Vinculação de alternância de app baseada em OAuth ("viagem de app")

Um fluxo do OAuth que direciona os usuários ao seu app para vinculação.

A vinculação de app baseada em OAuth orienta os usuários enquanto eles navegam entre seus apps para dispositivos móveis Android ou iOS verificados e a plataforma do Google para analisar as alterações propostas no acesso aos dados e autorizar a vinculação das contas deles na sua plataforma com a Conta do Google. Para ativar a conversão de apps, seu serviço precisa oferecer suporte à vinculação do OAuth ou do Login do Google baseado em OAuth usando o fluxo de código de autorização.

O App Flip é compatível com Android e iOS.

Como funciona:

O Google app verifica se o app está instalado no dispositivo do usuário:

- Se o app for encontrado, o usuário será direcionado para ele. O app solicita o consentimento do usuário para vincular a conta com o Google e, em seguida, "volta" à plataforma do Google.

- Se o app não for encontrado ou ocorrer um erro durante o processo de vinculação, o usuário vai ser redirecionado para o fluxo do OAuth da Web ou Simplificado.

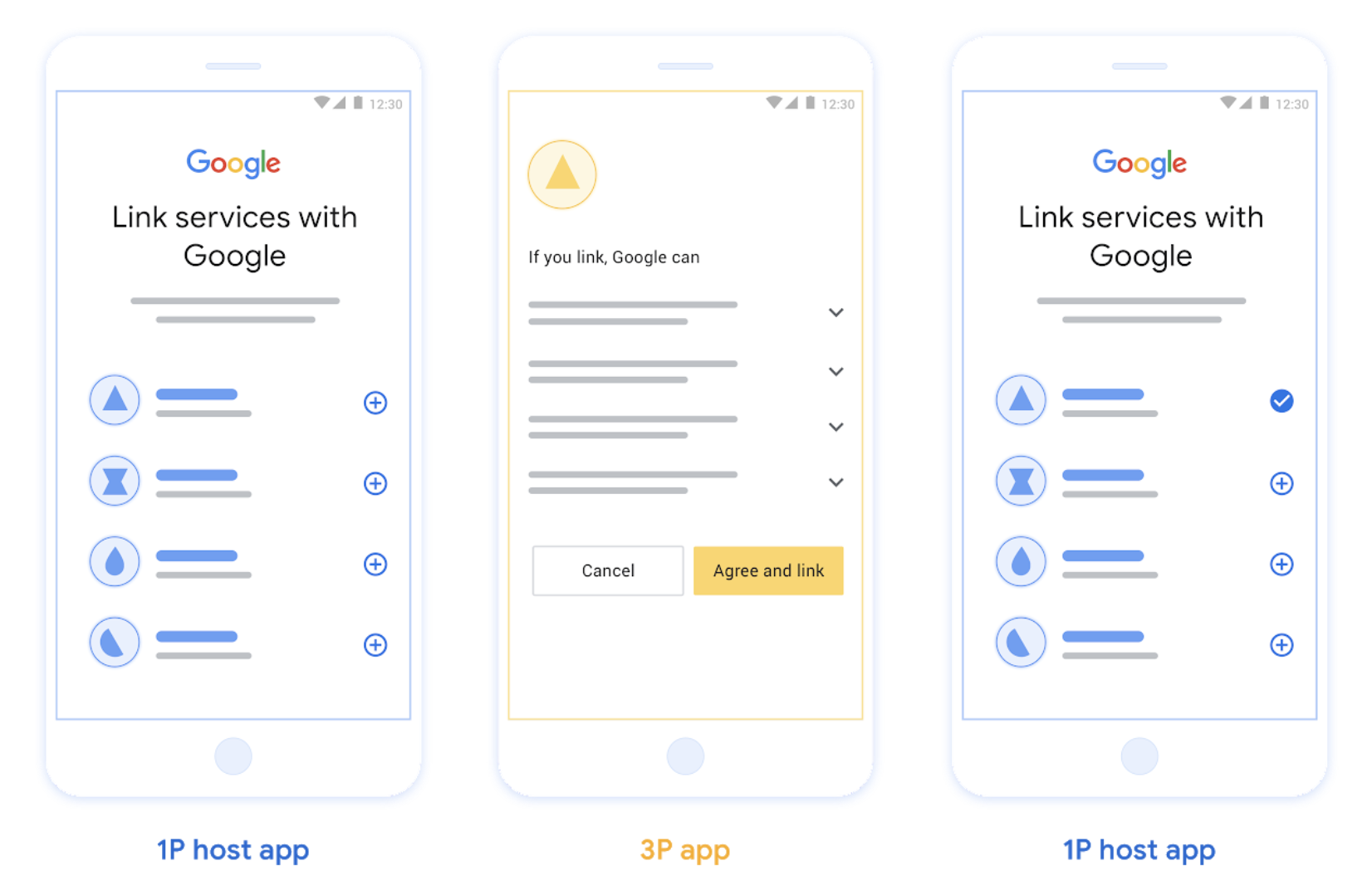

Figura 2. Vinculação de conta no smartphone de um usuário com o App Flip

Vinculação simplificada com base em OAuth ("Simplificada")

A vinculação simplificada do Login do Google com base em OAuth adiciona o Login do Google além da vinculação OAuth, permitindo que os usuários concluam o processo de vinculação sem sair da plataforma do Google, reduzindo atritos e desistências. A vinculação simplificada baseada em OAuth

oferece a melhor experiência do usuário com login, criação e

vinculação de contas. Tudo isso combinando o Login do Google com o OAuth. Seu serviço

precisa ser compatível com endpoints de autorização e troca de token em conformidade com OAuth 2.0.

Além disso, o endpoint de troca de token precisa oferecer suporte às declarações

JSON Web Token

(JWT) e implementar as intents

check,

create

e get.

Como funciona:

O Google declara a conta de usuário e transmite estas informações para você:

- Se existir uma conta para o usuário no seu banco de dados, o usuário vinculará a Conta do Google à conta dele no seu serviço.

- Se não houver uma conta para o usuário no seu banco de dados, ele poderá criar uma nova conta de terceiros com as informações declaradas pelo Google (e-mail, nome e foto do perfil) ou fazer login e vincular com outro e-mail para fazer login no serviço via OAuth na Web.

Figura 3. Vinculação de contas no telefone de um usuário com a vinculação simplificada

Qual fluxo você deve usar?

Recomendamos a implementação de todos os fluxos para garantir que os usuários tenham a melhor experiência de vinculação. Os fluxos "Simplificado" e de vinculação no app reduzem o atrito na vinculação, já que os usuários conseguem concluir o processo em poucas etapas. A vinculação com o OAuth na Web exige o menor nível de esforço e é um bom ponto de partida. Depois disso, você pode adicionar outros fluxos de vinculação.

Como trabalhar com tokens

A vinculação de Contas do Google se baseia no padrão OAuth 2.0 do setor.

Você emite tokens de acesso ao Google para Contas do Google individuais após receber o consentimento dos titulares da conta para vincular as contas e compartilhar dados.

Tipos de token

O OAuth 2.0 usa strings chamadas tokens para se comunicar entre o agente do usuário, o aplicativo cliente e o servidor OAuth 2.0.

Três tipos de tokens OAuth 2.0 podem ser usados durante a vinculação de contas:

Código de autorização . Um token de curta duração que pode ser trocado por um token de acesso e de atualização. Por motivos de segurança, o Google liga para seu endpoint de autorização para obter um código de uso único ou de vida muito curta.

Token de acesso . Um token que concede ao portador acesso a um recurso. Para limitar a exposição que pode resultar da perda desse token, ele tem uma vida útil limitada, geralmente expirando após uma hora ou mais.

Token de atualização . Um token de longa duração que pode ser trocado por um novo token de acesso quando um token de acesso expira. Quando seu serviço se integra ao Google, esse token é armazenado e usado exclusivamente pelo Google. O Google chama seu ponto de extremidade de troca de tokens para trocar tokens de atualização por tokens de acesso, que por sua vez são usados para acessar os dados do usuário.

Manipulação de token

Condições de corrida em ambientes em cluster e trocas cliente-servidor podem resultar em cenários complexos de sincronização e tratamento de erros ao trabalhar com tokens. Por exemplo:

- Você recebe uma solicitação para um novo token de acesso e emite um novo token de acesso. Simultaneamente, você recebe uma solicitação de acesso ao recurso do seu serviço usando o token de acesso anterior não expirado.

- Sua resposta de token de atualização ainda não foi recebida (ou nunca foi recebida) pelo Google. Enquanto isso, o token de atualização válido anteriormente é usado em uma solicitação do Google.

As solicitações e respostas podem chegar em qualquer ordem ou nem chegar devido a serviços assíncronos executados em um cluster, comportamento de rede ou outros meios.

Não é possível garantir o estado compartilhado imediato e totalmente consistente dentro e entre o seu e os sistemas de tratamento de tokens do Google. Vários tokens válidos e não expirados podem coexistir dentro ou entre sistemas por um curto período de tempo. Para minimizar o impacto negativo do usuário, recomendamos que você faça o seguinte:

- Aceite tokens de acesso não expirados, mesmo depois que um token mais novo for emitido.

- Use alternativas para atualizar a rotação do token .

- Oferece suporte a tokens de atualização e acesso múltiplos e simultaneamente válidos. Por segurança, você deve limitar o número de tokens e a vida útil do token.

Manutenção e manuseio de interrupções

Durante a manutenção ou interrupções não planejadas, o Google pode não conseguir chamar seus pontos de extremidade de autorização ou troca de tokens para obter acesso e atualizar tokens.

Seus endpoints devem responder com um código de erro 503 e corpo vazio. Nesse caso, o Google tenta novamente as solicitações de troca de token com falha por um tempo limitado. Desde que o Google possa posteriormente obter tokens de atualização e acesso, as solicitações com falha não ficam visíveis para os usuários.

As solicitações com falha de um token de acesso resultam em um erro visível, se iniciado por um usuário. Os usuários serão obrigados a repetir as falhas de vinculação se o fluxo implícito do OAuth 2.0 for usado.

Recomendações

Existem muitas soluções para minimizar o impacto da manutenção. Algumas opções a serem consideradas:

Mantenha o serviço existente e encaminhe um número limitado de solicitações para o serviço recém-atualizado. Migre todas as solicitações somente após confirmar a funcionalidade esperada.

Reduza o número de solicitações de token durante o período de manutenção:

Limite os períodos de manutenção a menos do que o tempo de vida do token de acesso.

Aumente temporariamente a vida útil do token de acesso:

- Aumente a vida útil do token para maior do que o período de manutenção.

- Espere o dobro da duração do seu token de acesso, permitindo que os usuários troquem tokens de curta duração por tokens de maior duração.

- Entre na manutenção.

- Responda às solicitações de token com um código de erro

503e corpo vazio. - Saia da manutenção.

- Diminui a vida útil do token de volta ao normal.

Registrar no Google

Vamos precisar dos detalhes da sua configuração do OAuth 2.0 e compartilhar as credenciais para ativar a vinculação da conta. Consulte registro para saber mais detalhes.