खास जानकारी

OAuth पर आधारित 'Google साइन इन' को बेहतर तरीके से लिंक करने की सुविधा में, OAuth लिंकिंग के सबसे ऊपर Google साइन इन की सुविधा जोड़ी जाती है. इससे Google उपयोगकर्ताओं को बिना किसी रुकावट के अनुभव मिलता है. साथ ही, इससे खाता भी बनाया जा सकता है, जिससे उपयोगकर्ता अपने Google खाते का इस्तेमाल करके आपकी सेवा पर एक नया खाता बना सकते हैं.

OAuth और Google साइन इन के साथ खाता जोड़ने के लिए, यह सामान्य तरीका अपनाएं:

- सबसे पहले, उपयोगकर्ता से अपनी Google प्रोफ़ाइल ऐक्सेस करने की सहमति दें.

- यह देखने के लिए कि उपयोगकर्ता खाता मौजूद है या नहीं, उनकी प्रोफ़ाइल में दी गई जानकारी का इस्तेमाल करें.

- मौजूदा उपयोगकर्ताओं के लिए, खाते लिंक करें.

- अगर आपको पुष्टि करने वाले सिस्टम में, Google उपयोगकर्ता का कोई मिलान नहीं मिल रहा है, तो Google से मिले आईडी टोकन की पुष्टि करें. फिर आप आईडी टोकन में मौजूद प्रोफ़ाइल की जानकारी के आधार पर उपयोगकर्ता बना सकते हैं.

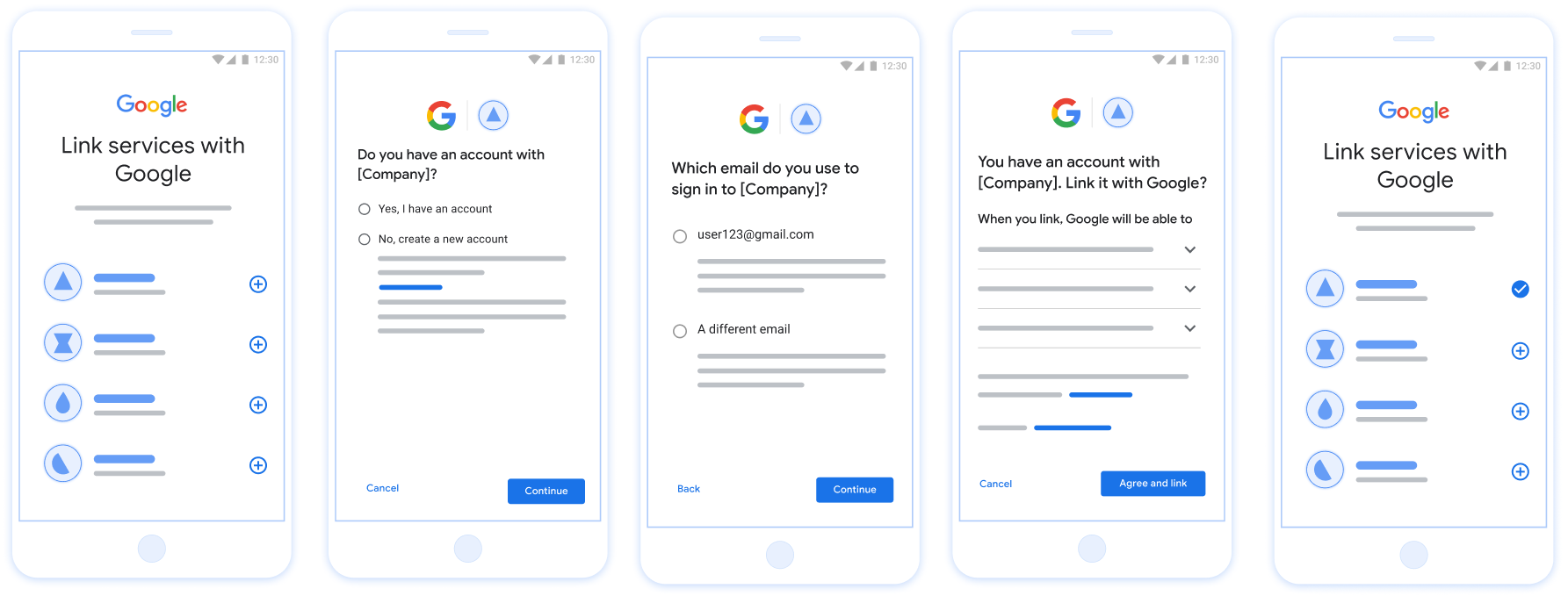

पहली इमेज. व्यवस्थित लिंकिंग के साथ उपयोगकर्ता के फ़ोन पर खाता लिंक करना

व्यवस्थित तरीके से लिंक करने से जुड़ी ज़रूरी शर्तें

- सामान्य वेब OAuth लिंकिंग फ़्लो लागू करें. आपकी सेवा में, OAuth 2.0 का पालन करने वाली अनुमति और टोकन एक्सचेंज एंडपॉइंट काम करने चाहिए.

- आपके टोकन एक्सचेंज एंडपॉइंट को, JSON वेब टोकन (JWT) दावों के साथ काम करना चाहिए. साथ ही,

check,create, औरgetइंटेंट को लागू करना चाहिए.

अपना OAuth सर्वर लागू करें

आपके टोकन एक्सचेंज एंडपॉइंट को check, create, और get इंटेंट के साथ काम करना चाहिए. नीचे, खाता जोड़ने के फ़्लो से जुड़े चरण दिखाए गए हैं. साथ ही, यह भी बताता है कि अलग-अलग इंटेंट को कब कॉल किया जाता है:

- क्या उपयोगकर्ता के पास आपके प्रमाणीकरण सिस्टम में खाता है? (उपयोगकर्ता 'हां' या 'नहीं' चुनकर तय करता है)

- हां : क्या उपयोगकर्ता आपके प्लैटफ़ॉर्म में साइन इन करने के लिए, अपने Google खाते से जुड़े ईमेल पते का इस्तेमाल करता है? (उपयोगकर्ता 'हां' या 'नहीं' चुनकर तय करता है)

- हां : क्या उपयोगकर्ता के पास आपके पुष्टि करने वाले सिस्टम में कोई मिलता-जुलता खाता है? (

check intentको पुष्टि करने के लिए कॉल किया जाता है)- हां :

get intentको कॉल किया जाता है. अगर इंटेंट वापस मिल जाता है, तो खाता जोड़ दिया जाता है. - NO : नया खाता बनाएं? (उपयोगकर्ता 'हां' या 'नहीं' चुनकर तय करता है)

- हां :

create intentको कॉल किया जाता है. अगर इंटेंट बनाया जाता है, तो खाता लिंक हो जाता है. - नहीं : वेब OAuth फ़्लो ट्रिगर हो जाता है, उपयोगकर्ता को उनके ब्राउज़र पर भेज दिया जाता है और उपयोगकर्ता को किसी दूसरे ईमेल से लिंक करने का विकल्प दिया जाता है.

- हां :

- हां :

- नहीं : वेब OAuth फ़्लो ट्रिगर हो जाता है, उपयोगकर्ता को उनके ब्राउज़र पर भेज दिया जाता है और उपयोगकर्ता को किसी दूसरे ईमेल से लिंक करने का विकल्प दिया जाता है.

- हां : क्या उपयोगकर्ता के पास आपके पुष्टि करने वाले सिस्टम में कोई मिलता-जुलता खाता है? (

- नहीं : क्या उपयोगकर्ता के पास आपके पुष्टि करने वाले सिस्टम में कोई मिलता-जुलता खाता है? (

check intentको पुष्टि करने के लिए कॉल किया जाता है)- हां :

get intentको कॉल किया जाता है. अगर इंटेंट वापस मिल जाता है, तो खाता जोड़ दिया जाता है. - नहीं :

create intentको कॉल किया जाता है और अगर खाता बनाने की प्रोसेस पूरी हो जाती है, तो खाता जोड़ दिया जाता है.

- हां :

- हां : क्या उपयोगकर्ता आपके प्लैटफ़ॉर्म में साइन इन करने के लिए, अपने Google खाते से जुड़े ईमेल पते का इस्तेमाल करता है? (उपयोगकर्ता 'हां' या 'नहीं' चुनकर तय करता है)

मौजूदा उपयोगकर्ता खाते की जांच करना (इंटेंट देखना)

जब उपयोगकर्ता अपनी Google प्रोफ़ाइल को ऐक्सेस करने की सहमति देता है, तब Google ऐसा अनुरोध भेजता है जिसमें Google के उपयोगकर्ता की पहचान पर हस्ताक्षर किया गया हो. दावे में जानकारी शामिल है, जिसमें उपयोगकर्ता का #Google खाता आईडी, नाम, और ईमेल पता शामिल है. आपके प्रोजेक्ट के लिए कॉन्फ़िगर किया गया टोकन एक्सचेंज एंडपॉइंट, उस अनुरोध को हैंडल करता है.

अगर आपके पुष्टि करने वाले सिस्टम में इससे जुड़ा Google खाता पहले से मौजूद है,

तो आपका टोकन एक्सचेंज एंडपॉइंट, account_found=true के साथ जवाब देता है. अगर Google खाते का मिलान किसी मौजूदा उपयोगकर्ता से नहीं होता है, तो आपका टोकन एक्सचेंज एंडपॉइंट, account_found=false के साथ एचटीटीपी 404 नहीं मिला की गड़बड़ी दिखाता है.

अनुरोध में यह फ़ॉर्म शामिल होना चाहिए:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=check&assertion=JWT&scope=SCOPES&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

आपका टोकन एक्सचेंज एंडपॉइंट इन पैरामीटर को मैनेज कर सकता है:

| टोकन एंडपॉइंट पैरामीटर | |

|---|---|

intent |

इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू

check है. |

grant_type |

एक्सचेंज किए जा रहे टोकन का टाइप. इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू urn:ietf:params:oauth:grant-type:jwt-bearer है. |

assertion |

JSON वेब टोकन (JWT) जो Google उपयोगकर्ता की पहचान की पुष्टि करता है. JWT में उपयोगकर्ता का ईमेल पता, नाम, और ईमेल पते की जानकारी शामिल होती है. |

client_id |

Google को असाइन किया गया क्लाइंट आईडी. |

client_secret |

वह क्लाइंट सीक्रेट जो आपने Google को असाइन किया है. |

check इंटेंट अनुरोधों का जवाब देने के लिए, आपके टोकन एक्सचेंज एंडपॉइंट को नीचे दिए गए तरीके को अपनाना होगा:

- JWT दावे की पुष्टि करें और उसे डिकोड करें.

- पक्का करें कि आपके पुष्टि करने वाले सिस्टम में Google खाता पहले से मौजूद है या नहीं.

JWT के दावे की पुष्टि करना और उसे डिकोड करना

JWT के दावे की पुष्टि करने और डिकोड करने के लिए, आपकी भाषा के लिए JWT-डिकोडिंग लाइब्रेरी. इस्तेमाल की जाने वाली चीज़ें Google की सार्वजनिक कुंजियां, इनमें उपलब्ध हैं JWK या पुष्टि करने के लिए, PEM फ़ॉर्मैट टोकन का सिग्नेचर होता है.

डिकोड किए जाने पर, JWT के दावे का उदाहरण यहां दिया गया है:

{

"sub": "1234567890", // The unique ID of the user's Google Account

"iss": "https://accounts.google.com", // The assertion's issuer

"aud": "123-abc.apps.googleusercontent.com", // Your server's client ID

"iat": 233366400, // Unix timestamp of the assertion's creation time

"exp": 233370000, // Unix timestamp of the assertion's expiration time

"name": "Jan Jansen",

"given_name": "Jan",

"family_name": "Jansen",

"email": "jan@gmail.com", // If present, the user's email address

"email_verified": true, // true, if Google has verified the email address

"hd": "example.com", // If present, the host domain of the user's GSuite email address

// If present, a URL to user's profile picture

"picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ",

"locale": "en_US" // User's locale, from browser or phone settings

}

टोकन के हस्ताक्षर की पुष्टि करने के अलावा, यह भी पुष्टि करें कि

जारी करने वाला (iss फ़ील्ड) https://accounts.google.com है, जो ऑडियंस

(aud फ़ील्ड) आपको असाइन किया गया क्लाइंट आईडी है और टोकन की समयसीमा खत्म नहीं हुई है

(exp फ़ील्ड).

email, email_verified, और hd फ़ील्ड का इस्तेमाल करके, यह पता लगाया जा सकता है कि

ईमेल पते को Google होस्ट करता है और आधिकारिक तौर पर उपलब्ध कराता है. ऐसे मामले जहां Google

उस उपयोगकर्ता के पास फ़िलहाल खाते का असली मालिक होने की अनुमति है

और पासवर्ड या अन्य चैलेंज वाले तरीकों को स्किप किया जा सकता है. या फिर, इन तरीकों से

का इस्तेमाल, खाता जोड़ने से पहले उसकी पुष्टि करने के लिए किया जा सकता है.

ऐसे मामले, जिनमें Google आधिकारिक जानकारी देता है:

emailमें@gmail.comसफ़िक्स लगा है. यह Gmail खाता है.email_verifiedसही है औरhdसेट है, यह एक G Suite खाता है.

उपयोगकर्ता, Gmail या G Suite का इस्तेमाल किए बिना Google खातों के लिए रजिस्टर कर सकते हैं. टास्क कब शुरू होगा

email में @gmail.com सफ़िक्स नहीं है और hd मौजूद नहीं है

पुष्टि करने के लिए, भरोसेमंद और पासवर्ड या अन्य चैलेंज वाले तरीकों का इस्तेमाल करने का सुझाव दिया जाता है

उपयोगकर्ता है. email_verified भी सही हो सकती है, क्योंकि Google ने शुरुआत में

Google खाता बनाए जाने के समय उपयोगकर्ता, हालांकि तीसरे पक्ष का मालिकाना हक

शायद उसके बाद ईमेल खाता बदल गया है.

पुष्टि करने वाला Google खाता पहले से मौजूद है या नहीं, इसकी जांच करना

देखें कि इनमें से कोई एक शर्त सही है या नहीं:

- दावा और #39;

subफ़ील्ड में मिला Google खाता आईडी, आपके उपयोगकर्ता के डेटाबेस में है. - दावे में मौजूद ईमेल पता, आपके उपयोगकर्ता डेटाबेस के उपयोगकर्ता से मेल खाता है.

अगर दोनों में से कोई भी शर्त सही है, तो इसका मतलब है कि उपयोगकर्ता पहले ही साइन अप कर चुका है. इस स्थिति में, कोई जवाब इस तरह दें:

HTTP/1.1 200 Success

Content-Type: application/json;charset=UTF-8

{

"account_found":"true",

}

अगर दावा करने के दौरान दिया गया ईमेल पता और Google खाता, आपके डेटाबेस के उपयोगकर्ता से मेल नहीं खाता है, तो इसका मतलब है कि उपयोगकर्ता ने अभी तक साइन अप नहीं किया है. इस मामले में, आपके टोकन एक्सचेंज एंडपॉइंट को एचटीटीपी 404 गड़बड़ी के साथ जवाब देना ज़रूरी है, जो "account_found": "false" के बारे में बताता है, जैसा कि नीचे दिए गए उदाहरण में बताया है:

HTTP/1.1 404 Not found

Content-Type: application/json;charset=UTF-8

{

"account_found":"false",

}

ऑटोमैटिक लिंकिंग (इंटेंट)

जब उपयोगकर्ता अपनी Google प्रोफ़ाइल को ऐक्सेस करने की सहमति देता है, तब Google ऐसा अनुरोध भेजता है जिसमें Google के उपयोगकर्ता की पहचान पर हस्ताक्षर किया गया हो. दावे में जानकारी शामिल है, जिसमें उपयोगकर्ता का #Google खाता आईडी, नाम, और ईमेल पता शामिल है. आपके प्रोजेक्ट के लिए कॉन्फ़िगर किया गया टोकन एक्सचेंज एंडपॉइंट, उस अनुरोध को हैंडल करता है.

अगर आपके पुष्टि करने वाले सिस्टम में इससे जुड़ा Google खाता पहले से मौजूद है,

तो आपका टोकन एक्सचेंज एंडपॉइंट, उपयोगकर्ता के लिए टोकन दिखाता है. अगर Google खाता किसी मौजूदा उपयोगकर्ता से मेल नहीं खाता है, तो आपका टोकन एक्सचेंज एंडपॉइंट linking_errorगड़बड़ी और वैकल्पिक login_hint दिखाता है.

अनुरोध में यह फ़ॉर्म शामिल होना चाहिए:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&scope=SCOPES&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

आपका टोकन एक्सचेंज एंडपॉइंट इन पैरामीटर को मैनेज कर सकता है:

| टोकन एंडपॉइंट पैरामीटर | |

|---|---|

intent |

इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू get है. |

grant_type |

एक्सचेंज किए जा रहे टोकन का टाइप. इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू urn:ietf:params:oauth:grant-type:jwt-bearer है. |

assertion |

JSON वेब टोकन (JWT) जो Google उपयोगकर्ता की पहचान की पुष्टि करता है. JWT में उपयोगकर्ता का ईमेल पता, नाम, और ईमेल पते की जानकारी शामिल होती है. |

scope |

ज़रूरी नहीं: ऐसा कोई भी स्कोप जिसके तहत आपने उपयोगकर्ताओं के अनुरोध के लिए, Google को कॉन्फ़िगर किया है. |

client_id |

Google को असाइन किया गया क्लाइंट आईडी. |

client_secret |

वह क्लाइंट सीक्रेट जो आपने Google को असाइन किया है. |

get इंटेंट अनुरोधों का जवाब देने के लिए, आपके टोकन एक्सचेंज एंडपॉइंट को नीचे दिए गए तरीके को अपनाना होगा:

- JWT दावे की पुष्टि करें और उसे डिकोड करें.

- पक्का करें कि आपके पुष्टि करने वाले सिस्टम में Google खाता पहले से मौजूद है या नहीं.

JWT के दावे की पुष्टि करना और उसे डिकोड करना

JWT के दावे की पुष्टि करने और डिकोड करने के लिए, आपकी भाषा के लिए JWT-डिकोडिंग लाइब्रेरी. इस्तेमाल की जाने वाली चीज़ें Google की सार्वजनिक कुंजियां, इनमें उपलब्ध हैं JWK या पुष्टि करने के लिए, PEM फ़ॉर्मैट टोकन का सिग्नेचर होता है.

डिकोड किए जाने पर, JWT के दावे का उदाहरण यहां दिया गया है:

{

"sub": "1234567890", // The unique ID of the user's Google Account

"iss": "https://accounts.google.com", // The assertion's issuer

"aud": "123-abc.apps.googleusercontent.com", // Your server's client ID

"iat": 233366400, // Unix timestamp of the assertion's creation time

"exp": 233370000, // Unix timestamp of the assertion's expiration time

"name": "Jan Jansen",

"given_name": "Jan",

"family_name": "Jansen",

"email": "jan@gmail.com", // If present, the user's email address

"email_verified": true, // true, if Google has verified the email address

"hd": "example.com", // If present, the host domain of the user's GSuite email address

// If present, a URL to user's profile picture

"picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ",

"locale": "en_US" // User's locale, from browser or phone settings

}

टोकन के हस्ताक्षर की पुष्टि करने के अलावा, यह भी पुष्टि करें कि

जारी करने वाला (iss फ़ील्ड) https://accounts.google.com है, जो ऑडियंस

(aud फ़ील्ड) आपको असाइन किया गया क्लाइंट आईडी है और टोकन की समयसीमा खत्म नहीं हुई है

(exp फ़ील्ड).

email, email_verified, और hd फ़ील्ड का इस्तेमाल करके, यह पता लगाया जा सकता है कि

ईमेल पते को Google होस्ट करता है और आधिकारिक तौर पर उपलब्ध कराता है. ऐसे मामले जहां Google

उस उपयोगकर्ता के पास फ़िलहाल खाते का असली मालिक होने की अनुमति है

और पासवर्ड या अन्य चैलेंज वाले तरीकों को स्किप किया जा सकता है. या फिर, इन तरीकों से

का इस्तेमाल, खाता जोड़ने से पहले उसकी पुष्टि करने के लिए किया जा सकता है.

ऐसे मामले, जिनमें Google आधिकारिक जानकारी देता है:

emailमें@gmail.comसफ़िक्स लगा है. यह Gmail खाता है.email_verifiedसही है औरhdसेट है, यह एक G Suite खाता है.

उपयोगकर्ता, Gmail या G Suite का इस्तेमाल किए बिना Google खातों के लिए रजिस्टर कर सकते हैं. टास्क कब शुरू होगा

email में @gmail.com सफ़िक्स नहीं है और hd मौजूद नहीं है

पुष्टि करने के लिए, भरोसेमंद और पासवर्ड या अन्य चैलेंज वाले तरीकों का इस्तेमाल करने का सुझाव दिया जाता है

उपयोगकर्ता है. email_verified भी सही हो सकती है, क्योंकि Google ने शुरुआत में

Google खाता बनाए जाने के समय उपयोगकर्ता, हालांकि तीसरे पक्ष का मालिकाना हक

शायद उसके बाद ईमेल खाता बदल गया है.

पुष्टि करने वाला Google खाता पहले से मौजूद है या नहीं, इसकी जांच करना

देखें कि इनमें से कोई एक शर्त सही है या नहीं:

- दावा और #39;

subफ़ील्ड में मिला Google खाता आईडी, आपके उपयोगकर्ता के डेटाबेस में है. - दावे में मौजूद ईमेल पता, आपके उपयोगकर्ता डेटाबेस के उपयोगकर्ता से मेल खाता है.

अगर उपयोगकर्ता के लिए कोई खाता मौजूद है, तो ऐक्सेस टोकन जारी करें और JSON ऑब्जेक्ट में अपने एचटीटीपीएस रिस्पॉन्स के मुख्य हिस्से में वैल्यू दिखाएं, जैसे कि नीचे दिया गया उदाहरण:

{

"token_type": "Bearer",

"access_token": "ACCESS_TOKEN",

"refresh_token": "REFRESH_TOKEN",

"expires_in": SECONDS_TO_EXPIRATION

}

कुछ मामलों में, आईडी टोकन के आधार पर खाता जोड़ना उपयोगकर्ता के लिए काम नहीं कर सकता. अगर ऐसा

किसी भी वजह से होता है, तो आपके टोकन एक्सचेंज एंडपॉइंट को एचटीटीपी

401 की गड़बड़ी के साथ जवाब देना होगा, जो error=linking_error के बारे में बताता है. नीचे दिया गया उदाहरण देखें:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

जब Google को linking_error के साथ 401 गड़बड़ी का जवाब मिलता है, तो Google

उपयोगकर्ता को login_hint के साथ आपके ऑथराइज़ेशन एंडपॉइंट पर पैरामीटर के तौर पर भेजता है. उपयोगकर्ता, अपने ब्राउज़र में OAuth लिंकिंग फ़्लो का इस्तेमाल करके खाता लिंक करने की प्रक्रिया पूरी करता है.

'Google साइन इन' (इंटेंट बनाएं) की मदद से खाता बनाने की प्रक्रिया मैनेज करना

जब किसी उपयोगकर्ता को आपकी सेवा पर खाता बनाने की ज़रूरत होती है, तब Google आपके टोकन एक्सचेंज एंडपॉइंट पर

अनुरोध करता है, जो intent=create के बारे में बताता है.

अनुरोध में यह फ़ॉर्म शामिल होना चाहिए:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&assertion=JWT&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

आपके टोकन एक्सचेंज एंडपॉइंट को नीचे दिए गए पैरामीटर को हैंडल करना चाहिए:

| टोकन एंडपॉइंट पैरामीटर | |

|---|---|

intent |

इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू create है. |

grant_type |

एक्सचेंज किए जा रहे टोकन का टाइप. इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू urn:ietf:params:oauth:grant-type:jwt-bearer है. |

assertion |

JSON वेब टोकन (JWT) जो Google उपयोगकर्ता की पहचान की पुष्टि करता है. JWT में उपयोगकर्ता का ईमेल पता, नाम, और ईमेल पते की जानकारी शामिल होती है. |

client_id |

Google को असाइन किया गया क्लाइंट आईडी. |

client_secret |

वह क्लाइंट सीक्रेट जो आपने Google को असाइन किया है. |

assertion पैरामीटर वाले JWT में उपयोगकर्ता और #39; का Google खाता आईडी, नाम, और ईमेल पता शामिल होता है. आप इसका इस्तेमाल अपनी सेवा पर नया खाता बनाने के लिए कर सकते हैं.

create इंटेंट अनुरोधों का जवाब देने के लिए, आपके टोकन एक्सचेंज एंडपॉइंट को नीचे दिए गए तरीके को अपनाना होगा:

- JWT दावे की पुष्टि करें और उसे डिकोड करें.

- उपयोगकर्ता की जानकारी की पुष्टि करना और नया खाता बनाना.

JWT के दावे की पुष्टि करना और उसे डिकोड करना

JWT के दावे की पुष्टि करने और डिकोड करने के लिए, आपकी भाषा के लिए JWT-डिकोडिंग लाइब्रेरी. इस्तेमाल की जाने वाली चीज़ें Google की सार्वजनिक कुंजियां, इनमें उपलब्ध हैं JWK या पुष्टि करने के लिए, PEM फ़ॉर्मैट टोकन का सिग्नेचर होता है.

डिकोड किए जाने पर, JWT के दावे का उदाहरण यहां दिया गया है:

{

"sub": "1234567890", // The unique ID of the user's Google Account

"iss": "https://accounts.google.com", // The assertion's issuer

"aud": "123-abc.apps.googleusercontent.com", // Your server's client ID

"iat": 233366400, // Unix timestamp of the assertion's creation time

"exp": 233370000, // Unix timestamp of the assertion's expiration time

"name": "Jan Jansen",

"given_name": "Jan",

"family_name": "Jansen",

"email": "jan@gmail.com", // If present, the user's email address

"email_verified": true, // true, if Google has verified the email address

"hd": "example.com", // If present, the host domain of the user's GSuite email address

// If present, a URL to user's profile picture

"picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ",

"locale": "en_US" // User's locale, from browser or phone settings

}

टोकन के हस्ताक्षर की पुष्टि करने के अलावा, यह भी पुष्टि करें कि

जारी करने वाला (iss फ़ील्ड) https://accounts.google.com है, जो ऑडियंस

(aud फ़ील्ड) आपको असाइन किया गया क्लाइंट आईडी है और टोकन की समयसीमा खत्म नहीं हुई है

(exp फ़ील्ड).

email, email_verified, और hd फ़ील्ड का इस्तेमाल करके, यह पता लगाया जा सकता है कि

ईमेल पते को Google होस्ट करता है और आधिकारिक तौर पर उपलब्ध कराता है. ऐसे मामले जहां Google

उस उपयोगकर्ता के पास फ़िलहाल खाते का असली मालिक होने की अनुमति है

और पासवर्ड या अन्य चैलेंज वाले तरीकों को स्किप किया जा सकता है. या फिर, इन तरीकों से

का इस्तेमाल, खाता जोड़ने से पहले उसकी पुष्टि करने के लिए किया जा सकता है.

ऐसे मामले, जिनमें Google आधिकारिक जानकारी देता है:

emailमें@gmail.comसफ़िक्स लगा है. यह Gmail खाता है.email_verifiedसही है औरhdसेट है, यह एक G Suite खाता है.

उपयोगकर्ता, Gmail या G Suite का इस्तेमाल किए बिना Google खातों के लिए रजिस्टर कर सकते हैं. टास्क कब शुरू होगा

email में @gmail.com सफ़िक्स नहीं है और hd मौजूद नहीं है

पुष्टि करने के लिए, भरोसेमंद और पासवर्ड या अन्य चैलेंज वाले तरीकों का इस्तेमाल करने का सुझाव दिया जाता है

उपयोगकर्ता है. email_verified भी सही हो सकती है, क्योंकि Google ने शुरुआत में

Google खाता बनाए जाने के समय उपयोगकर्ता, हालांकि तीसरे पक्ष का मालिकाना हक

शायद उसके बाद ईमेल खाता बदल गया है.

उपयोगकर्ता की जानकारी की पुष्टि करना और नया खाता बनाना

देखें कि इनमें से कोई एक शर्त सही है या नहीं:

- दावा और #39;

subफ़ील्ड में मिला Google खाता आईडी, आपके उपयोगकर्ता के डेटाबेस में है. - दावे में मौजूद ईमेल पता, आपके उपयोगकर्ता डेटाबेस के उपयोगकर्ता से मेल खाता है.

अगर दोनों में से कोई भी शर्त सही है, तो उपयोगकर्ता को अपने मौजूदा खाते को अपने Google खाते से लिंक करने के लिए कहें. ऐसा करने के लिए, एचटीटीपी 401 गड़बड़ी वाले उस अनुरोध का जवाब दें जो error=linking_error बताता है और उपयोगकर्ता को #39; के ईमेल पते को login_hint के तौर पर बताता है. यहां एक सैंपल जवाब दिया गया है:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

जब Google को linking_error के साथ 401 गड़बड़ी का जवाब मिलता है, तो Google

उपयोगकर्ता को login_hint के साथ आपके ऑथराइज़ेशन एंडपॉइंट पर पैरामीटर के तौर पर भेजता है. उपयोगकर्ता, अपने ब्राउज़र में OAuth लिंकिंग फ़्लो का इस्तेमाल करके खाता लिंक करने की प्रक्रिया पूरी करता है.

अगर कोई भी शर्त सही नहीं है, तो JWT में दी गई जानकारी के साथ एक नया उपयोगकर्ता खाता बनाएं. नए खातों में आम तौर पर पासवर्ड सेट नहीं होता है. इसके सुझाव दिए जाते हैं. इसके अलावा, आप उपयोगकर्ता को एक लिंक ईमेल कर सकते हैं. इस लिंक की मदद से पासवर्ड वापस पाने की प्रक्रिया शुरू होती है. इससे, उपयोगकर्ता अन्य प्लैटफ़ॉर्म पर साइन इन करने के लिए पासवर्ड सेट कर सकते हैं.

बनाने के बाद, ऐक्सेस टोकन जारी करें और टोकन को रीफ़्रेश करें. साथ ही, अपने एचटीटीपीएस रिस्पॉन्स के मुख्य हिस्से में JSON ऑब्जेक्ट में वैल्यू दिखाएं, जैसे कि:

{

"token_type": "Bearer",

"access_token": "ACCESS_TOKEN",

"refresh_token": "REFRESH_TOKEN",

"expires_in": SECONDS_TO_EXPIRATION

}

अपना Google API क्लाइंट आईडी पाना

खाता जोड़ने की रजिस्ट्रेशन प्रक्रिया के दौरान, आपको अपना Google API क्लाइंट आईडी देना होगा.

OAuth लिंकिंग के चरणों को पूरा करते समय, आपने जो प्रोजेक्ट बनाया है उसका इस्तेमाल करके, अपना एपीआई क्लाइंट आईडी पाने के लिए. ऐसा करने के लिए, यह तरीका अपनाएं:

- Google API (एपीआई) कंसोल के क्रेडेंशियल पेज खोलें.

कोई Google API प्रोजेक्ट बनाएं या चुनें.

अगर आपके प्रोजेक्ट में वेब ऐप्लिकेशन के लिए क्लाइंट आईडी नहीं है, तो क्रेडेंशियल बनाएं और gt; OAuth क्लाइंट आईडी पर क्लिक करें. अनुमति वाले JavaScript ऑरिजिन बॉक्स में, अपनी साइट के डोमेन को शामिल करना न भूलें. लोकल टेस्ट या डेवलपमेंट करते समय, आपको

http://localhostऔरhttp://localhost:<port_number>, दोनों को अनुमति वाले JavaScript ऑरिजिन फ़ील्ड में जोड़ना होगा.

लागू करने की पुष्टि की जा रही है

आप का उपयोग करके अपने कार्यान्वयन को मान्य कर सकते OAuth 2.0 खेल का मैदान उपकरण।

टूल में, निम्न चरणों का पालन करें:

- कॉन्फ़िगरेशन क्लिक करें OAuth 2.0 विन्यास विंडो खोलने के लिए।

- OAuth प्रवाह क्षेत्र में, क्लाइंट-साइड का चयन करें।

- OAuth Endpoints क्षेत्र में, कस्टम का चयन करें।

- अपना OAuth 2.0 समापन बिंदु और संबंधित फ़ील्ड में आपके द्वारा Google को निर्दिष्ट क्लाइंट आईडी निर्दिष्ट करें।

- चरण 1 अनुभाग में, किसी भी गूगल कार्यक्षेत्रों का चयन नहीं करते। इसके बजाय, इस फ़ील्ड को खाली छोड़ दें या अपने सर्वर के लिए मान्य दायरा टाइप करें (या यदि आप OAuth स्कोप का उपयोग नहीं करते हैं तो एक मनमाना स्ट्रिंग)। यह करने के बाद, अधिकृत एपीआई पर क्लिक करें।

- चरण 2 और चरण 3 वर्गों में, OAuth 2.0 प्रवाह के माध्यम से जाना और सत्यापित करें कि प्रत्येक चरण के रूप में इरादा काम करता है।

आप का उपयोग करके अपने कार्यान्वयन को मान्य कर सकते गूगल खाता लिंक करना डेमो उपकरण।

टूल में, निम्न चरणों का पालन करें:

- क्लिक करें गूगल से प्रवेश करें बटन में।

- वह खाता चुनें जिसे आप लिंक करना चाहते हैं।

- सेवा आईडी दर्ज करें।

- वैकल्पिक रूप से एक या अधिक क्षेत्र दर्ज करें जिसके लिए आप एक्सेस का अनुरोध करेंगे।

- प्रारंभ डेमो क्लिक करें।

- संकेत मिलने पर, पुष्टि करें कि आप सहमति दे सकते हैं और लिंकिंग अनुरोध को अस्वीकार कर सकते हैं।

- पुष्टि करें कि आपको अपने प्लेटफ़ॉर्म पर पुनर्निर्देशित किया गया है।