Las cuentas se vinculan mediante los flujos implícitos y de código de autorización de OAuth 2.0 estándar de la industria. Tu servicio debe ser compatible con los extremos de autorización y intercambio de tokens que cumplan con OAuth 2.0.

En el flujo implícito, Google abre el extremo de autorización en el navegador del usuario. Después de que el acceso sea exitoso, se muestra un token de acceso de larga duración a Google. Este token de acceso ahora se incluye en cada solicitud enviada desde Google.

En el flujo de código de autorización, necesitas dos extremos:

El extremo de autorización, que presenta la IU de acceso a los usuarios que aún no accedieron. El extremo de autorización también crea un código de autorización de corta duración para registrar el acceso solicitado por los usuarios.

El extremo de intercambio de tokens, que es responsable de dos tipos de intercambios:

- Intercambia un código de autorización por un token de actualización de larga duración y un token de acceso de corta duración. Este intercambio se produce cuando el usuario pasa por el flujo de vinculación de cuentas.

- Intercambia un token de actualización de larga duración por un token de acceso de corta duración. Este intercambio se produce cuando Google necesita un nuevo token de acceso porque venció.

Elige un flujo de OAuth 2.0

Aunque el flujo implícito es más fácil de implementar, Google recomienda que los tokens de acceso emitidos por el flujo implícito nunca venzan. Esto se debe a que el usuario se ve obligado a vincular su cuenta de nuevo después de que un token caduque con el flujo implícito. Si necesitas el vencimiento del token por razones de seguridad, te recomendamos que uses el flujo de código de autorización en su lugar.

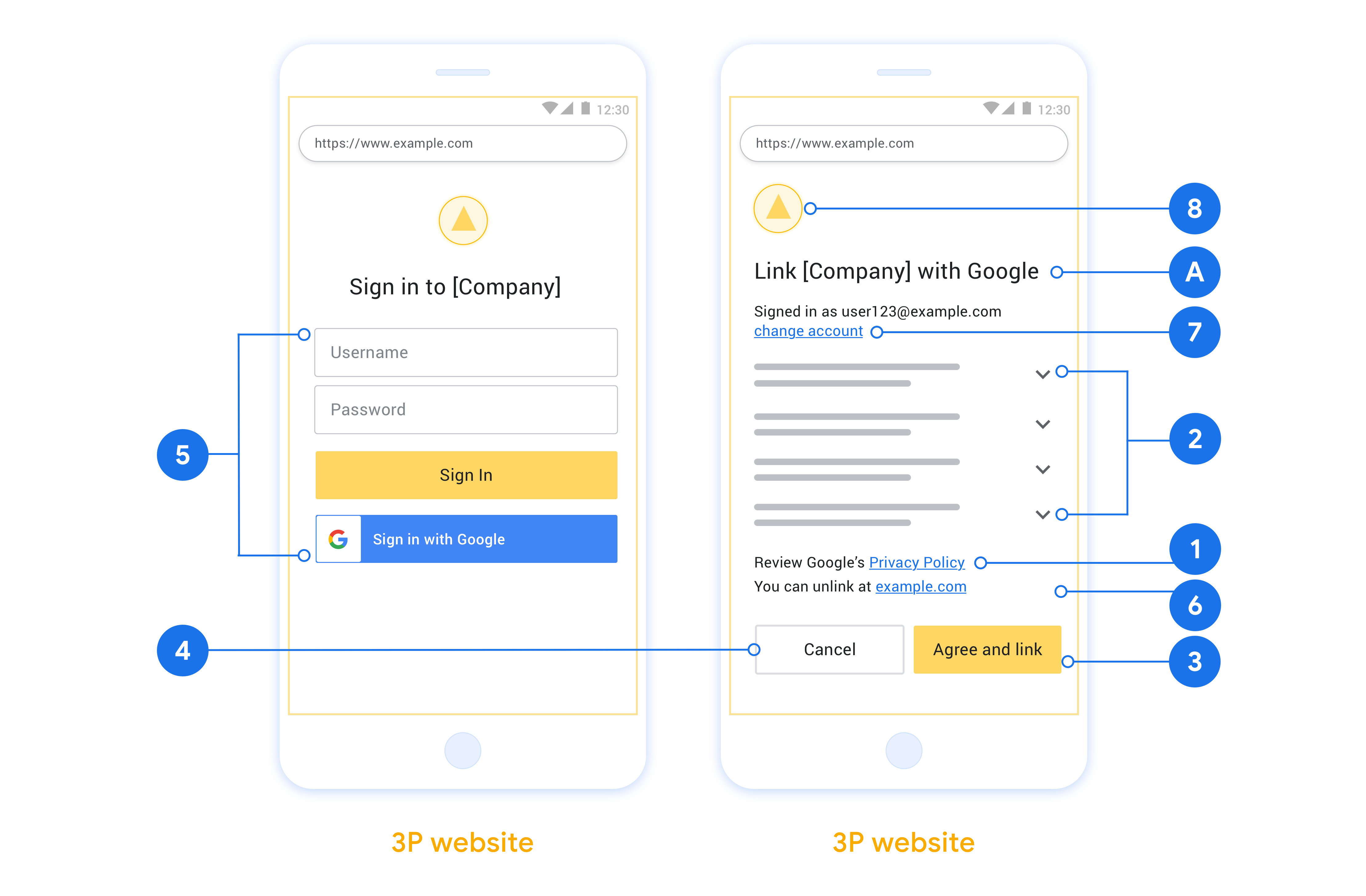

Pautas de diseño

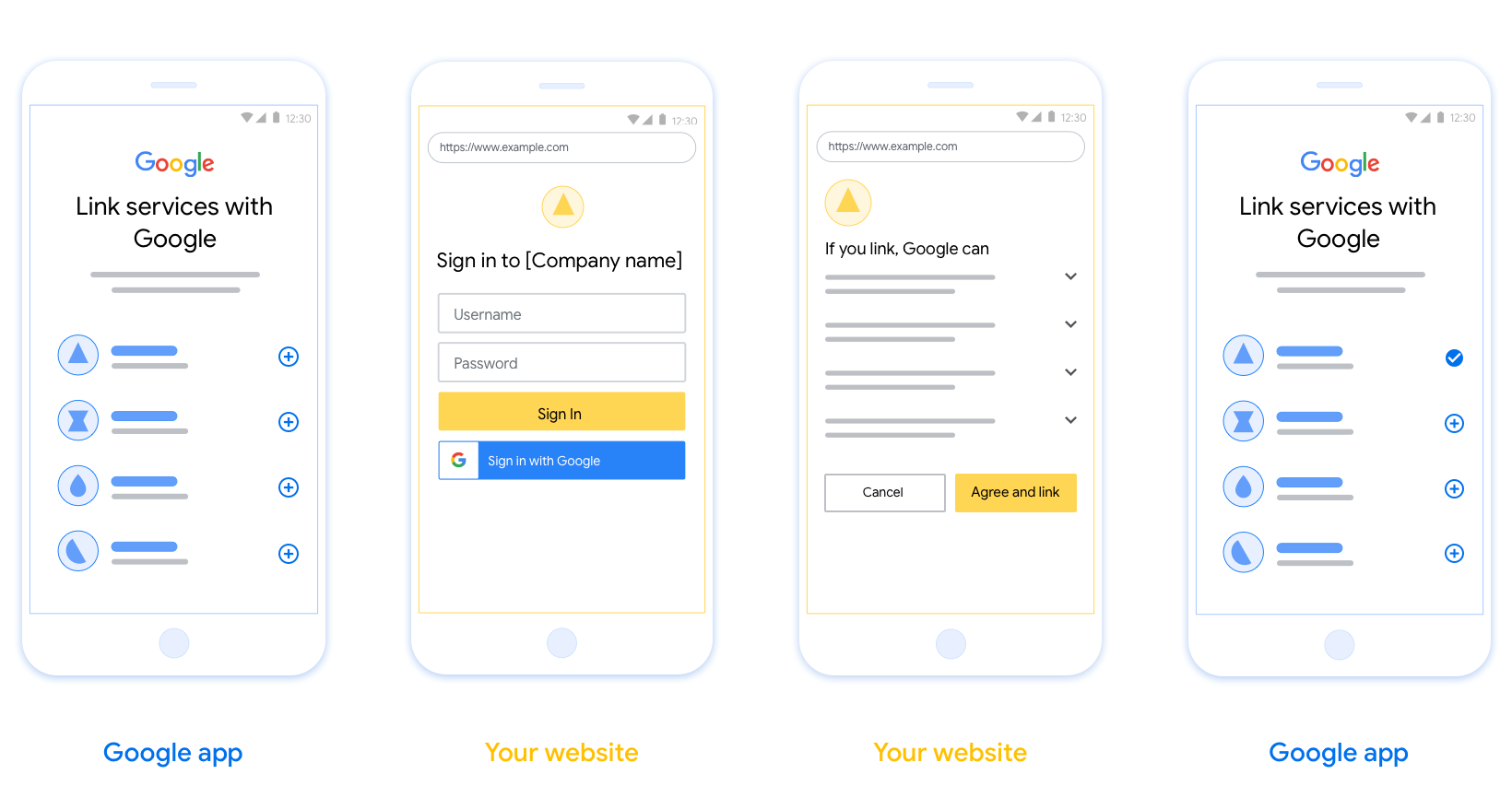

En esta sección, se describen los requisitos de diseño y las recomendaciones para la pantalla del usuario que alojas en los flujos de vinculación de OAuth. Una vez que la app la llama, tu plataforma le muestra al usuario un acceso a la página de Google y a la pantalla de consentimiento de vinculación de la cuenta. Cuando el usuario da su consentimiento para vincular las cuentas, se lo redirige a la app de Google.

Requisitos

- Debes comunicar que la cuenta del usuario se vinculará a Google, no a un producto de Google específico, como Google Home o el Asistente de Google.

Recomendaciones

Te recomendamos que hagas lo siguiente:

Muestra la Política de Privacidad de Google. Incluye un vínculo a la Política de Privacidad de Google en la pantalla de consentimiento.

Datos que se compartirán. Utiliza un lenguaje claro y conciso para indicarle al usuario qué datos de Google requiere y por qué.

Llamado a la acción claro. Indica un llamado a la acción claro en tu pantalla de consentimiento, como "Aceptar y vincular". Esto se debe a que los usuarios deben comprender qué datos deben compartir con Google para vincular sus cuentas.

Capacidad de cancelación. Proporciona a los usuarios una forma de regresar o cancelar si deciden no vincularse.

Borrar el proceso de acceso Asegúrate de que los usuarios tengan un método claro para acceder a su Cuenta de Google, como los campos para su nombre de usuario y contraseña, o para acceder con Google.

Capacidad de desvinculación. Ofrece un mecanismo para que los usuarios se desvinculen, como una URL que dirige a la configuración de su cuenta en tu plataforma. Como alternativa, puedes incluir un vínculo a la Cuenta de Google en la que los usuarios puedan administrar su cuenta vinculada.

Capacidad para cambiar la cuenta de usuario Sugerir un método para que los usuarios cambien sus cuentas Esto es especialmente beneficioso si los usuarios tienden a tener varias cuentas.

- Si un usuario debe cerrar la pantalla de consentimiento para cambiar de cuenta, envía un error recuperable a Google a fin de que el usuario pueda acceder a la cuenta deseada con la vinculación de OAuth y el flujo implícito.

Incluya su logotipo. Muestre el logotipo de su empresa en la pantalla de consentimiento. Usa tus lineamientos de estilo para ubicar tu logotipo. Si también deseas mostrar el logotipo de Google, consulta Logotipos y marcas.

Crea el proyecto

Para crear tu proyecto y usar la vinculación de cuentas, sigue estos pasos:

- Go to the Google API Console.

- Haz clic en Crear proyecto .

- Ingrese un nombre o acepte la sugerencia generada.

- Confirme o edite los campos restantes.

- Haz clic en Crear .

Para ver su ID de proyecto:

- Go to the Google API Console.

- Encuentra tu proyecto en la tabla de la página de inicio. El ID del proyecto aparece en la columna ID .

Configura la pantalla de consentimiento de OAuth

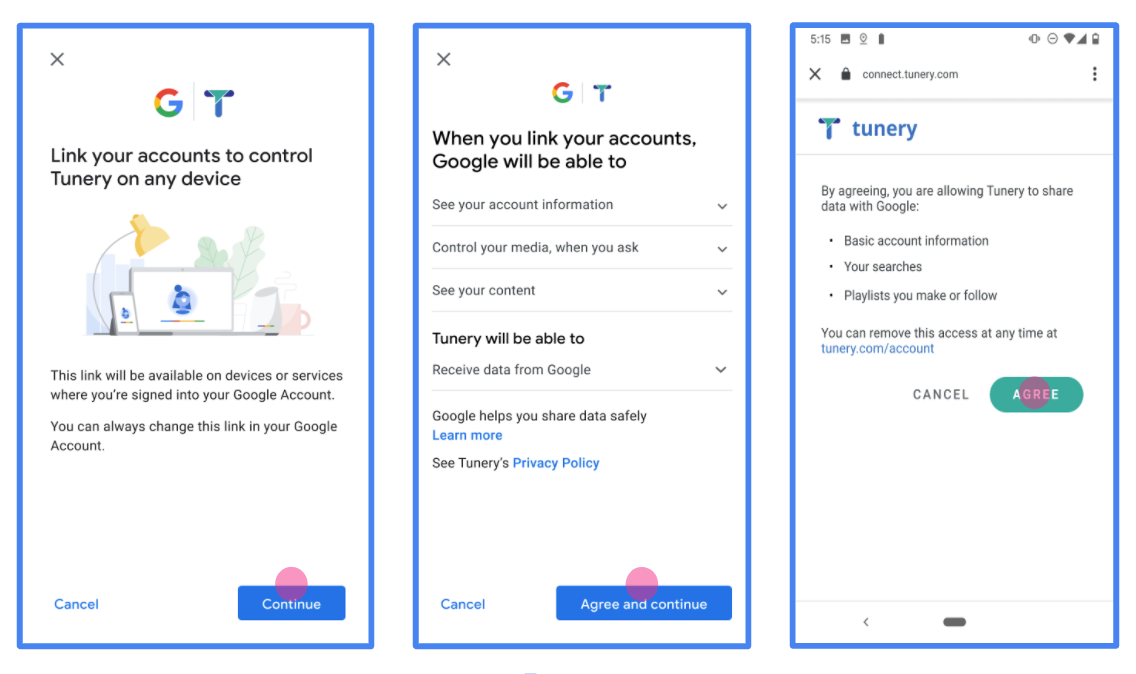

El proceso de vinculación de cuentas de Google incluye una pantalla de consentimiento que indica a los usuarios la aplicación que solicita acceso a sus datos, qué tipo de datos están solicitando y las condiciones correspondientes. Deberás configurar la pantalla de consentimiento de OAuth antes de generar un ID de cliente de la API de Google.

- Abre la página Pantalla de consentimiento de OAuth de la consola de APIs de Google.

- Si se te solicita, selecciona el proyecto que acabas de crear.

En la página "Pantalla de consentimiento de OAuth", completa el formulario y haz clic en el botón "Guardar".

Nombre de la aplicación: Es el nombre de la aplicación que solicita el consentimiento. El nombre debe reflejar tu aplicación con exactitud y ser coherente con el nombre que los usuarios ven en otros lugares. El nombre de la aplicación se mostrará en la pantalla de consentimiento de la vinculación de cuentas.

Logotipo de la aplicación: Es una imagen en la pantalla de consentimiento que ayudará a los usuarios a reconocer tu app. El logotipo se muestra en la pantalla de consentimiento de vinculación de cuentas y en la configuración de la cuenta.

Correo electrónico de asistencia: Permite que los usuarios se comuniquen contigo si tienen preguntas sobre su consentimiento.

Alcances para las APIs de Google: los permisos permiten que tu aplicación acceda a los datos privados de Google de tu usuario. Para el caso de uso de la vinculación de Cuentas de Google, el alcance predeterminado (email, profile, openid) es suficiente; no necesitas agregar ningún alcance sensible. Por lo general, se recomienda solicitar alcances de forma incremental cuando se requiere acceso, en lugar de hacerlo de forma anticipada. Más información

Dominios autorizados: Para protegerlos a ti y a tus usuarios, Google solo permite que las aplicaciones que se autentiquen con OAuth usen dominios autorizados. Los vínculos de tus aplicaciones deben estar alojados en dominios autorizados. Más información

Vínculo a la página principal de la aplicación: Es la página principal de tu aplicación. Debe estar alojado en un dominio autorizado.

Vínculo a la Política de Privacidad de la aplicación: Se muestra en la pantalla de consentimiento de la vinculación de la Cuenta de Google. Debe estar alojado en un dominio autorizado.

Vínculo de las Condiciones del Servicio de la aplicación (opcional): Se debe alojar en un dominio autorizado.

Figura 1: Pantalla de consentimiento de vinculación de Cuentas de Google para una aplicación ficticia, Tunery

Revisa el "Estado de verificación" y, si es necesario verificar tu aplicación, haz clic en el botón "Enviar para verificación" a fin de enviarla para que se verifique. Consulta los requisitos de verificación de OAuth para obtener más información.

Implementa tu servidor OAuth

Para apoyar el flujo implícita OAuth 2.0, el servicio hace un punto final de autorización a disposición por HTTPS. Este punto final es responsable de la autenticación y la obtención del consentimiento de los usuarios para el acceso a los datos. El extremo de autorización presenta una IU de inicio de sesión para los usuarios que aún no han iniciado sesión y registra el consentimiento para el acceso solicitado.

Cuando una aplicación de Google necesita llamar a una de las API autorizadas de su servicio, Google utiliza este punto final para obtener permiso de sus usuarios para llamar a estas API en su nombre.

Una sesión típica de flujo implícito de OAuth 2.0 iniciada por Google tiene el siguiente flujo:

- Google abre su punto final de autorización en el navegador del usuario. El usuario inicia sesión, si aún no lo ha hecho, y le otorga permiso a Google para acceder a sus datos con su API, si aún no lo ha otorgado.

- Su servicio crea un token de acceso y vuelve a Google. Para hacerlo, redirija el navegador del usuario a Google con el token de acceso adjunto a la solicitud.

- Google llama a las API de su servicio y adjunta el token de acceso con cada solicitud. Su servicio verifica que el token de acceso otorgue a Google la autorización para acceder a la API y luego completa la llamada a la API.

Manejar solicitudes de autorización

Cuando una aplicación de Google necesita realizar la vinculación de cuentas a través de un flujo implícito de OAuth 2.0, Google envía al usuario a su punto final de autorización con una solicitud que incluye los siguientes parámetros:

| Parámetros de punto final de autorización | |

|---|---|

client_id | El ID de cliente que asignó a Google. |

redirect_uri | La URL a la que envía la respuesta a esta solicitud. |

state | Un valor contable que se devuelve a Google sin cambios en el URI de redireccionamiento. |

response_type | El tipo de valor que se devolverá en la respuesta. Para el flujo implícita OAuth 2.0, el tipo de respuesta es siempre token . |

user_locale | La configuración de idioma en la cuenta de Google RFC5646 formato utilizado para localizar su contenido en el idioma preferido del usuario. |

Por ejemplo, si su punto final de autorización está disponible en https://myservice.example.com/auth , una solicitud puede tener un aspecto como el siguiente:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

Para que su punto final de autorización maneje las solicitudes de inicio de sesión, siga los siguientes pasos:

Verificar los

client_idyredirect_urivalores para evitar la concesión de acceso a las aplicaciones cliente no deseados o mal configurados:- Confirmar que el

client_idcoincide con el ID de cliente que ha asignado a Google. - Confirmar que la URL especificada por el

redirect_uriparámetro tiene la siguiente forma:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- Confirmar que el

Compruebe si el usuario ha iniciado sesión en su servicio. Si el usuario no ha iniciado sesión, complete el proceso de inicio de sesión o registro de su servicio.

Genere un token de acceso para que Google lo utilice para acceder a su API. El token de acceso puede ser cualquier valor de cadena, pero debe representar de forma única al usuario y al cliente para el que es el token y no debe ser adivinable.

Enviar una respuesta HTTP que redirige el navegador del usuario a la URL especificada por el

redirect_uriparámetro. Incluya todos los siguientes parámetros en el fragmento de URL:-

access_token: El token de acceso que acaba de generar -

token_type: La cadenabearer -

state: El valor de estado no modificado de la solicitud original

El siguiente es un ejemplo de la URL resultante:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

-

OAuth 2.0 manejador de redirección de Google recibe el token de acceso y confirma que el state valor no ha cambiado. Una vez que Google ha obtenido un token de acceso para su servicio, Google adjunta el token a las llamadas posteriores a las API de su servicio.

Manejar solicitudes de información de usuario

El punto final userinfo es un recurso protegido OAuth 2.0 que las reclamaciones de retorno sobre el usuario vinculado. La implementación y el alojamiento del punto final de userinfo es opcional, excepto en los siguientes casos de uso:

- Vinculado cuenta Inicio de sesión con Google un toque.

- Suscripción sin fricción en Android TV.

Una vez que el token de acceso se ha recuperado correctamente de su punto final de token, Google envía una solicitud a su punto final de información de usuario para recuperar información de perfil básica sobre el usuario vinculado.

| encabezados de solicitud de punto final de userinfo | |

|---|---|

Authorization header | El token de acceso de tipo Bearer. |

Por ejemplo, si su userinfo punto final está disponible en https://myservice.example.com/userinfo , una solicitud puede tener un aspecto como el siguiente:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Para que su punto final de userinfo maneje las solicitudes, siga los siguientes pasos:

- Extraiga el token de acceso del encabezado de autorización y devuelva la información para el usuario asociado con el token de acceso.

- Si el token de acceso no es válido, devuelve un error HTTP 401 no autorizado con el uso de la

WWW-Authenticateencabezado de respuesta. A continuación se muestra un ejemplo de una respuesta de error userinfo:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

Si un 401 no autorizado, o cualquier otra respuesta de error sin éxito se devuelve durante el proceso de vinculación, el error será no recuperable, el token recuperada será descartado y el usuario tendrá para iniciar el proceso de vinculación nuevamente. Si el token de acceso es válido, el retorno y la respuesta HTTP 200 con el siguiente objeto JSON en el cuerpo de la respuesta HTTPS:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }Si su userinfo de punto final devuelve una respuesta de éxito HTTP 200, el recuperado token y reclamaciones se registran en contra de Google del usuario cuenta.respuesta del punto final de userinfo subUna identificación única que identifica al usuario en su sistema. emailDirección de correo electrónico del usuario. given_nameOpcional: Nombre del usuario. family_nameOpcional: Apellido del usuario. nameOpcional: Nombre completo del usuario. pictureOpcional: Foto del perfil de usuario.

Cómo validar la implementación

Puede validar su aplicación mediante el uso de la Zona de juegos OAuth 2.0 herramienta.

En la herramienta, siga los siguientes pasos:

- Haga clic en Configuración de para abrir la ventana de configuración de OAuth 2.0.

- En el campo de flujo de OAuth, seleccione el lado del cliente.

- En el campo de OAuth puntos finales, seleccione Personalizar.

- Especifique su punto final de OAuth 2.0 y el ID de cliente que asignó a Google en los campos correspondientes.

- En la sección Paso 1, no seleccione ninguna alcances de Google. En su lugar, deje este campo en blanco o escriba un ámbito válido para su servidor (o una cadena arbitraria si no utiliza ámbitos OAuth). Cuando haya terminado, haga clic en Autorizar API.

- En las secciones Paso 2 y el Paso 3, vaya a través del flujo de OAuth 2.0 y verificar que cada paso funciona como se pretende.

Puede validar su aplicación mediante el uso de la cuenta de Google Vinculación demostración herramienta.

En la herramienta, siga los siguientes pasos:

- Haga clic en el Inicio de sesión con el botón de Google.

- Elija la cuenta que desea vincular.

- Ingrese la identificación del servicio.

- Opcionalmente, ingrese uno o más ámbitos para los que solicitará acceso.

- Haga clic en Inicio de demostración.

- Cuando se le solicite, confirme que puede dar su consentimiento y rechazar la solicitud de vinculación.

- Confirme que se le redirige a su plataforma.